Tutorial: Integración del inicio de sesión único (SSO) de Microsoft Entra con Pulse Secure Virtual Traffic Manager

En este tutorial, obtendrá información sobre cómo integrar Pulse Secure Virtual Traffic Manager con Microsoft Entra ID. Al integrar Pulse Secure Virtual Traffic Manager con Microsoft Entra ID, puede hacer lo siguiente:

- Controlar en Microsoft Entra ID quién tiene acceso a Pulse Secure Virtual Traffic Manager.

- Permitir que los usuarios inicien sesión automáticamente en Pulse Secure Virtual Traffic Manager con sus cuentas de Microsoft Entra.

- Administre sus cuentas en una ubicación central.

Requisitos previos

Para empezar, necesita los siguientes elementos:

- Una suscripción a Microsoft Entra. Si no tiene una suscripción, puede obtener una cuenta gratuita.

- Una suscripción habilitada para el inicio de sesión único (SSO) en Pulse Secure Virtual Traffic Manager.

Descripción del escenario

En este tutorial va a configurar y probar el inicio de sesión único de Microsoft Entra en un entorno de prueba.

- Pulse Secure Virtual Traffic Manager admite el inicio de sesión único iniciado por SP.

Adición de Pulse Secure Virtual Traffic Manager desde la galería

Para configurar la integración de Pulse Secure Virtual Traffic Manager en Microsoft Entra ID, debe agregar Pulse Secure Virtual Traffic Manager desde la galería a la lista de aplicaciones SaaS administradas.

- Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

- Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>Nueva aplicación.

- En la sección Agregar desde la galería, escriba Pulse Secure Virtual Traffic Manager en el cuadro de búsqueda.

- Seleccione Pulse Secure Virtual Traffic Manager en el panel de resultados y agregue la aplicación. Espere unos segundos mientras la aplicación se agrega al inquilino.

Si lo desea, puede usar también el asistente para la configuración de aplicaciones empresariales. En este asistente puede agregar una aplicación al inquilino, agregar usuarios o grupos a la aplicación y asignar roles, así como recorrer la configuración de SSO. Obtenga más información sobre los asistentes de Microsoft 365.

Configuración y prueba del inicio de sesión único de Microsoft Entra para Pulse Secure Virtual Traffic Manager

Configure y pruebe el inicio de sesión único de Microsoft Entra con Pulse Secure Virtual Traffic Manager mediante un usuario de prueba llamado B.Simon. Para que el inicio de sesión único funcione, debe establecer una relación de vinculación entre un usuario de Microsoft Entra y el usuario correspondiente de Pulse Secure Virtual Traffic Manager.

Para configurar y probar el inicio de sesión único de Microsoft Entra con Pulse Secure Virtual Traffic Manager, lleve a cabo los siguientes pasos:

- Configuración del inicio de sesión único de Microsoft Entra, para que los usuarios puedan utilizar esta característica.

- Cree un usuario de prueba de Microsoft Entra para probar el inicio de sesión único de Microsoft Entra con B.Simon.

- Asigne el usuario de prueba de Microsoft Entra, para permitir que B.Simon use el inicio de sesión único de Microsoft Entra.

- Configuración del inicio de sesión único en Pulse Secure Virtual Traffic Manager , para configurar los valores de inicio de sesión único en la aplicación.

- Cree de un usuario de prueba en Pulse Secure Virtual Traffic Manager para tener un homólogo de B.Simon en Pulse Secure Virtual Traffic Manager que esté vinculado a la representación del usuario en Microsoft Entra.

- Prueba del inicio de sesión único : para comprobar si la configuración funciona.

Configuración del inicio de sesión único de Microsoft Entra

Siga estos pasos para habilitar el SSO de Microsoft Entra.

Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>Pulse Secure Virtual Traffic Manager>Inicio de sesión único.

En la página Seleccione un método de inicio de sesión único, elija SAML.

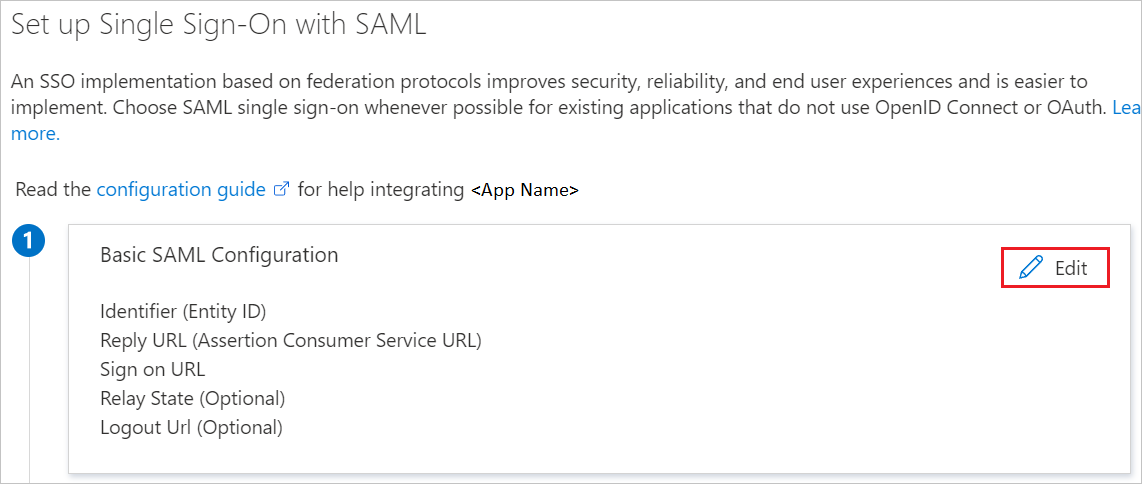

En la página Configuración del inicio de sesión único con SAML, haga clic en el icono de lápiz de Configuración básica de SAML para editar la configuración.

En la sección Configuración básica de SAML, siga estos pasos:

a. En el cuadro de texto URL de inicio de sesión, escriba una dirección URL con el siguiente patrón:

https://<PUBLISHED VIRTUAL SERVER FQDN>/saml/consumeb. En el cuadro de texto Identificador (id. de entidad) , escriba una dirección URL con el siguiente patrón:

https://<PUBLISHED VIRTUAL SERVER FQDN>/saml/metadatac. En el cuadro de texto URL de respuesta, escriba una dirección URL con el siguiente patrón:

https://<PUBLISHED VIRTUAL SERVER FQDN>/saml/consumeNota:

Estos valores no son reales. Actualícelos con la dirección URL de inicio de sesión, la dirección URL de respuesta y el identificador reales. Póngase en contacto con el equipo de soporte técnico de Pulse Secure Virtual Traffic Manager para obtener estos valores. También puede consultar los patrones que se muestran en la sección Configuración básica de SAML.

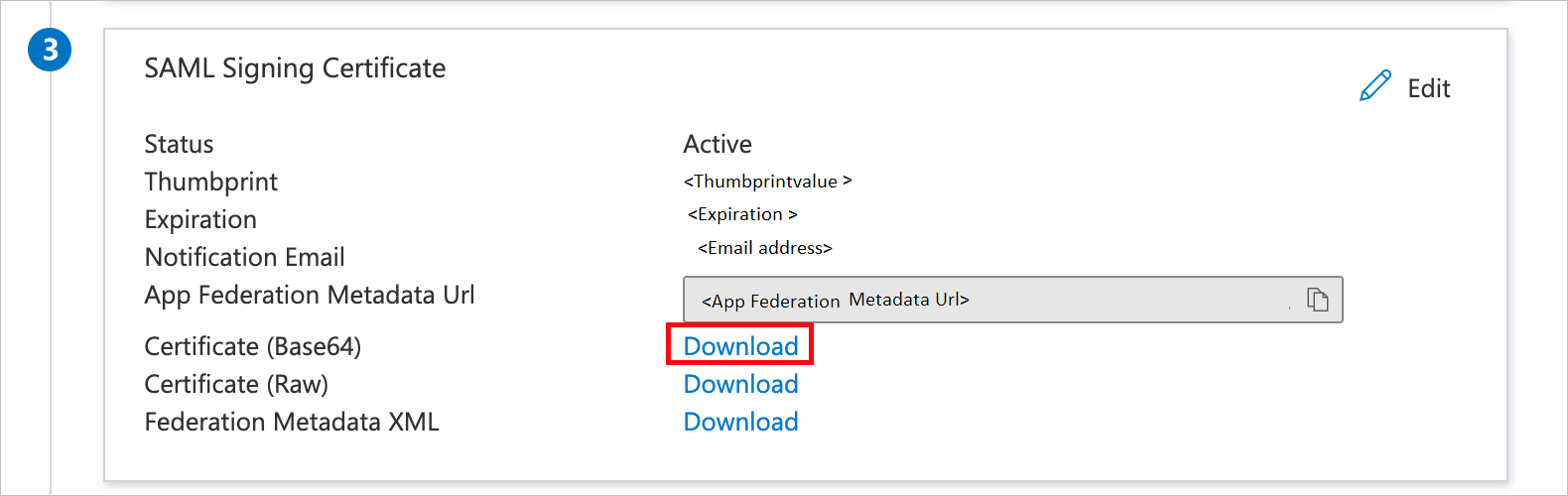

En la página Configurar el inicio de sesión único con SAML, en la sección Certificado de firma de SAML, busque Certificado (Base64) y seleccione Descargar para descargarlo y guardarlo en el equipo.

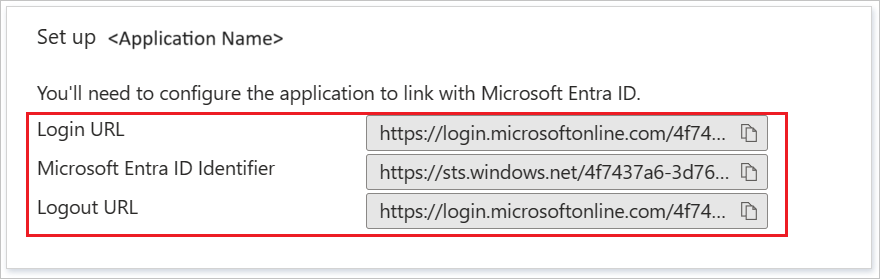

En la sección Configurar Pulse Secure Virtual Traffic Manager, copie las direcciones URL adecuadas según sus necesidades.

Cree un usuario de prueba de Microsoft Entra

En esta sección, se crea un usuario llamado B.Simon.

- Inicie sesión en el Centro de administración de Microsoft Entra al menos como Administrador de usuario.

- Vaya aIdentidad>Usuarios>Todos los usuarios.

- Seleccione Nuevo usuario>Crear nuevo usuario, en la parte superior de la pantalla.

- En las propiedades del usuario, siga estos pasos:

- En el campo Nombre para mostrar, escriba

B.Simon. - En el campo Nombre principal de usuario, escriba username@companydomain.extension. Por ejemplo,

B.Simon@contoso.com. - Active la casilla Show password (Mostrar contraseña) y, después, anote el valor que se muestra en el cuadro Contraseña.

- Seleccione Revisar + crear.

- En el campo Nombre para mostrar, escriba

- Seleccione Crear.

Asignación del usuario de prueba de Microsoft Entra

En esta sección, va a permitir que B.Simon acceda a Pulse Secure Virtual Traffic Manager mediante el inicio de sesión único.

- Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

- Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>Pulse Secure Virtual Traffic Manager.

- En la página de información general de la aplicación, seleccione Usuarios y grupos.

- Seleccione Agregar usuario o grupo. A continuación, en el cuadro de diálogo Agregar asignación, seleccione Usuarios y grupos.

- En el cuadro de diálogo Usuarios y grupos, seleccione B.Simon de la lista de usuarios y haga clic en el botón Seleccionar de la parte inferior de la pantalla.

- Si espera que se asigne un rol a los usuarios, puede seleccionarlo en la lista desplegable Seleccionar un rol. Si no se ha configurado ningún rol para esta aplicación, verá seleccionado el rol "Acceso predeterminado".

- En el cuadro de diálogo Agregar asignación, haga clic en el botón Asignar.

Configuración del inicio de sesión único de Pulse Secure Virtual Traffic Manager

En esta sección se describe la configuración necesaria para habilitar la autenticación de SAML de Microsoft Entra en Pulse Virtual Traffic Manager. Todos los cambios de configuración se realizan en Pulse Virtual Traffic Manager mediante la interfaz de usuario web de administración.

Creación de un proveedor de identidades de confianza de SAML

a. Vaya a la página Pulse Virtual Traffic Manager Appliance Admin UI > Catalog > SAML > Trusted Identity Providers Catalog (Interfaz de usuario del administrador del dispositivo Pulse Virtual Traffic Manager > Catálogo > SAML > Catálogo de proveedores de identidades de confianza) y haga clic en Edit (Editar).

b. Agregue los detalles para el nuevo proveedor de identidades de confianza de SAML, copie la información de la aplicación empresarial de Microsoft Entra en la página Configuración de inicio de sesión único y, a continuación, haga clic en Crear un proveedor de identidades de confianza nuevo.

En el cuadro de texto Name (Nombre), escriba un nombre para el proveedor de identidades de confianza.

En el cuadro de texto Entity_id, introduzca el valor de Identificador de Microsoft Entra que copió anteriormente.

En el cuadro de texto URL, introduzca el valor de la Dirección URL de inicio de sesión que copió anteriormente.

Abra el Certificado descargado en el Bloc de notas y pegue el contenido en el cuadro de texto Certificado.

c. Compruebe que el nuevo proveedor de identidades de SAML se ha creado correctamente.

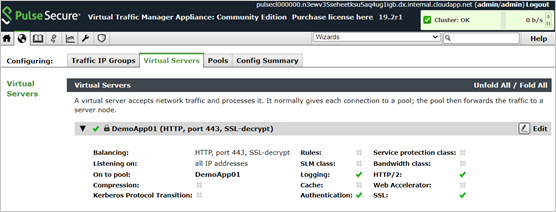

Configuración del servidor virtual para usar la autenticación de Microsoft Entra

a. Vaya a la página Pulse Virtual Traffic Manager Appliance Admin UI > Services > Virtual Servers (Interfaz de usuario de administración del dispositivo de Pulse Virtual Traffic Manager > Servicios > Servidores virtuales) y haga clic en el botón Edit (Editar) junto al servidor virtual creado anteriormente.

b. En la sección Authentication (Autenticación), haga clic en Edit (Editar).

c. Configure las siguientes opciones de autenticación para el servidor virtual:

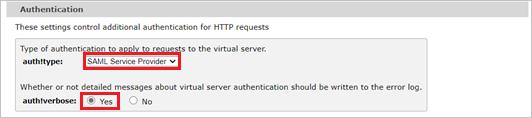

Authentication (Autenticación):

a. En auth!type, seleccione SAML Service Provider (Proveedor de servicios de SAML).

b. Establezca auth!verbose en "Yes" (Sí) para solucionar los problemas de autenticación; de lo contrario, deje el valor predeterminado "No".

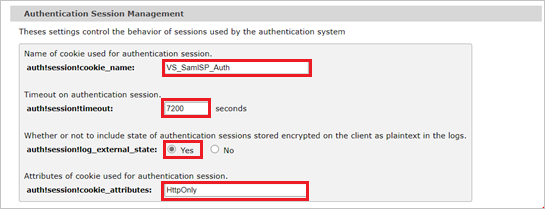

Authentication Session Management (Administración de la sesión de autenticación):

a. En auth!session!cookie_name, deje el valor predeterminado "VS_SamlSP_Auth".

b. En auth!session!timeout, deje el valor predeterminado "7200".

c. Establezca auth!session!log_external_state en "Yes" (Sí) para solucionar los problemas de autenticación; de lo contrario, deje el valor predeterminado "No".

d. Cambie el valor de auth!session!cookie_attributes a "HTTPOnly".

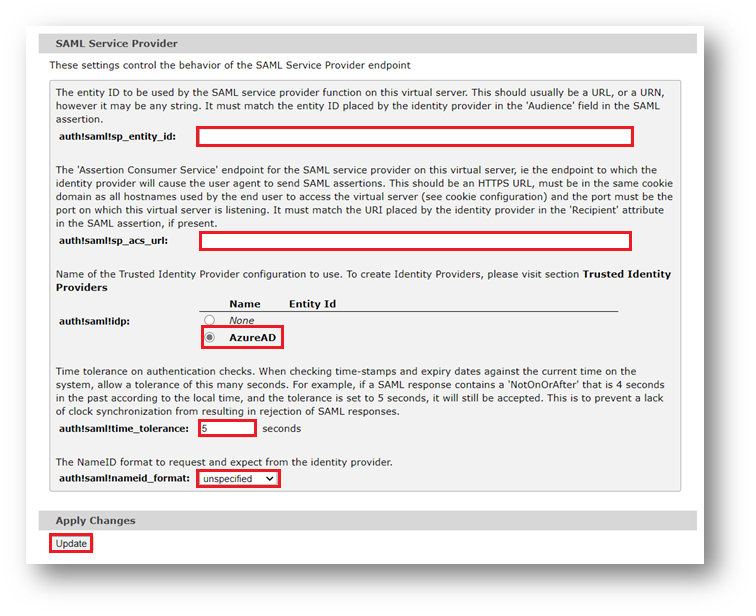

SAML Service Provider (Proveedor de servicios de SAML):

a. Establezca el valor del cuadro de texto auth!saml!sp_entity_id en la misma dirección URL usada como identificador de configuración de inicio de sesión único de Microsoft Entra (Id. de entidad). Por ejemplo,

https://pulseweb.labb.info/saml/metadata.b. Establezca auth!saml!sp_acs_url en la misma dirección URL usada como la dirección URL de reproducción de la configuración de inicio de sesión único de Microsoft Entra (URL del Servicio de consumidor de aserciones). Por ejemplo,

https://pulseweb.labb.info/saml/consume.c. En auth!saml!idp, seleccione el proveedor de identidades confianza que creó en el paso anterior.

d. En auth!saml!time_tolerance, deje el valor predeterminado "5" segundos.

e. En auth!saml!nameid_format, seleccione unspecified (sin especificar).

f. Para aplicar los cambios, haga clic en Update (Actualizar) en la parte inferior de la página.

Creación de un usuario de prueba de Pulse Secure Virtual Traffic Manager

En esta sección, creará una usuaria llamada Britta Simon en Pulse Secure Virtual Traffic Manager. Trabaje con el equipo de soporte técnico de Pulse Secure Virtual Traffic Manager para agregar los usuarios a la plataforma de Pulse Secure Virtual Traffic Manager. Los usuarios se tienen que crear y activar antes de usar el inicio de sesión único.

Prueba de SSO

En esta sección, probará la configuración de inicio de sesión único de Microsoft Entra con las siguientes opciones.

Haga clic en Probar esta aplicación; esto le redirigirá a la dirección URL de inicio de sesión de Pulse Secure Virtual Traffic Manager donde puede iniciar el flujo de inicio de sesión.

Vaya a la dirección URL de inicio de sesión de Pulse Secure Virtual Traffic Manager directamente e inicie el flujo de inicio de sesión desde allí.

Puede usar Mis aplicaciones de Microsoft. Al hacer clic en el icono de Pulse Secure Virtual Traffic Manager en Aplicaciones, se le redirigirá a la dirección URL de inicio de sesión de Pulse Secure Virtual Traffic Manager. Para más información acerca de Aplicaciones, consulte Inicio de sesión e inicio de aplicaciones desde el portal Aplicaciones.

Pasos siguientes

Una vez configurado Pulse Secure Virtual Traffic Manager, puede aplicar el control de sesión, que protege la filtración y la infiltración de la información confidencial de su organización en tiempo real. El control de sesión procede del acceso condicional. Aprenda a aplicar el control de sesión con Microsoft Defender para aplicaciones en la nube.