Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo, aprenderá a integrar SAP Cloud Identity Services con Microsoft Entra ID. Al integrar SAP Cloud Identity Services con Microsoft Entra ID, puede:

- Controlar en Microsoft Entra ID quién tiene acceso a SAP Cloud Identity Services.

- Permitir que los usuarios inicien sesión automáticamente en SAP Cloud Identity Services y aplicaciones SAP de nivel inferior con sus cuentas de Microsoft Entra.

- Administre sus cuentas en una ubicación central.

Sugerencia

Siga las recomendaciones y la guía de procedimientos recomendados "Uso de Microsoft Entra ID para proteger el acceso a las plataformas y aplicaciones de SAP" para poner en funcionamiento la configuración.

Requisitos previos

En el escenario descrito en este artículo se supone que ya tiene los siguientes requisitos previos:

- Una cuenta de usuario de Microsoft Entra con una suscripción activa. Si aún no tiene una, puede crear una cuenta de forma gratuita.

- Uno de los siguientes roles:

- Un inquilino de SAP Cloud Identity Services

- Una cuenta de usuario en SAP Cloud Identity Services con permisos de administrador.

Si aún no tiene usuarios en Microsoft Entra ID, comience con el plan de artículo de implementación de Microsoft Entra para el aprovisionamiento de usuarios con aplicaciones de origen y destino de SAP. En este artículo se muestra cómo conectar Microsoft Entra con fuentes autorizadas para la lista de trabajadores de una organización, como SAP SuccessFactors. También se muestra cómo usar Microsoft Entra para configurar identidades para esos trabajadores, por lo que pueden iniciar sesión en una o varias aplicaciones SAP, como SAP ECC o SAP S/4HANA.

Si va a configurar el inicio de sesión único en SAP Cloud Identity Services en un entorno de producción, donde va a gobernar el acceso a las cargas de trabajo de SAP mediante microsoft Entra ID Governance, revise los requisitos previos antes de configurar Microsoft Entra ID para la gobernanza de identidades antes de continuar.

Descripción del escenario

En este artículo, configurará y probará el inicio de sesión único de Microsoft Entra en un entorno de prueba.

- SAP Cloud Identity Services admite el inicio de sesión único iniciado por el proveedor de servicios (SP) y el proveedor de identidades (IDP).

- SAP Cloud Identity Services admite el aprovisionamiento automatizado de usuarios.

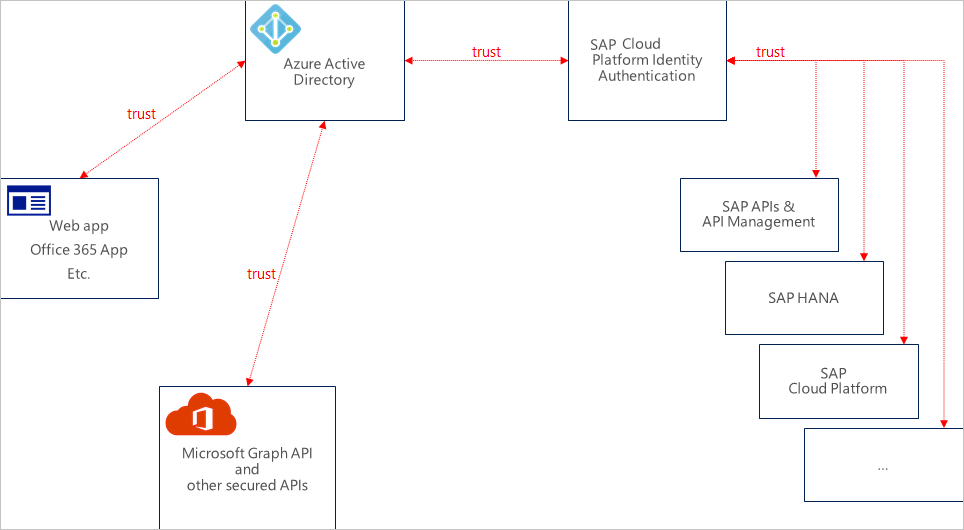

Antes de adentrarse en los detalles técnicos, es fundamental entender los conceptos vamos a tratar. SAP Cloud Identity Services le permite implementar el inicio de sesión único en aplicaciones y servicios de SAP, con la misma experiencia de SSO que las aplicaciones que no son de SAP integradas directamente con Microsoft Entra ID como proveedor de identidades.

SAP Cloud Identity Services actúa como proveedor de identidades de proxy para otras aplicaciones de SAP como sistemas de destino. A su vez, Microsoft Entra ID funciona como el proveedor de identidades principal en esta configuración.

En el diagrama siguiente se muestra la relación de confianza:

Con esta configuración, SAP Cloud Identity Services se configura como una o varias aplicaciones en microsoft Entra ID. Microsoft Entra está configurado como proveedor de identidades corporativas en SAP Cloud Identity Services.

Todas las aplicaciones y servicios de SAP que desea proporcionar el inicio de sesión único de esta manera se configuran posteriormente como aplicaciones en SAP Cloud Identity Services.

La asignación de usuarios a un rol de aplicación de SAP Cloud Identity Services en Microsoft Entra controla la emisión de tokens de Microsoft Entra en SAP Cloud Identity Services. La autorización para conceder acceso a servicios y aplicaciones DE SAP específicos y asignaciones de roles para esas aplicaciones SAP tiene lugar en SAP Cloud Identity Services y en las propias aplicaciones. Esta autorización se puede basar en usuarios y grupos aprovisionados desde el identificador de Microsoft Entra.

Nota:

Actualmente, el SSO web solo se ha probado en ambas soluciones. Los flujos que son necesarios para establecer comunicación de aplicación a API o de API a API deberían funcionar todavía no se han probado. Se prueban durante las actividades posteriores.

Adición de SAP Cloud Identity Services desde la galería

Para configurar la integración de SAP Cloud Identity Services con Microsoft Entra ID, debe agregar SAP Cloud Identity Services desde la galería a la lista de aplicaciones SaaS administradas.

- Inicie sesión en el Centro de administración de Microsoft Entra como al menos un administrador de aplicaciones en la nube.

- Vaya a Entra ID>Aplicaciones empresariales>Nueva aplicación.

- En la sección Agregar desde la galería , escriba SAP Cloud Identity Services en el cuadro de búsqueda.

- Seleccione SAP Cloud Identity Services en el panel de resultados y agregue la aplicación. Espere unos segundos mientras la aplicación se agrega al inquilino.

Como alternativa, también puede usar el Asistente para configuración de aplicaciones empresariales. En este asistente, puede agregar una aplicación a su cliente, agregar usuarios o grupos a la aplicación, asignar roles y completar la configuración de SSO. Obtenga más información sobre los asistentes de Microsoft 365.

Configuración y prueba del inicio de sesión único de Microsoft Entra para SAP Cloud Identity Services

Configure y pruebe el SSO (inicio de sesión único) de Microsoft Entra con SAP Cloud Identity Services mediante un usuario de prueba llamado B.Simon. Para que el inicio de sesión único funcione, es necesario establecer una relación de vinculación entre un usuario de Microsoft Entra y el usuario relacionado de SAP Cloud Identity Services.

Para configurar y probar el inicio de sesión único de Microsoft Entra con SAP Cloud Identity Services, complete los siguientes pasos:

- Configure el Microsoft Entra inicio de sesión único para habilitar que los usuarios usen esta característica.

- Creación de un usuario de prueba de Microsoft Entra : para probar el inicio de sesión único de Microsoft Entra con B.Simon.

- Asigne el usuario de prueba de Microsoft Entra : para permitir que B.Simon use el inicio de sesión único de Microsoft Entra.

- Configuración del inicio de sesión único de SAP Cloud Identity Services: para configurar los valores de inicio de sesión único en la aplicación.

- Creación de un usuario de prueba de SAP Cloud Identity Services: para tener un homólogo de B.Simon en SAP Cloud Identity Services que esté vinculado a la representación del usuario en Microsoft Entra.

- Prueba de inicio de sesión único - para comprobar si la configuración funciona.

Obtención de los metadatos de federación de SAP Cloud Identity Services

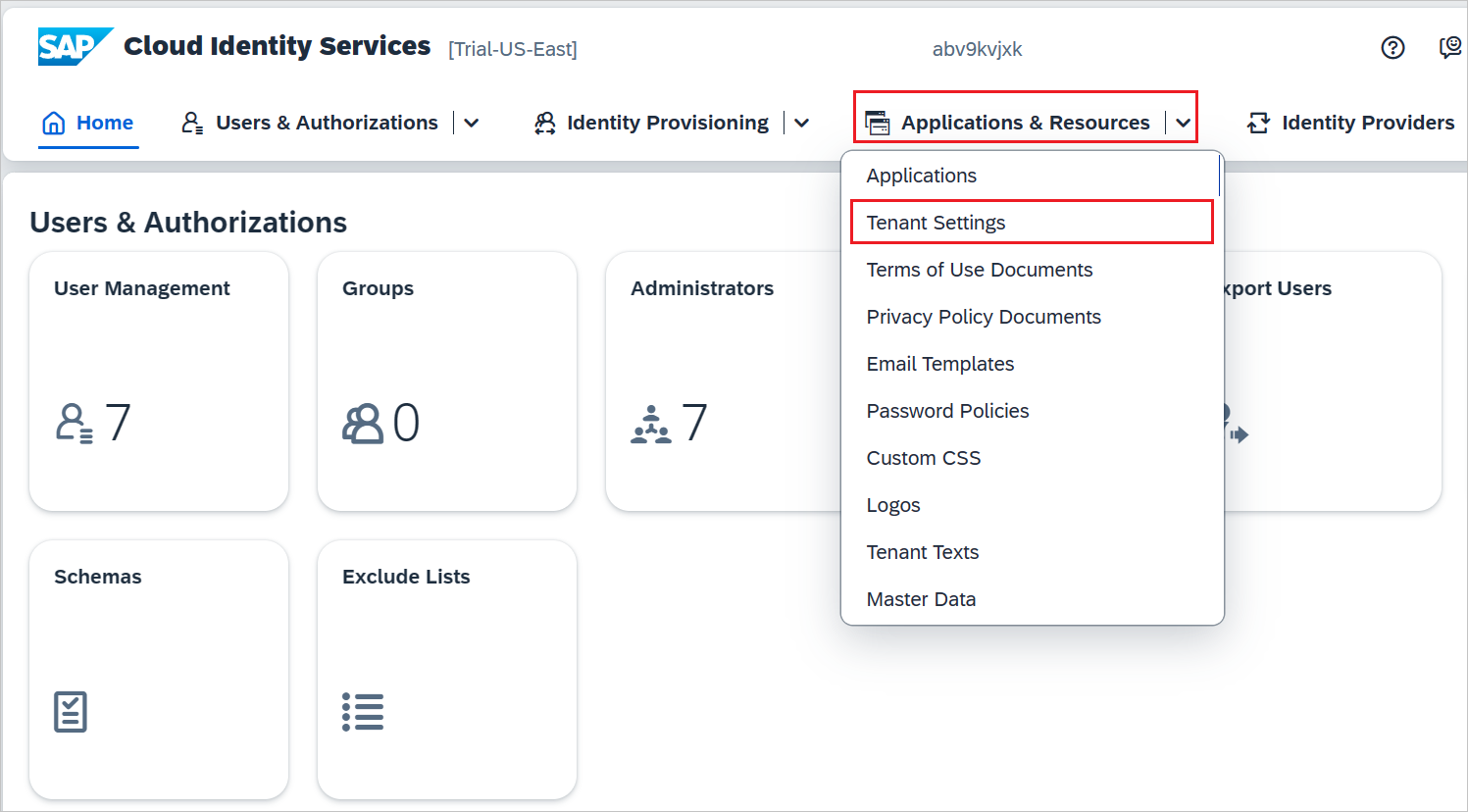

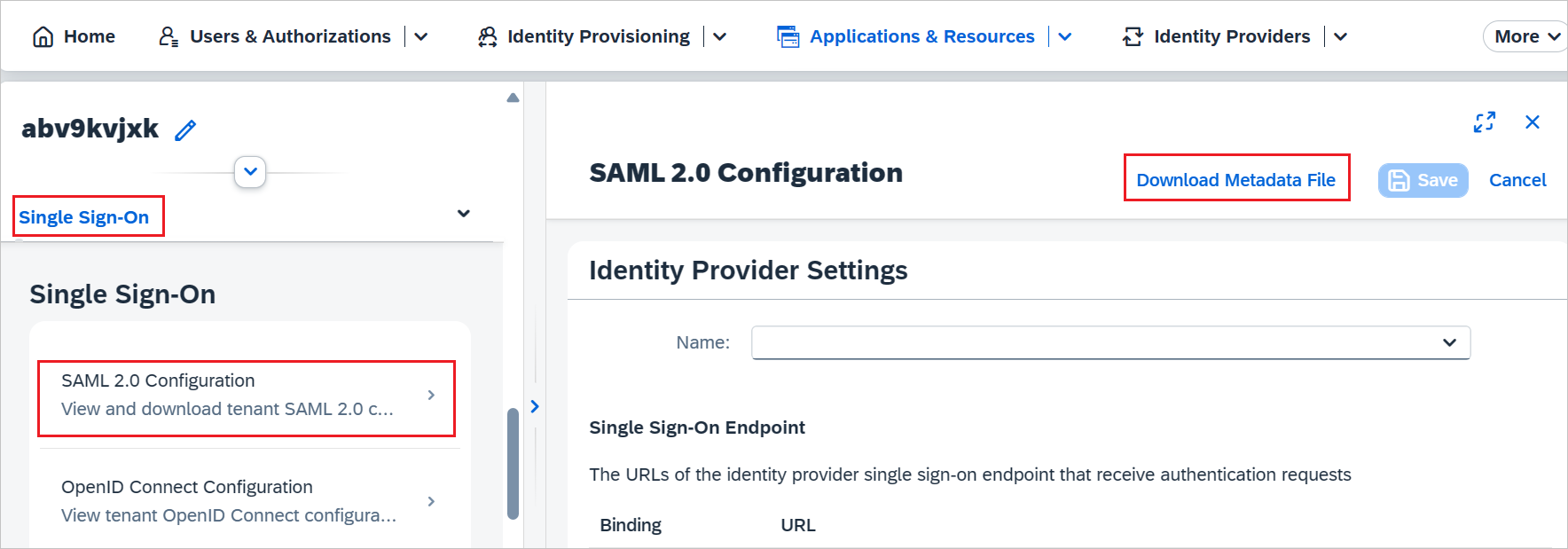

Inicie sesión en la consola de administración de SAP Cloud Identity Services. La dirección URL tiene el siguiente patrón:

https://<tenant-id>.accounts.ondemand.com/adminohttps://<tenant-id>.trial-accounts.ondemand.com/admin.En Aplicaciones y recursos, seleccione Configuración del inquilino.

En la pestaña Inicio de sesión único , seleccione Configuración de SAML 2.0. Después, seleccione Descargar archivo de metadatos para descargar los metadatos de federación de SAP Cloud Identity Services.

Configuración del inicio de sesión único de Microsoft Entra

Siga estos pasos para habilitar el SSO de Microsoft Entra.

Inicie sesión en el Centro de administración de Microsoft Entra como al menos un administrador de aplicaciones en la nube.

Vaya a Entra ID>Aplicaciones empresariales. Escriba el nombre de la aplicación, como SAP Cloud Identity Services. Seleccione la aplicación y, a continuación, seleccione Inicio de sesión único.

En la página Seleccionar un método de inicio de sesión único , seleccione SAML.

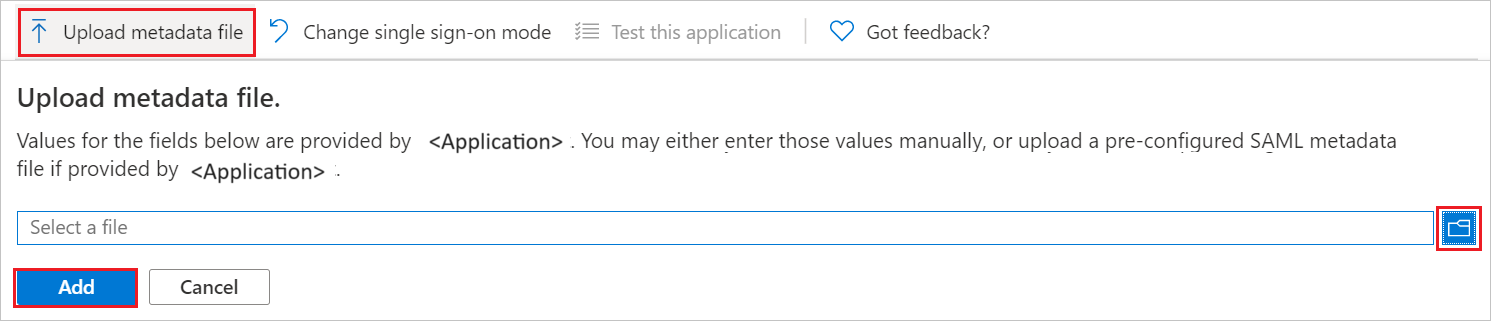

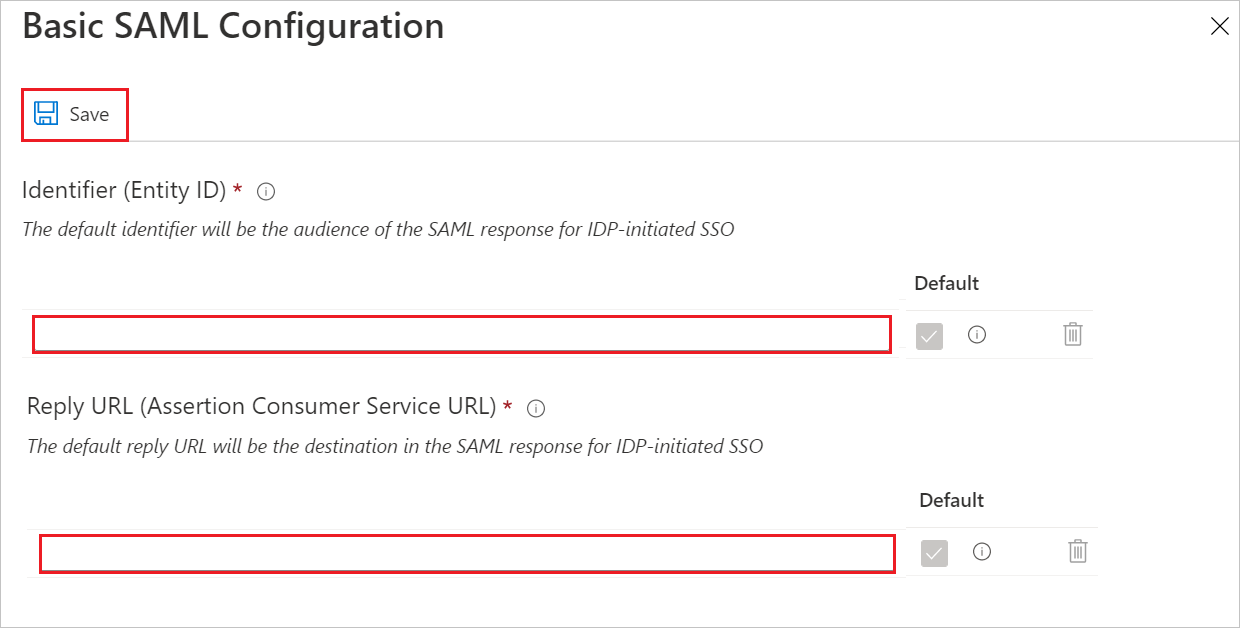

En la sección Configuración básica de SAML , si tiene un archivo de metadatos del proveedor de servicios de SAP Cloud Identity Services, siga estos pasos:

un. Seleccione Cargar archivo de metadatos.

b. Seleccione el logotipo de la carpeta para seleccionar el archivo de metadatos que ha descargado de SAP y seleccione Cargar.

c. Una vez cargado correctamente el archivo de metadatos, los valores identificadores y direcciones URL de respuesta se rellenan automáticamente en la sección Configuración básica de SAML.

Nota:

Si los valores identificador y dirección URL de respuesta no se rellenan automáticamente, rellene los valores manualmente según sus necesidades.

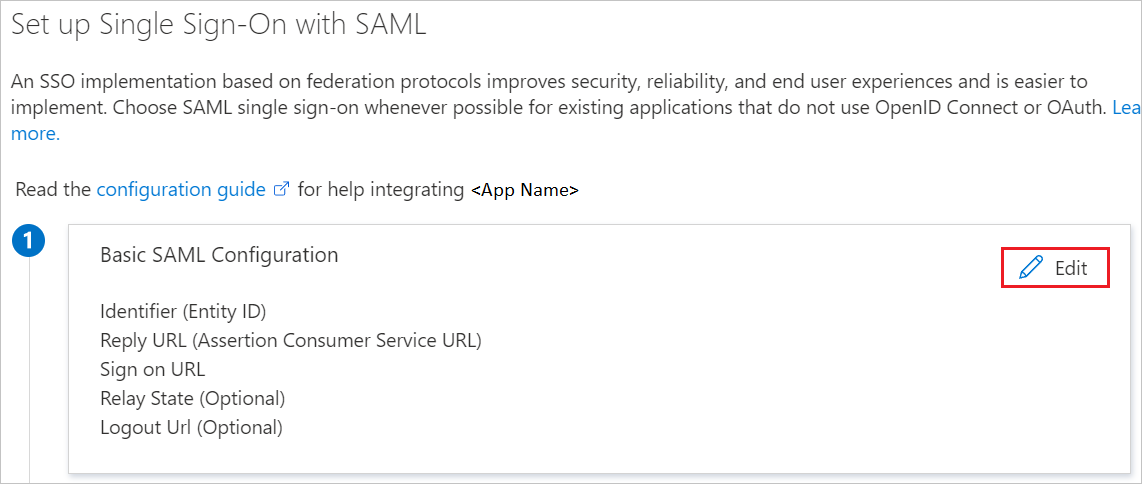

Si desea realizar configuraciones adicionales, en la página Configurar inicio de sesión único con SAML, seleccione el icono de lápiz de Configuración básica de SAML para editar la configuración.

En el cuadro de texto URL de inicio de sesión (opcional), escriba la dirección URL de inicio de sesión de la aplicación empresarial específica.

Nota:

Actualícelo con la dirección URL de inicio de sesión real. Para obtener más información, consulte el artículo de la base de conocimiento de SAP 3128585. Si tiene alguna pregunta, póngase en contacto con el equipo de soporte técnico de SAP Cloud Identity Services .

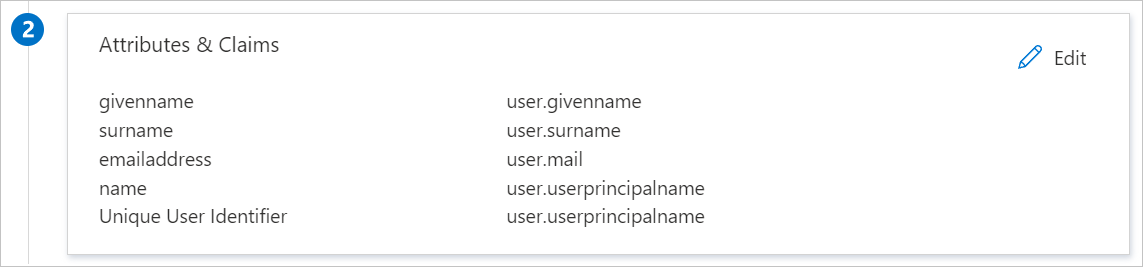

La aplicación SAP Cloud Identity Services espera las aserciones de SAML en un formato específico, que requiere que se agreguen asignaciones de atributos personalizados a la configuración de los atributos del token SAML. La siguiente captura de muestra la lista de atributos predeterminados.

Además de lo anterior, la aplicación SAP Cloud Identity Services espera que se devuelvan algunos atributos más, que se muestran a continuación, en la respuesta de SAML. Estos atributos también se rellenan previamente, pero puede revisarlos según sus requisitos.

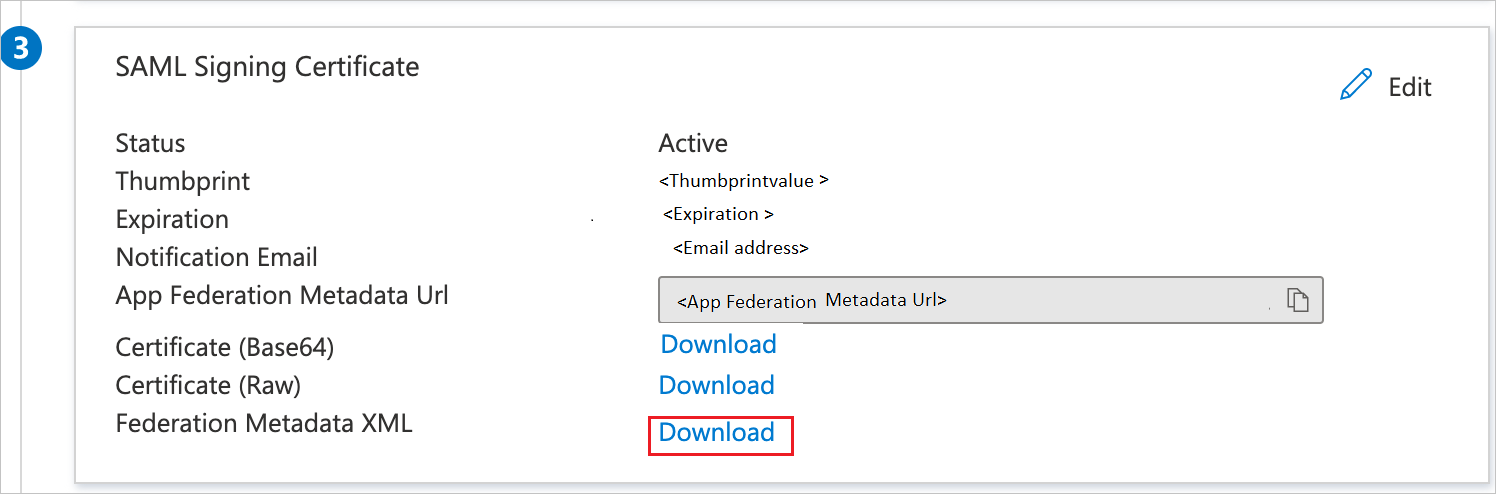

Nombre Atributo de origen nombre de pila nombre.dado_usuario En la página Set up Single Sign-On with SAML (Configurar Single Sign-On con SAML), en la sección Certificado de firma de SAML, seleccione Descargar para descargar el XML de metadatos de las opciones especificadas según sus necesidades y guárdelo en su ordenador.

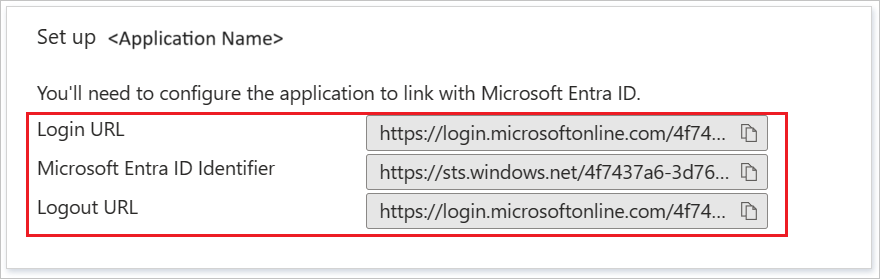

En la sección Configurar SAP Cloud Identity Services , copie las direcciones URL adecuadas según sus necesidades.

Creación y asignación de un usuario de prueba de Microsoft Entra

Siga las instrucciones de creación y asignación de una cuenta de usuario de inicio rápido para crear una cuenta de usuario de prueba llamada B.Simon.

Configuración del inicio de seción único de SAP Cloud Identity Services

En esta sección, creará un proveedor de identidades corporativos en la consola de administración de SAP Cloud Identity Services. Para obtener más información, vea Crear idP corporativo en la consola de administración.

Inicie sesión en la consola de administración de SAP Cloud Identity Services. La dirección URL tiene el siguiente patrón:

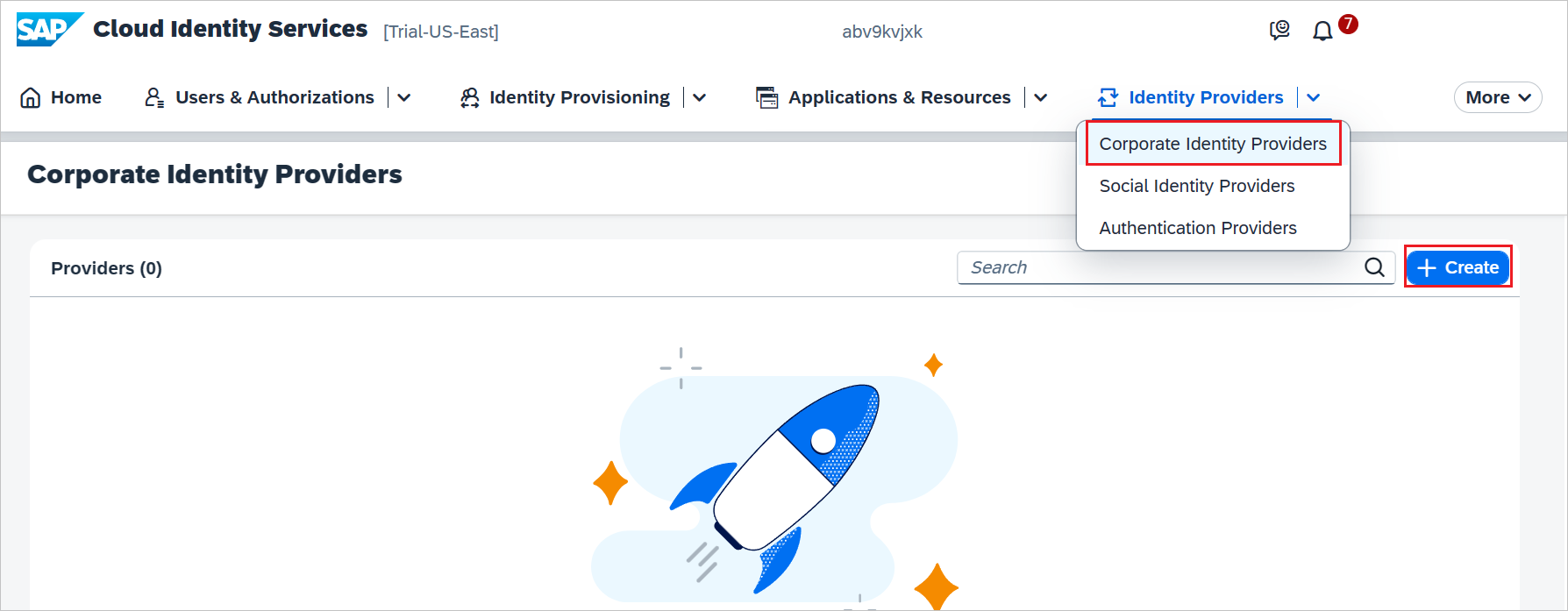

https://<tenant-id>.accounts.ondemand.com/adminohttps://<tenant-id>.trial-accounts.ondemand.com/admin.En Proveedores de identidades, elija el icono Proveedores de identidades corporativos .

Seleccione + Crear para crear un proveedor de identidades.

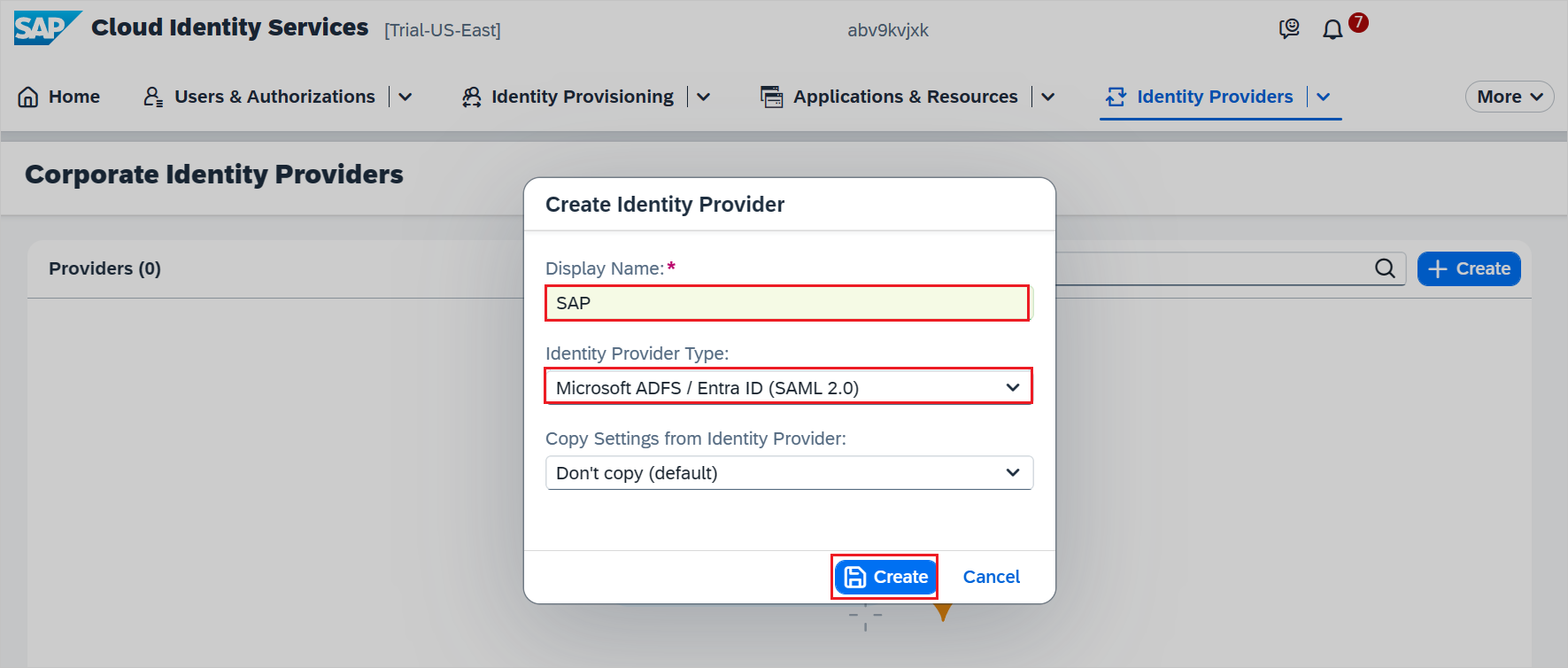

Realice los pasos siguientes en el cuadro de diálogo Crear proveedor de identidades .

un. Asigne un nombre válido en Nombre para mostrar.

b. Seleccione Microsoft ADFS/Entra ID (SAML 2.0) en la lista desplegable.

c. Seleccione Crear.

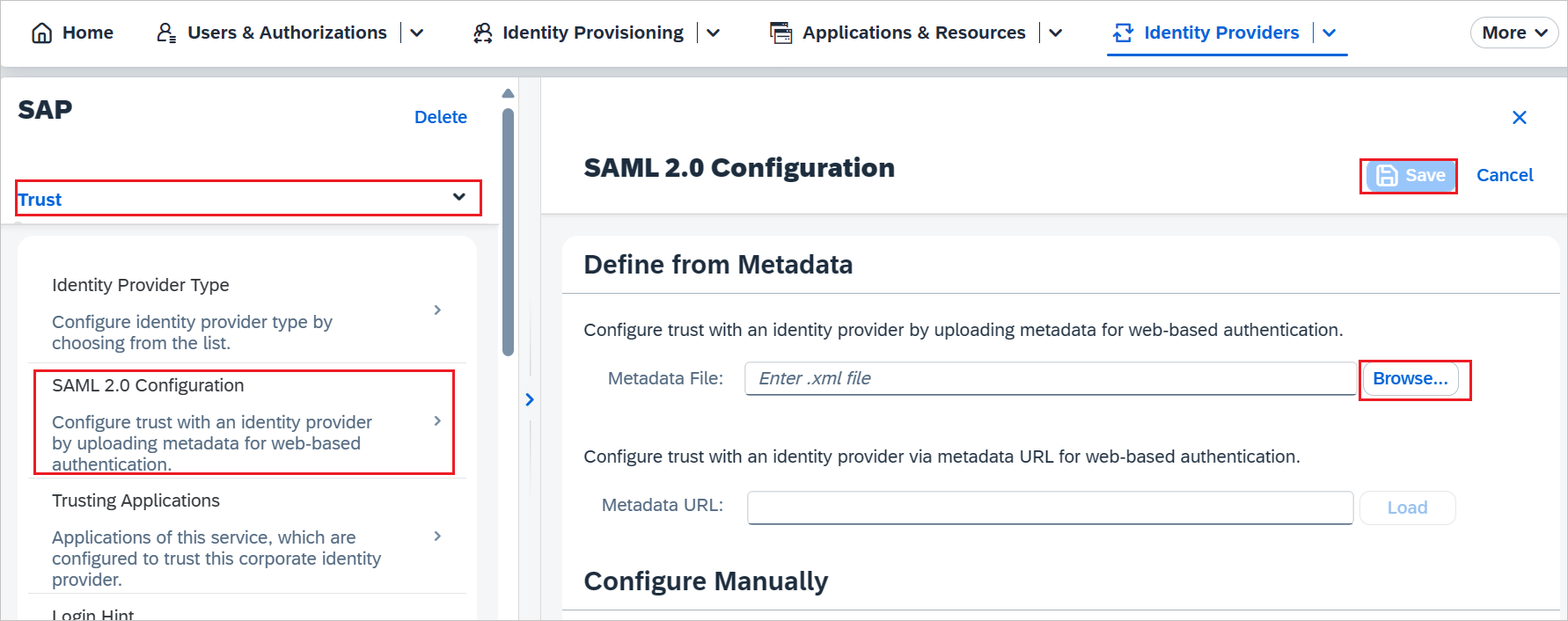

Vaya a Trust - SAML 2.0 Configuration>. En el campo Archivo de metadatos, seleccione Examinar para cargar el archivo XML de metadatos que descargó de la configuración de SSO de Microsoft Entra.

Seleccione Guardar.

Siga los pasos siguientes solo si desea agregar y habilitar SSO para otra aplicación de SAP. Repita los pasos de la sección Adición de SAP Cloud Identity Services desde la galería.

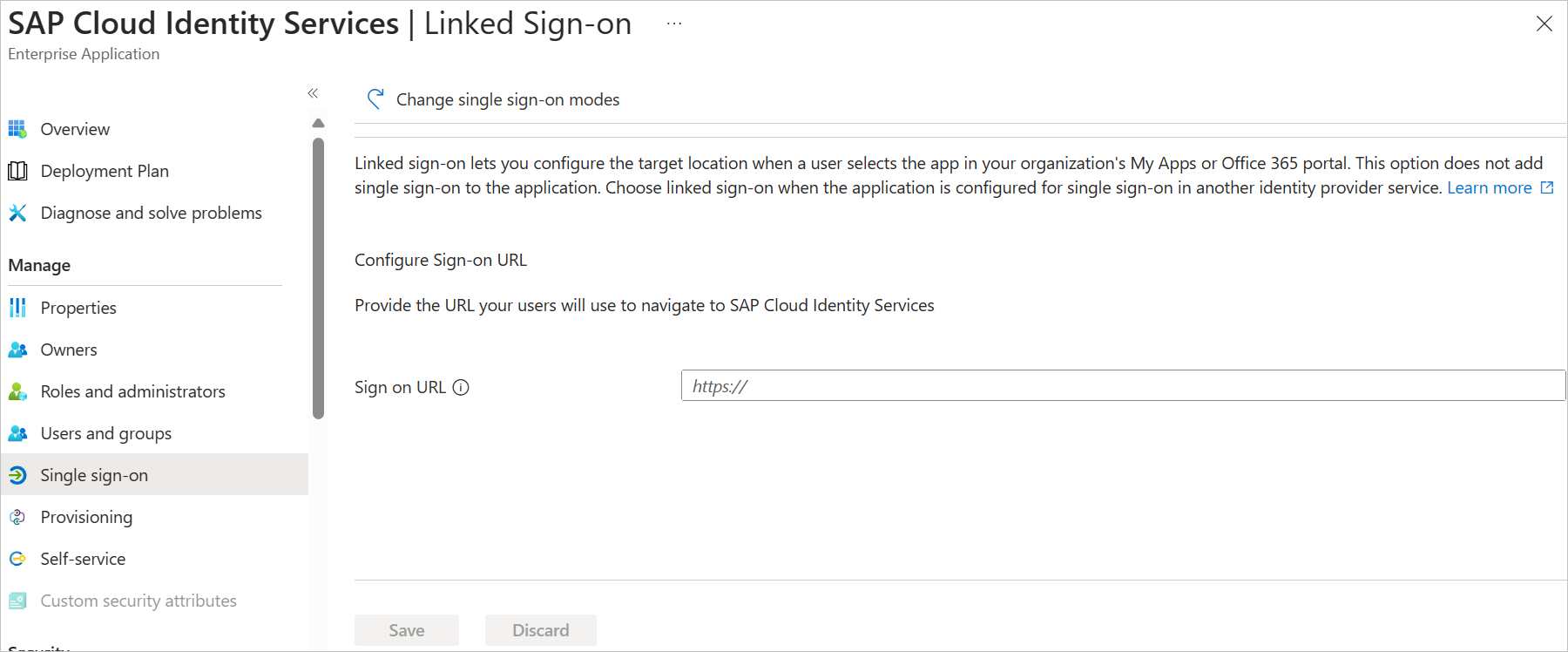

En el apartado de Entra, en la página de integración de la aplicación SAP Cloud Identity Services, seleccione Inicio de sesión vinculado.

Guarde la configuración.

Para obtener más información, lea la documentación sobre SAP Cloud Identity Services en Integración con Microsoft Entra ID.

Nota:

La nueva aplicación aprovecha la configuración de inicio de sesión único para la aplicación de SAP anterior. Asegúrese de usar los mismos proveedores de identidades corporativos en la consola de administración de SAP Cloud Identity Services.

Creación de un usuario de prueba de SAP Cloud Identity Services

No hace falta crear un usuario en SAP Cloud Identity Services. Los usuarios que están en el almacén de usuarios de Microsoft Entra pueden utilizar la funcionalidad de inicio de sesión único (SSO).

SAP Cloud Identity Services es compatible con la opción de federación de identidades. Esta opción permite a la aplicación comprobar si los usuarios autenticados mediante el proveedor de identidades corporativas se encuentran en el almacén de usuarios de SAP Cloud Identity Services.

De manera predeterminada, la opción de federación de identidades está deshabilitada. Si se habilita, solo los usuarios que se importan de SAP Cloud Identity Services pueden tener acceso a la aplicación.

Para obtener más información sobre cómo habilitar o deshabilitar la federación de identidades con SAP Cloud Identity Services, consulte "Habilitar la federación de identidades con SAP Cloud Identity Services" en Configuración de la federación de identidades con el almacén de usuarios de SAP Cloud Identity Services.

Nota:

SAP Cloud Identity Services también admite el aprovisionamiento automático de usuarios. Aquí puede encontrar más detalles sobre cómo configurar el aprovisionamiento automático de usuarios.

Prueba de SSO

En esta sección, probará la configuración de inicio de sesión único de Microsoft Entra con las siguientes opciones: iniciado por el SP e iniciado por el IDP.

Si se producen errores al iniciar sesión en SAP Cloud Identity Services, con un identificador de correlación, en la consola de administración de SAP Cloud Identity Services puede buscar los registros de solución de problemas de ese identificador de correlación. Para obtener más información, consulte el artículo de la base de conocimiento de SAP 2698571 y el artículo de la base de conocimiento de SAP 3201824.

Iniciado por SP:

Seleccione Probar esta aplicación; esta opción redirige a la dirección URL de inicio de sesión de SAP Cloud Identity Services, donde puede iniciar el flujo de inicio de sesión.

Vaya directamente a la dirección URL de inicio de sesión de SAP Cloud Identity Services e inicie el flujo de inicio de sesión desde ahí.

Iniciado por IDP:

- Seleccione Probar esta aplicación y debería iniciar sesión automáticamente en la instancia de SAP Cloud Identity Services para la que configuró el inicio de sesión único.

También puede usar Aplicaciones de Microsoft para probar la aplicación en cualquier modo. Al seleccionar el icono de SAP Cloud Identity Services en Aplicaciones, si se ha configurado en modo SP, se le redirigirá a la página de inicio de sesión de la aplicación para comenzar el flujo de inicio de sesión y, si se ha configurado en modo IDP, debería iniciar sesión automáticamente en la instancia de SAP Cloud Identity Services para la que configuró el inicio de sesión único. Para obtener más información sobre Mis aplicaciones, vea Introducción a mis aplicaciones.

Contenido relacionado

Para sincronizar usuarios de Microsoft Entra a SAP Cloud Identity Services, habilite el aprovisionamiento automatizado de usuarios.

Una vez configurado el inicio de sesión único en SAP Cloud Identity Services, también puede configurarlos para reenviar todas las solicitudes de inicio de sesión único a Microsoft Entra. Cuando esta opción está habilitada en SAP Cloud Identity Services, cada vez que un usuario intenta acceder a una aplicación conectada a SAP Cloud Identity Services por primera vez, SAP Cloud Identity Services reenvía una solicitud de autenticación a Microsoft Entra, incluso cuando el usuario tenga una sesión activa en SAP Cloud Identity Services.

También puede aplicar controles de sesión, que protegen la filtración y la infiltración de la información confidencial de la organización en tiempo real. Los controles de sesión proceden del acceso condicional. Obtenga información sobre cómo aplicar el control de sesión con Microsoft Defender for Cloud Apps.

También puede gestionar el acceso a las aplicaciones de SAP BTP, usando la Gobernanza de ID de Microsoft Entra para asignar grupos a roles en la colección de roles de BTP. Para obtener más información, consulte Administración del acceso a SAP BTP.

Consulte las recomendaciones y la guía de procedimientos recomendados para poner en funcionamiento la configuración.