Integración del inicio de sesión único de Microsoft Entra con Tripwire Enterprise

En este artículo, aprenderá a integrar Tripwire Enterprise con Microsoft Entra ID. Tripwire Enterprise es la solución líder para la supervisión del cumplimiento, para lo que usa la supervisión de la integridad de los archivos (FIM) y la administración de la configuración de la seguridad (SCM). Al integrar Tripwire Enterprise con Microsoft Entra ID, puede hacer lo siguiente:

- Controlar en Microsoft Entra ID quién tiene acceso a Tripwire Enterprise.

- Que los usuarios inicien sesión automáticamente en Tripwire Enterprise con sus cuentas de Microsoft Entra.

- Administre sus cuentas en una ubicación central.

Configurará y probará el inicio de sesión único de Microsoft Entra para Tripwire Enterprise en un entorno de prueba. Tripwire Enterprise admite el inicio de sesión único iniciado por IDP.

Requisitos previos

Para integrar Microsoft Entra ID con Tripwire Enterprise, necesita lo siguiente:

- Una cuenta de usuario de Microsoft Entra. Si no la tiene, puede crear una cuenta gratis.

- Uno de los siguientes roles: Administrador global, Administrador de aplicaciones en la nube, Administrador de aplicaciones o Propietario de la entidad de servicio.

- Una suscripción a Microsoft Entra. Si no tiene una suscripción, puede obtener una cuenta gratuita.

- Una suscripción habilitada para el inicio de sesión único (SSO) en Tripwire Enterprise.

Añadir una aplicación y asignar un usuario de prueba

Antes de comenzar el proceso de configuración del inicio de sesión único, debe agregar la aplicación Tripwire Enterprise desde la galería de Microsoft Entra. Necesita una cuenta de usuario de prueba para asignar a la aplicación y probar la configuración de inicio de sesión único.

Adición de Tripwire Enterprise desde la galería de Microsoft Entra

Agregue Tripwire Enterprise desde la galería de aplicaciones de Microsoft Entra para configurar el inicio de sesión único con Tripwire Enterprise. Para obtener más información sobre cómo agregar una aplicación desde la galería, consulte Inicio rápido: Agregar aplicación desde la galería.

Creación y asignación de un usuario de prueba de Microsoft Entra

Siga las directrices del artículo Creación y asignación de una cuenta de usuario para crear una cuenta de usuario de prueba llamada B.Simon.

Si lo desea, puede usar también el asistente para la configuración de aplicaciones empresariales. En este asistente puede agregar una aplicación a su inquilino, agregar usuarios o grupos a la aplicación, y asignar roles. El asistente también proporciona un vínculo al panel de configuración de inicio de sesión único. Obtenga más información sobre los asistentes de Microsoft 365..

Configuración del inicio de sesión único de Microsoft Entra

Complete los siguientes pasos para habilitar el inicio de sesión único de Microsoft Entra.

Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>Tripwire Enterprise>Inicio de sesión único.

En la página Seleccione un método de inicio de sesión único, elija SAML.

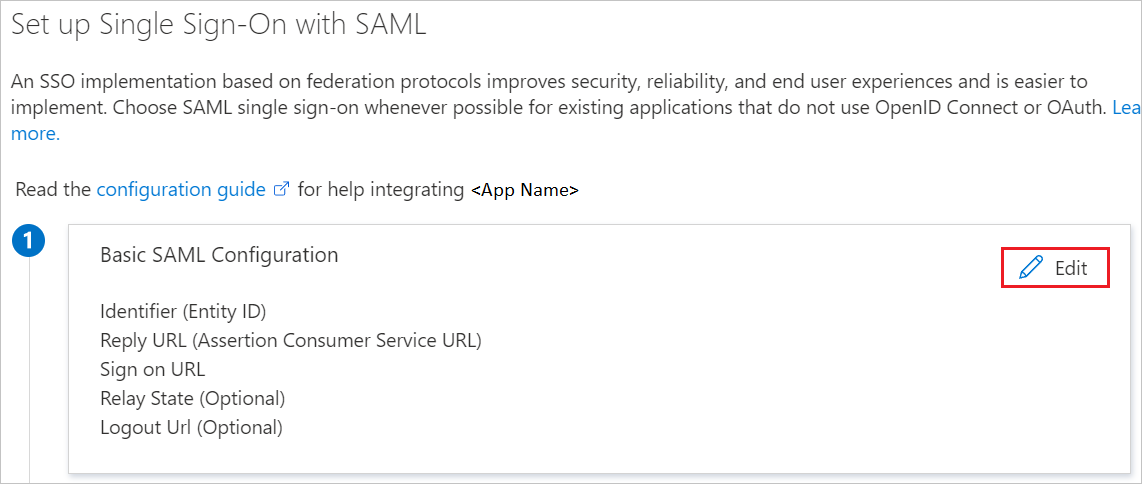

En la página Configuración del inicio de sesión único con SAML, seleccione el icono con forma de lápiz para abrir el cuadro de diálogo Configuración básica de SAML y modificar la configuración.

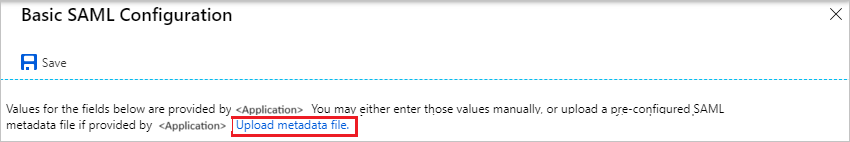

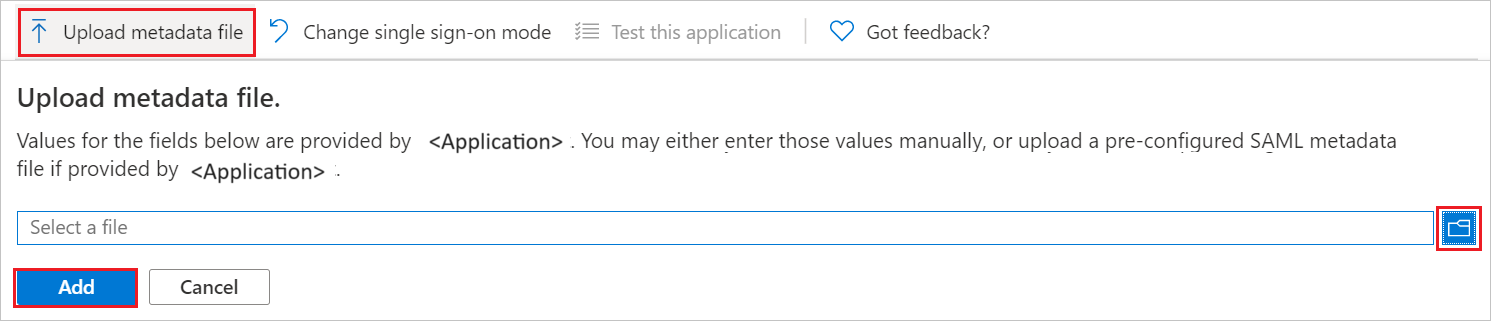

En la sección Configuración básica de SAML, si tiene el archivo de metadatos del proveedor de servicios, lleve a cabo los siguientes pasos:

a. Haga clic en Cargar el archivo de metadatos.

b. Haga clic en el logotipo de la carpeta para seleccionar el archivo de metadatos y luego en Cargar.

c. Una vez que se haya cargado correctamente el archivo de metadatos, el valor de Identificador y URL de respuesta se rellena automáticamente en la sección Configuración básica de SAML.

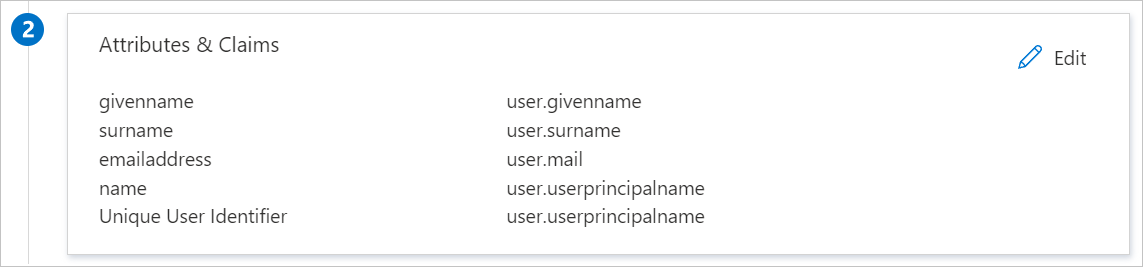

La aplicación Tripwire Enterprise espera las aserciones de SAML en un formato específico. Para ello, es necesario agregar asignaciones de atributos personalizados a la configuración de los atributos del token SAML. La siguiente captura de pantalla le muestra un ejemplo de esto. El valor predeterminado de Identificador de usuario único es user.userprincipalname, pero Tripwire Enterprise espera que este valor se asigne a la dirección de correo electrónico del usuario. Para ello, puede usar el atributo user.mailnickname de la lista, o bien el valor del atributo correspondiente en función de la configuración de su organización.

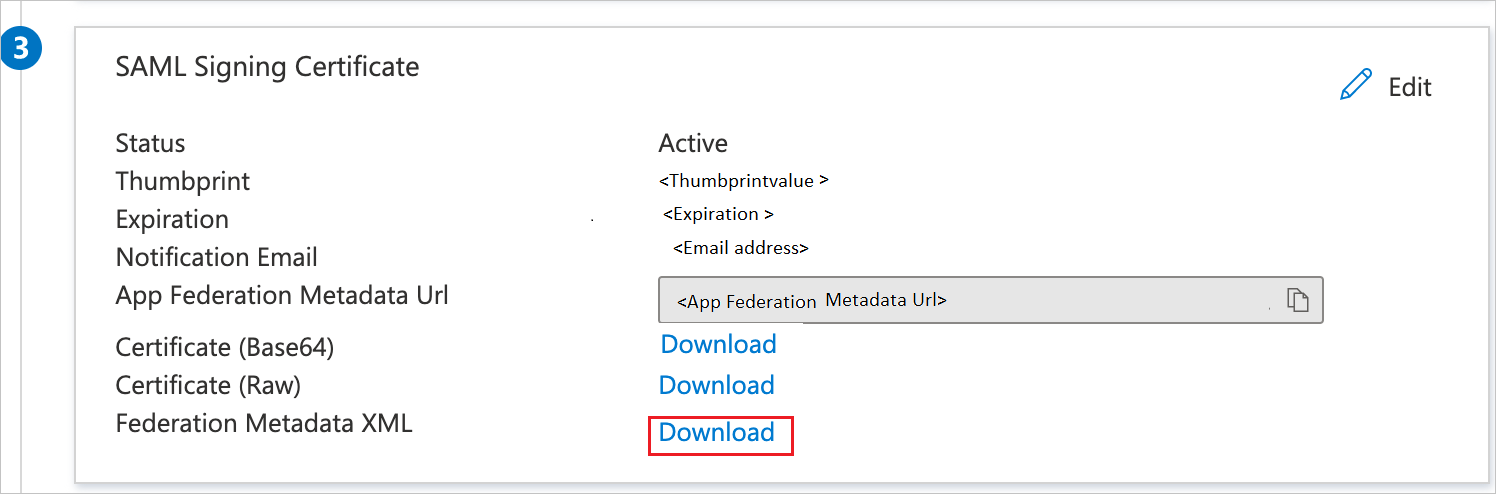

En la página Configurar el inicio de sesión único con SAML, en la sección Certificado de firma de SAML, busque XML de metadatos de federación y seleccione Descargar para descargar el certificado y guardarlo en su equipo.

Configuración del inicio de sesión único de Tripwire Enterprise

Para configurar el inicio de sesión único en Tripwire Enterprise, consulte Uso de Tripwire Enterprise con autenticación SAML en la Guía de Hardeing de Tripwire Enterprise, disponible para su descarga en el Centro de atención al cliente de Tripwire. Si necesita ayuda, póngase en contacto con el equipo de soporte técnico de Tripwire Enterprise.

Creación de un usuario de prueba en Tripwire Enterprise

Para crear un usuario de Tripwire Enterprise, consulte la sección Creación de una cuenta de usuario en la Guía del usuario de Tripwire Enterprise, disponible para su descarga en el Centro de atención al cliente de Tripwire. Si necesita ayuda, póngase en contacto con el equipo de soporte técnico de Tripwire Enterprise.

Prueba de SSO

En esta sección va a probar la configuración de inicio de sesión único de Microsoft Entra con las siguientes opciones.

Haga clic en Probar esta aplicación, y debería iniciar sesión automáticamente en el Tripwire Enterprise para el que configuró el SSO.

Puede usar Mis aplicaciones de Microsoft. Al hacer clic en el icono de Tripwire Enterprise en Aplicaciones, se debería iniciar sesión automáticamente en la instancia de Tripwire Enterprise para la que configuró el inicio de sesión único. Para más información, vea Aplicaciones en Microsoft Entra.

Recursos adicionales

- ¿Qué es el inicio de sesión único con Microsoft Entra ID?

- Planeamiento de una implementación de inicio de sesión único.

Pasos siguientes

Una vez configurado Tripwire Enterprise, puede aplicar el control de sesión que protege la filtración y la infiltración de la información confidencial de la organización en tiempo real. El control de sesión procede del acceso condicional. Aprenda a aplicar el control de sesión con Microsoft Cloud App Security.