Integración del inicio de sesión único de Microsoft Entra con Wistia

En este artículo, aprenderá a integrar Wistia con Microsoft Entra ID. Inicie sesión en Wistia con Microsoft Entra y empiece a mejorar la estrategia de marketing de vídeo. Obtenga más información sobre la plataforma de marketing de vídeos de Wistia en wistia.com. Al integrar Wistia con Microsoft Entra ID, puede:

- Controlar en Microsoft Entra ID quién tiene acceso a Wistia.

- Permitir que los usuarios puedan iniciar sesión automáticamente en Wistia con sus cuentas de Microsoft Entra.

- Administre sus cuentas en una ubicación central.

Configurará y probará el inicio de sesión único de Microsoft Entra para Wistia en un entorno de prueba. Wistia admite el inicio de sesión único iniciado por SP y el aprovisionamiento de usuarios Just-In-Time.

Nota:

El identificador de esta aplicación es un valor de cadena fijo, por lo que solo se puede configurar una instancia en un inquilino.

Requisitos previos

Para integrar Microsoft Entra ID con Wistia, necesita lo siguiente:

- Una cuenta de usuario de Microsoft Entra. Si no la tiene, puede crear una cuenta gratis.

- Uno de los siguientes roles: Administrador de aplicaciones, Administrador de aplicaciones en la nube o Propietario de la aplicación.

- Una suscripción a Microsoft Entra. Si no tiene una suscripción, puede obtener una cuenta gratuita.

- Suscripción habilitada para el inicio de sesión único en Wistia.

Añadir una aplicación y asignar un usuario de prueba

Antes de comenzar el proceso de configuración del inicio de sesión único, debe agregar la aplicación Wistia desde la galería de Microsoft Entra. Necesita una cuenta de usuario de prueba para asignar a la aplicación y probar la configuración de inicio de sesión único.

Adición de Wistia desde la galería de Microsoft Entra

Agregue Wistia desde la galería de aplicaciones de Microsoft Entra para configurar el inicio de sesión único con Wistia. Para obtener más información sobre cómo agregar una aplicación desde la galería, consulte Inicio rápido: Agregar aplicación desde la galería.

Creación y asignación de un usuario de prueba de Microsoft Entra

Siga las directrices del artículo Creación y asignación de una cuenta de usuario para crear una cuenta de usuario de prueba llamada B.Simon.

Si lo desea, puede usar también el asistente para la configuración de aplicaciones empresariales. En este asistente puede agregar una aplicación a su inquilino, agregar usuarios o grupos a la aplicación, y asignar roles. El asistente también proporciona un vínculo al panel de configuración de inicio de sesión único. Obtenga más información sobre los asistentes de Microsoft 365.

Configuración del inicio de sesión único de Microsoft Entra

Complete los siguientes pasos para habilitar el inicio de sesión único de Microsoft Entra.

Inicie sesión en el Centro de administración de Microsoft Entra como Administrador de aplicaciones en la nube.

Vaya a Identidad>Aplicaciones>Aplicaciones empresariales>Wistia>Inicio de sesión único.

En la página Seleccione un método de inicio de sesión único, elija SAML.

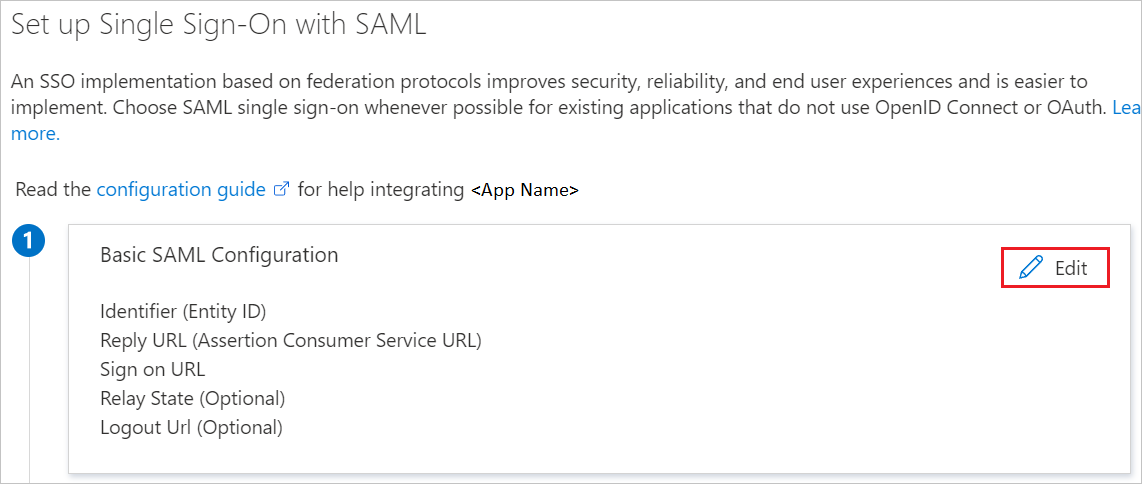

En la página Configuración del inicio de sesión único con SAML, seleccione el icono con forma de lápiz para abrir el cuadro de diálogo Configuración básica de SAML y modificar la configuración.

En la sección Configuración básica de SAML, siga estos pasos:

a. En el cuadro de texto Identificador, escriba el valor

urn:amazon:cognito:sp:us-east-1_2sjOZnclh.b. En el cuadro de texto URL de respuesta, escriba la siguiente dirección URL:

https://sso-auth.wistia.com/saml2/idpresponsec. En el cuadro de texto URL de inicio de sesión, escriba una dirección URL con el siguiente patrón:

https://<AccountName>.wistia.com/login/ssoNota:

Este valor no es real. Actualícelo con la dirección URL de inicio de sesión real. Póngase en contacto con el equipo de soporte técnico para clientes de Wistia para obtener este valor. También puede consultar los patrones que se muestran en la sección Configuración básica de SAML.

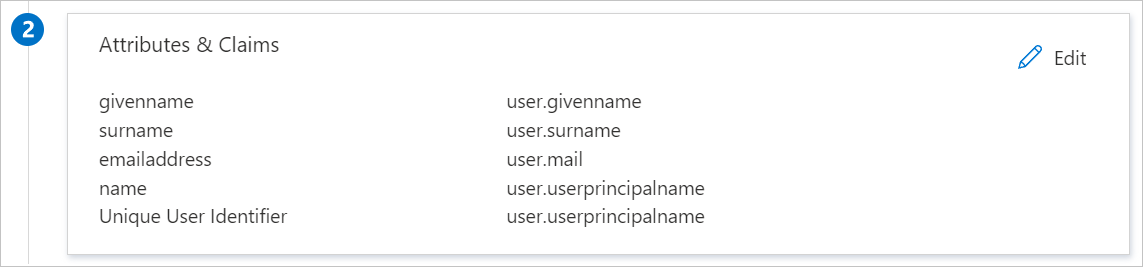

La aplicación Wistia espera las aserciones de SAML en un formato específico, que requiere que se agreguen asignaciones de atributos personalizados a la configuración de los atributos del token de SAML. La siguiente captura de muestra la lista de atributos predeterminados.

Además de lo anterior, la aplicación Wistia espera que se devuelvan algunos atributos más, que se muestran a continuación, en la respuesta de SAML. Estos atributos también se rellenan previamente, pero puede revisarlos según sus requisitos.

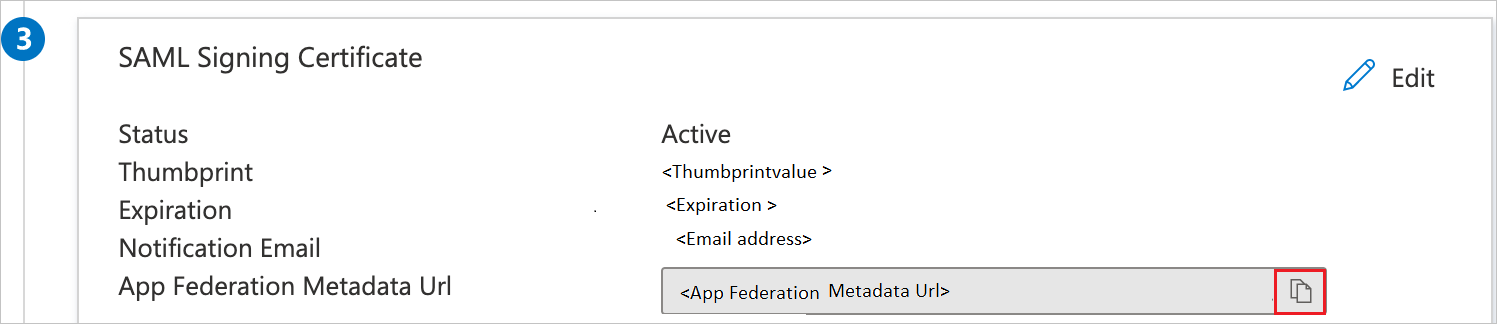

Nombre Atributo de origen firstName user.givenname lastName user.surname email user.mail En la página Configurar el inicio de sesión único con SAML, en la sección Certificado de firma de SAML, haga clic en el botón de copia para copiar la Dirección URL de metadatos de federación de aplicación y guárdela en su equipo.

Configuración del inicio de sesión único en Wistia

Para configurar el inicio de sesión único en Wistia, debe enviar la dirección URL de metadatos de federación de la aplicación al equipo de soporte técnico de Wistia. Dicho equipo lo configura para establecer la conexión de SSO de SAML correctamente en ambos lados.

Creación de un usuario de prueba de Wistia

En esta sección, se crea un usuario llamado B.Simon en Wistia. Wistia admite el aprovisionamiento de usuarios Just-In-Time, que está habilitado de forma predeterminada. No hay ningún elemento de acción para usted en esta sección. Si aún no existe un usuario en Wistia, se crea uno después de la autenticación.

Prueba de SSO

En esta sección va a probar la configuración de inicio de sesión único de Microsoft Entra con las siguientes opciones.

Haga clic en Probar esta aplicación; esta acción le redirigirá a la dirección URL de inicio de sesión de Wistia, donde puede poner en marcha el flujo de inicio de sesión.

Vaya directamente a la dirección URL de inicio de sesión de Wistia y empiece el flujo de inicio de sesión desde allí.

Puede usar Mis aplicaciones de Microsoft. Al hacer clic en el icono de Wistia en Aplicaciones, se le redirigirá a la dirección URL de inicio de sesión de la aplicación. Para más información, vea Aplicaciones en Microsoft Entra.

Recursos adicionales

- ¿Qué es el inicio de sesión único con Microsoft Entra ID?

- Planeamiento de una implementación de inicio de sesión único.

Pasos siguientes

Una vez configurada Wistia, puede aplicar el control de sesión, que protege la información confidencial de su organización de la filtración y la infiltración en tiempo real. El control de sesión procede del acceso condicional. Aprenda a aplicar el control de sesión con Microsoft Cloud App Security.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de