Configuración de directivas para la administración de privilegios de punto de conexión

Nota:

Esta funcionalidad está disponible como complemento de Intune. Para obtener más información, consulte Uso de funcionalidades de complemento de Intune Suite.

Con La administración de privilegios de punto de conexión (EPM) de Microsoft Intune, los usuarios de su organización pueden ejecutarse como un usuario estándar (sin derechos de administrador) y completar tareas que requieren privilegios elevados. Las tareas que normalmente requieren privilegios administrativos son las instalaciones de aplicaciones (como aplicaciones de Microsoft 365), la actualización de controladores de dispositivo y la ejecución de determinados diagnósticos de Windows.

Endpoint Privilege Management admite el recorrido de confianza cero al ayudar a su organización a lograr una amplia base de usuarios que se ejecute con privilegios mínimos, a la vez que permite a los usuarios seguir ejecutando tareas permitidas por su organización para que sigan siendo productivas.

La información de este artículo puede ayudarle a configurar las siguientes directivas y valores reutilizables para EPM:

- Directiva de configuración de elevación de Windows.

- Directiva de reglas de elevación de Windows.

- Grupos de configuración reutilizables, que son configuraciones opcionales para las reglas de elevación.

Se aplica a:

- Windows 10

- Windows 11

Introducción a las directivas de EPM

Endpoint Privilege Management usa dos tipos de directiva que se configuran para administrar cómo se administra una solicitud de elevación de archivos. Juntas, las directivas configuran el comportamiento de las elevaciones de archivos cuando los usuarios estándar solicitan ejecutarse con privilegios administrativos.

Para poder crear directivas de administración de privilegios de punto de conexión, debe licenciar EPM en el inquilino como complemento de Intune. Para obtener información sobre las licencias, consulte Uso de funcionalidades de complemento de Intune Suite.

Acerca de la directiva de configuración de elevación de Windows

Use la directiva de configuración de elevación de Windows cuando desee:

Habilite la administración de privilegios de punto de conexión en los dispositivos. De forma predeterminada, esta directiva habilita EPM. Cuando se habilita por primera vez para EPM, un dispositivo aprovisiona los componentes que recopilan datos de uso en solicitudes de elevación y que aplican reglas de elevación.

Si un dispositivo tiene EPM deshabilitado, los componentes de cliente se deshabilitan inmediatamente. Hay un retraso de siete días antes de que el componente EPM se quite por completo. El retraso ayuda a reducir el tiempo necesario para restaurar EPM si un dispositivo tiene EPM deshabilitado accidentalmente o su directiva de configuración de elevación sin asignar.

Respuesta de elevación predeterminada : establezca una respuesta predeterminada para una solicitud de elevación de cualquier archivo que no esté administrado por una directiva de regla de elevación de Windows. Para que esta configuración tenga un efecto, no puede existir ninguna regla para la aplicación Y un usuario final debe solicitar explícitamente la elevación a través del menú Ejecutar con acceso con privilegios elevados haga clic con el botón derecho. De forma predeterminada, esta opción no está configurada. Si no se entrega ninguna configuración, los componentes de EPM vuelven a su valor predeterminado integrado, que es denegar todas las solicitudes.

Entre las opciones se incluyen:

- Denegar todas las solicitudes : esta opción bloquea la acción de elevación de la solicitud para los archivos que no están definidos en una directiva de reglas de elevación de Windows.

- Requerir confirmación de usuario : cuando se requiere confirmación de usuario, puede elegir entre las mismas opciones de validación que se encuentran para la directiva de reglas de elevación de Windows.

- Requerir aprobación de soporte técnico : cuando se requiere la aprobación de soporte técnico, un administrador debe aprobar solicitudes de elevación sin una regla coincidente antes de que se requiera la elevación.

Nota:

Las respuestas predeterminadas solo se procesan para las solicitudes que llegan a través del menú Ejecutar con acceso con privilegios elevados .

Opciones de validación : establezca las opciones de validación cuando la respuesta de elevación predeterminada se define como Requerir confirmación del usuario.

Entre las opciones se incluyen:

- Justificación empresarial : esta opción requiere que el usuario final proporcione una justificación antes de completar una elevación que se facilita mediante la respuesta de elevación predeterminada.

- Autenticación de Windows : esta opción requiere que el usuario final se autentique antes de completar una elevación que se facilita mediante la respuesta de elevación predeterminada.

Nota:

Se pueden seleccionar varias opciones de validación para satisfacer las necesidades de la organización. Si no se selecciona ninguna opción, solo es necesario que el usuario haga clic en Continuar para completar la elevación.

Enviar datos de elevación para informes : esta configuración controla si el dispositivo comparte datos de diagnóstico y uso con Microsoft. Cuando se habilita para compartir datos, el tipo de datos se configura mediante la configuración Ámbito de informes.

Microsoft usa los datos de diagnóstico para medir el estado de los componentes de cliente de EPM. Los datos de uso se usan para mostrar las elevaciones que se producen dentro del inquilino. Para obtener más información sobre los tipos de datos y cómo se almacenan, consulte Recopilación de datos y privacidad de Endpoint Privilege Management.

Entre las opciones se incluyen:

- Sí : esta opción envía datos a Microsoft en función de la configuración Ámbito de informes .

- No : esta opción no envía datos a Microsoft.

Ámbito de informes : esta configuración controla la cantidad de datos que se envían a Microsoft cuando Enviar datos de elevación para informes está establecido en Sí. De forma predeterminada, se seleccionan los datos de diagnóstico y todas las elevaciones de puntos de conexión .

Entre las opciones se incluyen:

- Solo datos de diagnóstico y elevaciones administradas : esta opción envía datos de diagnóstico a Microsoft sobre el estado de los componentes de cliente Y los datos sobre las elevaciones que facilita Endpoint Privilege Management.

- Datos de diagnóstico y todas las elevaciones de puntos de conexión : esta opción envía datos de diagnóstico a Microsoft sobre el estado de los componentes del cliente Y los datos sobre todas las elevaciones que se producen en el punto de conexión.

- Solo datos de diagnóstico : esta opción envía solo los datos de diagnóstico a Microsoft sobre el estado de los componentes del cliente.

Acerca de la directiva de reglas de elevación de Windows

Use perfiles para la directiva de reglas de elevación de Windows para administrar la identificación de archivos específicos y cómo se controlan las solicitudes de elevación de esos archivos. Cada directiva de regla de elevación de Windows incluye una o varias reglas de elevación. Con las reglas de elevación se configuran detalles sobre el archivo que se está administrando y los requisitos para que se puedan elevar.

Se admiten los siguientes tipos de archivos:

- Archivos ejecutables con la

.exeextensión o.msi. - Scripts de PowerShell con la

.ps1extensión .

Cada regla de elevación indica a EPM cómo:

Identifique el archivo mediante:

- Nombre de archivo (incluida la extensión). La regla también admite condiciones opcionales como una versión de compilación mínima, un nombre de producto o un nombre interno. Las condiciones opcionales se usan para validar aún más el archivo cuando se intenta la elevación.

- Certificado. Los certificados se pueden agregar directamente a una regla o mediante un grupo de configuración reutilizable. Cuando se usa un certificado en una regla, también es necesario que sea válido. Se recomienda el uso de grupos de configuración reutilizables, ya que pueden ser más eficaces y simplificar un cambio futuro en el certificado. Para obtener más información, consulte la siguiente sección Grupos de configuración reutilizables.

Valide el archivo:

- Hash de archivo. Se requiere un hash de archivo para las reglas automáticas. En el caso de las reglas confirmadas por el usuario, puede optar por usar un certificado o un hash de archivo, en cuyo caso el hash de archivo se convierte en opcional.

- Certificado. Si se proporciona un certificado, las API de Windows se usan para validar el certificado y el estado de revocación.

- Propiedades adicionales. Las propiedades adicionales especificadas en las reglas deben coincidir.

Configure el tipo de elevación de archivos. El tipo de elevación identifica lo que ocurre cuando se realiza una solicitud de elevación para el archivo. De forma predeterminada, esta opción se establece en Usuario confirmado, que es nuestra recomendación para las elevaciones.

- Usuario confirmado (recomendado): una elevación confirmada por el usuario siempre requiere que el usuario haga clic en un mensaje de confirmación para ejecutar el archivo. Hay más confirmaciones de usuario que puede agregar. Uno requiere que los usuarios se autentiquen con sus credenciales de organización. Otra opción requiere que el usuario escriba una justificación empresarial. Aunque el texto escrito para una justificación depende del usuario, EPM puede recopilarlo y notificarlo cuando el dispositivo esté configurado para notificar datos de elevación como parte de su directiva de configuración de elevación de Windows.

- Automático: una elevación automática se produce de forma invisible para el usuario. No hay ningún mensaje ni indicación de que el archivo se está ejecutando en un contexto con privilegios elevados.

- Compatibilidad aprobada: un administrador debe aprobar cualquier solicitud de elevación necesaria para el soporte técnico que no tenga una regla coincidente, antes de que la aplicación pueda ejecutarse con privilegios elevados.

Administrar el comportamiento de los procesos secundarios. Puede establecer el comportamiento de elevación que se aplica a los procesos secundarios que crea el proceso con privilegios elevados.

- Requerir que la regla se eleve : configure los procesos secundarios para que requieran su propia regla antes de que ese proceso secundario se pueda ejecutar en un contexto con privilegios elevados.

- Denegar todo : todos los procesos secundarios se inician sin contexto elevado.

- Permitir que los procesos secundarios se ejecuten con privilegios elevados : configure un proceso secundario para que siempre se ejecute con privilegios elevados.

Nota:

Para obtener más información sobre cómo crear reglas seguras, consulte nuestra guía para crear reglas de elevación con Endpoint Privilege Management.

También puede usar el Get-FileAttributes cmdlet de PowerShell desde el módulo de PowerShell EpmTools. Este cmdlet puede recuperar atributos de archivo para un archivo .exe y extraer sus certificados de publicador y ca en una ubicación establecida que puede usar para rellenar las propiedades de regla de elevación para una aplicación determinada.

Precaución

Se recomienda usar la elevación automática con moderación y solo para los archivos de confianza críticos para la empresa. Los usuarios finales elevarán automáticamente estas aplicaciones en cada inicio de esa aplicación.

Grupo de configuración reutilizable

Endpoint Privilege Management admite el uso de grupos de configuración reutilizables para administrar los certificados en lugar de agregar ese certificado directamente a una regla de elevación. Al igual que todos los grupos de configuración reutilizables para Intune, las configuraciones y los cambios realizados en un grupo de configuración reutilizable se pasan automáticamente a las directivas que hacen referencia al grupo. Se recomienda usar un grupo de configuración reutilizable cuando planee usar el mismo certificado para validar archivos en varias reglas de elevación. El uso de grupos de configuración reutilizables es más eficaz cuando se usa el mismo certificado en varias reglas de elevación:

- Certificados que agrega directamente a una regla de elevación: Intune carga cada certificado que se agrega directamente a una regla como instancia única y, a continuación, esa instancia de certificado se asocia a esa regla. Al agregar el mismo certificado directamente a dos reglas independientes, se carga dos veces. Más adelante, si debe cambiar el certificado, debe editar cada regla individual que lo contenga. Con cada cambio de regla, Intune carga el certificado actualizado una sola vez para cada regla.

- Certificados que administra a través de un grupo de configuración reutilizable: cada vez que se agrega un certificado a un grupo de configuración reutilizable, Intune carga el certificado una sola vez, independientemente de cuántas reglas de elevación incluyan ese grupo. A continuación, esa instancia del certificado se asocia al archivo de cada regla que usa ese grupo. Más adelante, cualquier cambio en el certificado que realice se puede realizar una sola vez en el grupo de configuración reutilizable. Este cambio da como resultado que Intune cargue el archivo actualizado una sola vez y, a continuación, aplique ese cambio a cada regla de elevación que haga referencia al grupo.

Directiva de configuración de elevación de Windows

Para configurar las siguientes opciones en dispositivos, implemente la directiva de configuración de elevación de Windows en usuarios o dispositivos:

- Habilite la administración de privilegios de punto de conexión en un dispositivo.

- Establezca reglas predeterminadas para las solicitudes de elevación para cualquier archivo que no esté administrado por una regla de elevación de Endpoint Privilege Management en ese dispositivo.

- Configure qué información devuelve EPM a Intune.

Un dispositivo debe tener una directiva de configuración de elevación que permita la compatibilidad con EPM antes de que el dispositivo pueda procesar una directiva de reglas de elevación o administrar solicitudes de elevación. Cuando se habilita la compatibilidad, la C:\Program Files\Microsoft EPM Agent carpeta se agrega al dispositivo junto con EPM Microsoft Agent, que es responsable de procesar las directivas de EPM.

Creación de una directiva de configuración de elevación de Windows

Inicie sesión en el Centro de administración de Microsoft Intune y vaya a Administración > deprivilegios de punto de conexión de seguridad> de punto de conexión, seleccione la pestaña Directivas> y, a continuación, seleccione Crear directiva. Establezca plataforma enWindows, perfil en la directiva de configuración de elevación de Windows y, a continuación, seleccione Crear.

En Conceptos básicos, escriba las propiedades siguientes:

- Nombre: escriba un nombre descriptivo para el perfil. Asigne un nombre a los perfiles para que pueda identificarlos fácilmente más adelante.

- Descripción: escriba una descripción para el perfil. Esta configuración es opcional, pero se recomienda aplicarla.

En Configuración, configure lo siguiente para definir los comportamientos predeterminados de las solicitudes de elevación en un dispositivo:

Administración de privilegios de punto de conexión: se establece en Habilitado (valor predeterminado). Cuando está habilitado, un dispositivo usa La administración de privilegios de punto de conexión. Cuando se establece en Deshabilitado, el dispositivo no usa la administración de privilegios de punto de conexión y deshabilita inmediatamente EPM si se ha habilitado anteriormente. Después de siete días, el dispositivo desaprovisionará los componentes de Endpoint Privilege Management.

Respuesta de elevación predeterminada: configure cómo este dispositivo administra las solicitudes de elevación para los archivos que no se administran directamente mediante una regla:

- No configurado: esta opción funciona igual que Denegar todas las solicitudes.

- Denegar todas las solicitudes: EPM no facilita la elevación de los archivos y se muestra al usuario una ventana emergente con información sobre la denegación. Esta configuración no impide que los usuarios con permisos administrativos usen Ejecutar como administrador para ejecutar archivos no administrados.

- Requerir aprobación de soporte técnico: este comportamiento indica a EPM que pida al usuario que envíe una solicitud aprobada de soporte técnico.

-

Requerir confirmación del usuario: el usuario recibe un mensaje sencillo para confirmar su intención de ejecutar el archivo. También puede requerir más mensajes que estén disponibles en la lista desplegable Validación :

- Justificación empresarial: exija al usuario que escriba una justificación para ejecutar el archivo. No hay ningún formato necesario para esta justificación. La entrada del usuario se guarda y se puede revisar a través de registros si el ámbito De informes incluye la recopilación de elevaciones de puntos de conexión.

- Autenticación de Windows: esta opción requiere que el usuario se autentique con sus credenciales de organización.

Enviar datos de elevación para informes: de forma predeterminada, este comportamiento se establece en Sí. Cuando se establece en sí, puede configurar un ámbito de informes. Cuando se establece en No, un dispositivo no notifica datos de diagnóstico ni información sobre elevaciones de archivos a Intune.

Ámbito de informes: elija qué tipo de información notifica un dispositivo a Intune:

Datos de diagnóstico y todas las elevaciones de puntos de conexión (valor predeterminado): el dispositivo notifica datos de diagnóstico y detalles sobre todas las elevaciones de archivos que facilita EPM.

Este nivel de información puede ayudarle a identificar otros archivos que aún no están administrados por una regla de elevación que los usuarios buscan ejecutar en un contexto con privilegios elevados.

Solo datos de diagnóstico y elevaciones administradas: el dispositivo notifica datos de diagnóstico y detalles sobre las elevaciones de archivos solo para los archivos administrados por una directiva de regla de elevación. Las solicitudes de archivos no administrados y los archivos con privilegios elevados mediante la acción predeterminada de Windows Ejecutar como administrador no se notifican como elevaciones administradas.

Solo datos de diagnóstico: solo se recopilan los datos de diagnóstico para el funcionamiento de Endpoint Privilege Management. La información sobre las elevaciones de archivos no se notifica a Intune.

Cuando esté listo, seleccione Siguiente para continuar.

En la página Etiquetas de ámbito, seleccione las etiquetas de ámbito que desee aplicar y, a continuación, seleccione Siguiente.

En Asignaciones, seleccione los grupos que reciben la directiva. Para obtener más información sobre la asignación de perfiles, vea Asignación de perfiles de usuario y dispositivo. Seleccione Siguiente.

En Revisar y crear, revise la configuración y, a continuación, seleccione Crear. Si selecciona Crear, se guardan los cambios y se asigna el perfil. La directiva también se muestra en la lista de directivas.

Directiva de reglas de elevación de Windows

Implemente una directiva de reglas de elevación de Windows en usuarios o dispositivos para implementar una o varias reglas para los archivos administrados para la elevación por Endpoint Privilege Management. Cada regla que agregue a esta directiva:

- Identifica un archivo para el que desea administrar las solicitudes de elevación.

- Puede incluir un certificado para ayudar a validar la integridad del archivo antes de ejecutarlo. También puede agregar un grupo reutilizable que contenga un certificado que luego use con una o varias reglas o directivas.

- Especifica si el tipo de elevación del archivo es automático (silenciosamente) o requiere confirmación del usuario. Con la confirmación del usuario, puede agregar acciones de usuario adicionales que deben completarse antes de que se ejecute el archivo. Además de esta directiva, a un dispositivo también se le debe asignar una directiva de configuración de elevación de Windows que habilite la administración de privilegios de punto de conexión.

Use cualquiera de los métodos siguientes para crear nuevas reglas de elevación, que se agregan a la directiva de reglas de elevación:

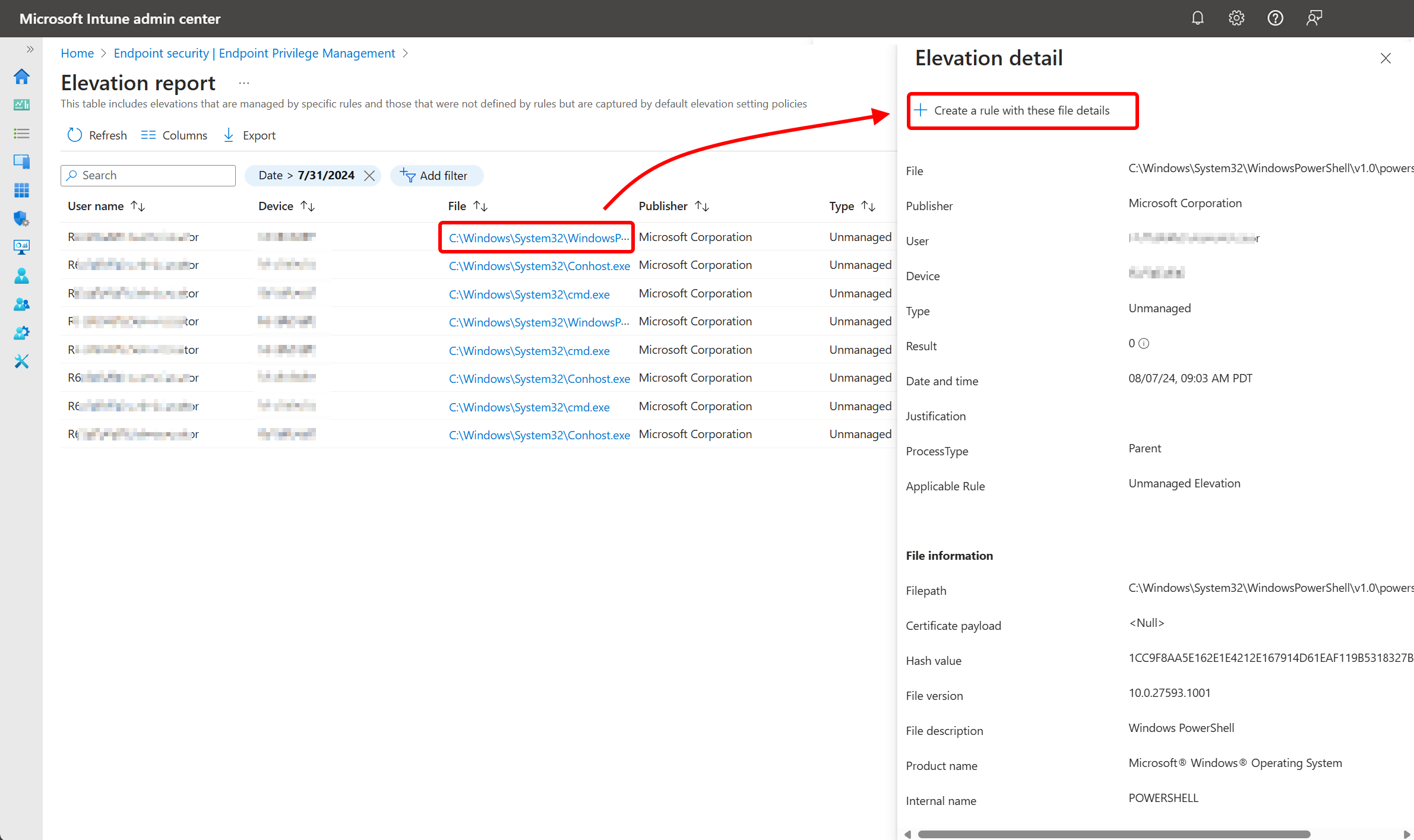

Configurar automáticamente las reglas de elevación : use este método para ahorrar tiempo al crear una regla de elevación rellenando automáticamente los detalles de detección de archivos que Intune ya ha recopilado. Intune identifica los detalles del archivo desde el informe Elevación o desde un registro de solicitudes de elevación aprobadas por soporte técnico .

Con este método, usted:

- Seleccione el archivo para el que desea crear una regla de elevación a partir del informe elevación o admita la solicitud de elevación aprobada .

- Elija agregar la nueva regla de elevación a una directiva de reglas de elevación existente o crear una nueva directiva de reglas de elevación que incluya la nueva regla.

- Cuando se agrega a una directiva existente, la nueva regla está disponible inmediatamente para los grupos asignados a las directivas.

- Cuando se crea una nueva directiva, debe editarla para asignar grupos antes de que esté disponible para su uso.

Configurar manualmente las reglas de elevación : este método requiere que haya identificado los detalles del archivo que desea usar para la detección y que las escriba manualmente como parte del flujo de trabajo de creación de reglas. Para obtener información sobre los criterios de detección, consulte Definición de reglas para su uso con Endpoint Privilege Management.

Con este método, usted:

- Determine manualmente los detalles del archivo que se van a usar y agréguelos a la regla de elevación para la identificación de archivos.

- Configure todos los aspectos de la directiva durante la creación de la directiva, incluida la asignación de la directiva a grupos para su uso.

Configuración automática de reglas de elevación para la directiva de reglas de elevación de Windows

Inicie sesión en el Centro de administración de Microsoft Intune y vaya aAdministración de privilegios de punto de conexión deseguridad> de punto de conexión. Para seleccionar un archivo que se va a usar para una regla de elevación, elija una de las siguientes rutas de acceso iniciales:

Comience desde un informe:

- Seleccione la pestaña Informes y, a continuación, el icono Informe de elevación . Busque el archivo para el que desea crear una regla en la columna Archivo .

- Seleccione el nombre vinculado del archivo para abrir el panel Detalles de elevación de archivos.

Comience desde una solicitud de elevación aprobada por soporte técnico:

Seleccione la pestaña Solicitud de elevación .

En la columna Archivo , seleccione el archivo que desea usar para la regla de elevación, que abre el panel Detalles de elevación de archivos.

El estado de la solicitud de elevación no importa. Puede usar una solicitud pendiente o una que se haya aprobado o denegado anteriormente.

En el panel Detalles de elevación , revise los detalles del archivo. Esta información la usa la regla de elevación para identificar el archivo correcto. Cuando esté listo, seleccione Crear una regla con estos detalles de archivo.

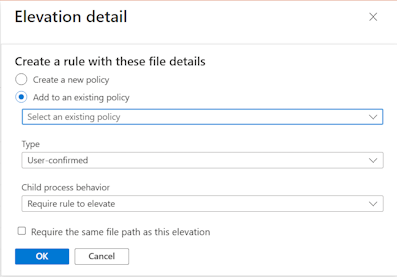

Seleccione una opción de directiva para la nueva regla de elevación que va a crear:

Cree una nueva directiva:

Esta opción crea una nueva directiva que incluye una regla de elevación para el archivo seleccionado.- Para la regla, configure el comportamiento del procesoTipo y Secundario y, a continuación, seleccione Aceptar para crear la directiva.

- Cuando se le solicite, proporcione un nombre de directiva para la nueva directiva y confirme la creación de lo que será una directiva de reglas de elevación nueva y sin asignar.

- Una vez creada la directiva, puede editarla para asignarla y agregar configuraciones adicionales si es necesario.

Agregue a una directiva existente:

Con esta opción, use la lista desplegable y seleccione una directiva de elevación existente a la que se agregue la nueva regla de elevación.- Para la regla, configure el comportamiento del procesotipo de elevación y secundario y, a continuación, seleccione Aceptar. La directiva se actualiza con la nueva regla.

- Una vez agregada la regla a la directiva, puede editarla para obtener acceso a la regla y, a continuación, modificarla para realizar configuraciones adicionales si es necesario.

Configuración manual de reglas de elevación para la directiva de reglas de elevación de Windows

Inicie sesión en el Centro de administración de Microsoft Intune y vaya a Administración > deprivilegios de punto de conexión de seguridad> de punto de conexión, seleccione la pestaña Directivas> y, a continuación, seleccione Crear directiva. Establezca la directiva Plataforma en Windows, Perfil en Reglas de elevación de Windows y, a continuación, seleccione Crear.

En Conceptos básicos, escriba las propiedades siguientes:

- Nombre: escriba un nombre descriptivo para el perfil. Asigne un nombre a los perfiles para que pueda identificarlos fácilmente más adelante.

- Descripción: escriba una descripción para el perfil. Esta configuración es opcional, pero se recomienda aplicarla.

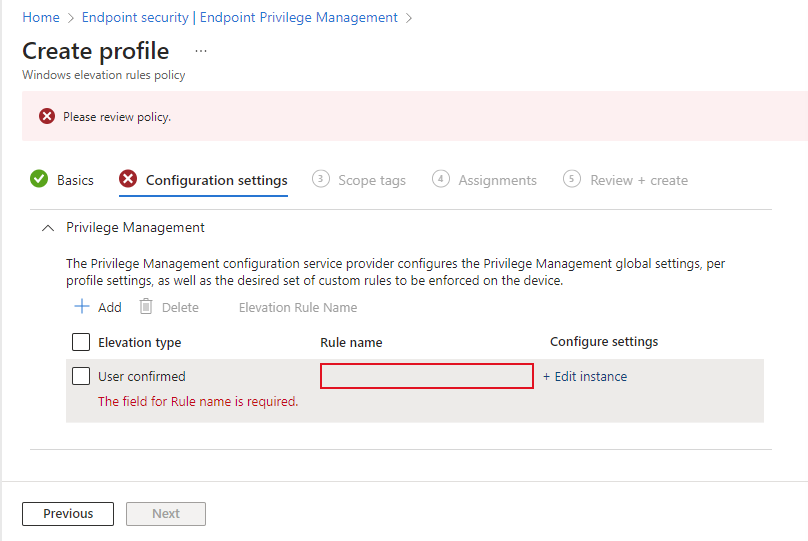

En Configuración, agregue una regla para cada archivo que administre esta directiva. Al crear una nueva directiva, la directiva se inicia incluye una regla en blanco con un tipo de elevación De usuario confirmado y sin nombre de regla. Para empezar, configure esta regla y, más adelante, puede seleccionar Agregar para agregar más reglas a esta directiva. Cada nueva regla que agregue tiene un tipo de elevación De usuario confirmado, que se puede cambiar al configurar la regla.

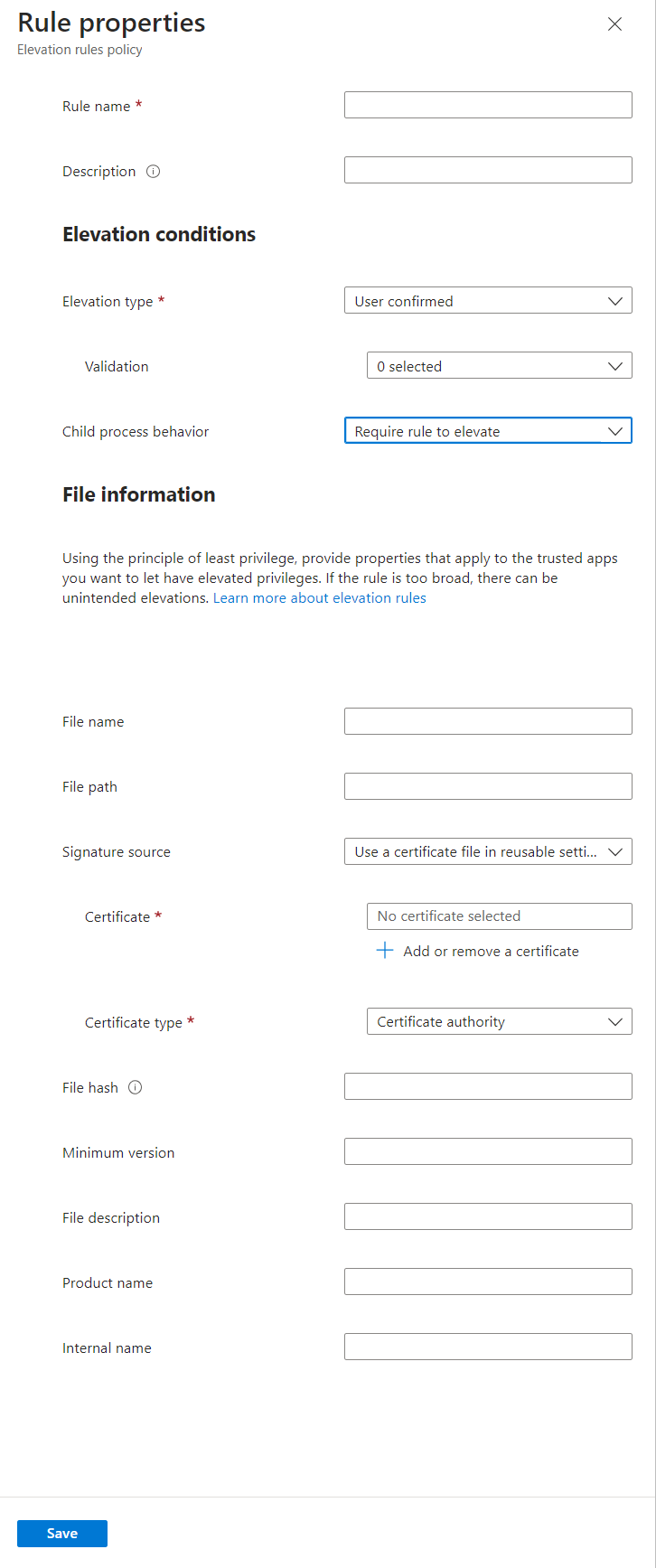

Para configurar una regla, seleccione Editar instancia para abrir su página Propiedades de regla y, a continuación, configure lo siguiente:

- Nombre de regla: especifique un nombre descriptivo para la regla. Asigne un nombre a las reglas para que pueda identificarlas fácilmente más adelante.

- Descripción (opcional): escriba una descripción para el perfil.

Las condiciones de elevación son condiciones que definen cómo se ejecuta un archivo y las validaciones de usuario que deben cumplirse antes de que se pueda ejecutar el archivo al que se aplica esta regla.

Tipo de elevación: de forma predeterminada, esta opción se establece en Usuario confirmado, que es el tipo de elevación que se recomienda para la mayoría de los archivos.

Usuario confirmado: se recomienda esta opción para la mayoría de las reglas. Cuando se ejecuta un archivo, el usuario recibe un sencillo mensaje para confirmar su intención de ejecutar el archivo. La regla también puede incluir otros mensajes que están disponibles en la lista desplegable Validación :

- Justificación empresarial: exija al usuario que escriba una justificación para ejecutar el archivo. No hay ningún formato necesario para la entrada. La entrada del usuario se guarda y se puede revisar a través de registros si el ámbito De informes incluye la recopilación de elevaciones de punto de conexión.

- Autenticación de Windows: esta opción requiere que el usuario se autentique con sus credenciales de organización.

Automático: este tipo de elevación ejecuta automáticamente el archivo en cuestión con permisos elevados. La elevación automática es transparente para el usuario, sin solicitar confirmación ni requerir justificación o autenticación por parte del usuario.

Precaución

Use solo la elevación automática para los archivos de confianza. Estos archivos se elevarán automáticamente sin interacción del usuario. Las reglas que no están bien definidas podrían permitir que las aplicaciones no aprobadas eleve. Para obtener más información sobre cómo crear reglas seguras, consulte las instrucciones para crear reglas.

Compatibilidad aprobada: este tipo de elevación requiere que un administrador apruebe una solicitud antes de que se pueda completar la elevación. Para obtener más información, consulte Compatibilidad con solicitudes de elevación aprobadas.

Importante

El uso de la elevación aprobada de soporte técnico para los archivos requiere que los administradores con permisos adicionales revisen y aprueben cada solicitud de elevación de archivos antes de ese archivo en el dispositivo con permisos de administrador. Para obtener información sobre cómo usar el tipo de elevación aprobado de soporte técnico, consulte Support approved file elevations for Endpoint Privilege Management (Compatibilidad con elevaciones de archivos aprobadas para Endpoint Privilege Management).

Comportamiento del proceso secundario: de forma predeterminada, esta opción se establece en Requerir regla para elevar, lo que requiere que el proceso secundario coincida con la misma regla que el proceso que lo crea. Otras opciones disponibles son:

- Permitir que todos los procesos secundarios se ejecuten con privilegios elevados: esta opción debe usarse con precaución, ya que permite a las aplicaciones crear procesos secundarios de forma incondicional.

- Denegar todo: esta configuración impide que se cree cualquier proceso secundario.

La información de archivo es donde se especifican los detalles que identifican un archivo al que se aplica esta regla.

Nombre de archivo: especifique el nombre de archivo y su extensión. Por ejemplo:

myapplication.exeRuta de acceso del archivo (opcional): especifique la ubicación del archivo. Si el archivo se puede ejecutar desde cualquier ubicación o es desconocido, puede dejarlo en blanco. También puede usar una variable.

Origen de firma: elija una de las siguientes opciones:

Usar un archivo de certificado en la configuración reutilizable (valor predeterminado): esta opción usa un archivo de certificado que se ha agregado a un grupo de configuración reutilizable para Endpoint Privilege Management. Debe crear un grupo de configuración reutilizable para poder usar esta opción.

Para identificar el certificado, seleccione Agregar o quitar un certificado y, a continuación, seleccione el grupo reutilizable que contiene el certificado correcto. A continuación, especifique el tipo de certificadopublicador o entidad de certificación.

Cargar un archivo de certificado: agregue un archivo de certificado directamente a la regla de elevación. En Carga de archivos, especifique un archivo .cer que pueda validar la integridad del archivo al que se aplica esta regla. A continuación, especifique el tipo de certificadopublicador o entidad de certificación.

No configurado: use esta opción cuando no desee usar un certificado para validar la integridad del archivo. Cuando no se usa ningún certificado, debe proporcionar un hash de archivo.

Hash de archivo: el hash de archivo es necesario cuando el origen de firma está establecido en No configurado y opcional cuando se establece para usar un certificado.

Versión mínima: (Opcional) Use el formato x.x.x.x para especificar una versión mínima del archivo compatible con esta regla.

Descripción del archivo: (opcional) Proporcione una descripción del archivo.

Nombre del producto: (Opcional) Especifique el nombre del producto del que procede el archivo.

Nombre interno: (Opcional) Especifique el nombre interno del archivo.

Seleccione Guardar para guardar la configuración de la regla. A continuación, puede agregar más reglas. Después de agregar todas las reglas que requiere esta directiva, seleccione Siguiente para continuar.

En la página Etiquetas de ámbito, seleccione las etiquetas de ámbito que desee aplicar y, a continuación, seleccione Siguiente.

En Asignaciones, seleccione los grupos que reciben la directiva. Para obtener más información sobre la asignación de perfiles, vea Asignación de perfiles de usuario y dispositivo. Seleccione Siguiente.

En Revisar y crear, revise la configuración y, a continuación, seleccione Crear. Si selecciona Crear, se guardan los cambios y se asigna el perfil. La directiva también se muestra en la lista de directivas.

Grupos de configuración reutilizables

Endpoint Privilege Management usa grupos de configuración reutilizables para administrar los certificados que validan los archivos que administra con las reglas de elevación de Endpoint Privilege Management. Al igual que todos los grupos de configuración reutilizables para Intune, los cambios en un grupo reutilizable se pasan automáticamente a las directivas que hacen referencia al grupo. Si debe actualizar el certificado que usa para la validación de archivos, solo tendrá que actualizarlo en el grupo de configuración reutilizable una sola vez. Intune aplica el certificado actualizado a todas las reglas de elevación que usan ese grupo.

Para crear el grupo de configuración reutilizable para Endpoint Privilege Management:

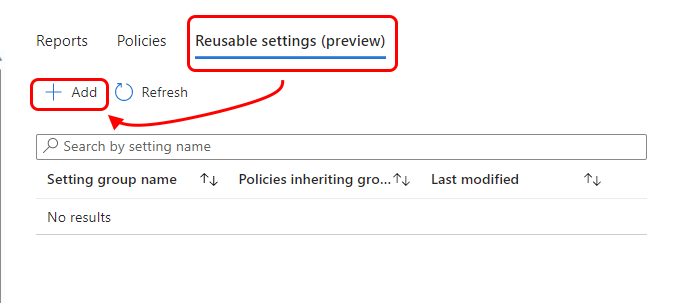

Inicie sesión en el Centro de administración de Microsoft Intune y vaya a Administración > deprivilegios de punto de conexión de seguridad> de punto de conexión, seleccione la pestaña >Configuración reutilizable (versión preliminar) y, a continuación, seleccione Agregar.

En Conceptos básicos, escriba las propiedades siguientes:

- Nombre: escriba un nombre descriptivo para el grupo reutilizable. Asigne nombres a grupos para que pueda identificar fácilmente cada uno más adelante.

- Descripción: escriba una descripción para el perfil. Esta configuración es opcional, pero se recomienda aplicarla.

En Configuración, seleccione el icono de carpeta para Archivo de certificado y vaya a . CER para agregarlo a este grupo reutilizable. El campo Valor base 64 se rellena en función del certificado seleccionado.

En Revisar y crear, revise la configuración y, a continuación, seleccione Agregar. Al seleccionar Agregar, la configuración se guarda y el grupo se muestra en la lista de grupos de configuración reutilizable para Endpoint Privilege Management.

Control de conflictos de directivas para la administración de privilegios de punto de conexión

Excepto en la siguiente situación, las directivas en conflicto para EPM se controlan como cualquier otro conflicto de directiva.

Directiva de configuración de elevación de Windows:

Cuando un dispositivo recibe dos directivas de configuración de elevación independientes con valores en conflicto, el cliente de EPM vuelve al comportamiento de cliente predeterminado hasta que se resuelve el conflicto.

Nota:

Si Enable Endpoint Privilege Management está en conflicto, el comportamiento predeterminado del cliente es Habilitar EPM. Esto significa que los componentes de cliente seguirán funcionando hasta que se entregue un valor explícito al dispositivo.

Directiva de reglas de elevación de Windows:

Si un dispositivo recibe dos reglas destinadas a la misma aplicación, ambas reglas se consumen en el dispositivo. Cuando EPM va a resolver reglas que se aplican a una elevación, usa la lógica siguiente:

- Las reglas implementadas en un usuario tienen prioridad sobre las reglas implementadas en un dispositivo.

- Las reglas con un hash definido siempre se consideran la regla más específica .

- Si se aplica más de una regla (sin hash definido), la regla con los atributos más definidos gana (la más específica).

- Si la aplicación de la lógica de procedimiento da como resultado más de una regla, el orden siguiente determina el comportamiento de elevación: Usuario confirmado, Compatibilidad aprobada y, a continuación, Automático.

Nota:

Si no existe una regla para una elevación y esa elevación se solicitó a través del menú contextual Ejecutar con acceso con privilegios elevados , se usará el comportamiento de elevación predeterminado .

Pasos siguientes

- Guía para crear reglas de elevación

- Informes para la administración de privilegios de punto de conexión

- Aprobación de solicitudes de elevación

- Recopilación de datos y privacidad para la administración de privilegios de punto de conexión

- Consideraciones sobre la implementación y preguntas más frecuentes