Conector Sophos Mobile Threat Defense con Intune

Puede controlar el acceso de los dispositivos móviles a los recursos corporativos mediante el acceso condicional basado en la evaluación de riesgos realizada por Sophos Mobile, una solución de Mobile Threat Defense (MTD) integrada en Microsoft Intune. El riesgo se evalúa en función de la telemetría recopilada de los dispositivos que ejecutan la aplicación Sophos Mobile. Se pueden configurar directivas de acceso condicional según la evaluación de riesgos de Sophos Mobile habilitada mediante las directivas de cumplimiento de dispositivos de Intune. Esas directivas se pueden usar para permitir o bloquear los dispositivos que no cumplan los requisitos y evitar que accedan a recursos corporativos en función de las amenazas detectadas.

Nota:

Este proveedor de Mobile Threat Defense no es compatible con dispositivos no inscritos.

Plataformas compatibles

- Android 7.0 y versiones posteriores

- iOS 14.0 y versiones posteriores

Requisitos previos

- Microsoft Entra ID P1

- Suscripción al plan 1 de Microsoft Intune

- Suscripción a Sophos Mobile Threat Defense

Para más información, vea el sitio web de Sophos.

¿Cómo ayudan Intune y Sophos Mobile a proteger los recursos de la empresa?

La aplicación Sophos Mobile para iOS/iPadOS y Android captura telemetría del sistema de archivos, la pila de red, los dispositivos y las aplicaciones si está disponible y, después, envía los datos de telemetría al servicio en la nube de Sophos Mobile para evaluar el riesgo del dispositivo frente a las amenazas móviles.

La directiva de cumplimiento de dispositivos de Intune incluye una regla para Sophos Mobile Threat Defense, que se basa en la evaluación de riesgos de Sophos Mobile. Cuando esta regla está habilitada, Intune evalúa la conformidad del dispositivo con la directiva que habilitó. Si se detecta que el dispositivo no cumple con la directiva, se bloqueará el acceso de los usuarios a los recursos corporativos, como Exchange Online y SharePoint Online. Los usuarios también reciben instrucciones de la aplicación Sophos Mobile instalada en sus dispositivos para resolver el problema y recuperar el acceso a los recursos corporativos.

Escenarios de ejemplo

Estos son algunos casos más frecuentes.

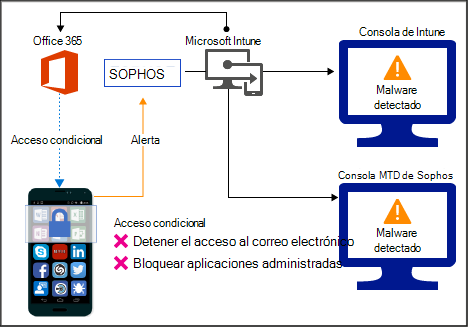

Control del acceso basado en amenazas de aplicaciones malintencionadas

Cuando se detectan aplicaciones malintencionadas, como el malware, en los dispositivos, puede bloquear las siguientes acciones hasta resolver la amenaza:

- Conectarse al correo electrónico corporativo

- Sincronizar los archivos corporativos mediante la aplicación OneDrive para el trabajo

- Acceder a las aplicaciones de empresa

Bloquear cuando se detectan aplicaciones malintencionadas:

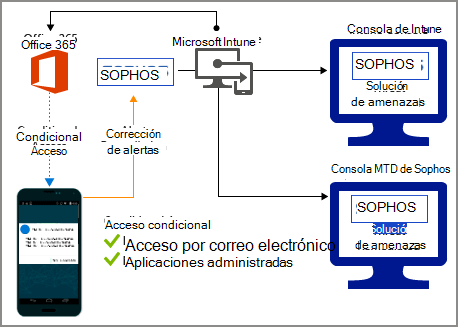

Acceso concedido tras la corrección:

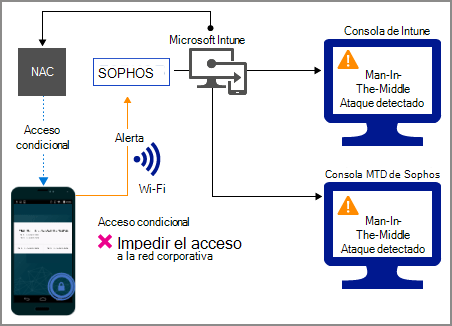

Controlar el acceso basándose en amenazas en la red

Detecte amenazas para la red, por ejemplo, ataques de tipo "Man in the middle", y proteja el acceso a las redes Wi-Fi según el riesgo del dispositivo.

Bloquear el acceso de red a través de Wi-Fi:

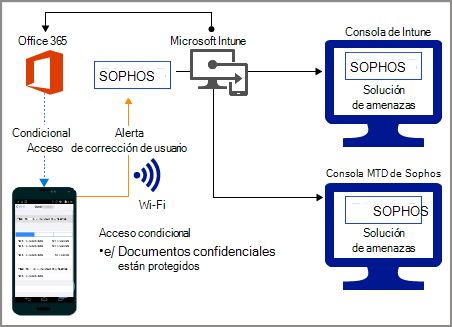

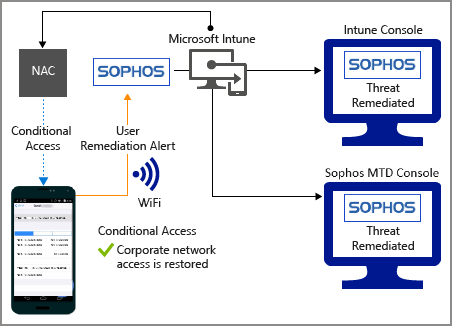

Acceso concedido tras la corrección:

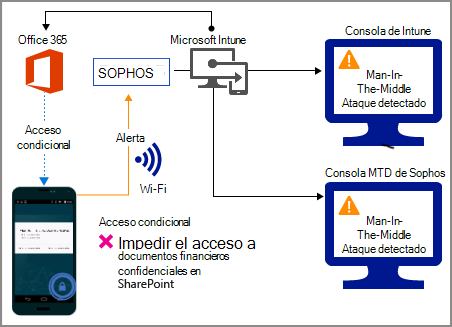

Controlar el acceso a SharePoint Online basándose en amenazas en la red

Detecte amenazas para la red, por ejemplo, ataques de tipo "Man in the middle", y evite la sincronización de los archivos corporativos según el riesgo del dispositivo.

Bloqueo de SharePoint Online cuando se detectan amenazas de red:

Acceso concedido tras la corrección: