Página de entidad de dispositivo en Microsoft Defender

La página de entidades de dispositivo del portal de Microsoft Defender le ayuda en la investigación de entidades de dispositivo. La página contiene toda la información importante sobre una entidad de dispositivo determinada. Si una alerta o incidente indica que un dispositivo se comporta de forma sospechosa o podría estar en peligro, investigue los detalles del dispositivo para identificar otros comportamientos o eventos que puedan estar relacionados con la alerta o el incidente y descubra el posible ámbito de la infracción. También puede usar la página de entidades de dispositivo para realizar algunas tareas de seguridad comunes, así como algunas acciones de respuesta para mitigar o corregir amenazas de seguridad.

Importante

El conjunto de contenido que se muestra en la página de entidades del dispositivo puede diferir ligeramente, dependiendo de la inscripción del dispositivo en Microsoft Defender para punto de conexión y Microsoft Defender for Identity.

Si su organización incorporó Microsoft Sentinel al portal de Defender, aparecerá información adicional.

En Microsoft Sentinel, las entidades de dispositivo también se conocen como entidades host . Más información.

Microsoft Sentinel está disponible como parte de la versión preliminar pública para la plataforma de operaciones de seguridad unificadas en el portal de Microsoft Defender. Para obtener más información, consulte Microsoft Sentinel en el portal de Microsoft Defender.

Las entidades de dispositivo se pueden encontrar en las siguientes áreas:

- Lista de dispositivos, en Activos

- Cola de alertas

- Cualquier alerta o incidente individual

- Cualquier página de entidad de usuario individual

- Cualquier vista de detalles de archivo individual

- Cualquier dirección IP o vista de detalles de dominio

- Registro de actividad

- Consultas de búsqueda avanzadas

- Centro de actividades

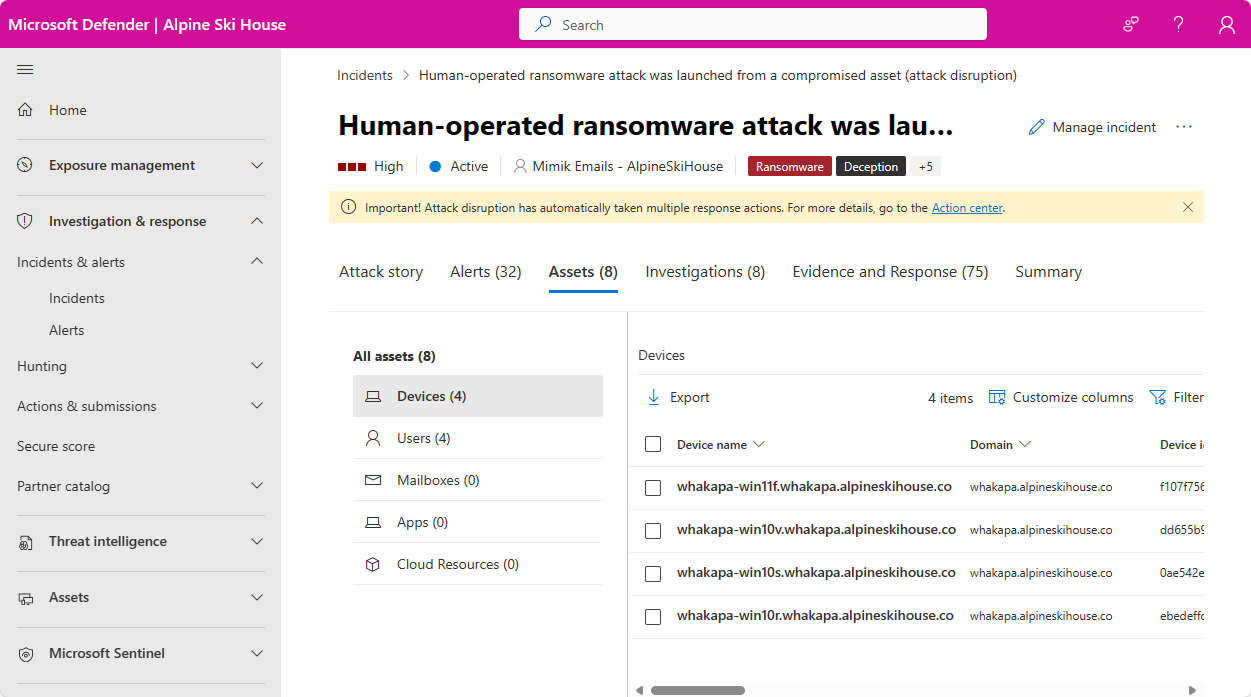

Puede seleccionar dispositivos cada vez que los vea en el portal para abrir la página de entidades del dispositivo, que muestra más detalles sobre el dispositivo. Por ejemplo, puede ver los detalles de los dispositivos enumerados en las alertas de un incidente en el portal de Microsoft Defender en Incidentes & alertas >> Incidentes incidentes> Activos > Dispositivos.

La página de entidades de dispositivo presenta su información en formato con pestañas. En este artículo se establecen los tipos de información disponibles en cada pestaña y también las acciones que puede realizar en un dispositivo determinado.

Las pestañas siguientes se muestran en la página de entidad de dispositivo:

- Información general

- Incidentes y alertas

- Timeline

- Recomendaciones de seguridad

- Inventarios

- Vulnerabilidades detectadas

- KB que faltan

- Líneas base de seguridad

- Directivas de seguridad

- Eventos de Sentinel

Encabezado de página de entidad

La sección superior de la página de entidad incluye los detalles siguientes:

- Nombre de entidad

- Indicadores de gravedad de riesgo, importancia crítica e valor del dispositivo

- Etiquetas por las que se puede clasificar el dispositivo. Defender para punto de conexión, Defender for Identity o los usuarios pueden agregarlo. Las etiquetas de Microsoft Defender for Identity no son editables.

- Las acciones de respuesta también se encuentran aquí. Obtenga más información sobre ellos a continuación.

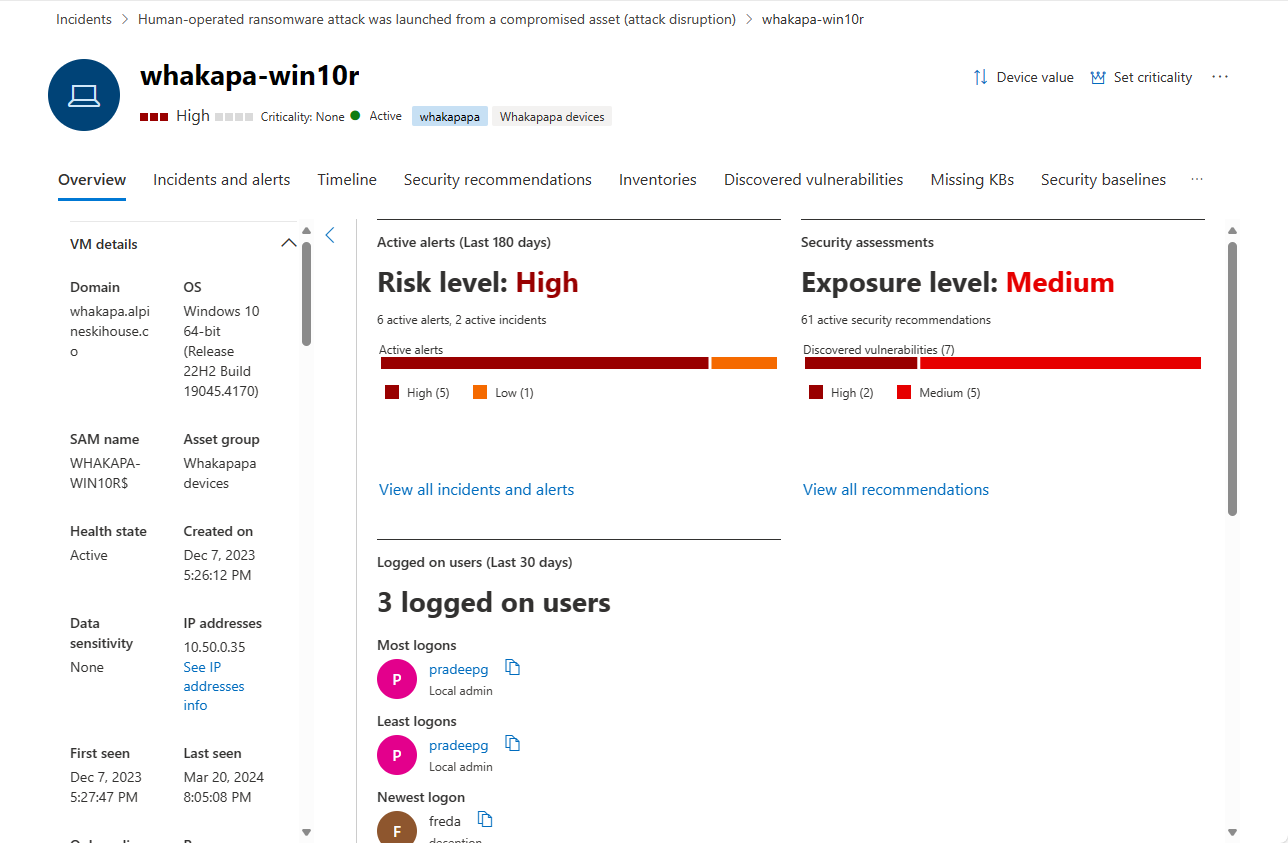

Pestaña Información general

La pestaña predeterminada es Información general. Proporciona un vistazo rápido a los hechos de seguridad más importantes sobre el dispositivo. La pestaña Información general contiene la barra lateral de detalles del dispositivo y un panel con algunas tarjetas que muestran información de alto nivel.

Detalles del dispositivo

La barra lateral muestra el nombre completo del dispositivo y el nivel de exposición. También proporciona información básica importante en subsecciones pequeñas, que se pueden expandir o contraer, como:

| Sección | Información incluida |

|---|---|

| Detalles de la máquina virtual | Nombres de máquina y dominio e identificadores, estado de mantenimiento e incorporación, marcas de tiempo para la primera y última vista, direcciones IP, etc. |

| Detalles de sincronización de directivas DLP | Si procede |

| Estado de configuración | Detalles sobre la configuración de Microsoft Defender para punto de conexión |

| Detalles de recursos en la nube | Plataforma en la nube, identificador de recurso, información de suscripción, etc. |

| Hardware y firmware | Información sobre máquinas virtuales, procesadores y BIOS, etc. |

| Administración de dispositivos | Microsoft Defender para punto de conexión información de administración y estado de inscripción |

| Datos del directorio | Marcas de UAC , SPN y pertenencias a grupos. |

Panel

La parte principal de la pestaña Información general muestra varias tarjetas de presentación de tipo panel:

- Alertas activas y nivel de riesgo que implican al dispositivo en los últimos seis meses, agrupados por gravedad

- Evaluaciones de seguridad y nivel de exposición del dispositivo

- Usuarios que han iniciado sesión en el dispositivo en los últimos 30 días

- Estado de mantenimiento del dispositivo y otra información sobre los exámenes más recientes del dispositivo.

Sugerencia

El nivel de exposición está relacionado con cuánto el dispositivo cumple con las recomendaciones de seguridad, mientras que el nivel de riesgo se calcula en función de una serie de factores, incluidos los tipos y la gravedad de las alertas activas.

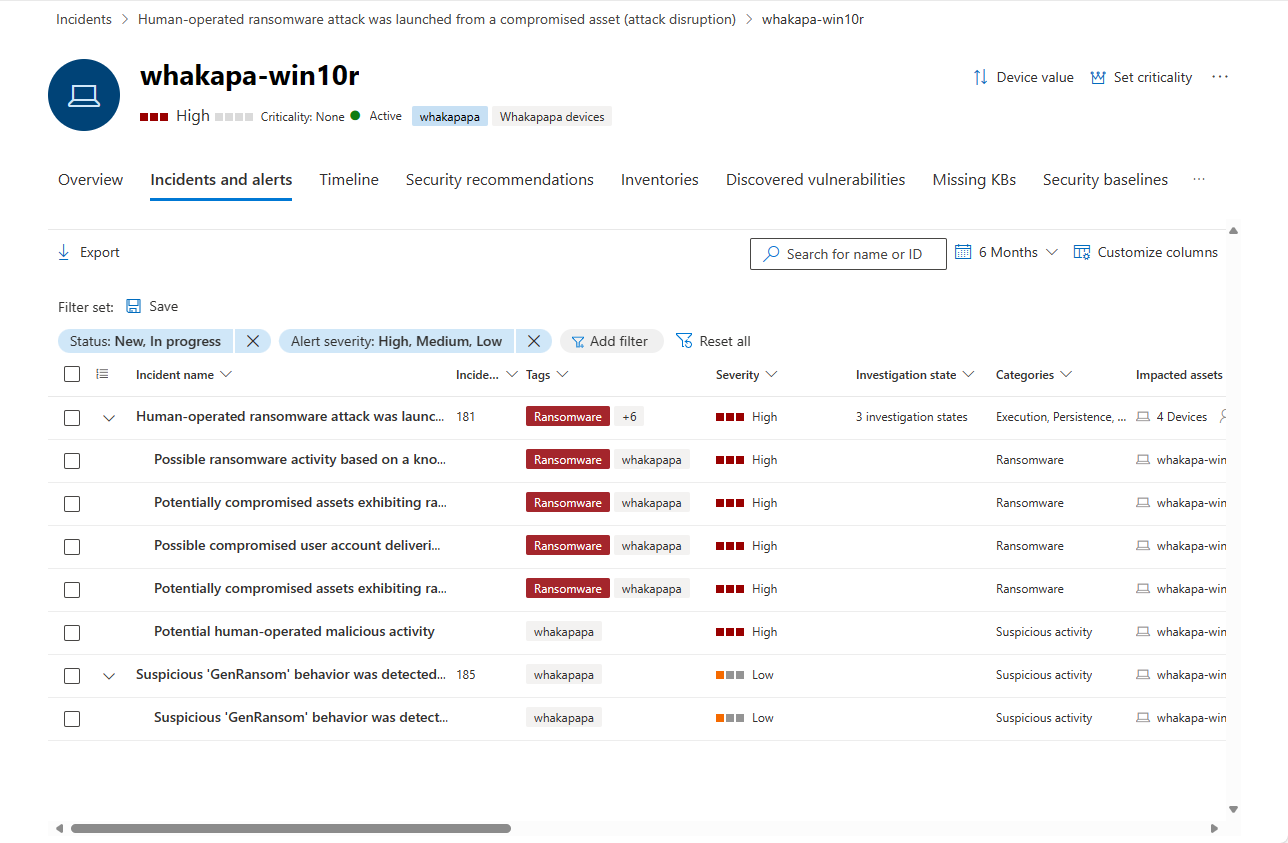

Pestaña Incidentes y alertas

La pestaña Incidentes y alertas contiene una lista de incidentes que contienen alertas que se han generado en el dispositivo, desde cualquiera de Microsoft Defender orígenes de detección, incluido, si se incorpora, Microsoft Sentinel. Esta lista es una versión filtrada de la cola de incidentes y muestra una breve descripción del incidente o alerta, su gravedad (alta, media, baja, informativa), su estado en la cola (nuevo, en curso, resuelto), su clasificación (no establecida, alerta falsa, alerta verdadera), estado de investigación, categoría, quién está asignado para abordarlo y última actividad observada.

Puede personalizar qué columnas se muestran para cada elemento. También puede filtrar las alertas por gravedad, estado o cualquier otra columna de la pantalla.

La columna de entidades afectadas hace referencia a todas las entidades de dispositivo y usuario a las que se hace referencia en el incidente o la alerta.

Cuando se selecciona un incidente o una alerta, aparece un control flotante. En este panel puede administrar el incidente o la alerta y ver más detalles, como el número de incidente o alerta y los dispositivos relacionados. Se pueden seleccionar varias alertas a la vez.

Para ver una vista de página completa de un incidente o alerta, seleccione su título.

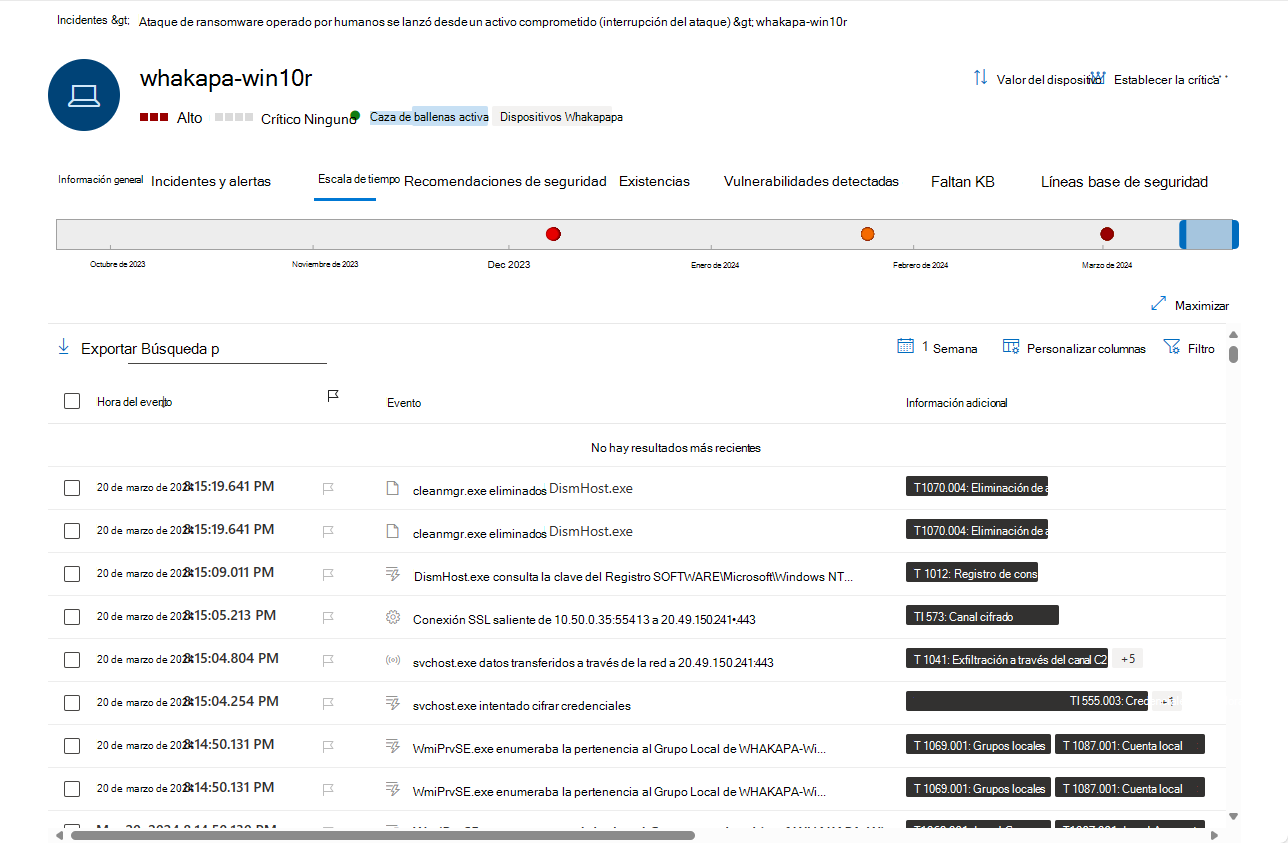

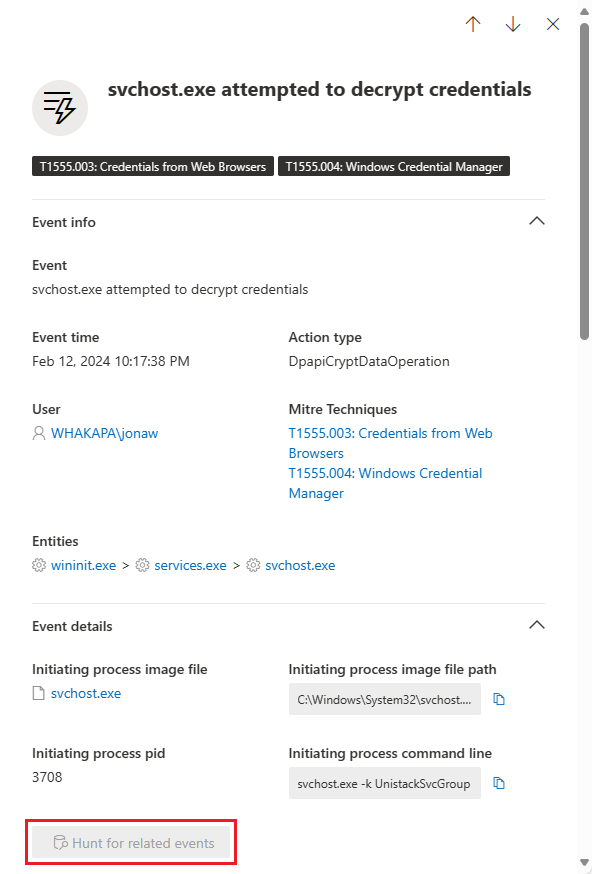

Pestaña Escala de tiempo

La pestaña Escala de tiempo muestra una vista cronológica de todos los eventos que se han observado en el dispositivo. Esto puede ayudarle a correlacionar eventos, archivos y direcciones IP en relación con el dispositivo.

La elección de las columnas que se muestran en la lista se puede personalizar. Las columnas predeterminadas muestran la hora del evento, el usuario activo, el tipo de acción, las entidades asociadas (procesos, archivos, direcciones IP) e información adicional sobre el evento.

Puede controlar el período de tiempo para el que se muestran los eventos deslizando los bordes del período de tiempo a lo largo del gráfico de escala de tiempo general en la parte superior de la página. También puede seleccionar un período de tiempo en la lista desplegable de la parte superior de la lista (el valor predeterminado es 30 días). Para controlar aún más la vista, puede filtrar por grupos de eventos o personalizar las columnas.

Puede exportar hasta siete días de eventos a un archivo CSV para su descarga.

Explore en profundidad los detalles de eventos individuales seleccionando y viendo sus detalles en el panel flotante resultante. Consulte Detalles del evento a continuación.

Nota:

Para que se muestren los eventos de firewall, deberá habilitar la directiva de auditoría; consulte Conexión de la plataforma de filtrado de auditoría.

El firewall cubre los siguientes eventos:

Detalles del evento

Seleccione un evento para ver los detalles pertinentes sobre ese evento. Se muestra un panel flotante para mostrar mucha más información sobre el evento. Los tipos de información que se muestran dependen del tipo de evento. Cuando sea aplicable y los datos estén disponibles, es posible que vea un gráfico que muestra las entidades relacionadas y sus relaciones, como una cadena de archivos o procesos. También puede ver una descripción resumida de las tácticas y técnicas de MITRE ATT&CK aplicables al evento.

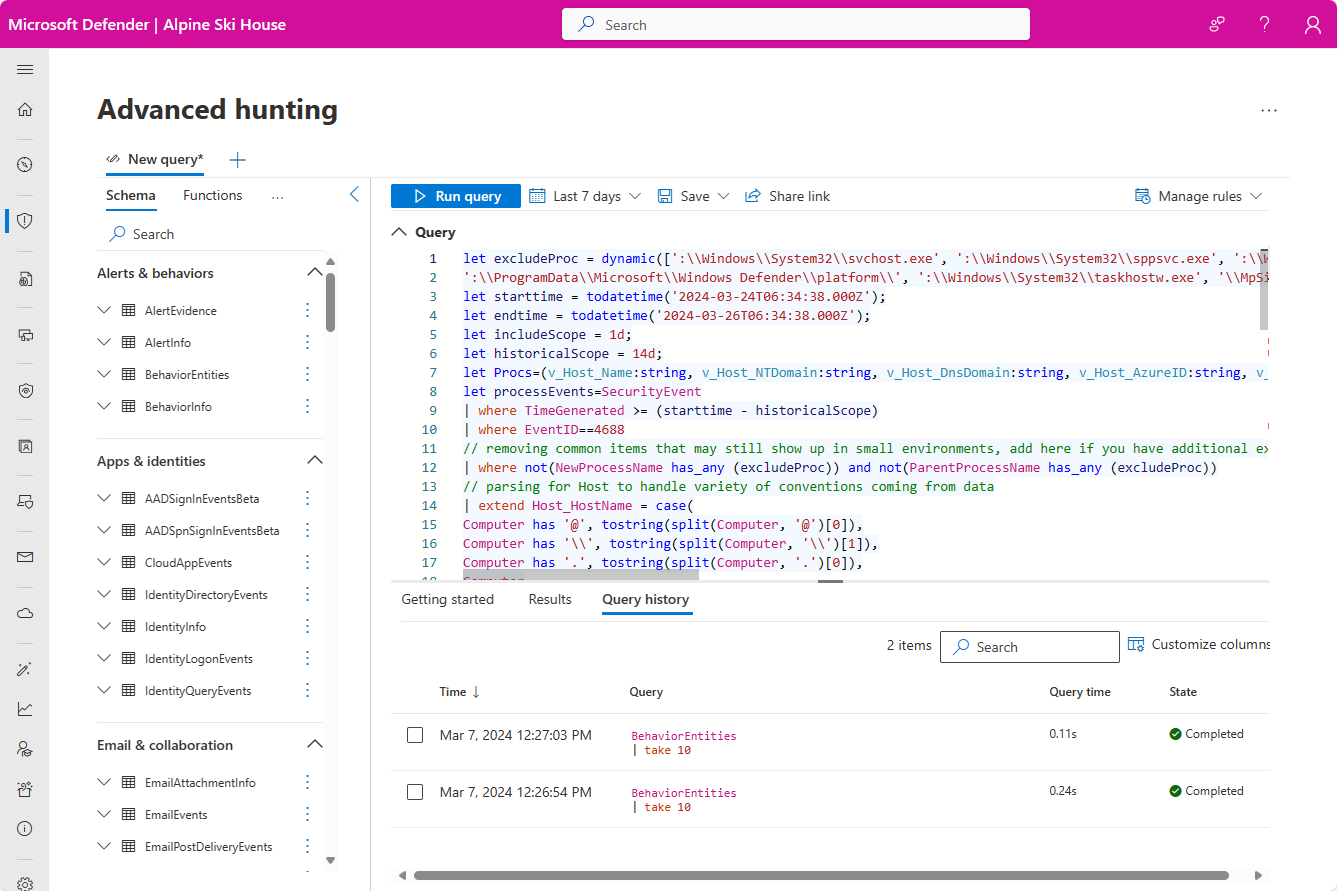

Para inspeccionar aún más el evento y los eventos relacionados, puede ejecutar rápidamente una consulta de búsqueda avanzada seleccionando Buscar eventos relacionados. La consulta devuelve el evento seleccionado y la lista de otros eventos que se produjeron aproximadamente al mismo tiempo en el mismo punto de conexión.

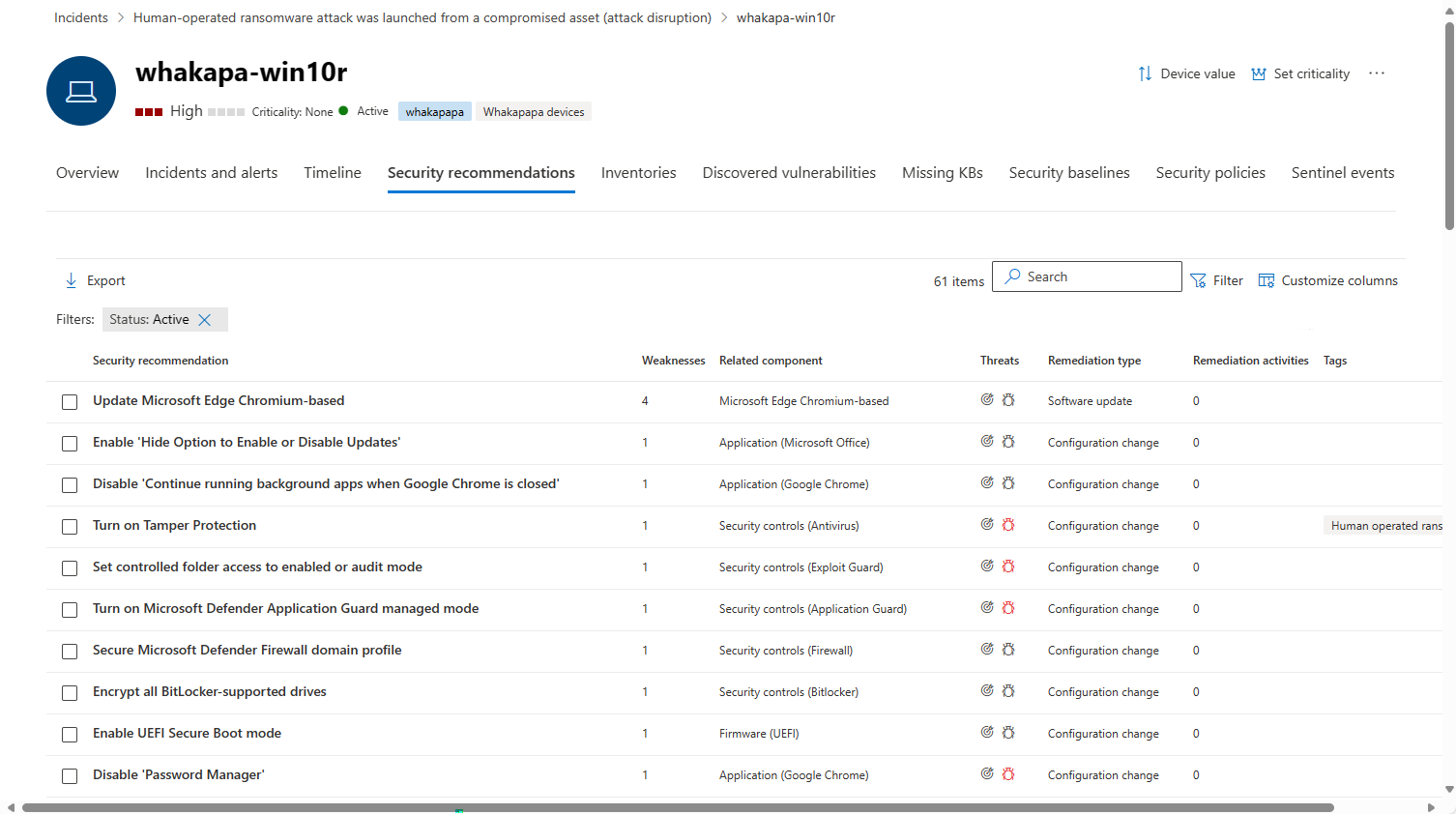

Pestaña Recomendaciones de seguridad

En la pestaña Recomendaciones de seguridad se enumeran las acciones que puede realizar para proteger el dispositivo. Al seleccionar un elemento de esta lista, se abre un control flotante en el que puede obtener instrucciones sobre cómo aplicar la recomendación.

Al igual que con las pestañas anteriores, se puede personalizar la elección de las columnas mostradas.

La vista predeterminada incluye columnas que detallan los puntos débiles de seguridad abordados, la amenaza asociada, el componente o el software relacionados afectados por la amenaza, etc. Los elementos se pueden filtrar por el estado de la recomendación.

Obtenga más información sobre las recomendaciones de seguridad.

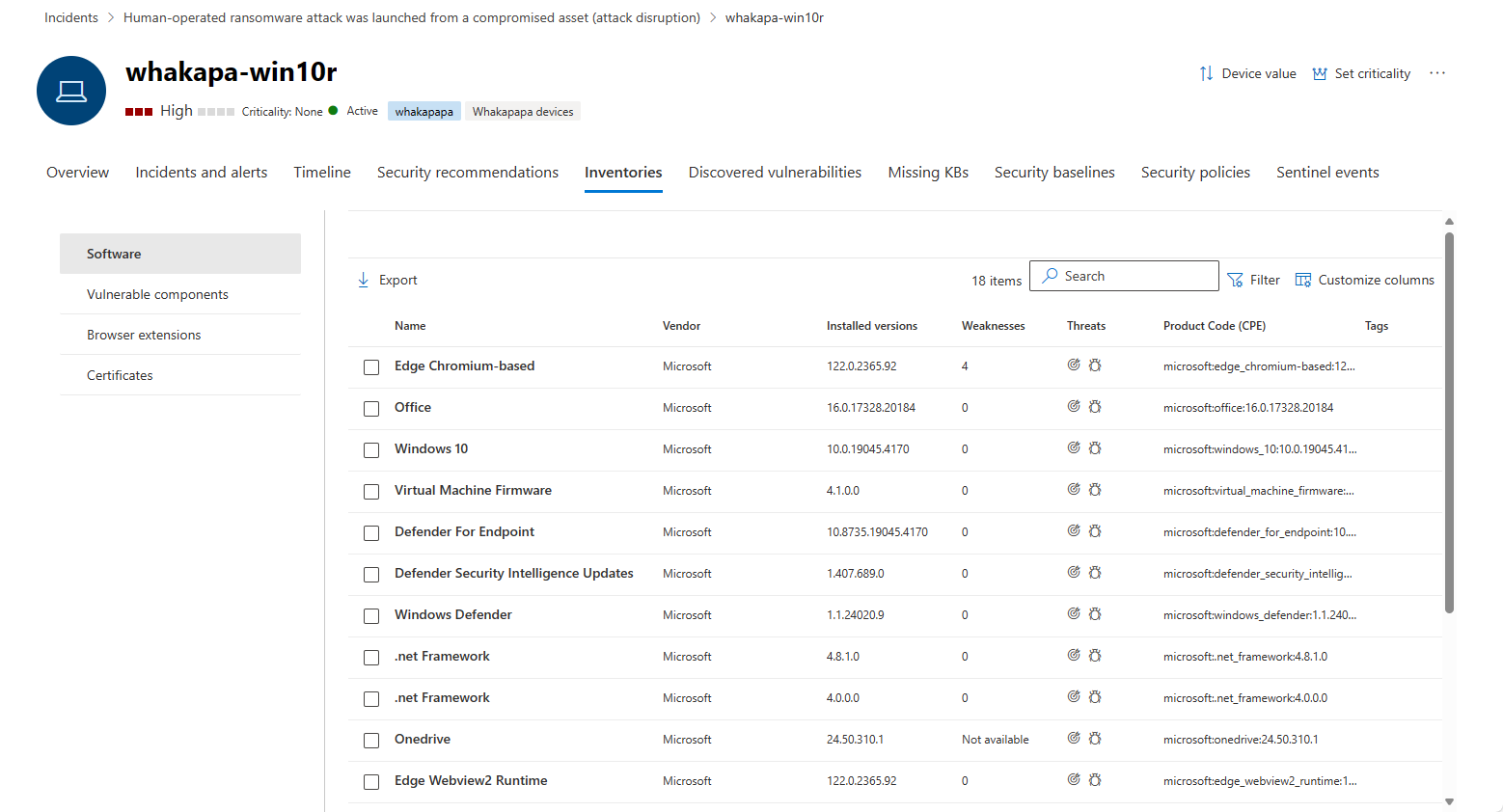

Pestaña Inventarios

En esta pestaña se muestran inventarios de cuatro tipos de componentes: software, componentes vulnerables, extensiones de explorador y certificados.

Inventario de software

Esta tarjeta muestra el software instalado en el dispositivo.

La vista predeterminada muestra el proveedor de software, el número de versión instalado, el número de puntos débiles de software conocidos, la información sobre amenazas, el código de producto y las etiquetas. El número de elementos mostrados y las columnas que se muestran se pueden personalizar.

Al seleccionar un elemento de esta lista, se abre un control flotante que contiene más detalles sobre el software seleccionado y la ruta de acceso y la marca de tiempo de la última vez que se encontró el software.

Esta lista se puede filtrar por código de producto, puntos débiles y la presencia de amenazas.

Componentes vulnerables

En esta tarjeta se enumeran los componentes de software que contienen vulnerabilidades.

Las opciones predeterminadas de visualización y filtrado son las mismas que para el software.

Seleccione un elemento para mostrar más información en un control flotante.

Extensiones del explorador

Esta tarjeta muestra las extensiones del explorador instaladas en el dispositivo. Los campos predeterminados que se muestran son el nombre de la extensión, el explorador para el que está instalado, la versión, el riesgo de permiso (en función del tipo de acceso a dispositivos o sitios solicitados por la extensión) y el estado. Opcionalmente, también se puede mostrar el proveedor.

Seleccione un elemento para mostrar más información en un control flotante.

Certificados

Esta tarjeta muestra todos los certificados instalados en el dispositivo.

Los campos que se muestran de forma predeterminada son el nombre del certificado, la fecha de emisión, la fecha de expiración, el tamaño de la clave, el emisor, el algoritmo de firma, el uso de claves y el número de instancias.

La lista se puede filtrar por estado, autofirmado o no, tamaño de clave, hash de firma y uso de clave.

Seleccione un certificado para mostrar más información en un control flotante.

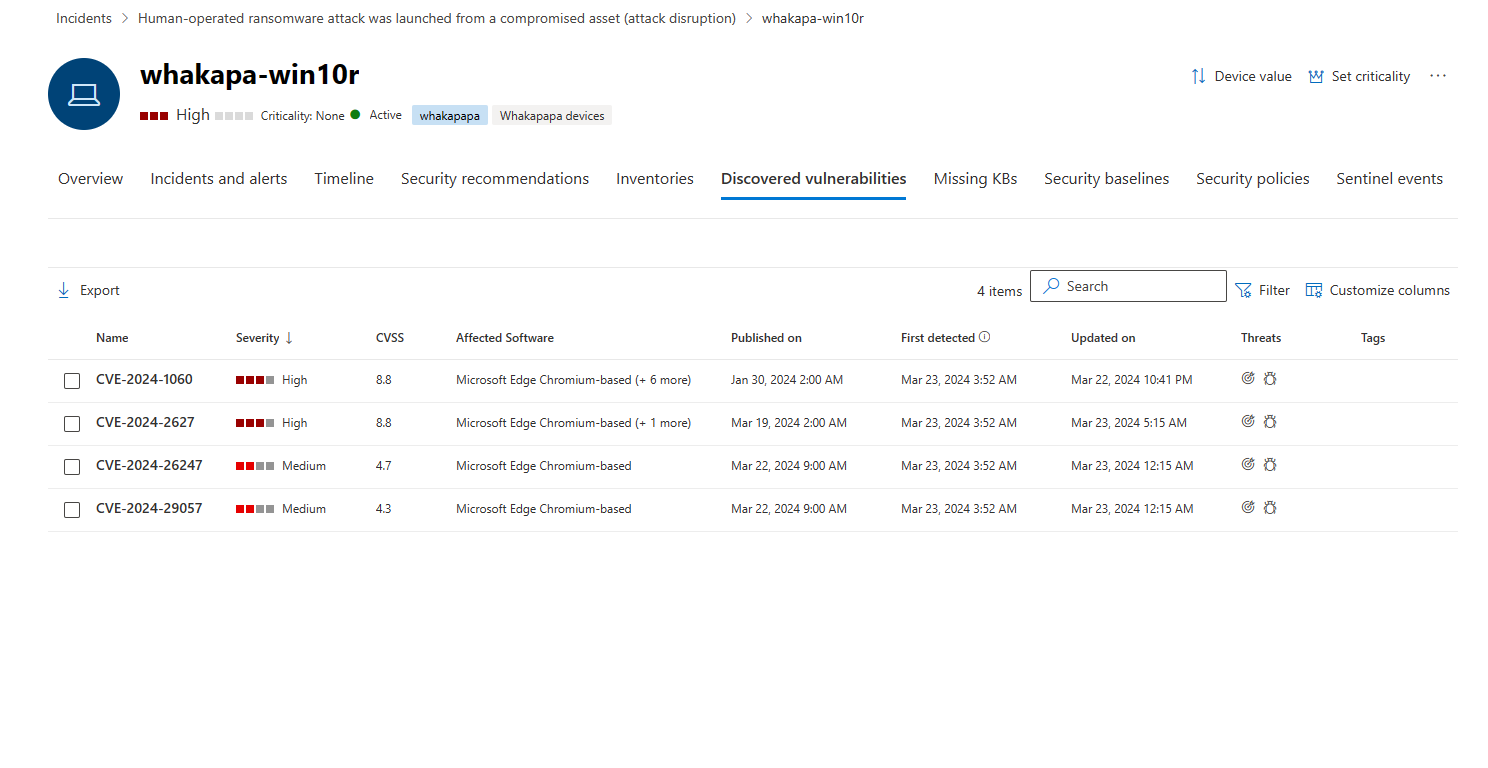

Pestaña Vulnerabilidades detectadas

En esta pestaña se enumeran las vulnerabilidades comunes y vulnerabilidades de seguridad (CVE) que pueden afectar al dispositivo.

La vista predeterminada enumera la gravedad del CVE, la puntuación de vulnerabilidad común (CVSS), el software relacionado con el CVE, cuando se publicó el CVE, la primera vez que se detectó y actualizó por última vez el CVE, y las amenazas asociadas al CVE.

Al igual que con las pestañas anteriores, se puede personalizar la elección de las columnas que se van a mostrar. La lista se puede filtrar por gravedad, estado de amenaza, exposición del dispositivo y etiquetas.

Al seleccionar un elemento de esta lista, se abre un control flotante que describe el CVE.

Pestaña KBs que faltan

En la pestaña Missing KBs (Faltan KBs) se enumeran los Novedades de Microsoft que aún no se han aplicado al dispositivo. Los "KB" en cuestión son artículos de Knowledge Base, que describen estas actualizaciones; por ejemplo, KB4551762.

En la vista predeterminada se muestra el boletín que contiene las actualizaciones, la versión del sistema operativo, el número de identificador de KB, los productos afectados, los CVE direccionados y las etiquetas.

Se puede personalizar la elección de las columnas que se van a mostrar.

Al seleccionar un elemento, se abre un control flotante que vincula a la actualización.

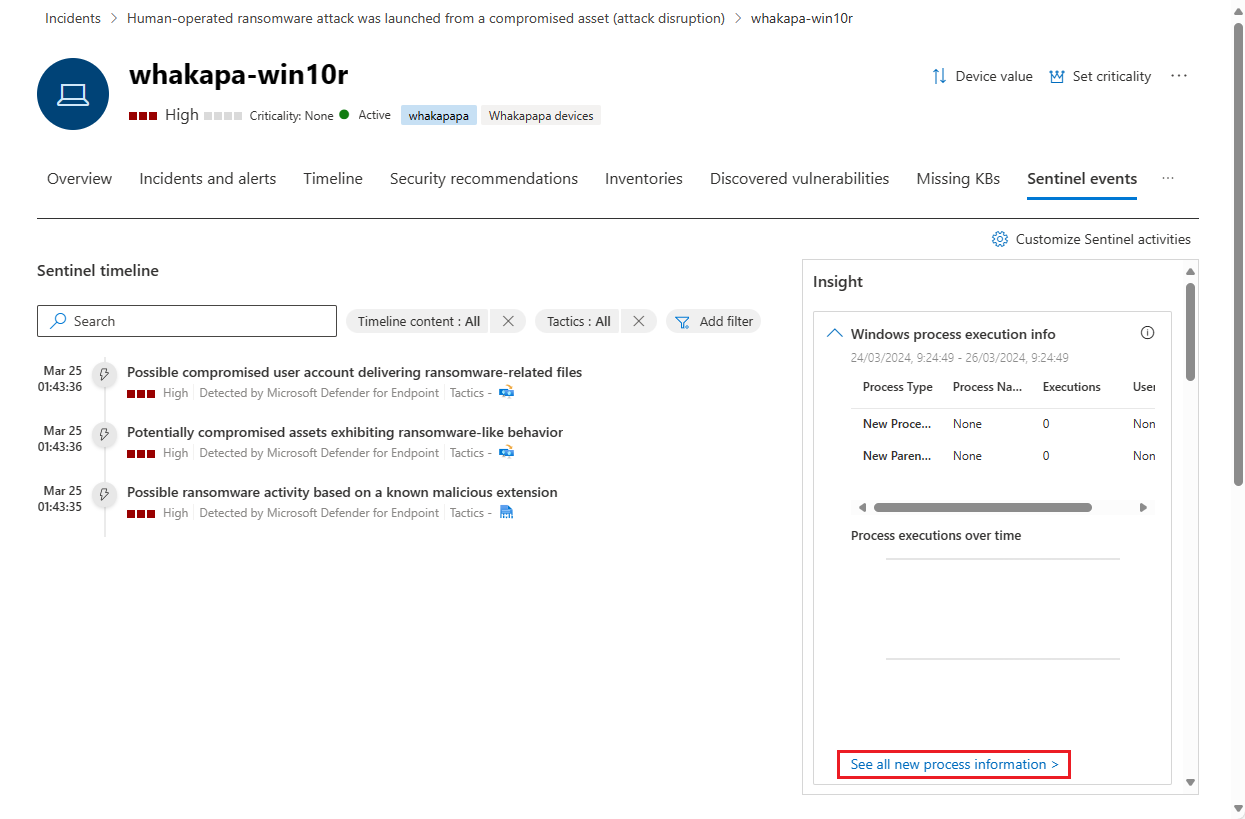

Pestaña Eventos de Sentinel

Si su organización incorporó Microsoft Sentinel al portal de Defender, esta pestaña adicional se encuentra en la página de entidad del dispositivo. Esta pestaña importa la página De entidad host de Microsoft Sentinel.

Escala de tiempo de Sentinel

Esta escala de tiempo muestra las alertas asociadas a la entidad de dispositivo, conocidas en Microsoft Sentinel como entidad host . Estas alertas incluyen las que se ven en la pestaña Incidentes y alertas y las creadas por Microsoft Sentinel desde orígenes de datos de terceros que no son de Microsoft.

Esta escala de tiempo también muestra búsquedas marcadas de otras investigaciones que hacen referencia a esta entidad de usuario, eventos de actividad de usuario de orígenes de datos externos y comportamientos inusuales detectados por las reglas de anomalías de Microsoft Sentinel.

Insights

Entity Insights son consultas definidas por investigadores de seguridad de Microsoft para ayudarle a investigar de forma más eficaz y eficaz. Estas conclusiones formulan automáticamente las grandes preguntas sobre la entidad del dispositivo, lo que proporciona información de seguridad valiosa en forma de gráficos y datos tabulares. La información incluye datos sobre inicios de sesión, adiciones de grupos, ejecuciones de procesos, eventos anómalos, etc., e incluyen algoritmos avanzados de aprendizaje automático para detectar comportamientos anómalos.

A continuación se muestran algunas de las conclusiones:

- Captura de pantalla realizada en el host.

- Procesos no firmados por Microsoft detectados.

- Información de ejecución de procesos de Windows.

- Actividad de inicio de sesión de Windows.

- Acciones en cuentas.

- Registros de eventos borrados en el host.

- Adiciones de grupo.

- Enumeración de hosts, usuarios y grupos en el host.

- Microsoft Defender control de aplicaciones.

- Procesar la rareza mediante el cálculo de la entropía.

- Número anómalomente alto de un evento de seguridad.

- Información de la lista de reproducción (versión preliminar).

- Windows Defender eventos antivirus.

La información se basa en los siguientes orígenes de datos:

- Syslog (Linux)

- SecurityEvent (Windows)

- AuditLogs (Microsoft Entra ID)

- SigninLogs (Microsoft Entra ID)

- OfficeActivity (Office 365)

- BehaviorAnalytics (UEBA de Microsoft Sentinel)

- Latido (agente de Azure Monitor)

- CommonSecurityLog (Microsoft Sentinel)

Si desea explorar aún más cualquiera de las conclusiones de este panel, seleccione el vínculo que acompaña a la información. El vínculo le lleva a la página Búsqueda avanzada , donde muestra la consulta subyacente a la información, junto con sus resultados sin procesar. Puede modificar la consulta o explorar en profundidad los resultados para expandir la investigación o simplemente satisfacer su curiosidad.

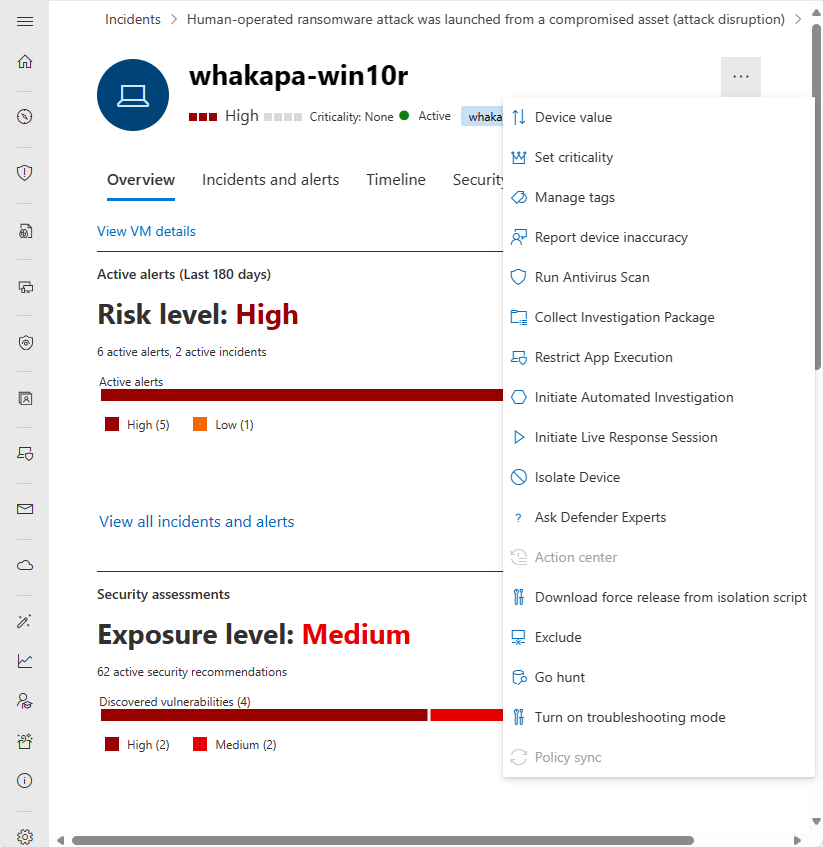

Acciones de respuesta

Las acciones de respuesta ofrecen accesos directos para analizar, investigar y defenderse contra amenazas.

Importante

- Las acciones de respuesta solo están disponibles si el dispositivo está inscrito en Microsoft Defender para punto de conexión.

- Los dispositivos inscritos en Microsoft Defender para punto de conexión pueden mostrar diferentes números de acciones de respuesta, en función del sistema operativo y el número de versión del dispositivo.

Las acciones de respuesta se ejecutan en la parte superior de una página de dispositivo específica e incluyen:

| Acción | Descripción |

|---|---|

| Valor del dispositivo | |

| Establecimiento de la importancia crítica | |

| Administrar etiquetas | Novedades etiquetas personalizadas que ha aplicado a este dispositivo. |

| Notificar imprecisión del dispositivo | |

| Ejecución del examen antivirus | Novedades Microsoft Defender definiciones de antivirus e inmediatamente ejecuta un examen antivirus. Elija entre Examen rápido o Examen completo. |

| Recopilar paquete de investigación | Recopila información sobre el dispositivo. Una vez completada la investigación, puede descargarla. |

| Restringir ejecución de aplicación | Impide que se ejecuten aplicaciones que no están firmadas por Microsoft. |

| Inicio de una investigación automatizada | Investiga y corrige automáticamente las amenazas. Aunque puede desencadenar manualmente investigaciones automatizadas para que se ejecuten desde esta página, ciertas directivas de alerta desencadenan investigaciones automáticas por sí solas. |

| Iniciar sesión de respuesta dinámica | Carga un shell remoto en el dispositivo para realizar investigaciones de seguridad detalladas. |

| Aislar el dispositivo | Aísla el dispositivo de la red de la organización mientras lo mantiene conectado a Microsoft Defender. Puede optar por permitir que Outlook, Teams y Skype Empresarial se ejecuten mientras el dispositivo está aislado, con fines de comunicación. |

| Preguntar a Expertos de Defender | |

| Centro de actividades | Muestra información sobre las acciones de respuesta que se están ejecutando actualmente. Solo está disponible si ya se ha seleccionado otra acción. |

| Descarga de la versión de fuerza desde el script de aislamiento | |

| Exclude | |

| Ir a la caza | |

| Activar el modo de solución de problemas | |

| Sincronización de directivas |

Temas relacionados

- introducción a Microsoft Defender XDR

- Activar Microsoft Defender XDR

- Página de entidad de usuario en Microsoft Defender

- Página de entidad de dirección IP en Microsoft Defender

- integración Microsoft Defender XDR con Microsoft Sentinel

- Conectar Microsoft Sentinel a Microsoft Defender XDR (versión preliminar)

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender XDR Tech Community.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de