Nombre del malware

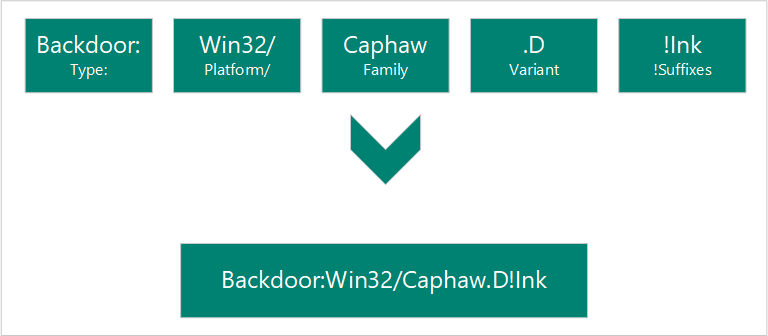

Denominamos el malware y el software no deseado que detectamos de acuerdo con el esquema de nomenclatura de malware de la Organización de Investigación antivirus de equipos (CARO). El esquema usa el formato siguiente:

Cuando nuestros analistas investigan una amenaza determinada, determinan cuál es el nombre de cada uno de los componentes.

Tipo

Describe lo que hace el malware en el equipo. Gusanos, virus, troyanos, puertas traseras y ransomware son algunos de los tipos de malware más comunes.

* Adware

* Backdoor

* Behavior

* BrowserModifier

* Constructor

* DDoS

* Exploit

* HackTool

* Joke

* Misleading

* MonitoringTool

* Program

* Personal Web Server (PWS)

* Ransom

* RemoteAccess

* Rogue

* SettingsModifier

* SoftwareBundler

* Spammer

* Spoofer

* Spyware

* Tool

* Trojan

* TrojanClicker

* TrojanDownloader

* TrojanNotifier

* TrojanProxy

* TrojanSpy

* VirTool

* Virus

* Worm

Plataformas

Las plataformas guían el malware a su sistema operativo compatible (como Windows, macOS y Android). La guía de la plataforma también se usa para lenguajes de programación y formatos de archivo.

Sistemas operativos

* AndroidOS: Android operating system

* DOS: MS-DOS platform

* EPOC: Psion devices

* FreeBSD: FreeBSD platform

* iOS: iPhone operating system

* Linux: Linux platform

* macOS: MAC 9.x platform or earlier

* macOS_X: macOS X or later

* OS2: OS2 platform

* Palm: Palm operating system

* Solaris: System V-based Unix platforms

* SunOS: Unix platforms 4.1.3 or lower

* SymbOS: Symbian operating system

* Unix: general Unix platforms

* Win16: Win16 (3.1) platform

* Win2K: Windows 2000 platform

* Win32: Windows 32-bit platform

* Win64: Windows 64-bit platform

* Win95: Windows 95, 98 and ME platforms

* Win98: Windows 98 platform only

* WinCE: Windows CE platform

* WinNT: WinNT

Lenguajes de scripting

* ABAP: Advanced Business Application Programming scripts

* ALisp: ALisp scripts

* AmiPro: AmiPro script

* ANSI: American National Standards Institute scripts

* AppleScript: compiled Apple scripts

* ASP: Active Server Pages scripts

* AutoIt: AutoIT scripts

* BAS: Basic scripts

* BAT: Basic scripts

* CorelScript: Corelscript scripts

* HTA: HTML Application scripts

* HTML: HTML Application scripts

* INF: Install scripts

* IRC: mIRC/pIRC scripts

* Java: Java binaries (classes)

* JS: JavaScript scripts

* LOGO: LOGO scripts

* MPB: MapBasic scripts

* MSH: Monad shell scripts

* MSIL: .NET intermediate language scripts

* Perl: Perl scripts

* PHP: Hypertext Preprocessor scripts

* Python: Python scripts

* SAP: SAP platform scripts

* SH: Shell scripts

* VBA: Visual Basic for Applications scripts

* VBS: Visual Basic scripts

* WinBAT: Winbatch scripts

* WinHlp: Windows Help scripts

* WinREG: Windows registry scripts

Macros

* A97M: Access 97, 2000, XP, 2003, 2007, and 2010 macros

* HE: macro scripting

* O97M: Office 97, 2000, XP, 2003, 2007, and 2010 macros - those that affect Word, Excel, and PowerPoint

* PP97M: PowerPoint 97, 2000, XP, 2003, 2007, and 2010 macros

* V5M: Visio5 macros

* W1M: Word1Macro

* W2M: Word2Macro

* W97M: Word 97, 2000, XP, 2003, 2007, and 2010 macros

* WM: Word 95 macros

* X97M: Excel 97, 2000, XP, 2003, 2007, and 2010 macros

* XF: Excel formulas

* XM: Excel 95 macros

Otros tipos de archivo

* ASX: XML metafile of Windows Media .asf files

* HC: HyperCard Apple scripts

* MIME: MIME packets

* Netware: Novell Netware files

* QT: Quicktime files

* SB: StarBasic (StarOffice XML) files

* SWF: Shockwave Flash files

* TSQL: MS SQL server files

* XML: XML files

Familia

Agrupación de malware basada en características comunes, incluida la atribución a los mismos autores. Los proveedores de software de seguridad a veces usan nombres diferentes para la misma familia de malware.

Letra variant

Se usa secuencialmente para cada versión distinta de una familia de malware. Por ejemplo, la detección de la variante ".AF" se habría creado después de la detección de la variante ". AE".

Sufijos

Proporciona detalles adicionales sobre el malware, incluido cómo se usa como parte de una amenaza multicomponente. En el ejemplo anterior, "!lnk" indica que el componente de amenaza es un archivo de acceso directo usado por Trojan: Win32/Reveton.T.

* .dam: damaged malware

* .dll: Dynamic Link Library component of a malware

* .dr: dropper component of a malware

* .gen: malware that is detected using a generic signature

* .kit: virus constructor

* .ldr: loader component of a malware

* .pak: compressed malware

* .plugin: plug-in component

* .remnants: remnants of a virus

* .worm: worm component of that malware

* !bit: an internal category used to refer to some threats

* !cl: an internal category used to refer to some threats

* !dha: an internal category used to refer to some threats

* !pfn: an internal category used to refer to some threats

* !plock: an internal category used to refer to some threats

* !rfn: an internal category used to refer to some threats

* !rootkit: rootkit component of that malware

* @m: worm mailers

* @mm: mass mailer worm