Administrar la directiva de seguridad de contenido

Nota

A partir del 12 de octubre de 2022, los portales de Power Apps son Power Pages. Más información: Microsoft Power Pages ya está disponible para el público en general (blog)

Pronto migraremos y fusionaremos la documentación de los portales de Power Apps con la documentación de Power Pages.

La directiva de seguridad de contenido (CSP) es una capa adicional de seguridad que ayuda a detectar y mitigar algunos tipos de ataques web, como el robo de datos, la desfiguración del sitio o la distribución de malware. La CSP proporciona un amplio conjunto de directivas de directivas que ayudan a controlar los recursos que puede cargar una página del sitio. Cada directiva define las restricciones para un tipo específico de recurso.

Cuando la CSP está activada para un sitio web de portales, ayuda a mejorar la seguridad al bloquear conexiones, scripts, fuentes y otros tipos de recursos que se originan en orígenes desconocidos o maliciosos. La CSP está desactivada de forma predeterminada en los portales; sin embargo, muchos sitios web pueden requerir la CSP para mejorar otra seguridad.

Para obtener más información sobre la CSP, vaya a Referencia de la directiva de seguridad de contenido.

Configurar CSP

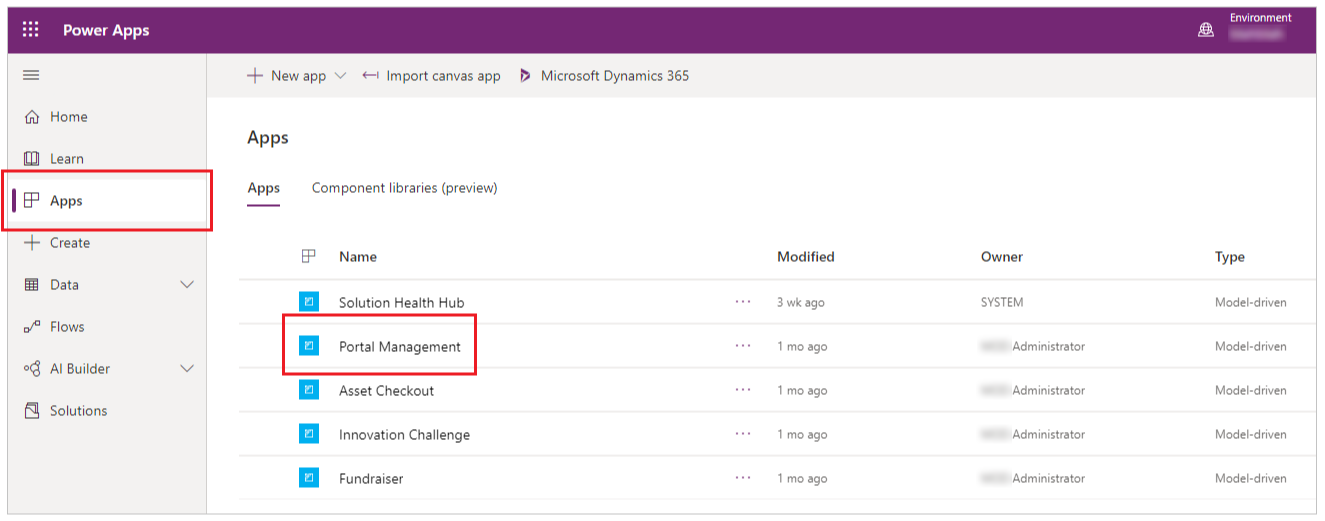

Inicie sesión en Power Apps.

Asegúrese de estar en el entorno donde existe su portal.

En el panel izquierdo, seleccione Aplicaciones y luego seleccione la aplicación Administración del portal.

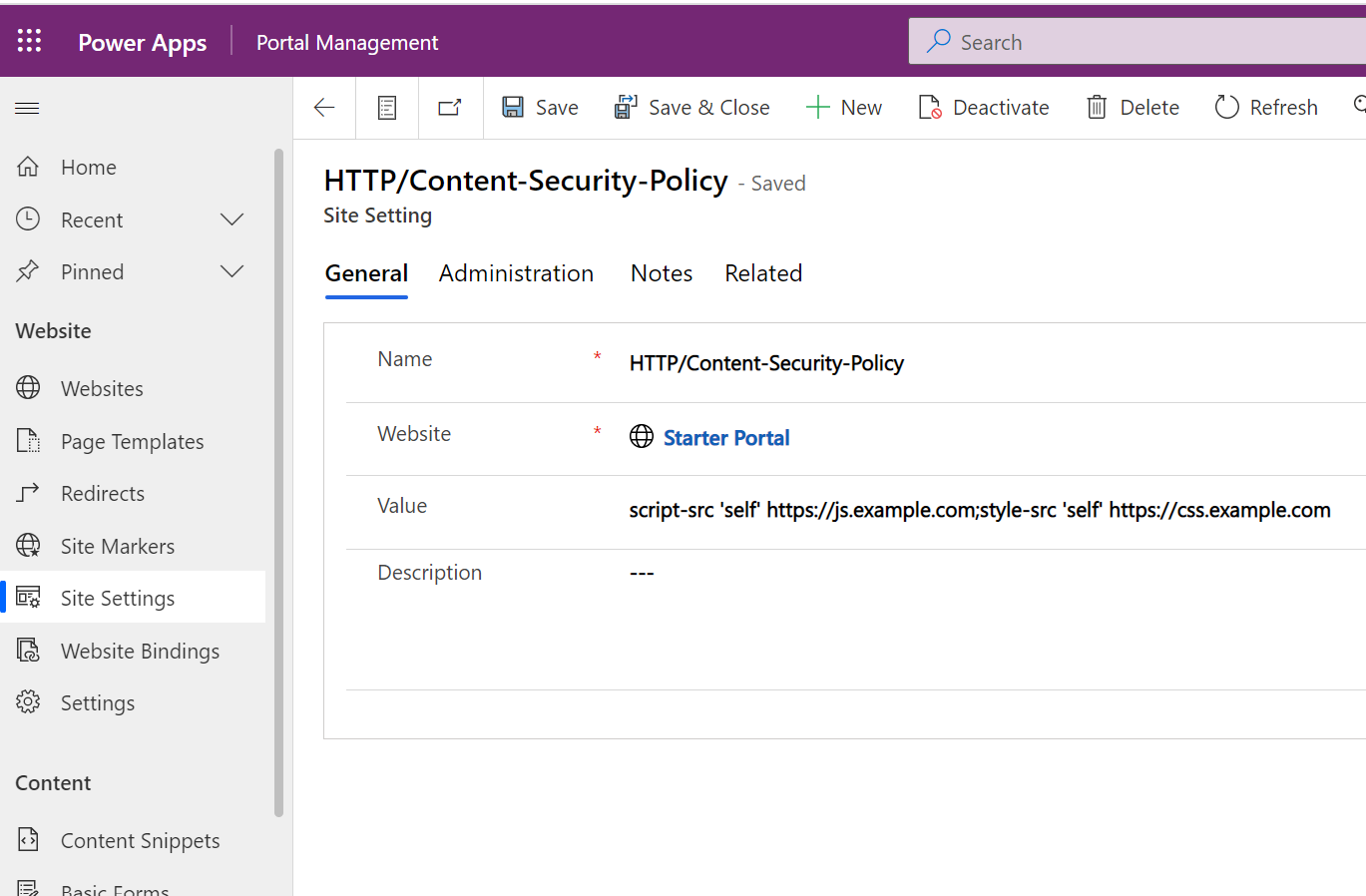

En el panel izquierdo, seleccione Configuración del sitio.

Crear (o actualizarf) la configuración del sitio HTTP/Content-Security-Policy y establecer los valores requeridos en la página Referencia CSP, separados por punto y coma.

Ejemplo

script-src 'self' https://js.example.com;style-src 'self' https://css.example.com

Habilitar nonce

Habilitar nonce (número usado una vez) bloqueará la ejecución de todos los scripts en línea excepto aquellos especificados dentro del script en línea. Se genera un nonce criptográfico único y se agrega a cada secuencia de comandos especificada en el encabezado CSP. En portales, nonce solo admite scripts en línea y controladores de eventos en línea. Para obtener más información acerca de nonce, vaya a Usar un nonce con CSP.

Para habilitar nonce en portales, agregue el valor script-src 'nonce'; a la configuración del sitio HTTP/Content-Security-Policy.

Ejemplos

Si desea una directivas estricta y no quiere permitir la carga de secuencias de comandos desde orígenes externos a los portales, use lo siguiente:

script-src 'self' content.powerapps.com 'nonce'

Si desea cargar scripts desde cualquier origen seguro, use lo siguiente:

script-src https: 'nonce'

Nota

- Cuando nonce está habilitado, unsafe-eval se inyectará automáticamente para admitir la evaluación automática de código no seguro. Para deshabilitar la inyección automática de unsafe-eval, actualice la configuración del sitio HTTP/Content-Security-Policy/Inject-unsafe-eval a false.

- Si la inyección de unsafe-eval está deshabilitada, la validación de los campos generados automáticamente en formularios básicos o avanzados puede que ya no funcione correctamente.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de