Restricciones cruzadas entrantes y salientes de inquilinos

Microsoft Power Platform tiene un rico ecosistema de conectores basados en Microsoft Entra que permiten a usuarios de Microsoft Entra autorizados crear aplicaciones y flujos convincentes que establezcan conexiones con los datos comerciales disponibles a través de estos almacenes de datos. El aislamiento de inquilinos facilita a los administradores asegurarse de que estos conectores puedan aprovecharse de manera segura dentro del inquilino y, al mismo tiempo, minimizar el riesgo de filtración de datos fuera del inquilino. El aislamiento de inquilino permite a los administradores de Power Platform y los Administradores globales controlar de manera efectiva el movimiento de datos de inquilinos desde orígenes de datos autorizados de Microsoft Entra hacia y desde su inquilino.

Tenga en cuenta que el aislamiento del inquilino de Power Platform es diferente de la restricción de inquilinos en Microsoft Entra ID. No influye en el acceso basado en Microsoft Entra ID fuera de Power Platform. El aislamiento del inquilino de Power Platform solo funciona para conectores que usan autenticación basada en Microsoft Entra ID como Office 365 Outlook o SharePoint.

Advertencia

Hay un problema conocido con el conector Azure DevOps que da como resultado que la política de aislamiento de inquilinos no se aplique para las conexiones establecidas mediante este conector. Si un vector de ataque interno es una preocupación, se recomienda limitar el uso del conector o sus acciones mediante políticas de datos.

La configuración predeterminada en Power Platform con aislamiento de inquilinos Apagado es permitir que las conexiones entre inquilinos se establezcan sin problemas, si el usuario del inquilino A que establece la conexión con el inquilino B presenta credenciales de Microsoft Entra. Si los administradores desean permitir que solo un conjunto selecto de inquilinos establezca conexiones hacia o desde su inquilino, pueden activar el aislamiento de inquilinos.

Con el aislamiento de inquilinos Activado, todos los inquilinos están restringidos. Las conexiones entre inquilinos entrantes (conexiones al inquilino desde inquilinos externos) y salientes (conexiones del inquilino a inquilinos externos) están bloqueadas por Power Platform incluso si el usuario presenta credenciales válidas al origen de datos protegido con Microsoft Entra. Puede usar reglas para agregar excepciones.

Los administradores pueden especificar una lista de permitidos explícita de inquilinos que desean habilitar entrante, saliente o ambos, que omitirán los controles de aislamiento de inquilinos cuando se configuren. Los administradores pueden usar un patrón especial "*" para permitir a todos inquilinos en una dirección específica cuando el aislamiento de inquilinos está activado. Todas las demás conexiones entre inquilinos, excepto las que están en la lista de permitidos, son rechazadas por Power Platform.

El aislamiento de inquilinos se puede configurar en el centro de administración de Power Platform. Afecta a las aplicaciones de lienzo de Power Platform y los flujos de Power Automate. Para configurar el aislamiento de inquilinos, debe ser administrador de inquilinos.

La capacidad de aislamiento del inquilino Power Platform está disponible con dos opciones: restricción unidireccional o bidireccional.

Comprender los escenarios de aislamiento de inquilinos y su impacto

Antes de comenzar a configurar las restricciones de aislamiento de inquilinos, revise la siguiente lista para comprender los escenarios y el impacto del aislamiento de inquilinos.

- El administrador quiere activar el aislamiento de inquilinos.

- Al administrador le preocupa que las aplicaciones y los flujos existentes que utilizan conexiones entre inquilinos dejen de funcionar.

- El administrador decide habilitar el aislamiento de inquilinos y agregar reglas de excepción para eliminar el impacto.

- El administrador ejecuta los informes de aislamiento entre inquilinos para determinar los inquilinos que deben estar exentos. Más ifnormación: Crear informes de aislamiento entre inquilinos (versión preliminar)

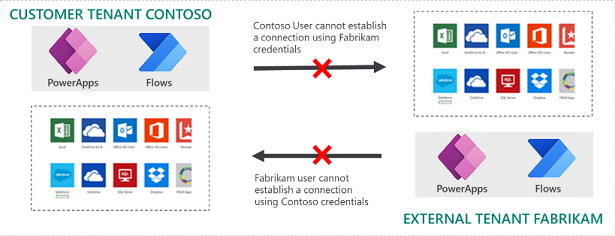

Aislamiento de inquilino bidireccional (restricción de conexión entrante y saliente)

El aislamiento bidireccional de inquilinos bloqueará los intentos de establecimiento de conexión con su inquilino por parte de otros inquilinos. Además, el aislamiento de inquilino bidireccional también bloqueará los intentos de establecimiento de conexión de su inquilino a otros inquilinos.

En este escenario, el administrador de inquilinos ha habilitado el aislamiento de inquilinos bidireccional en el inquilino de Contoso, mientras que el inquilino externo de Fabrikam no se ha agregado a la lista de permitidos.

Los usuarios registrados en Power Platform en el inquilino de Contoso no pueden establecer conexiones basadas en Microsoft Entra ID salientes con fuentes de datos en el arrendatario Fabrikam a pesar de presentar credenciales de Microsoft Entra para establecer la conexión. Este es un aislamiento de inquilino saliente para el inquilino de Contoso.

De forma similar, los usuarios registrados en Power Platform en el inquilino de Fabrikam todavía no pueden establecer conexiones basadas en Microsoft Entra ID entrantes con fuentes de datos en el arrendatario Contoso a pesar de presentar credenciales de Microsoft Entra para establecer la conexión. Este es un aislamiento de inquilino entrante para el inquilino de Contoso.

| Inquilino del creador de conexiones | Inicio de sesión de conexión de inquilino | ¿Permite el acceso? |

|---|---|---|

| Contoso | Contoso | Sí |

| Contoso (aislamiento de inquilinos Activo) | Fabrikam | No (saliente) |

| Fabrikam | Contoso (aislamiento de inquilinos Activo) | No (entrante) |

| Fabrikam | Fabrikam | Sí |

Nota

Las reglas de aislamiento de inquilinos no evalúan un intento de conexión iniciado por un usuario invitado desde su inquilino de anfitrión que se dirige a fuentes de datos dentro del mismo inquilino de anfitrión.

Aislamiento de inquilinos con listas de permitidos

El aislamiento de inquilino unidireccional o el aislamiento entrante bloqueará los intentos de establecimiento de conexión con su inquilino desde otros inquilinos.

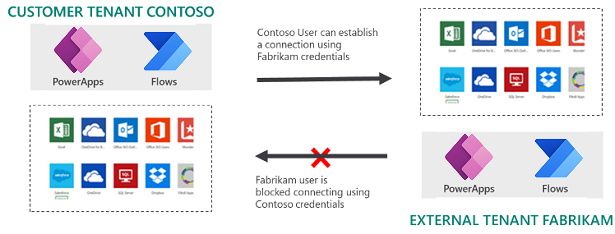

Escenario: lista de permitidos de salida: Fabrikam se agrega a la lista de permitidos de salida del inquilino de Contoso

En este escenario, el administrador agrega el inquilino de Fabrikam en la lista de permitidos de salida mientras el aislamiento del inquilino está Activado.

Los usuarios registrados en Power Platform en el inquilino de Contoso pueden establecer conexiones basadas en Microsoft Entra ID salientes con fuentes de datos en el arrendatario Fabrikam si presentan credenciales de Microsoft Entra para establecer la conexión. El establecimiento de la conexión saliente al inquilino de Fabrikam está permitido en virtud de la entrada configurada en la lista de permitidos.

Sin embargo, los usuarios registrados en Power Platform en el inquilino de Fabrikam todavía no pueden establecer conexiones basadas en Microsoft Entra ID entrantes con fuentes de datos en el arrendatario Contoso a pesar de presentar credenciales de Microsoft Entra para establecer la conexión. El establecimiento de conexiones entrantes desde el arrendatario de Fabrikam aún no está permitido, incluso si la entrada de la lista de permitidos está configurada y permite las conexiones salientes.

| Inquilino del creador de conexiones | Inicio de sesión de conexión de inquilino | ¿Permite el acceso? |

|---|---|---|

| Contoso | Contoso | Sí |

| Contoso (aislamiento de inquilinos Activo) Fabrikam añadido a la lista de permitidos de salida |

Fabrikam | Sí |

| Fabrikam | Contoso (aislamiento de inquilinos Activo) Fabrikam añadido a la lista de permitidos de salida |

No (entrante) |

| Fabrikam | Fabrikam | Sí |

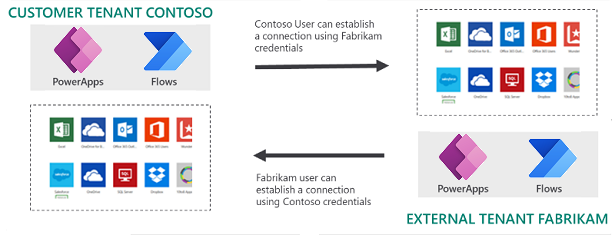

Escenario: lista de permitidos bidireccional: Fabrikam se agrega a las listas de permitidos de entrada y salida del inquilino de Contoso

En este escenario, el administrador agrega el inquilino de Fabrikam a las listas de permitidos de entrada y salida mientras el aislamiento del inquilino está Activado.

| Inquilino del creador de conexiones | Inicio de sesión de conexión de inquilino | ¿Permite el acceso? |

|---|---|---|

| Contoso | Contoso | Sí |

| Contoso (aislamiento de inquilinos Activo) Fabrikam añadido a ambas listas de permitidos |

Fabrikam | Sí |

| Fabrikam | Contoso (aislamiento de inquilinos Activo) Fabrikam añadido a ambas listas de permitidos |

Sí |

| Fabrikam | Fabrikam | Sí |

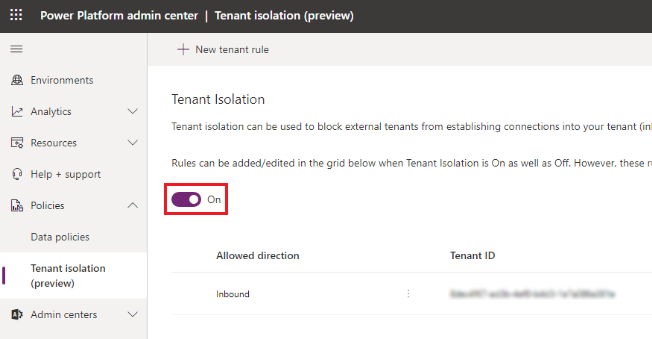

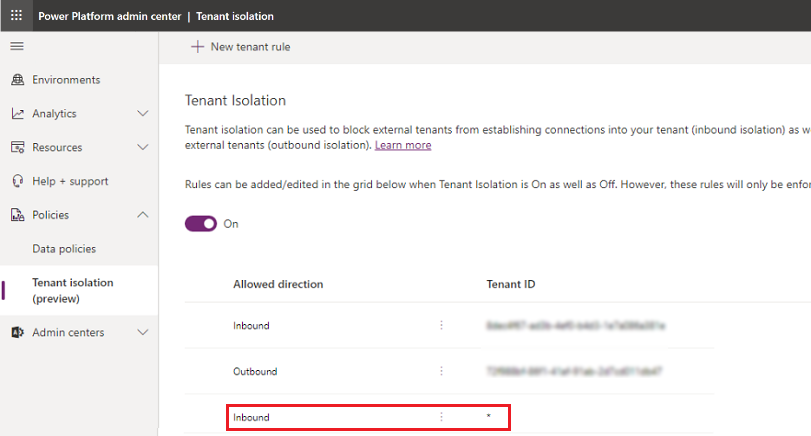

Habilitar el aislamiento de inquilinos y configure la lista de permitidos

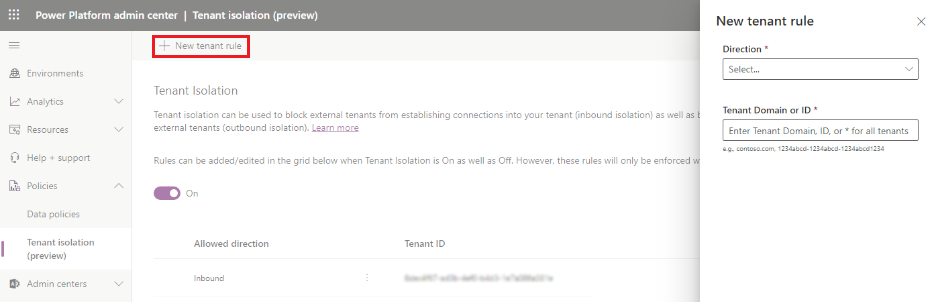

En el centro de administración de Power Platform, el aislamiento de inquilinos se establece con Políticas>Aislamiento de inquilinos.

Nota

Debes tener un rol Administrador global o un rol administrador de Power Platform para ver y configurar la directiva de aislamiento de inquilino.

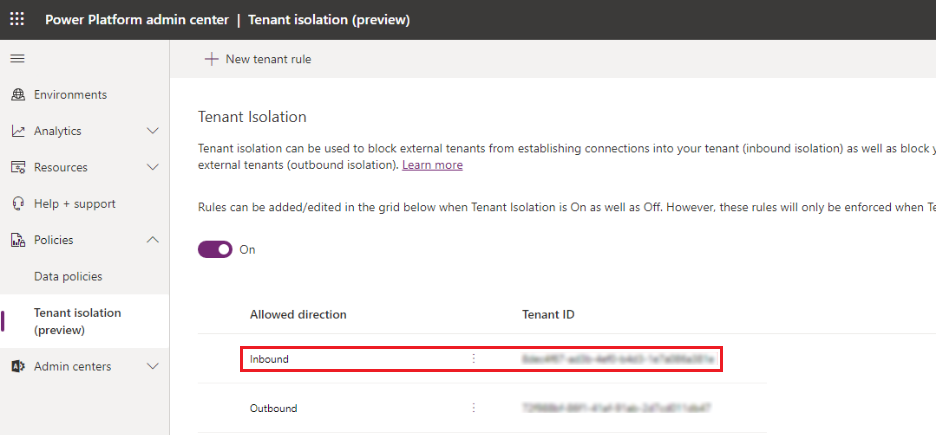

La lista de permitidos de aislamiento de inquilinos se puede configurar mediante Nueva regla de inquilino en la página Aislamiento de inquilinos. Si el aislamiento del inquilino está Desactivado, puede agregar o editar las reglas en la lista. Sin embargo, estas reglas no se aplicarán hasta que active el aislamiento de inquilinos.

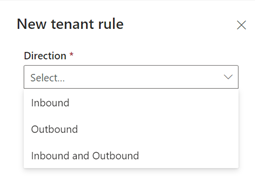

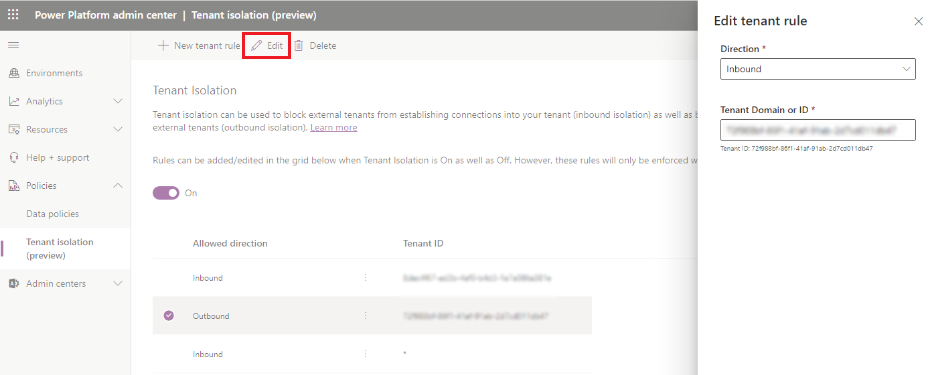

Desde la lista desplegable Dirección de regla de nuevo inquilino, elija la dirección de la entrada de la lista de permitidos.

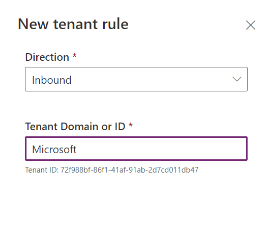

También puede ingresar el valor del arrendatario permitido como dominio de arrendatario o ID de arrendatario. Una vez guardada, la entrada se agrega a la lista de reglas junto con otros inquilinos permitidos. Si usa el dominio de arrendatario para agregar la entrada de la lista de permitidos, el centro de administración de Power Platform calcula automáticamente la identificación del arrendatario.

Una vez que la entrada aparece en la lista, se muestran los campos ID de inquilino y Nombre del inquilino de Microsoft Entra. Tenga en cuenta que en Microsoft Entra ID, el nombre del arrendatario es diferente del dominio del arrendatario. El nombre del arrendatario es único para el arrendatario, pero un arrendatario puede tener más de un nombre de dominio.

Puedes usar "*" como un carácter especial para indicar que todos los inquilinos pueden ir en la dirección designada cuando se activa el aislamiento de inquilinos.

Puede editar la dirección de la entrada de la lista de permitidos de inquilinos según los requisitos comerciales. Tenga en cuenta que el campo Dominio o ID del arrendatario no se puede editar en la página Editar regla de arrendatario.

Puede realizar todas las operaciones de la lista de permitidas, como agregar, editar y eliminar, mientras se activa o desactiva el aislamiento de inquilinos. Las entradas de la lista de permitidos tienen un efecto en el comportamiento de la conexión cuando se desactiva el aislamiento de inquilinos ya que todas las conexiones entre inquilinos están permitidas.

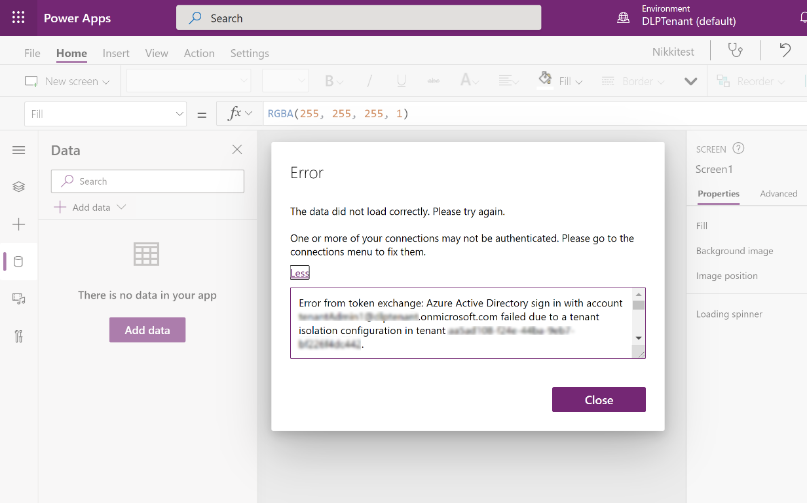

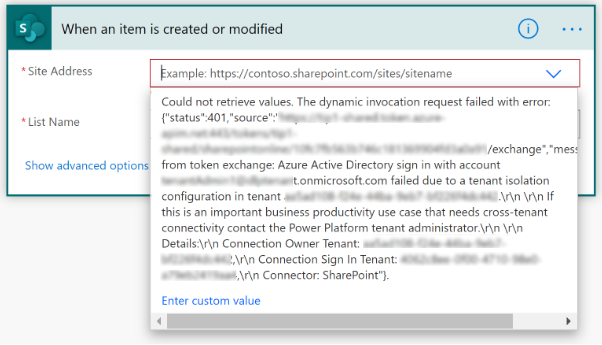

Impacto en tiempo de diseño en aplicaciones y flujos

Los usuarios que creen o editen un recurso afectado por la política de aislamiento de inquilinos verán un mensaje de error relacionado. Por ejemplo, los creadores de Power Apps verán el siguiente error cuando usen conexiones entre inquilinos en una aplicación que está bloqueada por políticas de aislamiento de inquilinos. La aplicación no agregará la conexión.

De forma similar, los creadores de Power Automate verán el siguiente error cuando intentan guardar un flujo que use conexiones en un flujo bloqueado por políticas de aislamiento de inquilinos. El flujo en sí se guardará, pero se marcará como "Suspendido" y no se ejecutará a menos que el creador resuelva la infracción de la política de prevención de pérdida de datos (DLP).

Impacto en tiempo de ejecución en aplicaciones y flujos

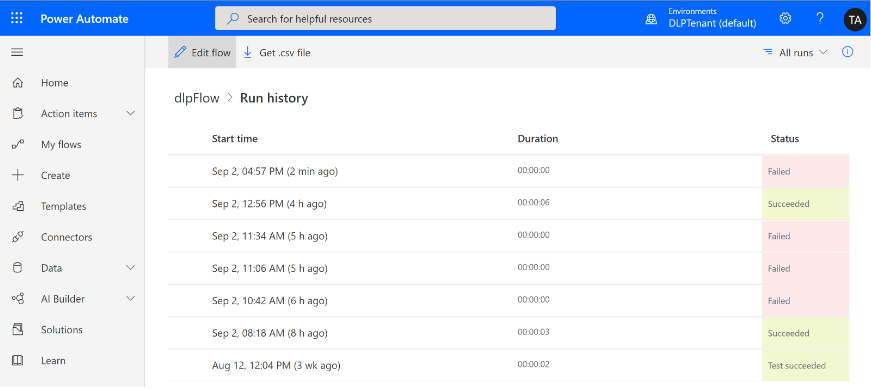

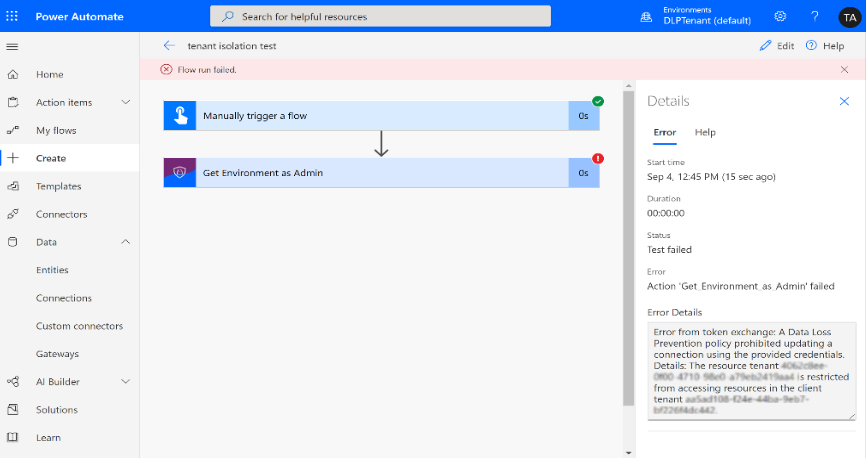

Como administrador, puede decidir modificar las políticas de aislamiento de inquilinos para su inquilino en cualquier momento. Si las aplicaciones y los flujos se crearon y ejecutaron de conformidad con las políticas de aislamiento de inquilinos anteriores, algunos de ellos podrían verse afectados negativamente por cualquier cambio de política que realice. Las aplicaciones o los flujos que infrinjan la política de aislamiento de inquilinos no se ejecutarán correctamente. Por ejemplo, ejecute el historial dentro de Power Automate indica que la ejecución del flujo falló. Además, al seleccionar la ejecución fallida se mostrarán los detalles del error.

Para los flujos existentes que no se ejecutan correctamente debido a la política de aislamiento de inquilinos más reciente, ejecute el historial dentro de Power Automate indica que la ejecución del flujo falló.

Al seleccionar la ejecución fallida, se mostrarán los detalles de la ejecución de flujo fallida.

Nota

Los últimos cambios en la política de aislamiento de inquilinos tardan aproximadamente una hora en evaluarse en aplicaciones y flujos activos. No es un cambio instantáneo.

Problemas conocidos

El conector Azure DevOps usa la autenticación de Microsoft Entra como proveedor de identidad, pero utiliza su propio flujo de OAuth y STS para autorizar y emitir un token. Dado que el token devuelto por el flujo ADO basado en la configuración de ese conector no proviene de Microsoft Entra ID, no se aplica la directiva de aislamiento de inquilinos. Como mitigación, recomendamos usar otros tipos de políticas de datos para limitar el uso del conector o sus acciones.