Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Nota

El nuevo y mejorado centro de administración de Power Platform ya está en versión preliminar pública. Hemos diseñado el nuevo centro de administración para que sea más fácil de usar, con una navegación orientada a tareas que le ayuda a lograr resultados específicos más rápido. Iremos publicando documentación nueva y actualizada a medida que el nuevo centro de administración de Power Platform pase a estar disponible de forma general.

Power Platform pone el poder de crear rápida y fácilmente soluciones integrales en manos de desarrolladores profesionales y no profesionales por igual. La seguridad es fundamental para estas soluciones. Power Platform está diseñado para proporcionar una protección líder en la industria.

Las organizaciones están acelerando su transición a la nube, incorporando tecnologías avanzadas en las operaciones y la toma de decisiones comerciales. Más empleados están trabajando de forma remota. La demanda de los clientes por los servicios en línea se está disparando. La seguridad tradicional de las aplicaciones en las instalaciones ya no será suficiente. Las organizaciones que buscan una solución de seguridad de defensa en profundidad, de varios niveles y nativa de la nube para sus datos de inteligencia empresarial optan por Power Platform. Las agencias de seguridad nacional, instituciones financieras y proveedores de atención médica confían a Power Platform su información más confidencial.

Microsoft ha realizado inversiones masivas en seguridad desde mediados de la década de 2000. Más de 3500 ingenieros de Microsoft trabajan para abordar de manera proactiva el panorama de amenazas en constante cambio. La seguridad de Microsoft comienza en el núcleo del BIOS en el chip y se extiende hasta la experiencia del usuario. Hoy, nuestra pila de seguridad es la más avanzada de la industria. Microsoft es ampliamente visto como el líder mundial en la lucha contra los actores malintencionados. Miles de millones de computadoras, billones de inicios de sesión y zettabytes de datos se confían a la protección de Microsoft.

Power Platform se basa en esta base fuerte. Utiliza la misma pila de seguridad que le dio a Azure el derecho de servir y proteger los datos más confidenciales del mundo, y se integra con las herramientas de cumplimiento y protección de la información más avanzadas de Microsoft 365. Power Platform ofrece protección integral diseñada en torno a las preocupaciones más desafiantes de nuestros clientes en la era de la nube:

- ¿Cómo podemos controlar quién puede conectarse, desde dónde se conectan y cómo se conectan? ¿Cómo podemos controlar las conexiones?

- ¿Cómo se almacenan nuestros datos? ¿Cómo se cifran? ¿Qué controles tenemos sobre nuestros datos?

- ¿Cómo podemos controlar y proteger nuestros datos confidenciales? ¿Cómo podemos asegurarnos de que nuestros datos no se filtren fuera de la organización?

- ¿Cómo podemos auditar quién puede hacer qué? ¿Cómo podemos reaccionar rápidamente si detectamos actividad sospechosa?

Gobierno

El servicio Power Platform se rige por los términos de Microsoft Online Services y la Declaración de privacidad de Microsoft Enterprise. Para conocer la ubicación de procesamiento de datos, vea los términos de ubicación de procesamiento de datos de los Términos de Microsoft Online Services y el Anexo sobre protección de datos.

El Centro de confianza de Microsoft es el principal recurso para la información de cumplimiento de Power Platform. Aprenda más en las Ofertas de cumplimiento de Microsoft

El servicio Power Platform sigue el ciclo de vida de desarrollo de seguridad (SDL). El SDL es un conjunto de prácticas estrictas que respaldan los requisitos de cumplimiento y garantía de seguridad. Obtenga más información en Prácticas del ciclo de vida del desarrollo de seguridad de Microsoft.

Conceptos de seguridad comunes de Power Platform

Power Platform incluye varios servicios. Algunos de los conceptos de seguridad que cubriremos en esta serie se aplican a todos ellos. Otros concpetos son específicos de servicios individuales. Cuando los conceptos de seguridad sean diferentes, los mencionaremos.

Los conceptos de seguridad que son comunes a todos los servicios de Power Platform incluyen:

- La arquitectura de servicio de Power Platform, o cómo fluye la información en el sistema

- Autenticación en los servicios de Power Platform, o cómo los usuarios acceden a los servicios

- Conexión y autenticación a fuentes de datos, o cómo los servicios se conectan a las fuentes de datos y los usuarios obtienen acceso a los datos

- Almacenamiento de datos en Power Platform, o cómo se protegen los datos, ya sea que estén en reposo o en tránsito entre sistemas y servicios

Arquitectura de servicio de Power Platform

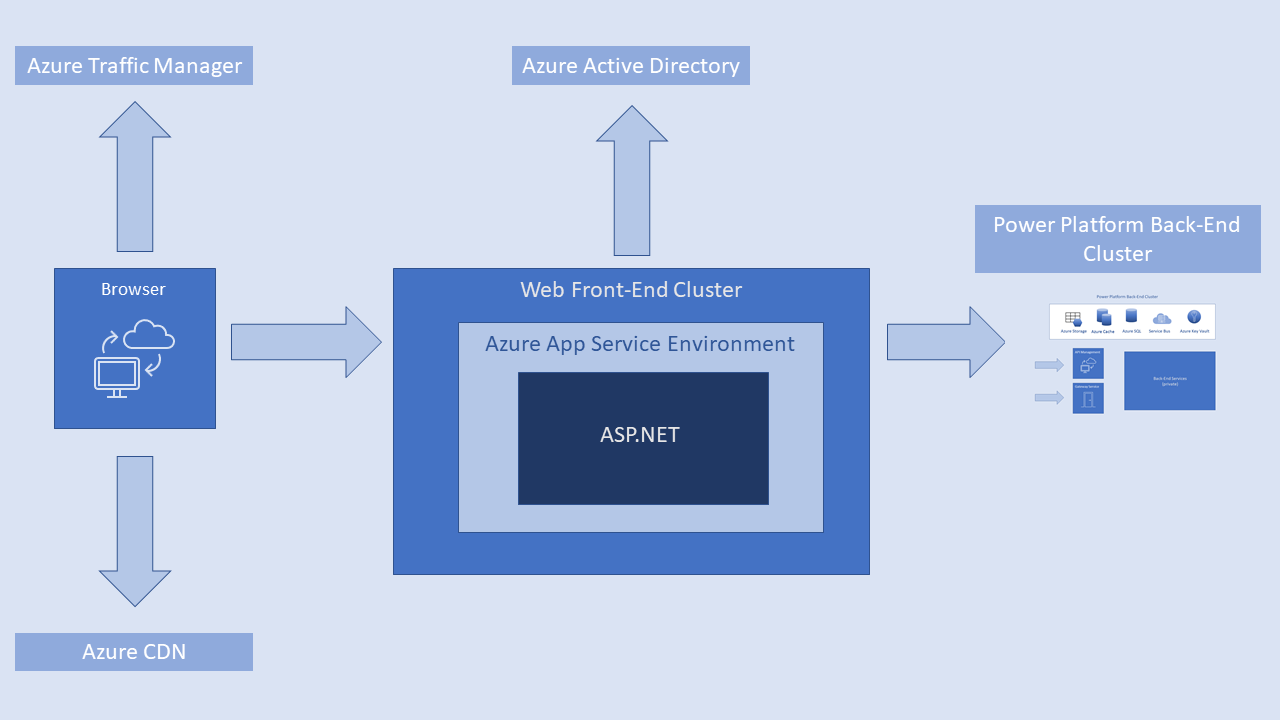

Los servicios de Power Platform se basan en Azure, la plataforma informática en la nube de Microsoft. La arquitectura de servicio de Power Platform se compone de cuatro componentes:

- Clúster front-end web

- Clúster de back-end

- Infraestructura Premium

- Plataformas para dispositivos móviles

Clúster front-end web

Se aplica a servicios de Power Platform que muestran una interfaz de usuario web. El clúster front-end web sirve la página de inicio de la aplicación o el servicio en el navegador del usuario. Usa Microsoft Entra para autenticar clientes inicialmente y proporcionar tokens para conexiones de clientes posteriores, al servicio de back-end Power Platform.

Un clúster front-end web consta de un sitio web ASP.NET que se ejecuta en Azure App Service Environment. Cuando un usuario visita un servicio o aplicación de Power Platform, el servicio DNS del cliente puede obtener el centro de datos más apropiado (generalmente el más cercano) de Azure Traffic Manager. Para más información, vea Métodos de enrutamiento del tráfico de Azure Traffic Manager.

El clúster de front-end web administra la secuencia de inicio de sesión y autenticación. Obtiene un token de acceso de Microsoft Entra después de autenticar al usuario. El componente ASP.NET analiza el token para determinar a qué organización pertenece el usuario. A continuación, el componente consulte el servicio de back-end global de Power Platform para especificar al navegador qué clúster de back-end alberga el arrendatario de la organización. Las interacciones subsiguientes del cliente ocurren directamente con el clúster de back-end, sin la necesidad del intermediario del front-end web.

El navegador obtiene recursos estáticos, como .js, .css y archivos de imagen, principalmente de una red de entrega de contenido (CDN) de Azure. Los despliegues de clústeres del gobierno soberano son una excepción. Por motivos de cumplimiento, estas implementaciones omiten Azure CDN. En su lugar, utilizan un clúster de front-end web de una región compatible para alojar contenido estático.

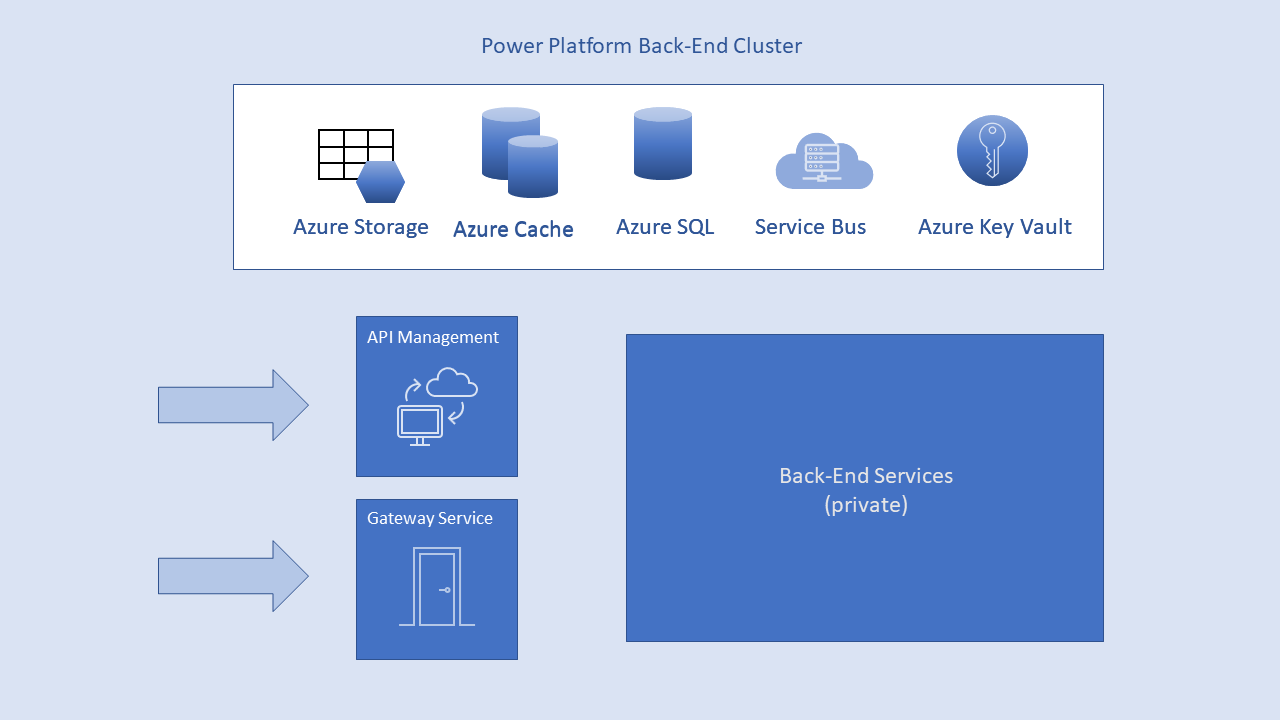

Clúster de back-end de Power Platform

El clúster de back-end es la columna vertebral de toda la funcionalidad disponible en un servicio Power Platform. Consiste en puntos finales de servicio, servicios de trabajo en segundo plano, bases de datos, cachés y otros componentes.

El back-end está disponible en la mayoría de las regiones de Azure y se implementa en nuevas regiones a medida que están disponibles. Una región puede albergar varios clústeres. Esta configuración permite servicios Power Platform de escalado horizontal ilimitado después de alcanzar los límites de escalado vertical y horizontal de un único clúster.

Los clústeres de back-end tienen estado. Un clúster de back-end aloja todos los datos de todos los inquilinos asignados a él. El clúster que contiene los datos de un arrendatario específico se denomina clúster de inicio del arrendatario. La información del clúster principal de un usuario autenticado se proporciona mediante el servicio back-end global de Power Platform al clúster front-end web. El front-end web utiliza la información para enrutar las solicitudes al clúster de back-end de inicio del inquilino.

Los metadatos y los datos del arrendatario se almacenan dentro de los límites del clúster. La excepción es la replicación de datos en un clúster de back-end secundario que se encuentra en una región emparejada en la misma geografía de Azure. El clúster de back-end secundario sirve como un clúster de conmutación por error si hay una interrupción regional y es pasivo en cualquier otro momento. Los microservicios que se ejecutan en diferentes máquinas en la red virtual del clúster también brindan funcionalidad de back-end. Solo dos de estos microservicios son accesibles desde la Internet pública:

- Servicio de puerta de enlace

- Azure API Management

Infraestructura de Power Platform Premium

Power Platform Premium brinda acceso a un conjunto ampliado de conectores como un servicio pago. Los creadores de Power Platform no están restringidos en el uso de conectores premium, pero los usuarios de aplicaciones sí lo están. Es decir, los usuarios de una aplicación qeu incluye conectores prémium deben tener la licencia correcta para acceder a ellos. El servicio de back-end de Power Platform determina si un usuario tiene acceso a conectores premium.

Plataformas para dispositivos móviles

Power Platform admite Android, iOS y aplicaciones Windows (UWP). Las consideraciones de seguridad para las aplicaciones móviles se dividen en dos categorías:

- Comunicación de dispositivos

- La aplicación y los datos en el dispositivo

Comunicación de dispositivos

Las aplicaciones móviles de Power Platform utilizan las mismas secuencias de conexión y autenticación que utilizan los navegadores. Las aplicaciones Android e iOS abren una sesión de navegador en la aplicación. Las aplicaciones de Windows utilizan un intermediario para establecer un canal de comunicación con los servicios Power Platform para el proceso de inicio de sesión.

En la tabla siguiente se muestra la compatibilidad con la autenticación basada en certificados (CBA) para las aplicaciones móviles:

| Soporte técnico de CBA | iOS | Android | Ventanas |

|---|---|---|---|

| Iniciar sesión en el servicio | Addmitido | Addmitido | No admitido |

| SSRS ADFS local (conectar al servidor SSRS) | No admitido | Addmitido | No admitido |

| Proxy de aplicación de SSRS | Addmitido | Addmitido | No admitido |

Las aplicaciones móviles se comunican activamente con los servicios de Power Platform. Las estadísticas de uso de la aplicación y datos similares se transmiten a los servicios que monitorean el uso y la actividad. No se incluyen datos de clientes.

La aplicación y los datos en el dispositivo

La aplicación móvil y los datos que requiere se almacenan de forma segura en el dispositivo. Microsoft Entra y los tokens de actualización se almacenan utilizando medidas de seguridad estándar de la industria.

Los datos almacenados en caché en el dispositivo incluyen datos de aplicaciones, configuraciones de usuario y paneles e informes a los que se accedió en sesiones anteriores. El caché se almacena en una caja de arena en el almacenamiento interno. Solo la aplicación puede acceder al caché y el sistema operativo puede cifrarlo.

- iOS: el cifrado es automático cuando el usuario establece un código de acceso.

- Android: el cifrado se puede configurar en la configuración.

- Windows: BitLocker se encarga del cifrado.

El cifrado a nivel de archivo de Microsoft Intune se puede utilizar para mejorar el cifrado de datos. Intune es un servicio de software que proporciona administración de aplicaciones y dispositivos móviles. Las tres plataformas móviles admiten Intune. Con Intune habilitado y configurado, se cifran los datos en el dispositivo móvil y la propia aplicación de Power Platform no se puede instalar en una tarjeta SD.

Las aplicaciones de Windows también admiten la Protección de información de Windows (WIP).

Los datos en caché se eliminan cuando el usuario:

- desinstala la aplicación

- cierra la sesión del servicio Power Platform

- no puede iniciar sesión después de cambiar una contraseña o caduca un token

La geolocalización es habilitada o deshabilitada explícitamente por el usuario. Si está habilitado, los datos de geolocalización no se guardan en el dispositivo y no se comparten con Microsoft.

Las notificaciones están habilitadas o deshabilitadas explícitamente por el usuario. Si están habilitadas las notificaciones, Android e iOS no admiten los requisitos de residencia de datos geográficos para las notificaciones.

Los servicios móviles de Power Platform no acceden a otras carpetas o archivos de aplicaciones en el dispositivo.

Algunos datos de autenticación basados en token están disponibles para otras aplicaciones de Microsoft, como Authenticator, para habilitar el inicio de sesión único. Estos datos son gestionados por el SDK de la biblioteca de autenticación de Microsoft Entra.

Artículos relacionados

Autenticación en los servicios de Power Platform

Conexión y autenticación a orígenes de datos

Almacenamiento de datos en Power Platform

Preguntas frecuentes sobre seguridad de Power Platform

Consulte también

- Seguridad en Microsoft Dataverse

- Términos de Microsoft Online Services

- Declaración de privacidad de Microsoft Enterprise

- Anexo de protección de datos

- Prácticas del ciclo de vida del desarrollo de seguridad de Microsoft

- Métodos de enrutamiento del tráfico de Azure Traffic Manager

- Microsoft Intune

- Windows Information Protection (WIP)