Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Las rutas de ataque en Administración de exposición de seguridad Microsoft le ayudan a identificar y visualizar proactivamente las posibles rutas que los atacantes pueden aprovechar mediante vulnerabilidades, brechas y configuraciones incorrectas en puntos de conexión, entornos en la nube e infraestructuras híbridas. Con la integración de Defender for Cloud en el portal de Defender, las rutas de ataque incluyen escenarios híbridos que abarcan contextos locales y en la nube, lo que proporciona una visibilidad completa de los vectores de ataque entre entornos. Las rutas de ataque simuladas permiten investigar y corregir de forma proactiva posibles amenazas en todo el patrimonio digital.

Requisitos previos

- Lea sobre las rutas de acceso de ataque antes de empezar.

- Revise los permisos necesarios para trabajar con rutas de acceso de ataque.

- El valor de las rutas de acceso de ataque aumenta en función de los datos utilizados como origen. Si no hay datos disponibles o los datos no reflejan el entorno de su organización, es posible que no aparezcan rutas de acceso de ataque. Es posible que las rutas de acceso de ataque no sean totalmente representativas:

- Si no tiene licencias definidas para cargas de trabajo integradas y representadas en la ruta de acceso de ataque.

- Si no define completamente los recursos críticos.

- Es posible que vea una página vacía Ruta de acceso a ataques en la nube, ya que las rutas de ataque se centran en amenazas reales, controladas externamente y explotables en lugar de escenarios exploratorios. Esto ayuda a reducir el ruido y priorizar los riesgos inminentes.

Panel ruta de acceso de ataque

El panel proporciona información general de alto nivel de todas las rutas de acceso de ataque identificadas dentro del entorno. Permite a los equipos de seguridad obtener información valiosa sobre los tipos de rutas de acceso identificadas, los principales puntos de entrada, los recursos de destino, etc., lo que ayuda a priorizar los esfuerzos de mitigación de riesgos de forma eficaz. La información general incluye:

- Gráfico de rutas de ataque a lo largo del tiempo

- Puntos de atraque principales

- Escenarios de ruta de acceso de ataque superior

- Destinos principales

- Puntos de entrada principales

Ver rutas de acceso de ataque

Puede acceder a las rutas de acceso de ataque desde el panel de rutas de acceso de ataque o seleccionando Superficie de ataque:> Ruta de acceso de ataque.

Para cambiar la forma en que se muestran las rutas de acceso de ataque, puede seleccionar un nombre de encabezado para ordenar por un encabezado de columna específico.

Rutas de acceso de ataque de grupo

Para agrupar rutas de ataque por criterios específicos:

Seleccione Agrupar para agrupar por nombre de ruta de acceso de ataque, Punto de entrada, Tipo de punto de entrada, Tipo de destino, Nivel de riesgo, Estado, Crítica de destino, Destino.

Visualización de puntos de atraque y radio de explosión

- Vaya a la pestaña puntos de atragantamiento para ver una lista de puntos de atragantamiento en el panel de rutas de acceso de ataque. Al centrarse en estos puntos de bloqueo, puede reducir el riesgo abordando los recursos de alto impacto, lo que impide que los atacantes progresen a través de varias rutas de acceso.

- Seleccione un punto de atraque para abrir el panel lateral, seleccione Ver radio de explosión y explore las rutas de ataque desde un punto de atraque. El radio de expansión proporciona una visualización detallada que muestra cómo el riesgo de un recurso podría afectar a otros. Esto permite a los equipos de seguridad evaluar las implicaciones más amplias de un ataque y priorizar las estrategias de mitigación de forma más eficaz.

Examen de una ruta de acceso de ataque

Seleccione una ruta de acceso de ataque específica para examinarla más en busca de posibles vulnerabilidades que se puedan aprovechar.

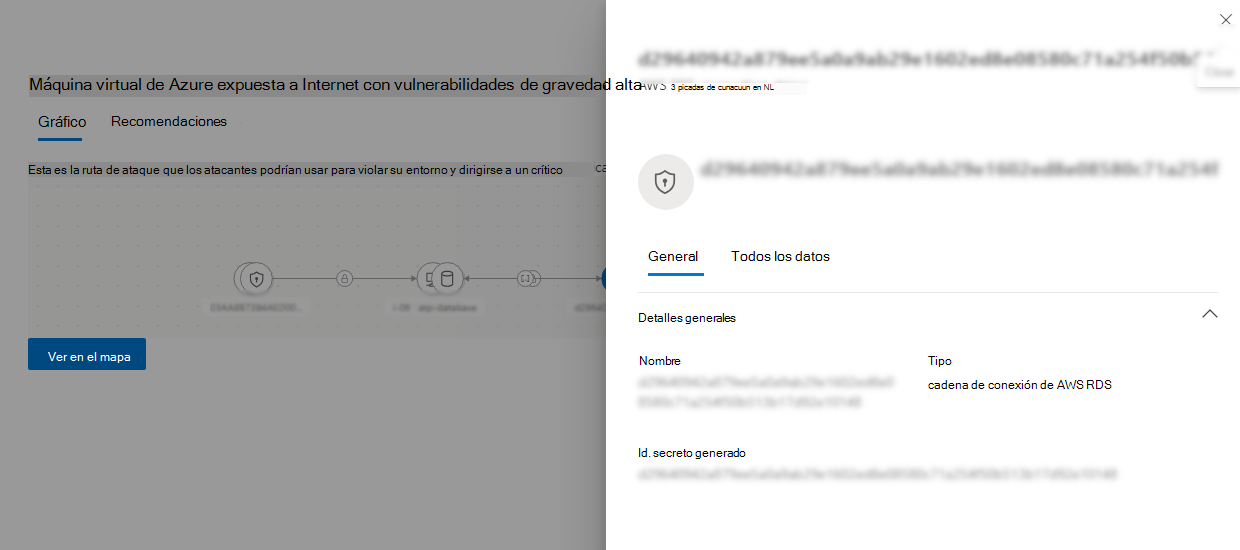

En el gráfico Ruta de acceso de ataque , mantenga el puntero sobre un nodo o un icono perimetral (conector) para ver información adicional sobre cómo se compila la ruta de acceso de ataque. Con la integración de Defender for Cloud en el portal de Defender, es posible que vea rutas de acceso de ataque que abarcan varios entornos, por ejemplo, una ruta de acceso de ataque que comienza desde una máquina virtual en la nube en peligro, pivota a través de una identidad asociada y llega a un controlador de dominio local. El portal muestra estas rutas de acceso híbridas en la vista de gráficos y puede seleccionar cada nodo para obtener detalles y seguir los pasos de corrección para cada exposición a lo largo de la ruta de acceso.

Revisión de recomendaciones

Seleccione la pestaña Recomendaciones para ver la lista de recomendaciones accionables para mitigar las rutas de acceso de ataque identificadas.

Ordene las recomendaciones por encabezado o seleccione una recomendación específica para abrir la pantalla de recomendaciones.

Revise los detalles de la recomendación y, a continuación, seleccione Administrar para corregir la recomendación en la interfaz de carga de trabajo correcta.

Visualización de un recurso de ruta de acceso de ataque en el mapa de exposición

Para ver una imagen más amplia de un recurso de ruta de ataque en el mapa de exposición:

Seleccione Superficie de ataque -> Ruta de ataque -> Gráfico -> Ver en el mapa.

También puede buscar y seleccionar un recurso en la ruta de acceso de ataque en Mapa y seleccionarlo. O bien, seleccione Ver en el mapa desde un recurso del inventario de dispositivos.

Explore las conexiones según sea necesario.

Pasos siguientes

Obtenga información sobre la administración de recursos crítica.