Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

A medida que aprende a desarrollar usando los principios de confianza cero, este artículo continúa desde Adquirir autorización para acceder a los recursos, Desarrollar estrategia de permisos delegados y Desarrollar estrategia de permisos de aplicación. Le ayuda, como desarrollador, a implementar los mejores modelos de autorización, permisos y consentimiento para sus aplicaciones.

Puede implementar la lógica de autorización dentro de las aplicaciones o soluciones que requieren control de acceso. Cuando los enfoques de autorización dependen de información sobre una entidad autenticada, una aplicación puede evaluar la información que se intercambia durante la autenticación (por ejemplo, la información proporcionada dentro de un token de seguridad). Cuando un token de seguridad no contiene información, una aplicación puede realizar llamadas a recursos externos.

No tiene que insertar la lógica de autorización completamente dentro de la aplicación. Puede usar servicios de autorización dedicados para centralizar la implementación y administración de autorizaciones.

Procedimientos recomendados para los permisos

Las aplicaciones más adoptadas en Microsoft Entra ID siguen los procedimientos recomendados de consentimiento y autorización. Revise Procedimientos recomendados para trabajar con Microsoft Graph y la referencia de permisos de Microsoft Graph para obtener información sobre cómo tener en cuenta las solicitudes de permisos.

Aplique los privilegios mínimos. Solicite solo los permisos necesarios. Use el consentimiento incremental para solicitar permisos pormenorizados en el momento oportuno. Limite el acceso de los usuarios con los modelos Just-in-Time y Just-Enough-Access (JIT/JEA), políticas adaptativas basadas en el riesgo y protección de datos.

Use el tipo de permiso correcto en función de los escenarios. Evite usar permisos delegados y de aplicación en la misma aplicación. Si construyes una aplicación interactiva en la que un usuario que ha iniciado sesión esté presente, use permisos delegados. Sin embargo, si la aplicación se ejecuta sin un usuario conectado, como un servicio en segundo plano o un daemon, use permisos de aplicación.

Proporcione términos de servicio y declaraciones de privacidad. La experiencia de consentimiento del usuario muestra los términos de servicio y la declaración de privacidad a los usuarios para ayudarles a saber que pueden confiar en la aplicación. Son especialmente críticos para las aplicaciones multiinquilino orientadas al usuario.

Cuándo solicitar permiso

Algunos permisos requieren el consentimiento de un administrador antes de poder concederlos en un inquilino. Estos pueden usar el punto de conexión de consentimiento del administrador para conceder permisos a todo un inquilino. Para solicitar permisos o alcances, puede seguir estos modelos.

Implemente el consentimiento dinámico del usuario en el inicio de sesión o en la primera solicitud de token de acceso. El consentimiento dinámico del usuario no requiere nada en el registro de la aplicación. Puede definir los ámbitos que necesita en determinadas condiciones (por ejemplo, al iniciar sesión por primera vez un usuario). Después de solicitar ese permiso y recibir el consentimiento, no tendrá que solicitar permiso. Sin embargo, si no recibe el consentimiento dinámico del usuario en el momento del inicio de sesión o del primer acceso, entonces pasará por la experiencia de permisos.

Solicite el consentimiento incremental del usuario según sea necesario. Combinando el consentimiento incremental con el consentimiento dinámico del usuario, no es necesario solicitar todos los permisos en ningún momento. Puede solicitar algunos permisos. A medida que el usuario pasa a una funcionalidad diferente en la aplicación, solicita más consentimiento. Este enfoque puede aumentar el nivel de comodidad del usuario a medida que concede permisos para la aplicación de forma incremental. Por ejemplo, si la aplicación solicita acceso a OneDrive, podría provocar sospechas si también solicita acceso al calendario. En su lugar, pida al usuario que agregue recordatorios de calendario en su OneDrive.

Usa el ámbito

/.default. El ámbito/.defaultimita eficazmente la anterior experiencia predeterminada que analizaba lo que se colocaba en el registro de la aplicación, averiguaba qué consentimiento necesitaba y, a continuación, solicitaba todos los consentimientos que aún no se habían concedido. No es necesario incluir los permisos que necesita en el código porque están en el registro de la aplicación.

Convertirse en publicador verificado

A veces, los clientes de Microsoft describen dificultades para decidir cuándo permitir que una aplicación acceda a la Plataforma de identidad de Microsoft mediante el inicio de sesión de un usuario o la llamada a una API. Al adoptar los principios de confianza cero, quieren:

- Aumentar la visibilidad y el control.

- Decisiones reactivas más proactivas y fáciles.

- Sistemas que mantienen los datos seguros y reducen la carga de decisión.

- Adopción acelerada de aplicaciones desarrolladas por desarrolladores confiables.

- Consentimiento restringido a las aplicaciones con permisos de bajo riesgo que son de un publicador verificado.

Aunque el acceso a los datos de las API como Microsoft Graph permite crear aplicaciones enriquecidas, la organización o el cliente evalúan los permisos que solicita la aplicación junto con la confiabilidad de la aplicación.

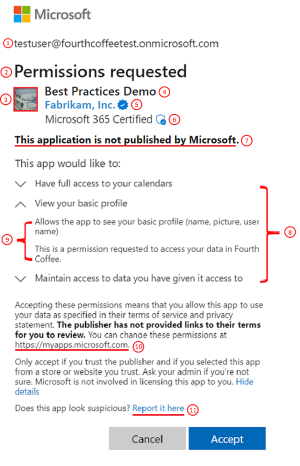

Convertirse en publicador verificado de Microsoft le ayuda a ofrecer a los clientes una experiencia más sencilla al aceptar las solicitudes de la aplicación. Cuando una aplicación procede de un publicador verificado, los usuarios, los profesionales de TI y los clientes saben que procede de alguien con quien Microsoft tiene una relación empresarial. Aparece una marca de verificación azul junto al nombre del publicador (componente n.º 5 en el siguiente ejemplo de aviso de consentimiento Permisos solicitados). Consulte la tabla de componentes en la experiencia de consentimiento de aplicaciones de Microsoft Entra. El usuario puede seleccionar el publicador verificado en el mensaje de consentimiento para ver más información.

Cuando se trata de un publicador verificado, los usuarios y los profesionales de TI confían en la aplicación porque es una entidad comprobada. La verificación del publicador proporciona una personalización de marca mejorada para la aplicación y una mayor transparencia, menor riesgo y adopción empresarial más fluida para los clientes.

Pasos siguientes

- Desarrollar la estrategia de permisos delegados le ayuda a implementar el mejor enfoque para administrar permisos en la aplicación y desarrollar con principios de confianza cero.

- Desarrollar la estrategia de permisos de aplicación le ayuda a decidir sobre el enfoque de permisos de aplicación para la administración de credenciales.

- Use los procedimientos recomendados de desarrollo para la administración de identidad y acceso de confianza cero en el ciclo de vida de desarrollo de las aplicaciones para crear aplicaciones seguras.

- En el artículo Mejores prácticas de seguridad para las propiedades de la aplicación se describen el URI de redireccionamiento, los tokens de acceso, los certificados y los secretos, el identificador URI de la aplicación y la propiedad de la aplicación.

- Personalizar tokens describe la información que puede recibir en tokens de Microsoft Entra. Se explica cómo personalizar tokens para mejorar la flexibilidad y el control, al tiempo que aumenta la seguridad de confianza cero de la aplicación con privilegios mínimos.

- Configurar reclamaciones de grupo y roles de aplicación en tokens muestra cómo configurar tus aplicaciones con definiciones de roles de aplicación y asignar grupos de seguridad a los roles de aplicación. Estos métodos ayudan a mejorar la flexibilidad y el control, al tiempo que aumentan la seguridad de confianza cero de la aplicación con privilegios mínimos.

- En el artículo Protección de API se describen los procedimientos recomendados para proteger la API mediante su registro, la definición de permisos y del consentimiento, y la aplicación del acceso para lograr los objetivos de confianza cero.

- Adquirir autorización para acceder a los recursos le ayuda a comprender cómo garantizar mejor Confianza cero al adquirir permisos de acceso a recursos para la aplicación.