Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

SE APLICA A: Edición de suscripción 2015

Edición de suscripción 2015  2019

2019

En este artículo se enumeran las topologías en línea y locales admitidas con la autenticación moderna en Skype Empresarial y las características de seguridad que se aplican a cada topología.

Autenticación moderna en Skype Empresarial

Skype Empresarial pueden utilizar las ventajas de seguridad de la autenticación moderna. Como Skype Empresarial funciona estrechamente con Exchange, el comportamiento de inicio de sesión Skype Empresarial los usuarios cliente ver también se verán afectados por el estado de la administración de cuentas de usuario de Exchange. Lo mismo sucederá si tiene un híbrido de dominio dividido de Skype Empresarial. Son numerosas partes móviles, pero el objetivo es una lista de topologías compatibles que se pueden visualizar fácilmente.

Para Skype Empresarial, Skype Empresarial Online, Exchange Server y Exchange Online, ¿qué topologías serán compatibles con MA?

Topologías compatibles con MA en Skype Empresarial

Es posible que haya dos aplicaciones de servidor y dos cargas de trabajo de Microsoft 365 o Office 365, relacionadas con Skype Empresarial topologías usadas por MA.

servidor Skype Empresarial (CU 5) local

Skype Empresarial Online (SFBO)

Exchange Server local

Exchange Server Online (EXO)

Otra parte importante de MA es saber dónde tienen lugar la autenticación (autenticación) y la autorización (authZ) de los usuarios. Las dos opciones son:

Microsoft Entra ID en línea en Microsoft Cloud

Servidor de federación de Active Directory (ADFS) local

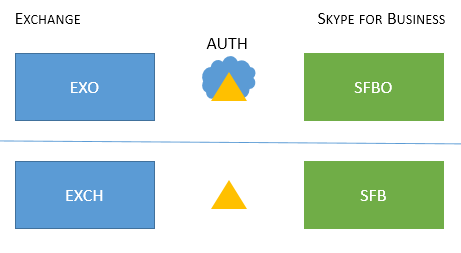

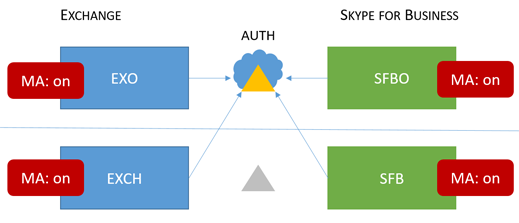

Así que se ve un poco así, con EXO y SFBO en la nube con Microsoft Entra ID, y Exchange Server (EXCH) y Skype Empresarial servidor (SFB) local.

Estas son las topologías compatibles. Ten en cuenta la clave de los gráficos:

Si el icono está atenuado o gris, no se usa en el escenario.

EXO es Exchange Online.

SFBO es Skype Empresarial Online.

EXCH es Exchange local.

SFB es Skype Empresarial local.

Los servidores de autorización se representan mediante triángulos, por ejemplo, el Microsoft Entra ID es un triángulo con una nube detrás de él.

Las flechas apuntan al servidor de autorización que se usará cuando los clientes intentan llegar al recurso de servidor especificado.

En primer lugar, vamos a cubrir MA con Skype Empresarial en las topologías de solo local o solo nube.

Importante

¿Está listo para configurar la autenticación moderna en Skype Empresarial Online? Los pasos para habilitar esta característica están aquí.

| Nombre de topología |

Ejemplo |

Descripción |

Compatible |

|---|---|---|---|

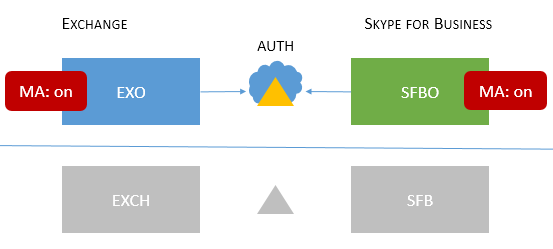

| Solo nube |

Usuarios alojados o buzones ubicados: En línea

Usuarios alojados o buzones ubicados: En línea |

MA está activado tanto para EXO como para SFBO. Por lo tanto, el servidor de autorización es Microsoft Entra ID. |

Autenticación multifactor (MFA), autenticación basada en certificados de cliente (CBA), acceso condicional (CA)/administración de aplicaciones móviles (MAM) con Intune. * |

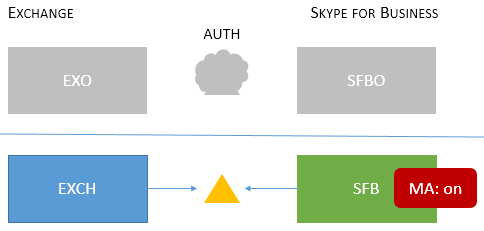

| Solo en entorno local |

Usuarios alojados o buzones ubicados: Local

Usuarios alojados o buzones ubicados: Local |

MA está activado para SFB local. Por lo tanto, el servidor de autorización es ADFS. Para obtener información detallada sobre la configuración, consulte este artículo. |

MFA (solo para escritorio de Windows: no se admiten clientes móviles). No hay ninguna característica de integración de Exchange. No recomendamos este enfoque. Consulta aquí: https://aka.ms/ModernAuthOverview

|

Importante

Se recomienda que el estado de MA sea el mismo en Skype Empresarial y Exchange (y sus homólogos en línea) para reducir el número de mensajes.

Las topologías mixtas implican combinaciones de híbridos de dominio dividido de SFB. Estas son las topologías mixtas que son compatibles en este momento:

| Nombre de topología |

Ejemplo |

Descripción |

Compatible |

|---|---|---|---|

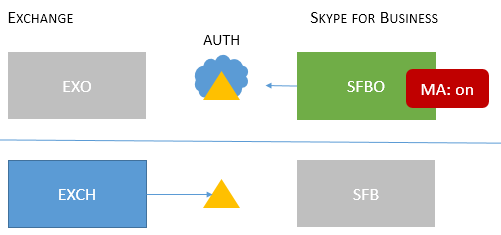

| Mixta 1 |

Usuarios hospedados/buzones ubicados: EXO y SFB |

MA no está habilitado para SFB; no hay características SFB MA disponibles en esta topología. |

No hay ninguna característica de MA para SFB. |

| Mixta 2 |

Usuarios hospedados/buzones ubicados: EXCH y SFBO |

MA está activado solo para SFBO. El servidor de autorización es Microsoft Entra ID para los usuarios alojados en SFBO, pero AD para EXCH local. |

MFA, CBA, CA/MAM con Intune. |

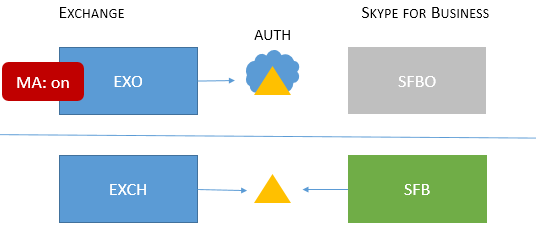

| Mixta 3 |

Usuarios hospedados/buzones ubicados: EXO + SFB o EXCH + SFB |

No hay ninguna característica de MA para SFB disponible en esta topología. |

No hay ninguna característica de MA para SFB. |

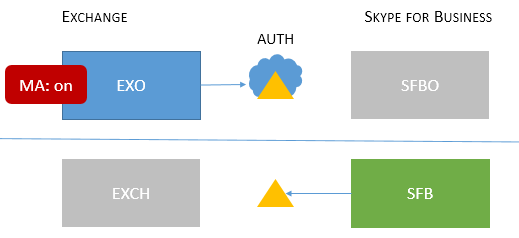

| Mixta 4 |

Usuarios hospedados/buzones ubicados: EXCH +SFBO o EXCH + SFB |

MA está activado para SFBO, por lo tanto el servidor de autorización es Microsoft Entra ID para los usuarios alojados en SFBO. Los usuarios locales en SFB y EXO usan AD. |

MFA, CBA, CA/MAM con Intune solo para usuarios en línea. |

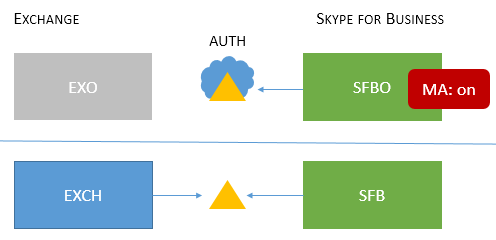

| Mixta 5 |

Usuarios hospedados/buzones ubicados: EXO + SFBO, EXO + SFB, EXCH + SFBO o EXCH + SFB |

MA está activado tanto en EXO como en SFBO, por lo tanto, el servidor de autorización es Microsoft Entra ID para los usuarios alojados en SFBO; los usuarios locales en EXCH y SFB utilizan AD. |

MFA, CBA, CA/MAM con Intune solo para usuarios en línea. |

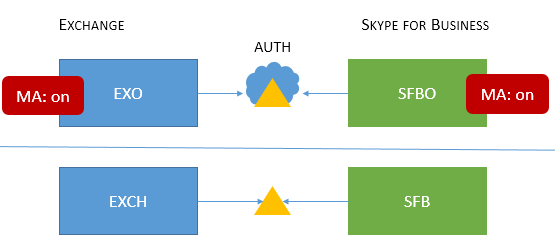

| Mixta 6 |

Usuarios hospedados/buzones ubicados: EXO + SFBO, EXO + SFB, EXCH + SFBO o EXCH + SFB |

MA está en todas partes, por lo tanto, el servidor de autorización es Microsoft Entra ID para todos los usuarios. (en línea y local) Consulte https://aka.ms/ModernAuthOverview los pasos de implementación. |

MFA, CBA y CA/MAM (a través de Intune) para todos los usuarios. |

* - MFA incluye Escritorio de Windows, MAC, iOS, dispositivos Android y Windows Phone; CBA incluye el escritorio de Windows, iOS y dispositivos Android; CA/MAM con Intune, incluye dispositivos Android e iOS.

Importante

Es muy importante tener en cuenta que los usuarios pueden ver varios mensajes en algunos casos, sobre todo donde el estado de MA no es el mismo en todos los recursos de los servidores que los clientes pueden necesitar y solicitar, como es el caso de todas las versiones de las topologías mixtas.

Importante

Tenga en cuenta también que en algunos casos (mixto 1, 3 y 5 específicamente) una clave de registro AllowADALForNonLyncIndependentOfLync debe establecerse para una configuración adecuada para los clientes de escritorio de Windows.