Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Se aplica a:SQL Server

Azure SQL Database

Azure SQL Managed Instance

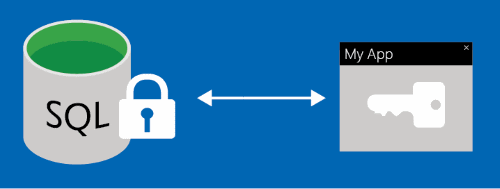

Always Encrypted y Always Encrypted con enclaves seguros son características diseñadas para proteger información confidencial, incluidos números de tarjeta de crédito y números de identificación nacionales o regionales (como los números de seguridad social de EE. UU.), en Azure SQL Database, Azure SQL Managed Instance y bases de datos de SQL Server. Puede cifrar datos confidenciales dentro de las aplicaciones cliente, asegurándose de que las claves de cifrado nunca se exponen al motor de base de datos. Este enfoque proporciona una separación entre aquellos que poseen los datos y pueden verlos, y aquellos que administran los datos, pero no deben tener acceso: administradores de bases de datos locales, operadores de bases de datos en la nube u otros usuarios no autorizados con privilegios elevados. Como consecuencia, Always Encrypted permite a los clientes almacenar con seguridad sus datos confidenciales en la nube y reducir el riesgo de robo de datos por parte de usuarios internos maliciosos.

Always Encrypted tiene ciertas restricciones, como la incapacidad de realizar operaciones en datos cifrados, incluida la ordenación y el filtrado (excepto las búsquedas de puntos mediante cifrado determinista). Esta limitación significa que es posible que algunas consultas y aplicaciones no sean compatibles con Always Encrypted o que requieran cambios significativos en la lógica de la aplicación.

Para abordar estas limitaciones, Always Encrypted con enclaves seguros permite al motor de base de datos procesar datos cifrados dentro de un área de memoria protegida denominada enclave seguro. Los enclaves seguros mejoran las capacidades de cálculo confidencial de Always Encrypted al admitir la coincidencia de patrones, varios operadores de comparación y el cifrado local.

Always Encrypted garantiza que el cifrado sea perfecto para las aplicaciones. En el cliente, el controlador habilitado para Always Encrypted cifra los datos confidenciales antes de enviarlos al motor de base de datos y vuelve a escribir automáticamente las consultas para mantener la semántica de la aplicación. También descifra automáticamente los resultados de la consulta de columnas de base de datos cifradas.

Configuración de Always Encrypted

Nota:

Para las aplicaciones que necesitan realizar la coincidencia de patrones, use operadores de comparación, ordenación e índice en columnas cifradas, implemente Always Encrypted con enclaves seguros.

En esta sección se ofrece información general de la configuración de Always Encrypted. Para obtener más información y empezar, vea Tutorial: Introducción a Always Encrypted.

Para configurar Always Encrypted en la base de datos, siga estos pasos:

Aprovisionar claves criptográficas para proteger sus datos. En Always Encrypted se usan dos tipos de claves:

- Claves de cifrado de columna.

- Claves maestras de columna.

Una clave de cifrado de columna cifra los datos dentro de una columna cifrada. Una clave maestra de columna es una clave de protección de claves que cifra una o varias claves de cifrado de columna.

Almacene claves maestras de columna en un almacén de claves de confianza fuera del sistema de base de datos, como Azure Key Vault, almacén de certificados de Windows o un módulo de seguridad de hardware. Después de este paso, aprovisione las claves de cifrado de columna y cifre cada clave con una clave maestra de columna.

Por último, almacene los metadatos sobre las claves en la base de datos. Los metadatos de la clave maestra de columna incluyen la ubicación de la clave maestra de columna. Los metadatos de la clave de cifrado de columna contienen el valor cifrado de la clave de cifrado de columna. El motor de base de datos no almacena ni usa ninguna clave en texto no cifrado.

Para obtener más información sobre la administración de claves Always Encrypted, consulte Información general de la administración de claves para Always Encrypted.

Configure el cifrado para columnas de base de datos específicas que incluyan información confidencial para garantizar la protección. Este paso puede requerir la creación de nuevas tablas con columnas cifradas o el cifrado de las columnas y datos existentes. Al configurar el cifrado para una columna, especifique detalles sobre el algoritmo de cifrado, la clave de cifrado de columnas para proteger los datos y el tipo de cifrado. Always Encrypted admite dos tipos de cifrado:

El cifrado determinista genera siempre el mismo valor cifrado para un valor de texto no cifrado dado. Mediante el cifrado determinista, puede realizar búsquedas de puntos, combinaciones de igualdad, agrupación e indexación en columnas cifradas. Sin embargo, los usuarios no autorizados pueden adivinar información sobre los valores cifrados mediante el examen de patrones en la columna cifrada, especialmente si hay un pequeño conjunto de valores cifrados posibles, como True/False o Región Norte/Sur/Este/Oeste.

El cifrado aleatorio usa un método que cifra los datos de una forma impredecible. Cada entrada de texto no cifrado idéntica da como resultado una salida cifrada distinta. Este método mejora la seguridad del cifrado aleatorio.

Para realizar la coincidencia de patrones mediante operadores de comparación, ordenación e indexación en columnas cifradas, adopte Always Encrypted con enclaves seguros y aplique cifrado aleatorio. El cifrado aleatorio Always Encrypted (sin enclaves seguros) no admite la búsqueda, agrupación, indexación ni combinación en columnas cifradas. En su lugar, para las columnas destinadas a fines de búsqueda o agrupación, debe usar el cifrado determinista. Este tipo de cifrado permite operaciones como búsquedas de puntos, combinaciones de igualdad, agrupación e indexación en columnas cifradas.

Dado que el sistema de base de datos por diseño no tiene acceso a claves criptográficas, cualquier cifrado de columna requiere mover y cifrar datos fuera de la base de datos. El proceso de cifrado puede tardar mucho tiempo y es vulnerable a interrupciones de red. Además, si necesita volver a cifrar una columna más adelante, como al rotar la clave de cifrado o cambiar los tipos de cifrado, encontrará las mismas dificultades de nuevo. El uso de Always Encrypted con enclaves seguros elimina la necesidad de mover datos fuera de la base de datos. Dado que el enclave es de confianza, un controlador cliente dentro de la aplicación o una herramienta como SQL Server Management Studio (SSMS) puede compartir de forma segura las claves con el enclave durante las operaciones criptográficas. Después, el enclave puede cifrar o volver a cifrar columnas en su lugar, lo que reduce significativamente el tiempo necesario para estas acciones.

Para obtener detalles sobre los algoritmos criptográficos de Always Encrypted, vea Criptografía de Always Encrypted.

Puede realizar los pasos anteriores mediante las herramientas de SQL:

- Aprovisionamiento de claves de Always Encrypted mediante SQL Server Management Studio

- Configurar Always Encrypted con PowerShell

- sqlpackage: que automatiza el proceso de configuración

Para asegurarse de que las claves de Always Encrypted y los datos confidenciales protegidos nunca se revelan en texto no cifrado en el entorno de base de datos, el motor de base de datos no puede participar en las operaciones de cifrado o descifrado de datos y aprovisionamiento de claves. Por lo tanto, Transact-SQL (T-SQL) no admite el aprovisionamiento de claves ni las operaciones criptográficas. Por esta misma razón, cifrar datos existentes o volver a cifrarlos (con un tipo de cifrado diferente o una clave de cifrado de columna) debe realizarse fuera de la base de datos (las herramientas SQL pueden automatizarlo).

Después de cambiar la definición de una columna cifrada, ejecute sp_refresh_parameter_encryption para actualizar los metadatos Always Encrypted del objeto.

Limitaciones

Las siguientes limitaciones se aplican a las consultas sobre columnas cifradas:

No se pueden realizar cálculos en columnas cifradas con cifrado aleatorio. El cifrado determinista admite las siguientes operaciones que implican comparaciones de igualdad. No se permite ninguna otra operación:

- = (Equals) (Transact-SQL) en búsquedas de búsqueda de puntos.

- IN (Transact-SQL).

- SELECT - GROUP BY- Transact-SQL.

- DISTINCT.

Nota:

Para las aplicaciones que necesitan realizar la coincidencia de patrones, use operadores de comparación, ordenación e índice en columnas cifradas, implemente Always Encrypted con enclaves seguros.

No se pueden usar instrucciones de consulta que desencadenen cálculos que impliquen datos cifrados y de texto no cifrado. Por ejemplo:

- Comparación de una columna cifrada con una columna de texto no cifrado o una literal.

- Copiar datos de una columna de texto no cifrado a una columna cifrada (o al otro lado)

UPDATE,BULK INSERT,SELECT INTOoINSERT..SELECT. - Insertar literales en columnas cifradas.

Estas instrucciones producen errores de conflicto entre operandos como este:

Msg 206, Level 16, State 2, Line 89 Operand type clash: char(11) encrypted with (encryption_type = 'DETERMINISTIC', encryption_algorithm_name = 'AEAD_AES_256_CBC_HMAC_SHA_256', column_encryption_key_name = 'CEK_1', column_encryption_key_database_name = 'ssn') collation_name = 'Latin1_General_BIN2' is incompatible with charLas aplicaciones deben usar parámetros de consulta para proporcionar valores para las columnas cifradas. Por ejemplo, al insertar datos en columnas cifradas o filtrarlos mediante cifrado determinista, use parámetros de consulta. No se admite el paso de literales o variables de T-SQL que corresponden a columnas cifradas. Para más información específica sobre el controlador de cliente que utiliza, consulte Desarrollo de aplicaciones con Always Encrypted.

En SSMS, es esencial aplicar la parametrización de las variables Always Encrypted para ejecutar consultas que controlan los valores asociados a columnas cifradas. Este requisito incluye escenarios como insertar datos en columnas cifradas o aplicar filtros en ellos (en casos en los que se usa el cifrado determinista).

No se admiten parámetros con valores de tabla que se dirijan a columnas cifradas.

No se admiten las consultas que usan las cláusulas siguientes:

Always Encrypted no se admite para las columnas con las siguientes características:

- Columnas que usan uno de los siguientes tipos de datos: xml, timestamp, rowversion, image, ntext, text, sql_variant, hierarchyid, geography, geometry, vector, alias, tipos definidos por el usuario.

- Columnas FILESTREAM .

- Columnas con la propiedad IDENTITY.

- Columnas con la propiedad ROWGUIDCOL.

- Columnas de cadena (varchar, char y otras) con intercalaciones que no sean intercalaciones de punto de código binario (

_BIN2). La intercalación no debe diferir de la intercalación predeterminada de la base de datos. - Columnas que son claves para índices agrupados y no agrupados cuando se usa cifrado aleatorio (se admiten índices en columnas que usan cifrado determinista).

- Se incluyen columnas en los índices de texto completo (Always Encrypted no admite Búsqueda de texto completo).

- Especifique columnas calculadas en una tabla.

- Columnas referenciadas por columnas calculadas cuando la expresión realiza operaciones no admitidas para Always Encrypted.

- Use columnas dispersas.

- Columnas a las que hacen referencia las estadísticas mediante el cifrado aleatorio (se admite el cifrado determinista).

- Columnas de partición.

- Columnas con restricciones predeterminadas.

- Columnas a las que hacen referencia la restricción de unicidad mediante el cifrado aleatorio (se admite el cifrado determinista).

- Columnas de clave principal al usar cifrado aleatorio (se admite el cifrado determinista).

- Columnas de referencia en restricciones de clave extranjera cuando se usa el cifrado aleatorio o cuando se usa el cifrado determinista, si las columnas de referencia y de referencia usan claves o algoritmos diferentes.

- Columnas de referencia por restricciones de comprobación.

- Columnas capturadas o rastreadas mediante la captura de cambios en los datos.

- Columnas de clave principal en tablas que tienen seguimiento de cambios.

- Columnas que se enmascaran mediante enmascaramiento dinámico de datos.

- Cuando se hace referencia a una columna de una tabla optimizada para memoria en un módulo compilado de forma nativa, el cifrado no se puede aplicar a ninguna de las columnas de esa tabla.

- Columnas de las tablas de la base de datos de extensión. (Las tablas con columnas cifradas con Always Encrypted pueden habilitarse para Stretch).

Importante

Stretch Database está en desuso en SQL Server 2022 (16.x) y Azure SQL Database. Esta característica se quitará en una versión futura del motor de base de datos. Evite utilizar esta característica en nuevos trabajos de desarrollo y tenga previsto modificar las aplicaciones que actualmente la utilizan.

- Columnas de tablas externas (PolyBase). (Nota: Se admite el uso de tablas externas y tablas con columnas cifradas en la misma consulta).

Las características siguientes no funcionan en las columnas cifradas:

- Replicación de SQL Server (replicación de instantáneas, transaccional o fusionada). Se admiten las características de replicación física, incluidos los grupos de disponibilidad AlwaysOn.

- Consultas distribuidas (servidores vinculados, OPENROWSET (Transact-SQL), OPENDATASOURCE (Transact-SQL)).

- Consultas cruzadas de bases de datos que realizan uniones en columnas que están cifradas en diferentes bases de datos.

Referencia Transact-SQL de Always Encrypted

Always Encrypted usa las siguientes instrucciones Transact-SQL, vistas del catálogo del sistema, procedimientos almacenados del sistema y permisos.

Extractos

| Instrucción DDL | Description |

|---|---|

| CREATE COLUMN MASTER KEY | Crea un objeto de metadatos de clave maestra de columna en una base de datos. |

| DROP COLUMN MASTER KEY (Eliminar clave maestra de columna) | Quita una clave maestra de columna de una base de datos. |

| CREAR CLAVE DE CIFRADO DE COLUMNA | Crea un objeto de metadatos de clave de cifrado de columna. |

| ALTERAR CLAVE DE CIFRADO DE COLUMNA | Modifica una clave de cifrado de columna en una base de datos agregando o quitando un valor cifrado. |

| DROP COLUMN ENCRYPTION KEY (elimina la clave de cifrado de columna) | Quita una clave de cifrado de columna de una base de datos. |

| CREAR TABLA (ENCRIPTADO CON) | Especifica columnas de cifrado |

Vistas de catálogo del sistema y procedimientos almacenados

| Vistas de catálogo del sistema y procedimientos almacenados | Description |

|---|---|

| sys.column_encryption_keys | Devuelve información sobre claves de cifrado de columna (CEK) |

| sys.column_encryption_key_values | Devuelve información sobre valores de cifrado de claves de cifrado de columna (CEK) |

| sys.column_master_keys | Devuelve una fila para cada clave maestra de base de datos. |

| sp_refresh_parameter_encryption | Actualiza los metadatos Always Encrypted para los parámetros del procedimiento almacenado no enlazado a un esquema específico, función definida por el usuario, vista, desencadenador DML, desencadenador DDL de nivel de la base de datos o desencadenador DDL de nivel de servidor. |

| sp_describe_parameter_encryption | Analiza la instrucción Transact-SQL especificada y sus parámetros para determinar qué parámetros corresponden a columnas de base de datos protegidas mediante la característica Always Encrypted. |

Para obtener información sobre los metadatos de cifrado almacenados para cada columna, consulte sys.columns.

Permisos de base de datos

Always Encrypted usa cuatro permisos de base de datos.

| Vistas de catálogo del sistema y procedimientos almacenados | Description |

|---|---|

ALTER ANY COLUMN MASTER KEY |

Necesario para crear y eliminar metadatos de clave maestra de columna. |

ALTER ANY COLUMN ENCRYPTION KEY |

Necesario para crear y eliminar metadatos de clave de cifrado de columna.. |

VIEW ANY COLUMN MASTER KEY DEFINITION |

Necesario para acceder y leer los metadatos de la clave maestra de la columna, necesarios para consultar las columnas encriptadas. |

VIEW ANY COLUMN ENCRYPTION KEY DEFINITION |

Necesario para acceder y leer los metadatos de la clave de cifrado de columna, que se necesitan para consultar columnas cifradas. |

En la tabla siguiente se resumen los permisos necesarios para acciones comunes.

| Escenario | ALTER ANY COLUMN MASTER KEY |

ALTER ANY COLUMN ENCRYPTION KEY |

VIEW ANY COLUMN MASTER KEY DEFINITION |

VIEW ANY COLUMN ENCRYPTION KEY DEFINITION |

|---|---|---|---|---|

| Administración de claves (creación, cambio o revisión de metadatos de clave en la base de datos) | X | X | X | X |

| Consultar columnas cifradas | X | X |

Consideraciones importantes

Los

VIEW ANY COLUMN MASTER KEY DEFINITIONpermisos yVIEW ANY COLUMN ENCRYPTION KEY DEFINITIONson necesarios al seleccionar columnas cifradas. Estos permisos protegen las columnas incluso si el usuario no tiene permiso para las claves maestras de columna en sus almacenes de claves y impiden el acceso a texto no cifrado.En SQL Server, el rol fijo de base de datos público concede tanto los permisos representados por

VIEW ANY COLUMN MASTER KEY DEFINITIONcomo porVIEW ANY COLUMN ENCRYPTION KEY DEFINITIONde forma predeterminada. Un administrador de bases de datos puede optar por revocar o denegar estos permisos al rol público y concederlos a roles o usuarios específicos para implementar un control más restringido.En SQL Database, el rol fijo de base de datos público no concede los permisos

VIEW ANY COLUMN MASTER KEY DEFINITIONyVIEW ANY COLUMN ENCRYPTION KEY DEFINITIONde forma predeterminada. Este cambio permite que determinadas herramientas heredadas existentes que usen versiones anteriores de DacFx funcionen correctamente. Para trabajar con columnas cifradas (incluso si no las descifra), un administrador de base de datos debe conceder explícitamente losVIEW ANY COLUMN MASTER KEY DEFINITIONpermisos yVIEW ANY COLUMN ENCRYPTION KEY DEFINITION.