Aprovisionar hosts protegidos en VMM

En este artículo se describe cómo implementar hosts de Hyper-V protegidos en un tejido de proceso de System Center Virtual Machine Manager (VMM). Obtenga más información sobre el tejido protegido.

Hay un par de maneras de configurar hosts de Hyper-V protegidos en un tejido de VMM.

- Configurar un host existente para que sea un host protegido: puede configurar un host existente para ejecutar máquinas virtuales blindadas.

- Agregar o aprovisionar un nuevo host protegido: este host podría ser:

- Un equipo con Windows Server existente (con o sin el rol de Hyper-V)

- Un ordenador sin sistema operativo

Configure hosts protegidos en el tejido de VMM de la siguiente manera:

Configuración de la configuración global de HGS: VMM conecta todos los hosts protegidos al mismo servidor del Servicio de protección de host (HGS) para poder migrar correctamente las máquinas virtuales blindadas entre los hosts. Especifique la configuración global de HGS que se aplica a todos los hosts protegidos y puede especificar la configuración específica del host que invalida la configuración global. La configuración incluye:

- Dirección URL de atestación: la dirección URL que usa el host para conectarse al servicio de atestación de HGS. Este servicio autoriza a un host a ejecutar máquinas virtuales blindadas.

- Dirección URL del servidor de protección de claves: la dirección URL que usa el host para recuperar la clave necesaria para descifrar las máquinas virtuales. El host debe pasar la atestación para recuperar claves.

- Directivas de integridad de código: una directiva de integridad de código restringe el software que se puede ejecutar en un host protegido. Cuando HGS está configurado para usar la atestación de TPM, los hosts protegidos deben configurarse para usar una directiva de integridad de código autorizada por el servidor HGS. Puede especificar la ubicación de las directivas de integridad de código en VMM e implementarlas en los hosts. Esto es opcional y no es necesario para administrar un tejido protegido.

- VHD auxiliar de blindaje de máquinas virtuales: un disco duro virtual especialmente preparado que se usa para convertir las máquinas virtuales existentes en máquinas virtuales blindadas. Debe configurar esta opción si desea blindar las máquinas virtuales existentes.

Configuración de la nube: si el host protegido se incluirá en una nube de VMM, debe habilitar la nube para admitir máquinas virtuales blindadas.

Antes de comenzar

Asegúrese de que ha implementado y configurado el servicio de protección de host antes de continuar. Obtenga más información sobre cómo configurar HGS en la documentación de Windows Server.

Además, asegúrese de que los hosts que se convertirán en hosts protegidos cumplen los requisitos previos del host protegido:

- Sistema operativo: los servidores host deben ejecutar El centro de datos de Windows Server. Se recomienda usar Server Core para hosts protegidos.

- Rol y características: los servidores host deben ejecutar el rol de Hyper-V y la característica de soporte técnico de Hyper-V de protección de host. El soporte técnico de Hyper-V de protección de host permite al host comunicarse con HGS para atestiguar su estado y solicitar claves para máquinas virtuales blindadas. Si el host ejecuta Nano Server, debe tener instalados los paquetes Compute, SCVMM-Package, SCVMM-Compute, SecureStartup y ShieldedVM.

- Atestación de TPM: si el HGS está configurado para usar la atestación de TPM, los servidores host deben:

- Uso de UEFI 2.3.1c y un módulo TPM 2.0

- Arranque en modo UEFI (no bios ni modo heredado )

- Habilitación del arranque seguro

- Registro de HGS: los hosts de Hyper-V deben registrarse con HGS. La forma en que se registran depende de si HGS usa la atestación de AD o TPM. Más información

- Migración en vivo: si desea migrar máquinas virtuales blindadas en vivo, debe implementar dos o más hosts protegidos.

- Dominio: los hosts protegidos y el servidor VMM deben estar en el mismo dominio o en dominios con una confianza bidireccional.

Configuración de la configuración global de HGS

Para poder agregar hosts protegidos al tejido de proceso de VMM, debe configurar VMM con información sobre HGS para el tejido. El mismo HGS se usará para todos los hosts protegidos administrados por VMM.

Obtenga las direcciones URL de atestación y protección de claves del tejido del administrador de HGS.

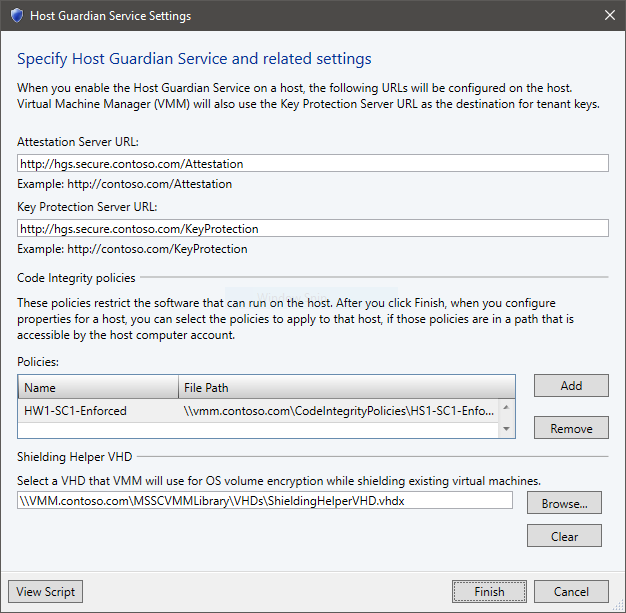

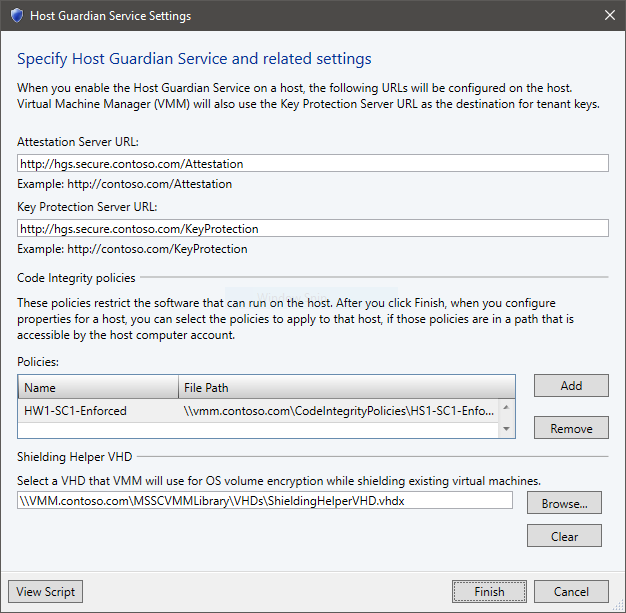

En la consola VMM, seleccione Configuración configuración del>servicio de protección de host.

Escriba las direcciones URL de atestación y protección de claves en los campos respectivos. No es necesario configurar las directivas de integridad de código y las secciones del disco duro virtual auxiliar de blindaje de máquinas virtuales en este momento.

Seleccione Finalizar para guardar la configuración.

Agregar o aprovisionar un nuevo host protegido

- Agregue el host:

- Si desea agregar un servidor existente que ejecuta Windows Server como host de Hyper-V protegido, agréguelo al tejido.

- Si desea aprovisionar un host de Hyper-V desde un equipo sin sistema operativo, siga estos requisitos previos e instrucciones.

Nota:

Puede implementar el host como protegido al aprovisionarlo (Agregar configuración>del sistema operativo del Asistente para >recursos Configurar como host protegido).

- Continúe con la sección siguiente para configurar el host como host protegido.

Configuración de un host existente para que sea un host protegido

Para configurar un host de Hyper-V existente administrado por VMM para que sea un host protegido, complete los pasos siguientes:

Coloque el host en modo de mantenimiento.

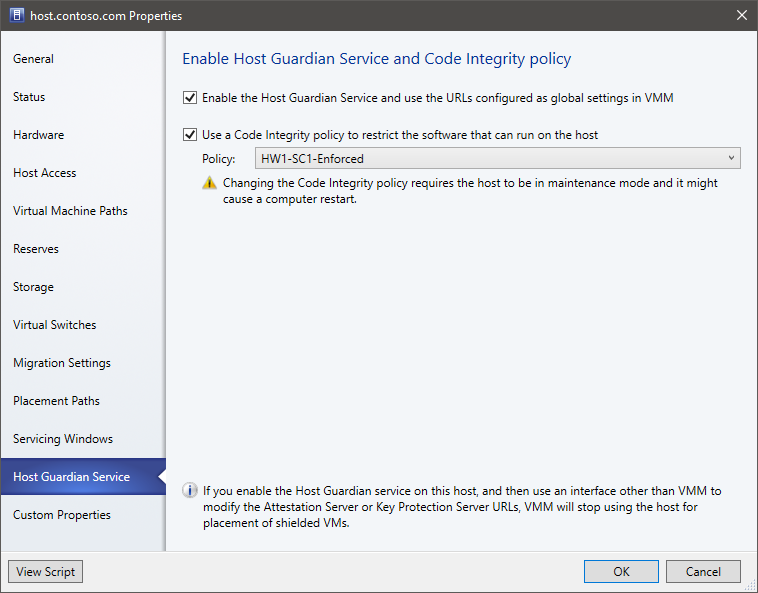

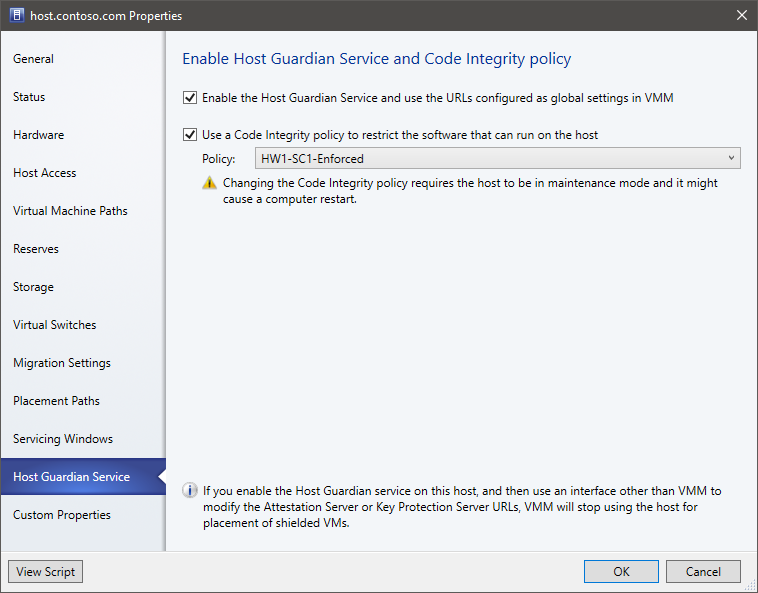

En Todos los hosts, haga clic con el botón derecho en el host >Propiedades>Servicio de protección de host.

Seleccione esta opción para habilitar la característica de soporte técnico de Hyper-V de Protección de host y configurar el host.

Nota:

- La atestación global y las direcciones URL del servidor de protección de claves se establecerán en el host.

- Si modifica estas direcciones URL fuera de la consola VMM, también debe actualizarlas en VMM. Si no lo hace, VMM no colocará máquinas virtuales blindadas en el host hasta que las direcciones URL coincidan de nuevo. También puede desactivar y volver a activar la casilla Habilitar para volver a configurar el host con las direcciones URL configuradas en VMM.

Si usa VMM para administrar directivas de integridad de código, puede habilitar la segunda casilla y seleccionar la directiva adecuada para el sistema.

Seleccione Aceptar para actualizar la configuración del host.

Sacar el host del modo de mantenimiento.

VMM comprueba que el host pasa la atestación al agregarlo y cada vez que se actualiza el estado del host. VMM solo implementa y migra máquinas virtuales blindadas en hosts que han pasado la atestación. Puede comprobar el estado de atestación de un host en Estado de propiedades>>HGS Client General.

Habilitación de hosts protegidos en una nube de VMM

Habilite una nube para admitir hosts protegidos:

- En la consola de VMM, seleccione Máquinas virtuales y nubes de servicios>. Haga clic con el botón derecho en el nombre de la nube >Propiedades.

- En Compatibilidad general>con máquinas virtuales blindadas, seleccione Compatible con esta nube privada.

Administración e implementación de directivas de integridad de código con VMM

En los tejidos protegidos configurados para usar la atestación de TPM, cada host debe configurarse con una directiva de integridad de código que sea de confianza para el servicio de protección de host. Para facilitar la administración de directivas de integridad de código, puede usar VMM opcionalmente para implementar directivas nuevas o actualizadas en los hosts protegidos.

Para implementar una directiva de integridad de código en un host protegido administrado por VMM, complete los pasos siguientes:

- Cree una directiva de integridad de código para cada host de referencia en su entorno. Necesita una directiva de CI diferente para cada configuración única de hardware y software de los hosts protegidos.

- Almacene las directivas de CI en un recurso compartido de archivos seguro. Las cuentas de equipo de cada host protegido requieren acceso de lectura al recurso compartido. Solo los administradores de confianza deben tener acceso de escritura.

- En la consola VMM, seleccione Configuración configuración del>servicio de protección de host.

- En la sección Directivas de integridad de código, seleccione Agregar y especifique un nombre descriptivo y la ruta de acceso a una directiva de CI. Repita este paso para cada directiva de CI única. Asegúrese de asignar un nombre a las directivas de una manera que le ayude a identificar qué directiva se debe aplicar a los hosts.

- Seleccione Finalizar para guardar la configuración.

Ahora, para cada host protegido, complete los pasos siguientes para aplicar una directiva de integridad de código:

Coloque el host en modo de mantenimiento.

En Todos los hosts, haga clic con el botón derecho en el host >Propiedades>Servicio de protección de host.

Seleccione esta opción para configurar el host con una directiva de integridad de código. A continuación, seleccione la directiva adecuada para el sistema.

Seleccione Aceptar para aplicar el cambio de configuración. El host puede reiniciarse para aplicar la nueva directiva.

Sacar el host del modo de mantenimiento.

Advertencia

Asegúrese de seleccionar la directiva de integridad de código correcta para el host. Si se aplica una directiva incompatible al host, es posible que algunas aplicaciones, controladores o componentes del sistema operativo ya no funcionen.

Si actualiza la directiva de integridad de código en el recurso compartido de archivos y desea actualizar también los hosts protegidos, puede hacerlo completando los pasos siguientes:

- Coloque el host en modo de mantenimiento.

- En Todos los hosts, haga clic con el botón derecho en el host >Aplicar directiva de integridad de código más reciente.

- Sacar el host del modo de mantenimiento.

Pasos siguientes

- Configure un disco de plantilla blindada, un disco de utilidad y una plantilla de máquina virtual.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de