Configuración de redes cifradas en SDN mediante VMM

En este artículo se explica cómo cifrar las redes de VM en redes definidas por software (SDN) con System Center Virtual Machine Manager (VMM).

El sistema operativo invitado o una aplicación pueden cifrar el tráfico de red mediante tecnologías como IPSec y TLS. Sin embargo, estas tecnologías son difíciles de implementar debido a su complejidad inherente y los desafíos relacionados con la interoperabilidad entre sistemas debido a la naturaleza de la implementación.

Con la característica redes cifradas en VMM, el cifrado de un extremo a otro se puede configurar fácilmente en las redes de VM mediante la controladora de red (NC). Este cifrado impide que el tráfico entre dos VM de la misma red de VM y la misma subred se lean y manipulen.

El control del cifrado está en el nivel de subred y el cifrado se puede habilitar o deshabilitar para cada subred de la red de VM.

Esta característica se administra a través de la controladora de red (NC) de SDN. Si aún no tienes una infraestructura de red definida por software (SDN) con una NC, para obtener más información, consulta Implementación de SDN.

Nota:

Actualmente, esta característica ofrece protección frente a administradores de red y de terceros, y no ofrece ninguna protección frente a los administradores del tejido.

Antes de comenzar

Asegúrese de que se cumplen los siguientes requisitos previos:

- Al menos dos hosts para las VM de inquilino para validar el cifrado.

- Red de VM basada en HNV con el cifrado habilitado y un certificado, que se puede crear y distribuir mediante el administrador del tejido.

Nota:

El certificado, junto con su clave privada, debe almacenarse en el almacén de certificados local de todos los hosts donde residen las VM (de esa red).

Procedimiento: configuración de redes cifradas

Sigue estos pasos para configurar redes cifradas:

Crea un certificado y, a continuación, coloca el certificado en el almacén de certificados local de todos los hosts en los que planeas colocar las VM del inquilino para esta validación.

Puedes crear un certificado autofirmado u obtener un certificado emitido por una CA. Para obtener información sobre cómo generar certificados autofirmados y colocarlos en las ubicaciones adecuadas de cada host que vas a usar, consulta Configuración del cifrado para una subred virtual.

Nota:

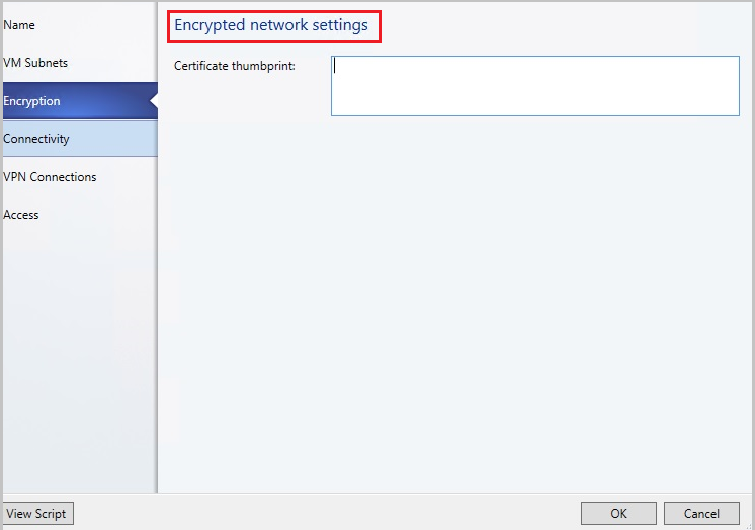

Anota la huella digital del certificado que generas. En el artículo anterior en el paso 2, no es necesario realizar las acciones detalladas en Creación de una credencial de certificado y Configuración de una red virtual para el cifrado. Configurarás esas opciones mediante VMM en los pasos siguientes.

Configura una red de proveedor de HNV para la conectividad de VM del inquilino, que la NC administrará. Más información.

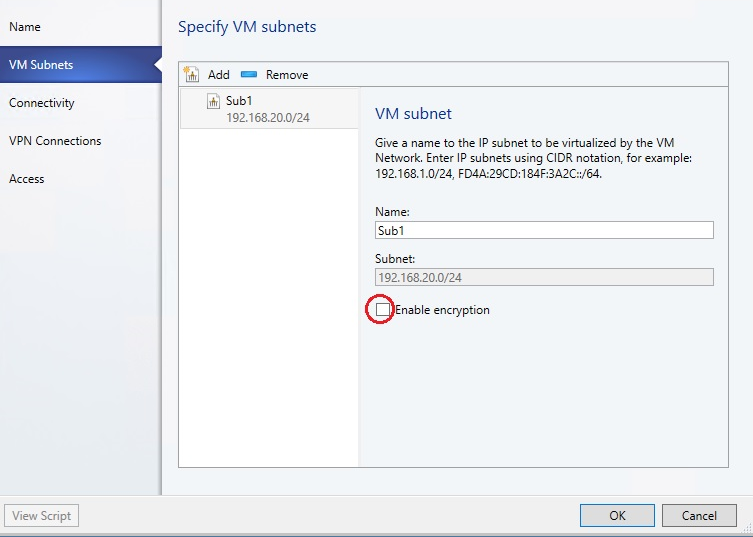

Crea una red de VM de inquilino y una subred. Al crear la subred, selecciona Enable Encryption en VM Subnets. Más información.

En el paso siguiente, pega la huella digital del certificado que creaste.

Crea dos VM en dos hosts físicos independientes y conéctalas a la subred anterior. Más información.

Adjunta cualquier aplicación de detección de paquetes en las dos interfaces de red de los dos hosts donde se colocan las VM del inquilino.

Envía tráfico, ping, HTTP o cualquier otro paquete entre los dos hosts y comprueba los paquetes en la aplicación de examen de paquetes. Los paquetes no deben tener ningún texto sin formato discernible como los parámetros de una solicitud HTTP.