Administración de acceso e identidades de usuario

La autenticación es la puerta de enlace al ecosistema de desarrollo de software de la empresa. La interacción de cada usuario con GitHub comienza con la comprobación de identidad. Aunque las cuentas individuales pueden confiar en nombres de usuario y contraseñas, la seguridad empresarial segura exige la autenticación en dos fases (2FA) o métodos más avanzados , como claves de acceso y inicio de sesión biométrico. El equilibrio de la facilidad de uso con la seguridad es clave, especialmente en un entorno de desarrollo a ritmo rápido.

Autenticación moderna en GitHub Enterprise

Para garantizar una experiencia de autenticación segura y simplificada, GitHub admite varios métodos modernos que se integran con los sistemas de administración de identidades:

Passkeys y WebAuthn

- Las claves de acceso son un método de inicio de sesión sin contraseña, vinculado a un dispositivo físico y resistente a la suplantación de identidad (phishing).

- WebAuthn admite factores biométricos y tokens de hardware como YubiKey.

- Estos métodos reducen significativamente los ataques basados en credenciales y mejoran la experiencia de usuario de inicio de sesión.

GitHub Mobile para 2FA

Los usuarios pueden autenticarse con GitHub Mobile, que admite notificaciones push para la aprobación rápida y segura, lo que mejora la 2FA sin interrumpir los flujos de trabajo.

Aplicaciones de OAuth y GitHub

- Las aplicaciones de OAuth usan el flujo de OAuth 2.0 de GitHub para autenticar a los usuarios y conceder acceso con ámbito a aplicaciones externas.

- Las aplicaciones de GitHub se autentican como instalaciones individuales con permisos específicos y son ideales para canalizaciones de CI/CD y automatización.

Usuarios administrados por empresas (EMU)

En GitHub Enterprise Cloud, las EMU garantizan que la autenticación se realice estrictamente a través del proveedor de identidades (IdP). Este modelo:

- Restringe el acceso solo a las cuentas administradas por la empresa.

- Aplica un control centralizado sobre las directivas de identidad, credenciales y sesión.

Administración de la organización con el inicio de sesión único de SAML

Una funcionalidad fundamental para la autenticación de nivel empresarial es SAML Single Sign-On (SSO). SAML vincula el IdP con GitHub, lo que permite a los usuarios iniciar sesión en todos los servicios mediante un conjunto de credenciales. GitHub usa el IdP para comprobar la identidad de usuario antes de conceder acceso a los recursos de la organización o de la empresa.

Cuando los usuarios inician sesión en GitHub, pueden ver las empresas a las que pertenecen, pero el acceso a los datos del repositorio requiere la reautenticación de SAML a través del IdP.

Como administrador de empresa, sus responsabilidades incluyen:

- Autorización del acceso en función del rol y la necesidad de conocer.

- Supervisión y auditoría de la actividad del usuario.

- Permisos de ámbito y minimización del área expuesta para ataques.

Para configurar el inicio de sesión único de SAML para su organización, integre el IdP con GitHub. Entre los proveedores admitidos se incluyen:

- Servicios de federación de Active Directory (AD FS)

- Microsoft Entra ID

- Okta

- OneLogin

- PingOne

- Shibboleth

Nota:

GitHub proporciona compatibilidad limitada con proveedores de identidades que implementan el estándar SAML 2.0.

Controles de acceso y autorización empresariales

El acceso en GitHub se rige por un modelo de autorización sólido y multicapa:

tokens de acceso personal (PAT) de Fine-Grained

A diferencia de los PAT clásicos, los PAT específicos:

- Restringir el acceso a repositorios y ámbitos específicos.

- Admitir la expiración automática para reducir la exposición al riesgo.

- Ofrecer controles de cumplimiento y rastreabilidad mejorados.

Roles de repositorio personalizados

Los administradores pueden definir roles personalizados que se extienden más allá de los conjuntos de permisos predeterminados. Esto admite:

- Acceso delegado adaptado a flujos de trabajo únicos.

- Aplicación con privilegios mínimos para repositorios confidenciales.

Cumplimiento de directivas de seguridad

Puede aplicar controles de seguridad globales, como:

- 2FA obligatoria para todos los usuarios.

- Listas de permitidos de IP para restringir el acceso a redes aprobadas.

- Bloquear aplicaciones de OAuth no comprobadas a menos que se apruebe explícitamente.

Controles organizativos y Enterprise-Level

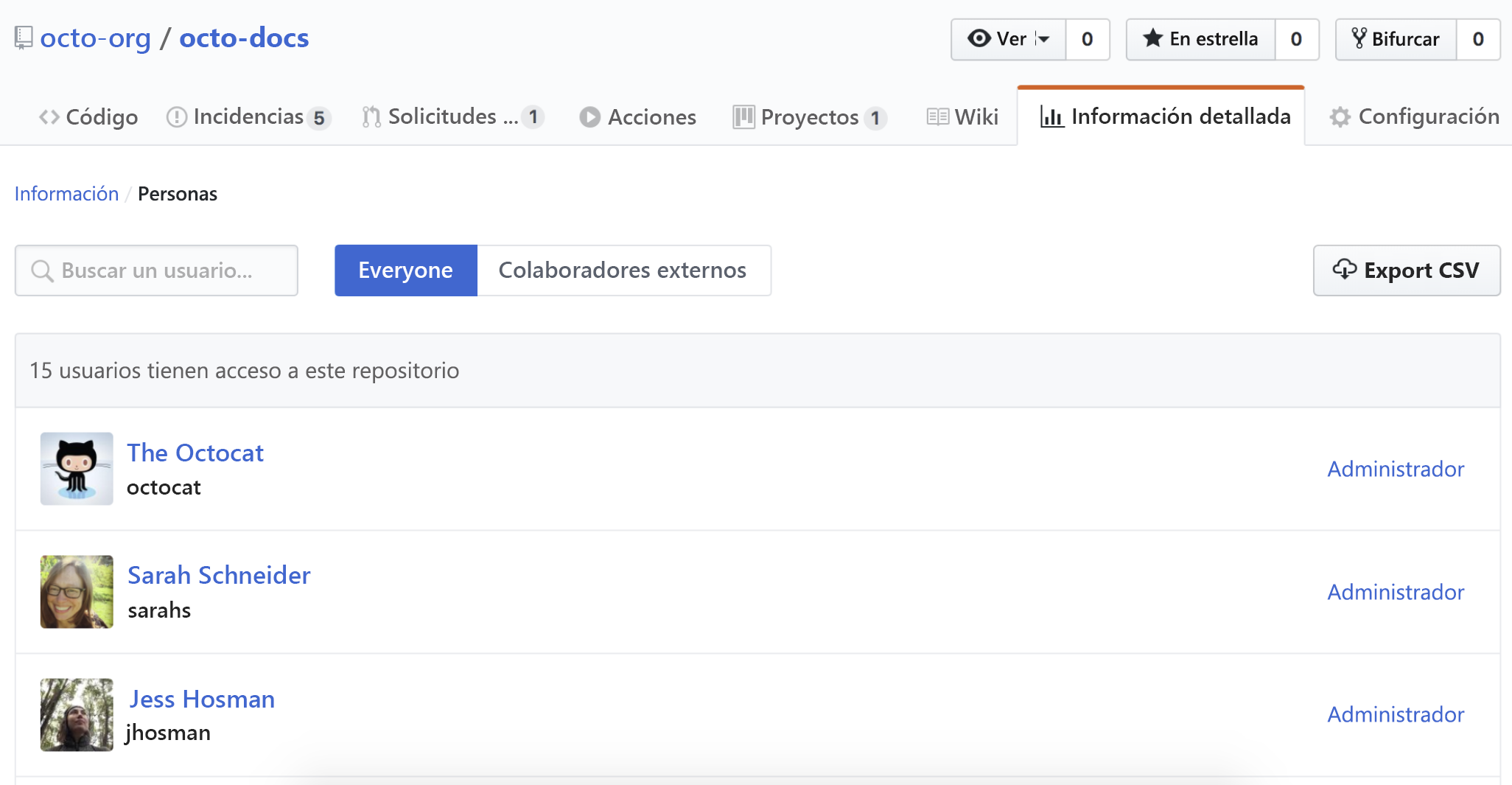

- Los controles de nivel de organización incluyen roles predeterminados, acceso basado en equipo y administración de colaboradores externos.

-

La gobernanza de nivel empresarial incluye:

- Cumplimiento centralizado de SAML.

- Restricciones de inicio de sesión basadas en IdP.

- Cumplimiento de directivas globales a través de GitHub Enterprise Cloud.

Visibilidad del repositorio y acceso interno

Cuando los miembros de la organización crean repositorios, pueden elegir entre las opciones de visibilidad pública, privada o interna :

- Público: disponible para cualquier persona en Internet.

- Privado: restringido a los usuarios seleccionados.

- Interno: visible para todos los miembros de la empresa, pero ocultos de los usuarios externos.

Esta granularidad garantiza que el código fuente, la documentación y otros recursos solo se compartan con las partes interesadas adecuadas.