Usuarios y grupos de la nube

La identidad desempeña un papel importante en la administración de la nube, ya que los permisos aplicados a los recursos de nube resultan inútiles si no se sabe quién accede a esos recursos. Si Bob no tiene permiso para eliminar una máquina virtual pero intenta hacerlo de todos modos, solo se le puede detener si se sabe que es Bob. Pero si Bob es uno de los miles de empleados de la organización y los permisos deben definirse para cada usuario individual y cada recurso de nube individual, IT se va a ver desbordado al intentar bloquear todo para que solo los usuarios que deban acceder a esos recursos puedan hacerlo.

Como va a aprender más adelante, los permisos se pueden aplicar no solo a recursos de nube individuales, sino a grupos de recursos de nube. Del mismo modo, los usuarios como Bob se pueden colocar en grupos y los permisos aplicados a los recursos de nube pueden hacer referencia a grupos de usuarios y a usuarios individuales. Los sistemas modernos de administración de identidades admiten el concepto de grupos de usuarios con el fin de simplificar la administración de la nube y reducir la probabilidad de error. Es menos probable que un administrador cometa un error si puede aplicar permisos en el nivel de grupo en lugar de hacerlo para cada usuario.

Los sistemas de administración de identidades deben poder asignar identidades a grupos y a usuarios individuales. Pero eso no es todo. Una persona puede autenticarse al escribir un nombre de usuario y una contraseña o al colocar un dedo en un lector biométrico. Las aplicaciones de software a veces también tienen que autenticarse, ya que pueden comunicarse con otros servicios o aplicaciones que solo responden si conocen la identidad del autor de la llamada. Así, igual de importante es poder asignar identidades a las aplicaciones que asignarlas a usuarios y grupos de usuarios.

La consecuencia de todo esto es que los servicios de directorio de empresa admiten tres tipos de entidades: usuarios, grupos de usuarios y aplicaciones. Los usuarios representan a las personas de una organización. Los grupos son colecciones de usuarios u otras entidades, y las entidades de aplicación permiten asignar identidades a las aplicaciones en ejecución. Colectivamente, se conocen como entidades de seguridad. Vamos a examinar los tres tipos de entidades de seguridad y a analizar su importancia para la administración de la nube.

Usuarios

Un usuario es una identidad registrada que tiene permiso para realizar alguna función (o conjunto de funciones) dentro de un sistema informático. A un usuario se le puede conceder permiso para cargar datos en un servicio de almacenamiento aprovisionado en la nube, pero no tiene capacidad para aprovisionar ni desaprovisionar estos servicios. Otro puede tener permisos más globales que le permitan aprovisionar y desaprovisionar servicios a voluntad.

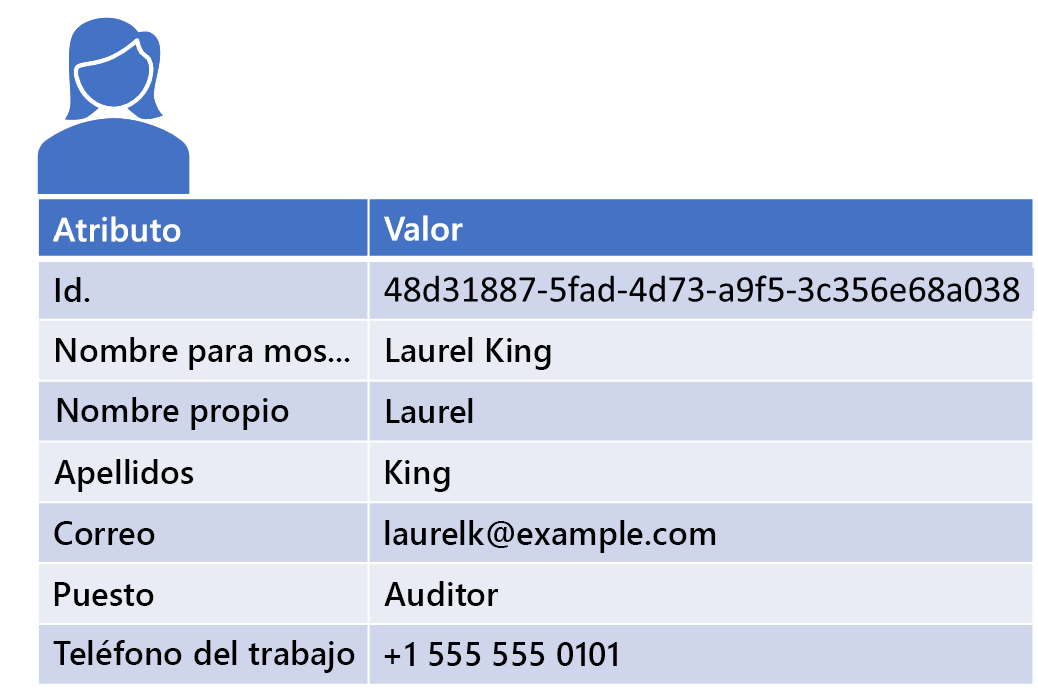

Los usuarios son abstracciones de personas individuales de una organización. Como tales, tienen atributos que pueden incluir nombres, números de teléfono, direcciones y otras características que distinguen a una persona de otra (figura 3.2). Estos atributos también ayudan a que la información de usuario sea legible. Es más fácil para un administrador hacer referencia a "Laurel King" que a "48d31887-5fad-4d73-a9f5-3c356e68a038". Los servicios de directorio modernos permiten a los administradores definir los atributos almacenados en nombre de usuarios individuales mediante el esquema que tenga sentido para la organización.

Figura 3.2: Ejemplo de los atributos que describen a un usuario.

Grupos

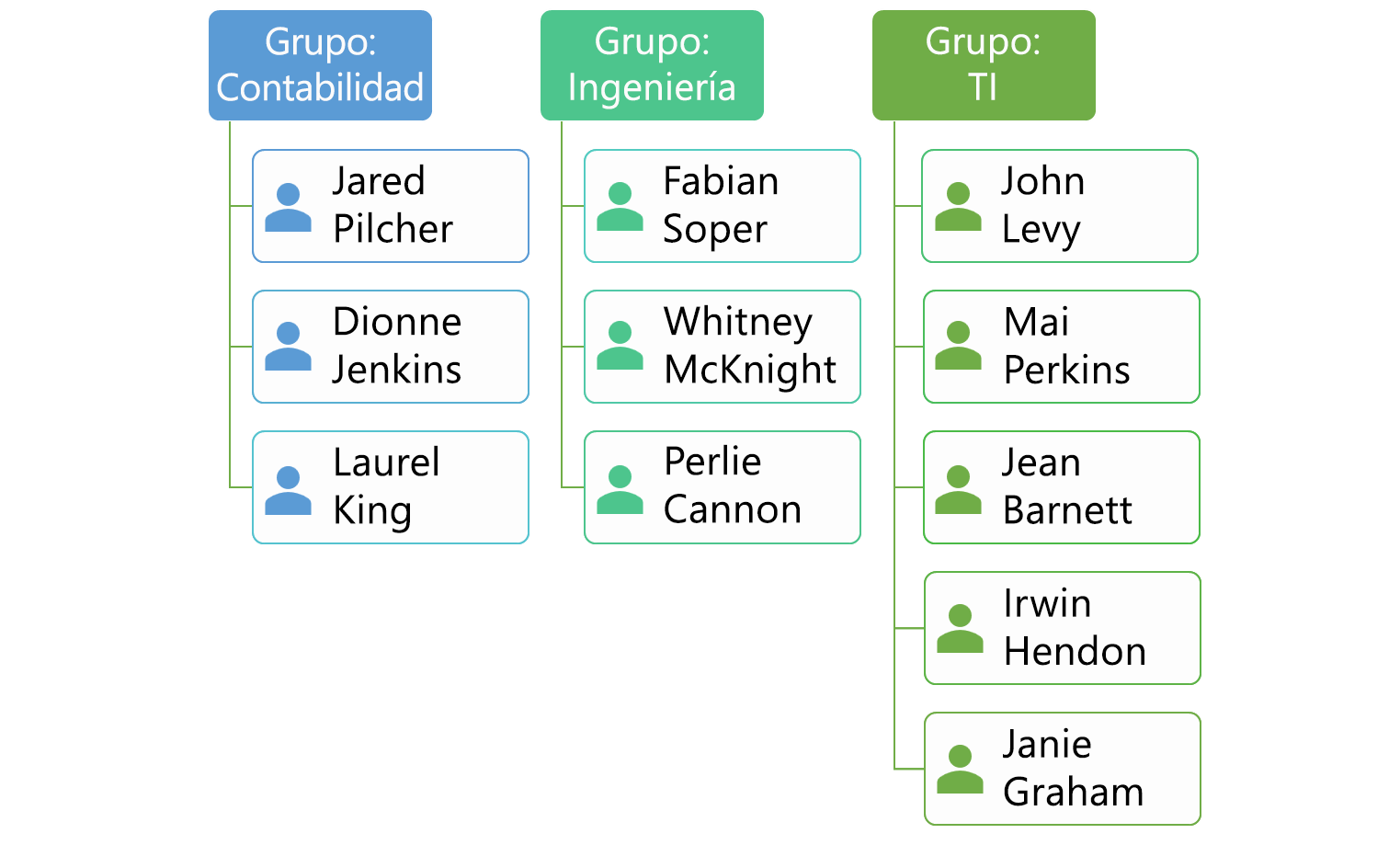

Dado que un sistema de identidad debe escalarse para controlar un gran número de usuarios, resulta útil crear abstracciones de colecciones de usuarios similares. Una abstracción clave es el grupo. Los grupos son entidades con nombre de un sistema de administración de identidades. Pueden reflejar la estructura de la organización (por ejemplo, Contabilidad, Ingeniería o TI), las funciones laborales (Desarrollador, Probador o Administrador), ubicaciones geográficas o cualquier otra cosa que sirva para la organización lógica de usuarios. En la mayoría de los sistemas de administración de identidades, los usuarios pueden ser miembros de varios grupos, lo que permite que un Desarrollador se asigne al departamento de Contabilidad de la oficina de Pittsburgh. En la figura 3.3 se muestra una estructura de grupo que organiza usuarios por departamento.

Figura 3.3: Usuarios organizados en grupos de departamento.

Los grupos permiten aplicar la configuración de administración en masa, lo que puede simplificar la incorporación y administración de los usuarios de una organización. Cuando los usuarios se unen a una organización, los administradores no tienen que asignar individualmente permisos específicos a los nuevos usuarios, sino que agregan usuarios a grupos existentes y se centran en la administración de permisos de grupo. La asignación de permisos en el nivel de grupo reduce las posibilidades de error y hace que los administradores determinen rápida y fácilmente qué permisos tiene un usuario al examinar la pertenencia a grupos del usuario.

Aplicaciones

Hay que tener en cuenta otras consideraciones cuando una aplicación hospedada en la nube realiza llamadas a un servicio que requiere autenticación. Las credenciales pueden almacenarse en los datos de configuración que acompañan a la aplicación, o bien pueden estar incrustadas en el código de la aplicación. Pero ambos casos plantean un riesgo de seguridad. Los usuarios con acceso al servicio en la nube que hospeda la aplicación o al código fuente de la propia aplicación pueden leer las credenciales almacenadas de esta manera.

Como alternativa, los proveedores de servicios en la nube permiten que a las aplicaciones que hospedan se les proporcione una identidad asignada por el sistema en tiempo de ejecución. Esta característica se conoce como identidades administradas en Azure y como cuentas de servicio en GCP. AWS proporciona una funcionalidad similar que permite asociar roles a instancias y aprovecharlos para obtener credenciales temporales para que las use la aplicación. El hecho de que la solución en la nube "sepa" sobre la aplicación y pueda proporcionarle una identidad para acceder a los recursos protegidos, elimina la necesidad de almacenar credenciales como nombres de usuario y contraseñas o claves de acceso con las aplicaciones.