Definición de usuarios, grupos y equipos

En AD DS, debe proporcionar una cuenta de usuario a todos los usuarios que necesiten acceso a los recursos de red. Con esta cuenta de usuario, los usuarios pueden autenticarse en el dominio de AD DS y acceder a los recursos de red.

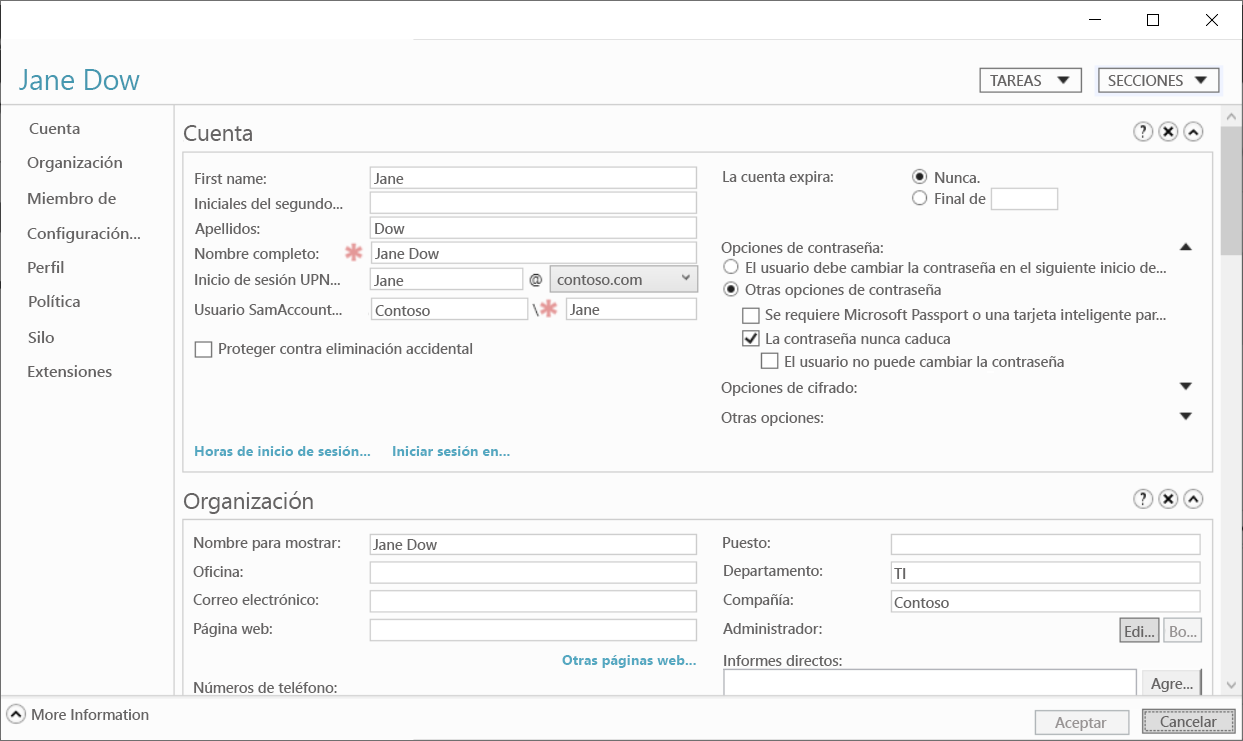

En Windows Server, una cuenta de usuario es un objeto que contiene toda la información que define a un usuario. Una cuenta de usuario incluye:

- El nombre de usuario.

- Una contraseña de usuario.

- Pertenencias a grupos.

Una cuenta de usuario también contiene parámetros que se pueden configurar en función de los requisitos de la organización.

El nombre de usuario y la contraseña de una cuenta de usuario sirven como credenciales de inicio de sesión del usuario. Un objeto de usuario también incluye otros atributos que describen y administran el usuario. Puede usar lo siguiente para crear y administrar objetos de usuario en AD DS:

- Centro de administración de Active Directory.

- Usuarios y equipos de Active Directory.

- Windows Admin Center.

- Windows PowerShell.

- La herramienta de línea de comandos dsadd.

¿Qué son las cuentas de servicio administradas?

Muchas aplicaciones contienen servicios que se instalan en el servidor que hospeda el programa. Estos servicios suelen ejecutarse al iniciar el servidor o se desencadenan por otros eventos. Los servicios suelen ejecutarse en segundo plano y no requieren ninguna interacción del usuario. Para que un servicio se inicie y autentique, se usa una cuenta de servicio. Una cuenta de servicio puede ser una cuenta local del equipo, como las cuentas integradas de Servicio Local, Servicio de Red o Sistema Local. También puede configurar una cuenta de servicio para usar una cuenta basada en dominio ubicada en AD DS.

Para ayudar a centralizar la administración y a cumplir los requisitos del programa, muchas organizaciones optan por usar una cuenta basada en dominio para ejecutar servicios de programas. Si bien es cierto que esto ofrece algunas ventajas con respecto al uso de una cuenta local, implica una serie de retos, como los siguientes:

- Es posible que sea necesario un esfuerzo de administración adicional para administrar la contraseña de la cuenta de servicio de forma segura.

- Puede resultar difícil determinar si una cuenta basada en un dominio se está utilizando como cuenta de servicio.

- Es posible que sea necesario un esfuerzo de administración adicional para administrar el nombre de entidad de seguridad de servicio (SPN).

Windows Server admite un objeto de AD DS, denominado cuenta de servicio administrada, que se utiliza para facilitar la administración de la cuenta de servicio. Una cuenta de servicio administrada es una clase de objeto AD DS que permite:

- Administración simplificada de contraseñas.

- Administración simplificada de SPN.

¿Qué son las cuentas de servicio administradas de grupo?

Las cuentas de servicio administradas de grupo permiten ampliar las capacidades de las cuentas de servicio administradas estándar a más de un servidor del dominio. En escenarios de granjas de servidores con clústeres de equilibrio de carga de red (NLB) o servidores IIS, a menudo existe la necesidad de ejecutar servicios de sistema o de programa bajo la misma cuenta de servicio. Las cuentas de servicio administradas estándar no pueden proporcionar la funcionalidad de cuenta de servicio administrada a los servicios que se ejecutan en más de un servidor. Mediante el uso de cuentas de servicio administradas de grupo, puede configurar varios servidores para que usen la misma cuenta de servicio administrada y mantener las ventajas que proporcionan las cuentas de servicio administradas, como el mantenimiento automático de contraseñas y la administración simplificada de SPN.

Para admitir la funcionalidad de la cuenta de servicio administrada de grupo, el entorno debe cumplir los requisitos siguientes:

- Debe crear una clave raíz KDS en un controlador de dominio en el dominio.

Para crear la clave raíz KDS, ejecute el siguiente comando desde el módulo Azure Active Directory para Windows PowerShell en un controlador de dominio de Windows Server.

Add-KdsRootKey –EffectiveImmediately

Puede crear cuentas de servicio administradas de grupo mediante el cmdlet de Windows PowerShell New-ADServiceAccount con el parámetro –PrinicipalsAllowedToRetrieveManagedPassword.

Por ejemplo:

New-ADServiceAccount -Name LondonSQLFarm -PrincipalsAllowedToRetrieveManagedPassword SEA-SQL1, SEA-SQL2, SEA-SQL3

¿Qué son los objetos de grupo?

Aunque podría ser práctico asignar permisos y derechos a cuentas de usuario individuales en redes pequeñas, esto se vuelve poco práctico e ineficiente en redes empresariales grandes.

Por ejemplo, si varios usuarios necesitan el mismo nivel de acceso a una carpeta, resulta más eficaz crear un grupo que contenga las cuentas de usuario necesarias y, a continuación, asignar los permisos necesarios al grupo.

Sugerencia

Como ventaja adicional, puede cambiar los permisos de archivo de los usuarios si los agrega o los quita de los grupos en lugar de editar los permisos de archivo directamente.

Antes de implementar grupos en su organización, debe comprender el ámbito de varios tipos de grupos de AD DS. Además, debe entender cómo usar los tipos de grupo para administrar el acceso a los recursos o para asignar derechos y responsabilidades de administración.

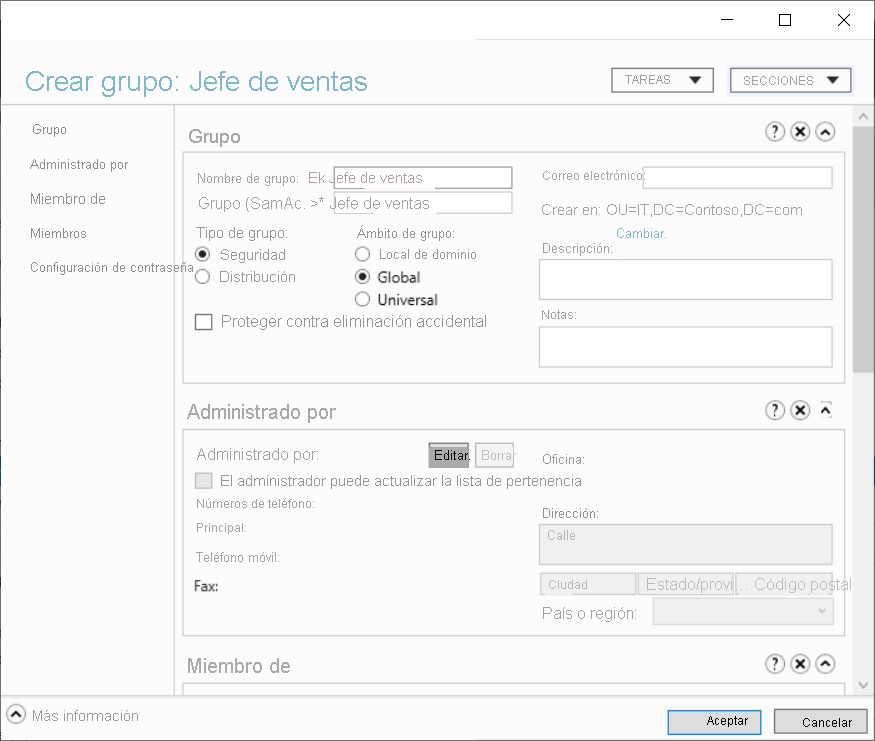

Tipos de grupo

En una red empresarial de Windows Server, hay dos tipos de grupos, descritos en la siguiente tabla.

| Tipo de grupo | Descripción |

|---|---|

| Seguridad | Los grupos de seguridad están habilitados para la seguridad y se usan para asignar permisos a varios recursos. Puede utilizar grupos de seguridad en las entradas de permisos de las listas de control de acceso (ACL) para ayudar a controlar la seguridad del acceso a los recursos. Si desea usar un grupo para administrar la seguridad, debe ser un grupo de seguridad. |

| Distribución | Las aplicaciones de correo electrónico suelen usar grupos de distribución, que no están habilitados para seguridad. También puede usar grupos de seguridad como medio de distribución de aplicaciones de correo electrónico. |

Ámbitos del grupo

Windows Server admite la creación de ámbitos de grupo. El ámbito de un grupo determina tanto el alcance de las capacidades o los permisos de un grupo como la pertenencia al grupo. Hay cuatro ámbitos de grupo.

Local. Utilice este tipo de grupo para estaciones de trabajo o servidores independientes, en servidores miembros del dominio que no sean controladores de dominio o en estaciones de trabajo que sean miembros del dominio. Los grupos locales solo están disponibles en el equipo en el que existen. Las características importantes de un grupo local son:

- Puede asignar capacidades y permisos solo en los recursos locales, lo que significa en el equipo local.

- Los miembros pueden ser de cualquier parte del bosque de AD DS.

Dominio local. Este tipo de grupo se usa principalmente para administrar el acceso a los recursos o para asignar derechos y responsabilidades de administración. Los grupos locales de dominio existen en los controladores de dominio de un dominio de AD DS, por lo que el ámbito del grupo es local en el dominio en el que reside. Las características importantes de los grupos locales de dominio son:

- Puede asignar capacidades y permisos solo a los recursos locales de dominio, lo que significa en todos los equipos del dominio local.

- Los miembros pueden ser de cualquier parte del bosque de AD DS.

Global. Este tipo de grupo se usa principalmente para consolidar usuarios que tienen características similares. Por ejemplo, puede usar grupos globales para unir a usuarios que forman parte de un departamento o una ubicación geográfica. Las principales características de los grupos globales son:

- Puede asignar capacidades y permisos en cualquier lugar del bosque.

- Los miembros solo pueden ser del dominio local y pueden incluir usuarios, equipos y grupos globales del dominio local.

Universal. Este tipo de grupo se usa con más frecuencia en redes multidominio porque combina las características de los grupos locales de dominio y los grupos globales. En concreto, las características más importantes de los grupos universales son:

- Puede asignar capacidades y permisos en cualquier lugar del bosque de forma similar a como los asigna para los grupos globales.

- Los miembros pueden ser de cualquier parte del bosque de AD DS.

¿Qué son los objetos de equipo?

Los equipos, al igual que los usuarios, son entidades de seguridad, en este sentido:

- Tienen una cuenta con un nombre de inicio de sesión y una contraseña que Windows cambia automáticamente de forma periódica.

- Se autentican con el dominio.

- Pueden pertenecer a grupos y tener acceso a los recursos, y puede configurarlos mediante una directiva de grupo.

Una cuenta de equipo comienza su ciclo de vida cuando crea el objeto de equipo y lo une a su dominio. Después de unir la cuenta de computadora al dominio, las tareas administrativas cotidianas incluyen:

- Configuración de las propiedades del equipo.

- Traslado del equipo entre unidades organizativas.

- Gestión del propio ordenador.

- Cambio de nombre del objeto de equipo, así como su restablecimiento, deshabilitación, habilitación y finalmente eliminación.

Contenedor de equipos

Antes de crear un objeto de equipo en AD DS, debe tener un lugar donde colocarlo. El contenedor Computers es un contenedor integrado en un dominio de AD DS. Este contenedor es la ubicación predeterminada para las cuentas de equipo cuando un equipo se une al dominio.

Este contenedor no es una unidad organizativa, sino que es un objeto de la clase Contenedor. Su nombre común es CN=Computers. Hay diferencias sutiles pero importantes entre un contenedor y una unidad organizativa. No se puede crear una unidad organizativa en una carpeta, por lo que no se puede subdividir la carpeta de Equipos. Tampoco puede vincular un objeto de directiva de grupo a un contenedor. Por lo tanto, se recomienda crear unidades organizativas personalizadas para hospedar objetos de equipo, en lugar de usar el contenedor de equipos.