Creación de una línea de base de cuentas de almacenamiento de Azure

Una cuenta de almacenamiento de Azure proporciona un espacio de nombres único para almacenar los objetos de datos de Azure Storage y acceder a ellos.

Recomendaciones de seguridad de las cuentas de Azure Storage

En las secciones siguientes se describen las recomendaciones de Azure Storage que se encuentran en CIS Microsoft Azure Foundations Security Benchmark v.1.3.0. En cada recomendación se incluyen los pasos básicos que se deben seguir en Azure Portal. Debe completar estos pasos con su propia suscripción y usar sus propios recursos para validar cada recomendación de seguridad. Tenga en cuenta que las opciones de nivel 2 pueden restringir algunas características o alguna actividad, por lo que debe considerar detenidamente las opciones de seguridad que decide aplicar.

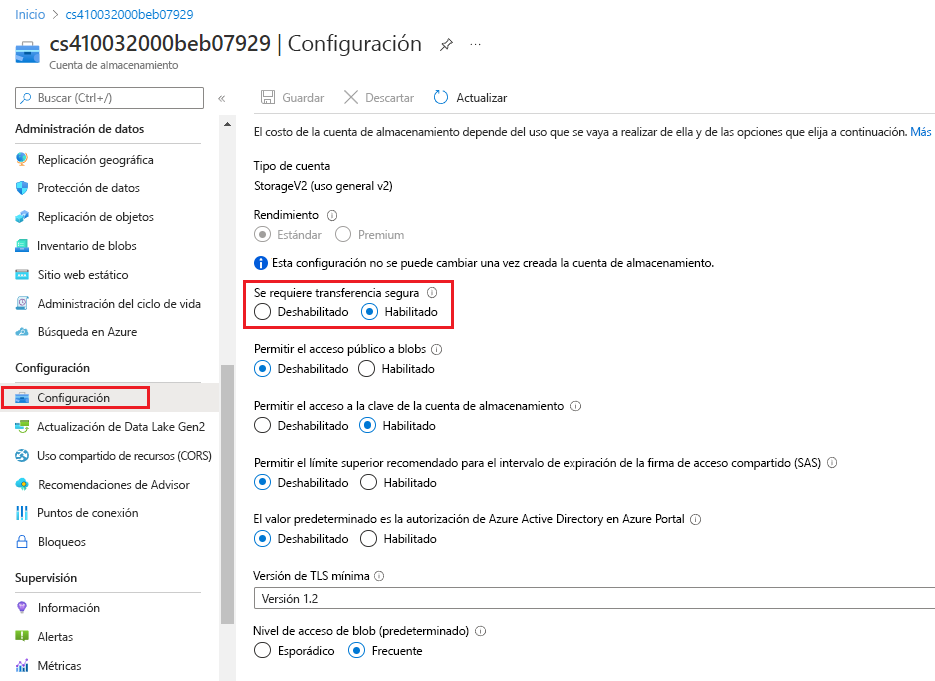

Requerir transferencias con seguridad mejorada: nivel 1

Un paso que debe seguir para garantizar la seguridad de los datos de Azure Storage es cifrar los datos entre el cliente y Azure Storage. La primera recomendación es utilizar siempre el protocolo HTTPS. El uso de HTTPS garantiza la comunicación segura a través de la red Internet pública. Para exigir el uso de HTTPS al llamar a las API REST para acceder a los objetos de las cuentas de almacenamiento, active la opción Se requiere transferencia segura para la cuenta de almacenamiento. Después de activar este control, se rechazan las conexiones que usan HTTP. Complete los pasos siguientes con cada cuenta de almacenamiento de la suscripción.

Inicie sesión en Azure Portal. Busque y seleccione Cuentas de almacenamiento.

En el panel Cuentas de almacenamiento, seleccione una cuenta de almacenamiento.

En la sección Configuración del menú de la izquierda, seleccione Configuración.

En el panel Configuración, asegúrese de que Se requiere transferencia segura esté establecida en Habilitado.

Si cambia alguna configuración, en la barra de menús, seleccione Guardar.

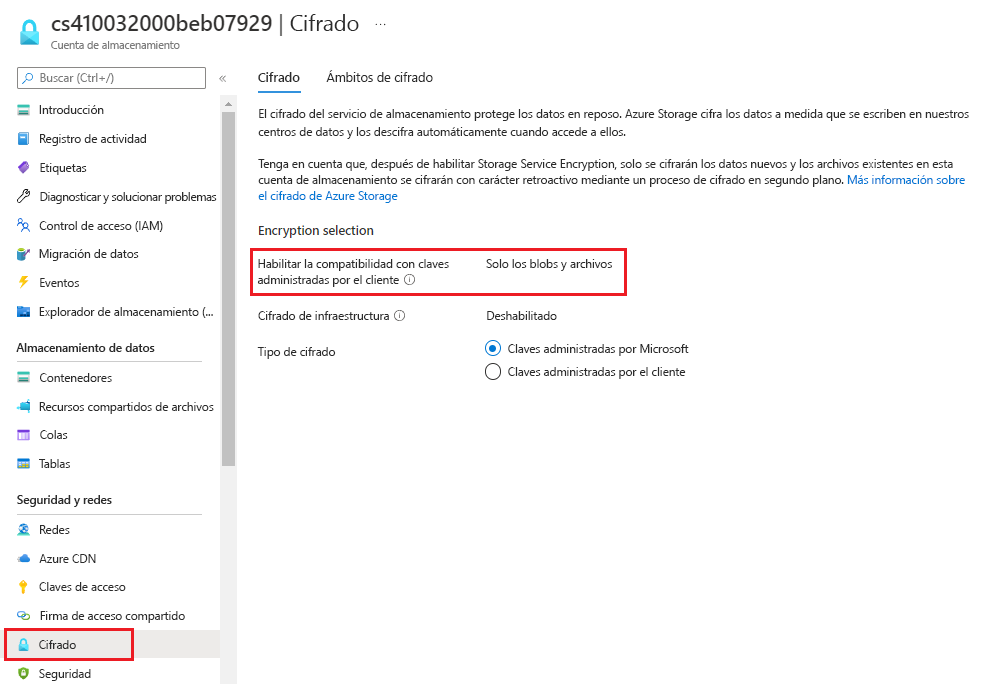

Habilitar el cifrado de objeto binario grande (blob): nivel 1

Azure Blob Storage es la solución de almacenamiento de objetos de Microsoft para la nube. Blob Storage está optimizado para almacenar grandes cantidades de datos no estructurados. Los datos no estructurados son datos que no se ajustan a un modelo de datos o una definición de datos concretos. Ejemplos de datos no estructurados son texto y datos binarios. El cifrado del servicio de almacenamiento protege los datos en reposo. Azure Storage cifra los datos a medida que se escriben en los centros de datos y los descifra automáticamente cuando se accede a ellos.

Inicie sesión en Azure Portal. Busque y seleccione Cuentas de almacenamiento.

En el panel Cuentas de almacenamiento, seleccione una cuenta de almacenamiento.

En el menú izquierdo, en Seguridad y redes, seleccione Cifrado.

En el panel Cifrado, vea que el cifrado de Azure Storage esté habilitado para todas las cuentas de almacenamiento nuevas o existentes, y no se pueda deshabilitar.

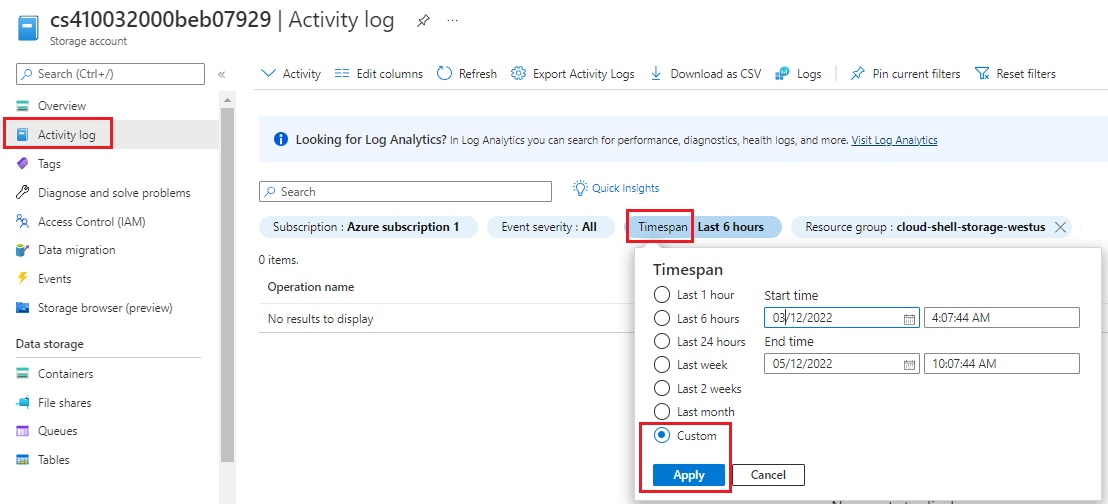

Regenerar de forma periódica las claves de acceso: nivel 1

Al crear una cuenta de almacenamiento en Azure, Azure genera dos claves de acceso de almacenamiento de 512 bits. Estas claves se usan para la autenticación cuando se accede a la cuenta de almacenamiento. La rotación periódica de estas claves garantiza que cualquier exposición o acceso a estas claves es por tiempo limitado. Complete los pasos siguientes con cada cuenta de almacenamiento de la suscripción de Azure.

Inicie sesión en Azure Portal. Busque y seleccione Cuentas de almacenamiento.

En el panel Cuentas de almacenamiento, seleccione una cuenta de almacenamiento.

En el menú izquierdo, seleccione Registro de actividad.

En el registro de actividad, en la lista desplegable Intervalo de tiempo, seleccione Personalizado. Seleccione Hora de inicio y Hora de finalización para crear un intervalo de 90 días o menos.

Seleccione Aplicar.

Si no usa Azure Key Vault con rotación de claves, para volver a generar las claves de acceso de almacenamiento para una cuenta de almacenamiento específica, ejecute el siguiente comando con la información de la suscripción:

POST https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{accountName}/regenerateKey?api-version=2019-04-01Si cambia alguna configuración, en la barra de menús, seleccione Guardar.

Requerir que los tokens de firma de acceso compartido expiren en una hora: nivel 1

Una firma de acceso compartido es un URI que concede derechos de acceso restringido a recursos de Azure Storage. Puede proporcionar una firma de acceso compartido a los clientes a los que no se les debe confiar la clave de su cuenta de almacenamiento, pero a los que desea delegar el acceso a determinados recursos de la cuenta de almacenamiento. Mediante la distribución de un URI de firma de acceso compartido a estos clientes, puede concederles acceso a un recurso durante un período de tiempo especificado y con un conjunto de permisos concreto.

Nota

En las recomendaciones de CIS Microsoft Azure Foundations Security Benchmark v.1.3.0, los tiempos de expiración del token de firma de acceso compartido no se pueden comprobar automáticamente. La recomendación requiere la verificación manual.

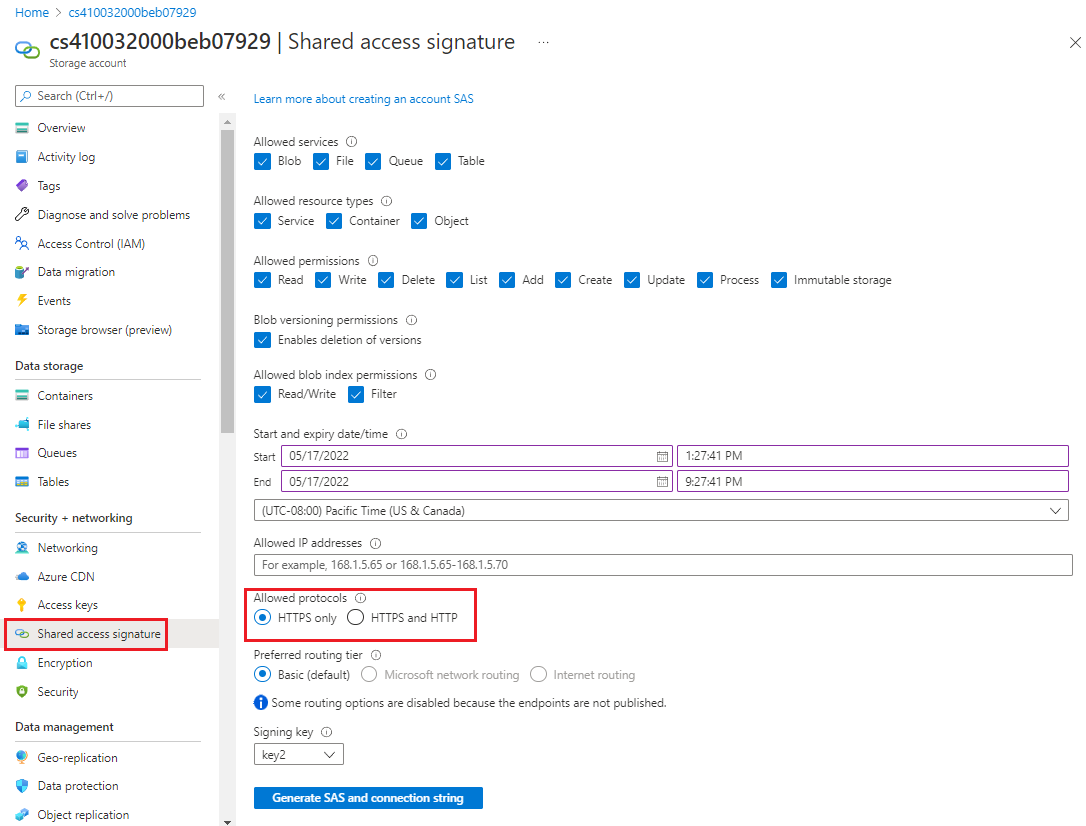

Requerir que los tokens de firma de acceso compartido se compartan solo a través de HTTPS: nivel 1

Los tokens de firma de acceso compartido solo deben permitirse a través del protocolo HTTPS. Complete los pasos siguientes con cada cuenta de almacenamiento de la suscripción de Azure.

Inicie sesión en Azure Portal. Busque y seleccione Cuentas de almacenamiento.

En el panel Cuentas de almacenamiento, seleccione una cuenta de almacenamiento.

En el menú, en Seguridad y redes, seleccione Firma de acceso compartido.

En el panel Firma de acceso compartido, en Fecha y hora de inicio y caducidad, establezca las fechas y horas de inicio y finalización.

En Protocolos permitidos, seleccione solo HTTPS.

Si cambia alguna configuración, en la barra de menús, seleccione Generar la cadena de conexión y SAS.

Configure las características de firma de acceso compartido en las secciones siguientes.

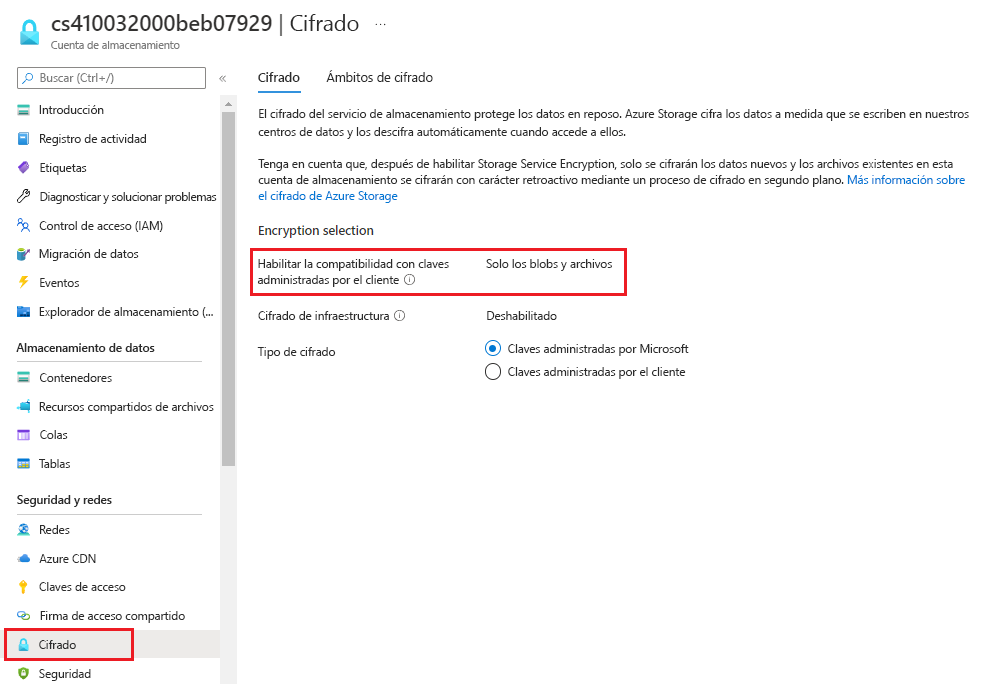

Habilitar el cifrado de Azure Files: nivel 1

Azure Disk Encryption cifra los discos de datos y del sistema operativo de las máquinas virtuales IaaS. El cifrado del lado cliente y el cifrado del lado servidor (SSE) se utilizan para cifrar los datos de Azure Storage. Complete los pasos siguientes con cada cuenta de almacenamiento de la suscripción de Azure.

Inicie sesión en Azure Portal. Busque y seleccione Cuentas de almacenamiento.

En el panel Cuentas de almacenamiento, seleccione una cuenta de almacenamiento.

En el menú izquierdo, en Seguridad y redes, seleccione Cifrado.

En el panel Cifrado, vea que el cifrado de Azure Storage esté habilitado para todo el almacenamiento de blobs y de archivos nuevo y existente, y que no se pueda deshabilitar.

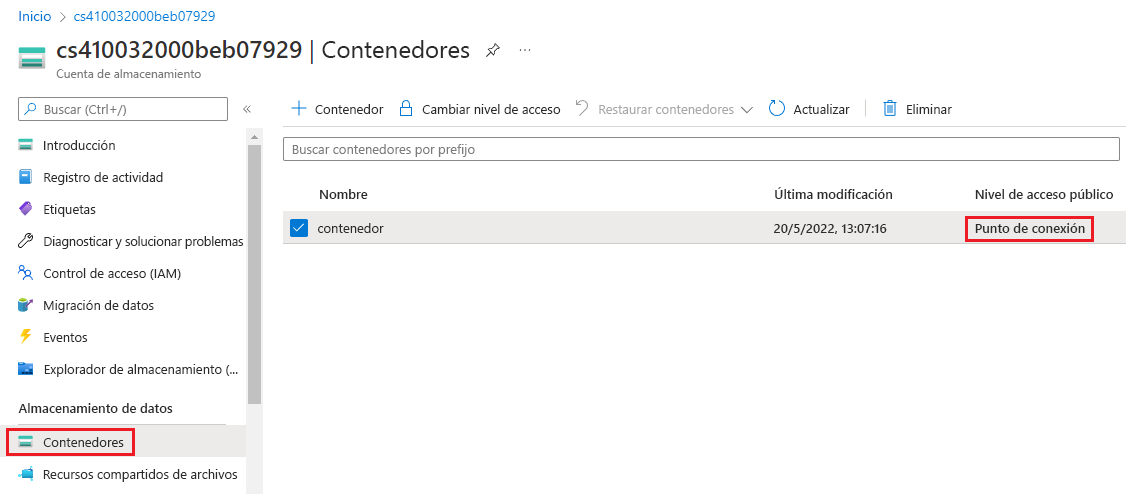

Requerir únicamente acceso privado a contenedores de blobs: nivel 1

Puede habilitar el acceso de lectura anónimo y público a un contenedor y sus blobs en Azure Blob Storage. Al activar el acceso de lectura público anónimo, puede conceder acceso de solo lectura a estos recursos sin compartir la clave de cuenta y sin necesidad de una firma de acceso compartido. De forma predeterminada, solo un usuario al que se han concedido los permisos adecuados puede acceder a un contenedor y a los blobs que haya dentro. Para conceder a usuarios anónimos acceso de lectura a un contenedor y sus blobs, puede establecer el nivel de acceso del contenedor en público.

Sin embargo, si concede acceso público a un contenedor, los usuarios anónimos pueden leer los blobs en un contenedor con acceso público sin necesidad de autorizar la solicitud. En su lugar, se recomienda establecer el acceso a los contenedores de almacenamiento en privado. Complete los pasos siguientes con cada cuenta de almacenamiento de la suscripción de Azure.

Inicie sesión en Azure Portal. Busque y seleccione Cuentas de almacenamiento.

En el panel Cuentas de almacenamiento, seleccione una cuenta de almacenamiento.

En el menú izquierdo, en Almacenamiento de datos, seleccione Contenedores.

En el panel Contenedores, asegúrese de que Nivel de acceso público esté establecido en Privado.

Si cambia alguna configuración, en la barra de menús, seleccione Guardar.