Investigar ataques con Microsoft Defender for Identity

Ha aprendido que puede usar Microsoft Defender for Identity para detectar distintos tipos de ataques a las identidades de la organización. Sin embargo, como analista de seguridad de la organización, también deberá ser capaz de comprenderlos para poder abordarlos e impedir que vuelvan a ocurrir en el futuro. Aquí aprenderá a realizar investigaciones contra los ataques.

Investigar actividad malintencionada

Un ataque puede producirse desde el dominio corporativo o desde el exterior. Normalmente, un atacante puede intentar poner en peligro una sola cuenta de usuario o equipo desde el exterior y, a continuación, usarla como plataforma de inicio para atacar al resto del sistema. Si observa alertas desencadenadas por actividad inusual, debería investigar los orígenes de estas alertas en la red. Microsoft Defender for Identity captura información que le permite investigar las distintas cuentas de usuario, equipos y otras entidades que pudieran estar implicadas.

Investigar usuarios

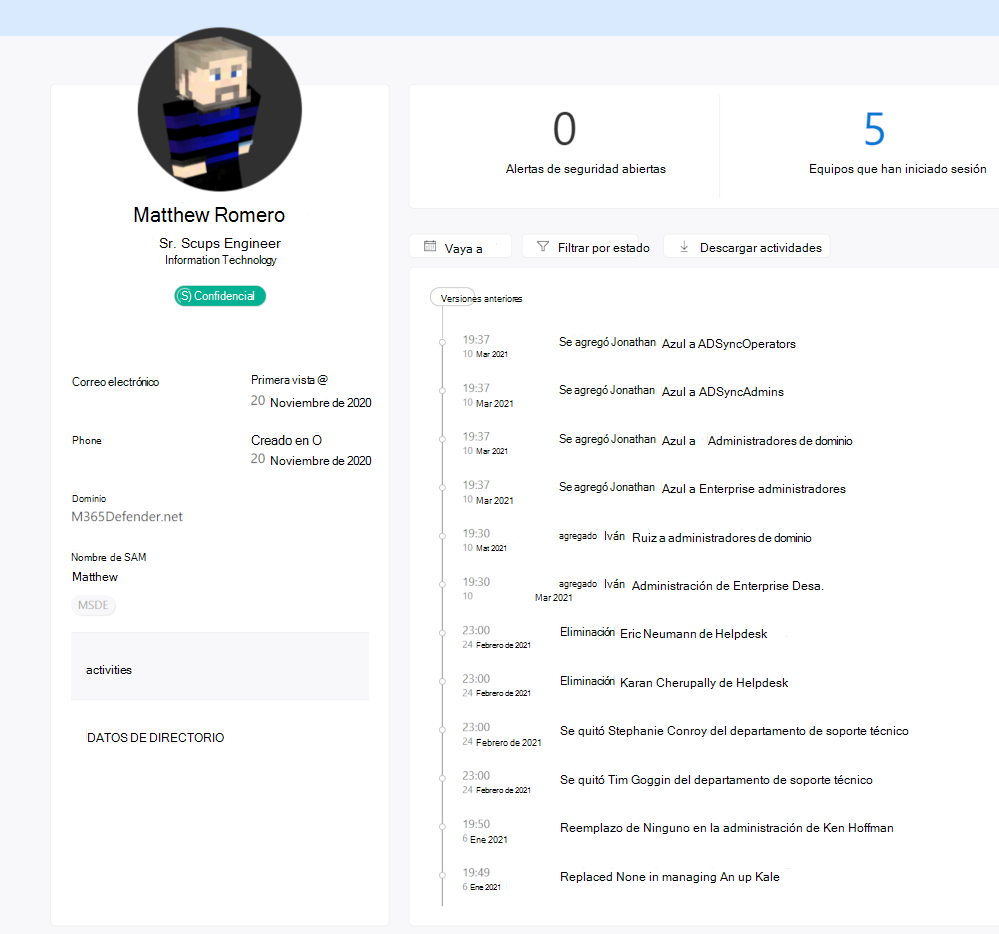

Si se detecta actividad de un usuario específico, puede usar los registros generados por Microsoft Defender for Identity para responder a las siguientes preguntas:

- ¿Quién es este usuario? ¿Debería existir realmente esta cuenta de usuario o fue creada clandestinamente? ¿Tiene este usuario derechos de administrador? ¿Tienen control sobre información confidencial del sistema? ¿Pertenecen a una lista de observación? ¿Ha observado actividad inusual en esta cuenta anteriormente?

- ¿Este usuario ha activado otras alertas en Microsoft Defender for Identity o en otras herramientas, como Microsoft Defender para punto de conexión o Microsoft Defender for Cloud Apps?

- ¿Tiene este usuario un registro de intentos de inicio de sesión fallidos?

- ¿A qué recursos accede este usuario normalmente? ¿Está mostrando la cuenta un patrón de solicitudes inusuales en este momento? ¿Está el usuario intentando obtener acceso a datos confidenciales en este momento?

- ¿En qué equipos ha iniciado sesión este usuario? ¿Se conecta normalmente a estos equipos?

- ¿Hay una ruta de movimiento lateral entre este usuario y alguna cuenta que tenga acceso a datos más confidenciales? Una cuenta de un equipo relativamente desprotegida puede formar parte de un grupo que tiene acceso a datos más críticos de otro equipo. Una ruta de movimiento lateral permite a un atacante aprovechar las credenciales de la cuenta débilmente protegida para su uso en otra parte del dominio.

Investigar equipos

También puede usar Microsoft Defender for Identity para realizar un seguimiento de la actividad por equipo. Con esta información, puede plantear las siguientes preguntas cuando se muestren las alertas:

- ¿Qué usuario inició sesión en el equipo? ¿Usa este usuario normalmente este equipo? ¿A qué recursos del equipo estaba intentando acceder el usuario?

- ¿Ha habido muchos intentos de inicio de sesión fallidos recientes en este equipo?

- ¿Ha activado este equipo otras alertas de Microsoft Defender for Identity u otras soluciones como Microsoft Defender para punto de conexión?

- ¿Se han instalado nuevos programas en este equipo?

- ¿Se han subido archivos a este equipo o desde el mismo?

Investigar rutas de movimiento lateral

Las rutas de movimiento lateral se producen por cuentas consideradas de riesgo. Una vez comprometida una cuenta de riesgo, otras cuentas de la ruta de movimiento lateral pueden convertirse en objetivo. Microsoft Defender for Identity puede generar informes que indiquen posibles rutas de movimiento lateral de una cuenta.

Para minimizar las posibilidades de las rutas de movimiento lateral, puede considerar los siguientes procedimientos recomendados:

- Asegúrese de que los usuarios solo proporcionen credenciales administrativas al usar equipos reforzados. Si un usuario no necesita realizar tareas de administrador, debería iniciar sesión con una cuenta normal no administrativa.

- Solo conceda los permisos necesarios a usuarios y grupos.

- Solo conceda acceso a los recursos requeridos por usuarios y grupos.

Investigar entidades

Una entidad es un usuario, equipo o dispositivo dentro de un dominio. Con Microsoft Defender for Identity, dispondrá de una página de detalles para cada entidad del dominio. Contiene información detallada, incluyendo los recursos a los que la entidad tiene acceso y su historial. La página de perfil usa el traductor de actividades lógicas de Microsoft Defender for Identity, que puede observar un grupo de actividades que se produzcan (agregadas hasta un minuto) y agruparlas en una sola actividad lógica para darle una mejor comprensión de las actividades reales de los usuarios.

Explorar la investigación y respuesta de ataques

Haga clic en la opción de pantalla completa del reproductor de vídeo. Cuando haya terminado, use la flecha Atrás del explorador para volver a esta página.