Exploración de la sincronización de directorios

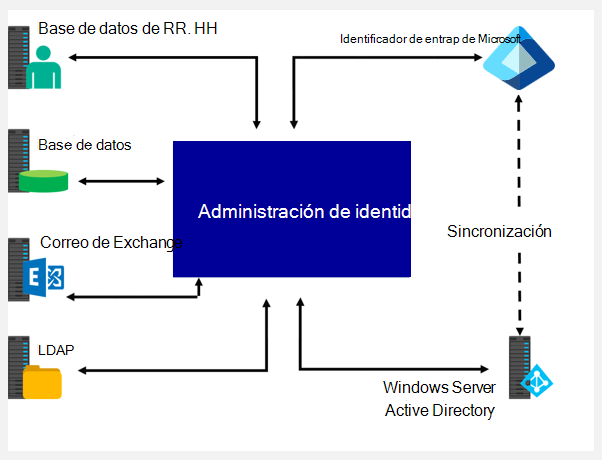

La sincronización de directorios es la sincronización de identidades u objetos (usuarios, grupos, contactos y equipos) entre dos directorios diferentes. En el caso de las implementaciones de Microsoft 365, la sincronización suele estar entre el entorno de Active Directory local de una organización y Microsoft Entra ID. Este diseño no limita la sincronización de directorios a ningún directorio específico. De hecho, puede incluir otros directorios, como bases de datos de RR. HH. y un directorio LDAP, como se muestra en el diagrama siguiente.

Microsoft 365 suele usar la sincronización de directorios para sincronizarse en una dirección, desde el entorno local hasta Microsoft Entra ID. Sin embargo, las herramientas de sincronización recomendadas de Microsoft, Microsoft Entra Connect Sync y Microsoft Entra Cloud Sync, pueden escribir objetos y atributos específicos en el directorio local. Esta característica crea una forma de sincronización bidireccional.

Además de escribir objetos de directorio, la sincronización de directorios también puede proporcionar sincronización bidireccional de contraseñas de usuario. Microsoft Entra Connect Sync es una herramienta de sincronización de directorios que proporciona sincronización bidireccional. Las organizaciones deben instalar Microsoft Entra Connect Sync en un equipo dedicado en el entorno local de una organización.

La integración de directorios locales con Microsoft Entra ID ayuda a mejorar la productividad del usuario. Los usuarios ya no tienen que escribir contraseñas para acceder a los recursos locales y en la nube.

Con esta integración, los usuarios y las organizaciones pueden aprovechar las siguientes características:

- Identidad híbrida. Las organizaciones que usan un Active Directory local y, a continuación, se conectan a Microsoft Entra ID pueden proporcionar a los usuarios una identidad híbrida común entre servicios locales o basados en la nube, incluida la pertenencia coherente a grupos.

- Inicio de sesión único (SSO). SSO controla todos los servidores y servicios locales. Por lo tanto, las organizaciones pueden tener confianza en saber que Microsoft 365 protege sus identidades de usuario e información.

- Autenticación multifactor (MFA). MFA proporciona seguridad de autenticación mejorada con el servicio en la nube. MFA se basa en la premisa de que los actores no autorizados no tienen toda la información necesaria para el acceso. MFA requiere que los usuarios proporcionen dos o más factores de autenticación diferentes para acceder a un sistema, aplicación o servicio. Estos factores normalmente se dividen en tres categorías: algo que sabe (como una contraseña), algo que tiene (como un token físico o una tarjeta inteligente) y algo que es (como una característica biométrica como una huella digital o un reconocimiento facial).

- Microsoft Entra directivas (acceso condicional). Los administradores pueden usar directivas establecidas a través de Microsoft Entra ID para proporcionar acceso condicional. Pueden basar directivas de Microsoft Entra en el recurso de la aplicación, la identidad del dispositivo y el usuario, la ubicación de red y la autenticación multifactor. Este diseño puede proporcionar acceso condicional sin tener que realizar tareas adicionales en la nube. Un módulo de entrenamiento posterior (Administrar el acceso seguro de los usuarios en Microsoft 365) en esta ruta de aprendizaje examina las directivas de acceso condicional con más detalle.

- Use una identidad común. Los usuarios pueden aplicar su identidad común a través de cuentas de Microsoft Entra ID a Microsoft 365, Intune, aplicaciones SaaS y aplicaciones que no son de Microsoft.

- Modelo de identidad común. Los desarrolladores pueden crear aplicaciones que usen el modelo de identidad común. Este diseño integra aplicaciones en Active Directory local cuando se usan servicios como Microsoft Entra App Proxy o Azure para aplicaciones basadas en la nube).

Recomendaciones

El sistema de identidad garantiza el acceso de los usuarios a las aplicaciones que migra y hace que estén disponibles en la nube. Microsoft recomienda que las organizaciones usen o habiliten la sincronización de hash de contraseñas con el método de autenticación que elija, por los siguientes motivos:

Alta disponibilidad y recuperación ante desastres. La autenticación de paso a través (PTA) y la autenticación federada se basan en una infraestructura local. Para PTA, la superficie local incluye el hardware del servidor y las redes que requieren los agentes de software de PTA. En el caso de la federación, la superficie local es aún mayor. Requiere que los servidores de la red perimetral proxy las solicitudes de autenticación y los servidores de federación internos.

Para evitar puntos únicos de error, las organizaciones deben implementar servidores redundantes. Al hacerlo, los servidores disponibles siempre prestan servicio a las solicitudes de autenticación si se produce un error en algún componente. Tanto pta como federación también dependen de controladores de dominio para responder a las solicitudes de autenticación, lo que también puede producir un error. Muchos de estos componentes necesitan mantenimiento para mantenerse en buen estado. Es más probable que las organizaciones experimenten interrupciones cuando no planeen e implementen correctamente el mantenimiento.

Supervivencia de interrupciones locales. Las consecuencias de una interrupción local debido a un ciberataque o desastre pueden ser sustanciales. Pueden ir desde daños de marca reputacionales hasta organizaciones paralizadas que no pueden hacer frente al ataque. Las organizaciones que son víctimas de ataques de malware, incluido el ransomware de destino, suelen ver que se produce un error en sus servidores locales. Cuando Microsoft ayuda a los clientes a lidiar con este tipo de ataques, ve dos categorías de organizaciones:

- Las organizaciones que activaron la sincronización de hash de contraseña junto con la autenticación federada o de paso a través, pero más adelante cambiaron su método de autenticación principal. Ahora, usan la sincronización de hash de contraseña como método de autenticación principal. Al hacerlo, siempre estaban en línea en cuestión de horas después de experimentar una interrupción local. Al usar el acceso al correo electrónico a través de Microsoft 365, trabajaron para resolver problemas y acceder a otras cargas de trabajo basadas en la nube.

- Las organizaciones que no habilitaban previamente la sincronización de hash de contraseñas tenían que recurrir a sistemas de correo electrónico de consumidor externo que no eran de confianza para que las comunicaciones resolvan problemas. En esos casos, les llevó semanas restaurar su infraestructura de identidad local, antes de que los usuarios pudieran iniciar sesión de nuevo en aplicaciones basadas en la nube.

Protección de identidad Una de las mejores maneras de proteger a los usuarios en la nube es Microsoft Entra Identity Protection con Microsoft Entra Premium P2. Microsoft examina continuamente Internet en busca de listas de usuarios y contraseñas que los actores incorrectos venden y hacen que estén disponibles en la web oscura.

Importante

Microsoft Entra ID puede usar esta información para comprobar si una organización tiene nombres de usuario y contraseñas en peligro. Por lo tanto, es fundamental habilitar la sincronización de hash de contraseñas independientemente del método de autenticación que use, ya sea federado o de paso a través.

Microsoft Entra Identity Protection presenta credenciales filtradas en un informe. Las organizaciones pueden usar esta información para bloquear o forzar a los usuarios a cambiar sus contraseñas cuando intentan iniciar sesión con contraseñas filtradas.

Lectura adicional. Para obtener más información, consulte Introducción al acceso condicional en Microsoft Entra ID.