Exploración de métodos de autenticación

El acceso a Azure SQL Database está protegido con inicios de sesión y firewalls. Azure SQL Database admite usuarios e inicios de sesión tanto para la autenticación de SQL como para la autenticación con microsoft Entra ID (anteriormente Azure Active Directory).

La autenticación de SQL es un método convencional donde las credenciales se almacenan directamente dentro de la base de datos SQL. Por otro lado, Microsoft Entra ID permite a los usuarios iniciar sesión con las mismas credenciales que usan para otros servicios de Microsoft, como Azure Portal o Microsoft 365, lo que ofrece una experiencia de inicio de sesión sin problemas y unificada.

Nota:

Cuando se usan inicios de sesión de SQL Server, los nombres de inicio de sesión y las contraseñas cifrados se transmiten por la red, lo que hace reduce su seguridad.

Autenticación de Microsoft Entra

Una característica esencial de una plataforma de identidad es autenticar las credenciales cuando un usuario inicia sesión en un dispositivo, una aplicación o un servicio. Microsoft Entra ID va más allá de comprobar los nombres de usuario y las contraseñas mediante la incorporación de varios componentes para mejorar la seguridad y minimizar el soporte técnico del departamento de soporte técnico. Estos componentes incluyen el autoservicio de restablecimiento de contraseña, la autenticación multifactor, la integración híbrida para sincronizar los cambios de contraseña y la aplicación de directivas de protección de contraseñas en entornos locales y autenticación transferida.

Configuración de la autenticación de Microsoft Entra

Cada servidor lógico de Azure que hospeda SQL Database comienza con una sola cuenta de administrador de servidor. Esta cuenta es un usuario de base de datos contenida en la base de datos maestra y forma parte del rol db_owner en cada base de datos de usuario. Pero se recomienda crear un usuario de Microsoft Entra como administrador adicional para mejorar la seguridad y simplificar la administración de usuarios.

Al usar Microsoft Entra ID con replicación geográfica, debe configurar el administrador de Microsoft Entra para los servidores SQL primarios y secundarios. Sin esta configuración, los usuarios y los inicios de sesión de Microsoft Entra detectan errores de conexión.

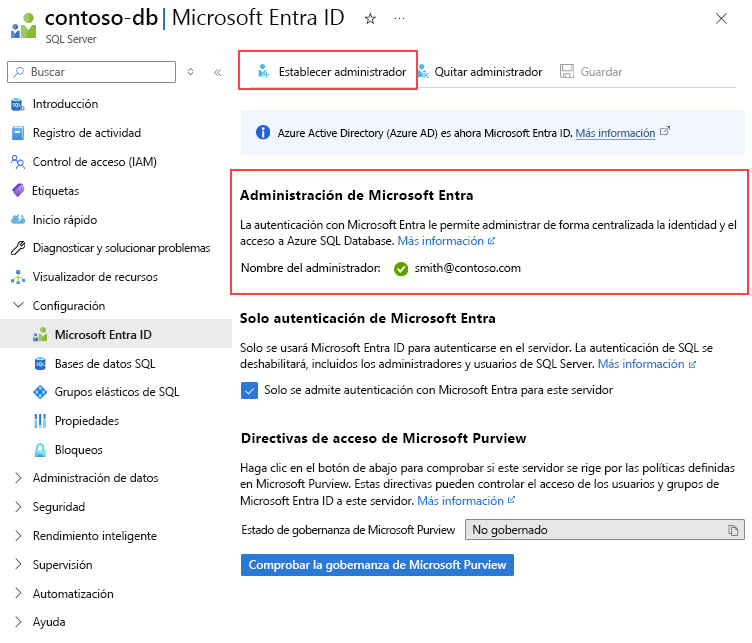

Puede ir a la página SQL Server de Azure Portal para configurar un administrador de Microsoft Entra para Azure SQL Database. En esta página se proporciona una ubicación centralizada para administrar varios aspectos de SQL Server, incluida la configuración de seguridad.

Después de aprovisionar un administrador de Microsoft Entra para Azure SQL Database, puede empezar a crear entidades de seguridad de servidor de Microsoft Entra (inicios de sesión) con la sintaxis CREATE LOGIN.

Autenticación multifactor (MFA)

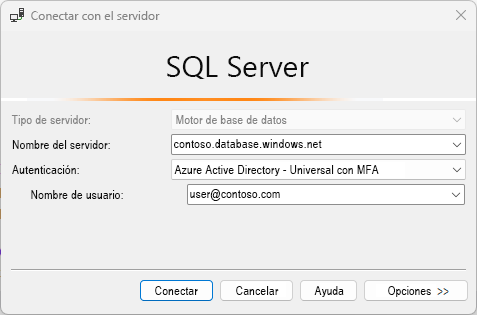

La autenticación multifactor de Microsoft Entra mejora la seguridad al requerir que los usuarios proporcionen dos o más factores de autenticación, como una contraseña, un smartphone o datos biométricos. Esta capa adicional de protección ayuda a proteger el acceso a los datos y las aplicaciones, a la vez que garantiza un proceso de inicio de sesión sencillo, lo que reduce significativamente el riesgo de acceso no autorizado.

Después de proporcionar el nombre de usuario y la contraseña correctos, los usuarios deben completar un paso de verificación adicional, como responder a una notificación push o escribir un código de acceso desde la aplicación Microsoft Authenticator. Este proceso garantiza que, incluso si las credenciales principales de un usuario están en peligro, todavía se impide el acceso no autorizado, por lo que se mejora la seguridad de la base de datos.

Para obtener más información sobre los métodos de autenticación y comprobación disponibles en El identificador de Microsoft Entra, consulte ¿Qué métodos de autenticación y verificación están disponibles en Microsoft Entra ID?.

Conexión a Azure SQL Database mediante la autenticación de Microsoft Entra

La autenticación de Microsoft Entra usa identidades en Microsoft Entra ID para acceder a orígenes de datos como Azure SQL Database, Azure SQL Managed Instance y Azure Synapse Analytics. El espacio de nombres Microsoft.Data.SqlClient permite a las aplicaciones cliente especificar credenciales de Microsoft Entra en varios modos de autenticación al conectarse a estas bases de datos. Para usar la autenticación de Microsoft Entra, debe configurarla y administrarla en Azure SQL.

Al establecer la propiedad de conexión Authentication en la cadena de conexión, los clientes pueden elegir su modo de autenticación de Microsoft Entra preferido.

-

Autenticación de contraseña:

Active Directory Passwordel modo de autenticación permite a los usuarios nativos o federados de Microsoft Entra autenticarse en orígenes de datos de Azure mediante el identificador de Microsoft Entra. En este modo, las credenciales de usuario se deben incluir en la cadena de conexión.Server=myserver.database.windows.net;Authentication=Active Directory Password; Encrypt=True; Database=mydb;User Id=user@domain.com; Password=***"; -

Autenticación integrada: Para usar

Active Directory Integratedel modo de autenticación, necesita una instancia de Active Directory local conectada a Microsoft Entra ID en la nube. Cuando haya iniciado sesión en un equipo unido a un dominio, puede acceder a los orígenes de datos de Azure SQL sin que se le soliciten las credenciales. Para aplicaciones de .NET Framework, no se puede especificar el nombre de usuario y la contraseña en la cadena de conexión. Para aplicaciones de .NET Core y .NET Standard, el nombre de usuario es opcional.Server=myserver.database.windows.net;Authentication=Active Directory Integrated; Encrypt=True; Database=mydb;"; -

Autenticación de entidad de servicio: En

Active Directory Service Principalel modo de autenticación, la aplicación cliente se conecta a orígenes de datos de Azure SQL mediante el identificador de cliente y el secreto de una entidad de servicio.Server=myserver.database.windows.net;Authentication=Active Directory Service Principal; Encrypt=True;Database=mydb; User Id=AppId; Password=secret"

Para obtener más información sobre otras opciones de autenticación, consulte Conexión a Azure SQL con autenticación de Microsoft Entra y SqlClient.