Conservación de hallazgos importantes con marcadores

Para buscar amenazas en el entorno de Contoso, debe revisar grandes cantidades de datos de registro en busca de comportamientos malintencionados. Durante este proceso, es posible que encuentre eventos que quiere recordar, revisar y analizar como parte de la validación de posibles hipótesis y la comprensión de la historia completa de un riesgo.

Búsqueda mediante marcadores

Los marcadores de Microsoft Sentinel pueden ayudarle a buscar amenazas a la vez que conservar las consultas ya ejecutadas, junto con los resultados de una consulta que se consideren pertinentes. También puede registrar las observaciones realizadas dentro de un contexto y hacer referencia a sus hallazgos agregando notas y etiquetas. Los datos marcados están visibles tanto para usted como para sus compañeros de equipo para, así, colaborar de forma más sencilla.

Puede revisar los datos marcados en cualquier momento en la pestaña Marcadores de la página Búsqueda. Puede usar opciones de filtrado y de búsqueda para encontrar rápidamente datos concretos de la investigación actual. También puede revisar los datos marcados directamente en la tabla HuntingBookmark del área de trabajo de Log Analytics.

Nota:

Los eventos marcados contienen información de eventos estándar, pero se pueden usar de maneras diferentes en la interfaz de Microsoft Sentinel.

Creación o incorporación a incidentes mediante marcadores

Puede usar marcadores para crear un nuevo incidente o para agregar resultados de consulta marcados a incidentes existentes. El botón Acciones de incidente de la barra de herramientas permite realizar cualquiera de estas tareas cuando se selecciona un marcador.

Los incidentes que se crean a partir de marcadores se pueden administrar desde la página Incidentes junto con otros incidentes creados en Microsoft Sentinel.

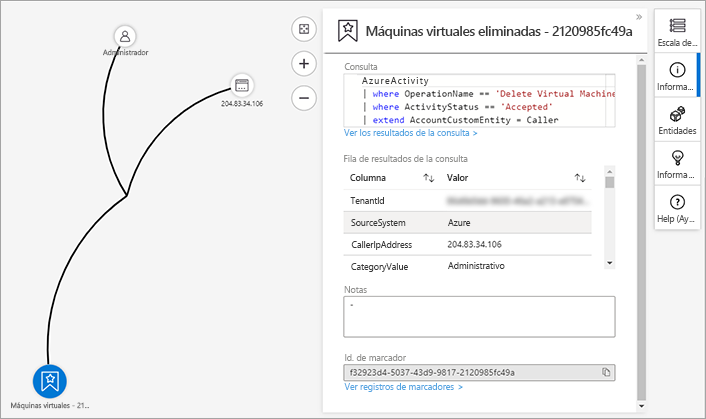

Uso del grafo de investigación para explorar marcadores

Puede investigar marcadores de la misma manera en que investigaría incidentes en Microsoft Sentinel. En la página Búsqueda, seleccione Investigar para abrir el grafo de investigación del incidente. El grafo de investigación es una herramienta visual que ayuda a identificar las entidades implicadas en el ataque y las relaciones entre ellas. Si el incidente conlleva varias alertas a lo largo del tiempo, también puede revisar la escala de tiempo de las alertas y las correlaciones entre ellas.

Revisión de los detalles de una entidad

Puede seleccionar cada entidad en el grafo para ver su información contextual completa. Esta información incluye relaciones con otras entidades, el uso de la cuenta y la información del flujo de datos. En cada área de información, puede desplazarse a los eventos relacionados de Log Analytics y agregar los datos de alerta relacionados al grafo.

Revisión de los detalles de un marcador

Puede seleccionar un marcador en el grafo para observar metadatos importantes de él relacionados con su contexto de seguridad y entorno.

Elija la mejor respuesta para la siguiente pregunta y, a continuación, seleccione Comprobar las respuestas.