Explorar BitLocker

BitLocker proporciona protección para un sistema operativo y los datos que almacena un volumen de sistema operativo además de otros volúmenes en el equipo. Ayuda a garantizar que los datos almacenados en un equipo permanezcan cifrados, incluso si alguien manipula el equipo cuando el sistema operativo no se está ejecutando. BitLocker proporciona una solución estrechamente integrada en Windows para abordar las amenazas de robo o exposición de datos de equipos perdidos, robados o retirados inapropiadamente.

Los datos de un equipo perdido o robado pueden volverse vulnerables al acceso no autorizado cuando un usuario malintencionado ejecuta una herramienta de ataque de software contra él o transfiere el disco duro de los equipos a otro equipo. BitLocker ayuda a mitigar el acceso a datos no autorizados mediante la mejora de las protecciones de archivos y del sistema. Además, BitLocker ayuda a que los datos sean inaccesibles al retirar o reciclar equipos protegidos con BitLocker.

BitLocker realiza dos funciones que proporcionan protección de datos sin conexión y comprobación de la integridad del sistema:

- Cifra todos los datos almacenados en un volumen de sistema operativo Windows y los volúmenes de datos configurados. Esto incluye el sistema operativo Windows, los archivos de hibernación y paginación, las aplicaciones y los datos de la aplicación. BitLocker también proporciona protección paraguas para aplicaciones que no son de Microsoft, lo que beneficia a las aplicaciones automáticamente al instalarlas en un volumen cifrado.

- De forma predeterminada, está configurado para usar un chip de módulo de plataforma segura (TPM) en una placa base del equipo para ayudar a garantizar la integridad de los componentes de inicio que usa un sistema operativo en las primeras fases del proceso de inicio. BitLocker bloquea los volúmenes protegidos por BitLocker, por lo que permanecen protegidos incluso si alguien manipula el equipo cuando el sistema operativo no se está ejecutando.

Comprobación de integridad del sistema

BitLocker usa un TPM para comprobar la integridad del proceso de inicio mediante:

- Proporcionar un método para comprobar que se ha mantenido la integridad temprana del archivo de arranque y para ayudar a garantizar que no se ha producido ninguna modificación negativa de esos archivos, como con virus del sector de arranque o kits de raíz.

- Mejora de la protección para mitigar los ataques basados en software sin conexión. Cualquier software alternativo que pueda iniciar el sistema no tiene acceso a las claves de descifrado para un volumen del sistema operativo Windows.

- Bloquear el sistema cuando detecta alteraciones. Si BitLocker determina que se ha producido una alteración con los archivos supervisados, el sistema no se inicia. Esto alerta a un usuario de manipulación porque el sistema no se inicia como de costumbre. Si se produce un bloqueo del sistema, BitLocker ofrece un proceso de recuperación simple.

Junto con un TPM, BitLocker comprueba la integridad de los componentes de inicio tempranos, lo que ayuda a evitar ataques sin conexión adicionales, como intentos de insertar código malintencionado en esos componentes. Esta funcionalidad es importante porque los componentes de la parte más temprana del proceso de inicio deben permanecer sin cifrar para que el equipo pueda iniciarse.

Como resultado, un atacante puede cambiar el código de esos componentes de inicio temprano y, a continuación, obtener acceso a un equipo aunque los datos del disco estén cifrados. Después, si el atacante obtiene acceso a información confidencial, como las claves de BitLocker o las contraseñas de usuario, el atacante puede eludir BitLocker y otras protecciones de seguridad de Windows.

Comparar BitLocker y EFS

Como se indicó anteriormente, BitLocker y EFS proporcionan funcionalidad de cifrado. Sin embargo, estas tecnologías no son iguales y no tienen el mismo propósito. Aunque EFS se centra en proporcionar protección en el nivel de archivo y carpeta, BitLocker lo hace en el nivel de volumen o disco. Una vez protegido el archivo con EFS, dicho archivo permanece protegido hasta que usted (u otra persona con el permiso adecuado) lo desbloquee y esa protección no depende de la ubicación del archivo. Por otro lado, los archivos de la unidad protegida con BitLocker están protegidos siempre que estén en esa unidad específica. En la tabla siguiente se compara la funcionalidad de cifrado de BitLocker y EFS.

Funcionalidad de BitLocker

Funcionalidad de EFS

Cifra los volúmenes (todo el volumen del sistema operativo, incluidos los archivos del sistema de Windows y el archivo de hibernación).

Cifra los archivos.

No requiere certificados de usuario.

Requiere certificados de usuario.

Protege el sistema operativo de la modificación.

No protege el sistema operativo de la modificación.

Cifrado del dispositivo

El cifrado de dispositivos es una característica integrada de Windows. De forma predeterminada, el cifrado de dispositivo protege la unidad del sistema operativo y las unidades de datos fijas del sistema mediante el cifrado de 128 bits Estándar de cifrado avanzado (AES), que usa la misma tecnología que BitLocker. Puede usar el cifrado de dispositivos con una cuenta de Microsoft o una cuenta de dominio.

El cifrado de dispositivos se habilita automáticamente en todos los Windows 10 y versiones posteriores en los dispositivos nuevos, para que el dispositivo esté siempre protegido. Los dispositivos compatibles que actualice a Windows 10 o con una instalación limpia también tienen habilitado automáticamente el cifrado de dispositivos.

BitLocker To Go

Cuando se pierde o se roba un portátil, la pérdida de datos suele tener más impacto que la pérdida del recurso informático. A medida que más personas usan dispositivos de almacenamiento extraíbles, pueden perder datos sin perder un equipo. BitLocker To Go proporciona protección contra el robo de datos y la exposición mediante la extensión de la compatibilidad con BitLocker a dispositivos de almacenamiento extraíbles, como unidades flash USB. Puede administrar BitLocker To Go mediante directiva de grupo, desde Windows PowerShell y mediante la aplicación Cifrado de unidad BitLocker Panel de control.

En Windows, los usuarios pueden cifrar sus medios extraíbles abriendo Explorador de archivos, haciendo clic con el botón derecho en la unidad y seleccionando Activar BitLocker. Después, los usuarios pueden elegir un método con el que desbloquear la unidad, incluido el uso de una contraseña o una tarjeta inteligente.

Después de elegir un método de desbloqueo, los usuarios deben imprimir o guardar su clave de recuperación. Puede configurar Windows para almacenar esta clave de 48 dígitos en los Servicios de dominio de Active Directory (AD DS) automáticamente, de modo que pueda usarla si se produce un error en otros métodos de desbloqueo, como cuando los usuarios olvidan sus contraseñas. Por último, los usuarios deben confirmar sus selecciones de desbloqueo para iniciar el cifrado. Al insertar una unidad protegida con BitLocker en el equipo, el sistema operativo Windows detectará la unidad cifrada y le pedirá que la desbloquee.

Administración y supervisión de Microsoft BitLocker (MBAM)

Al igual que con cualquier tecnología de seguridad que implemente, se recomienda la administración centralizada. Puede administrar BitLocker de forma centralizada mediante directiva de grupo, pero con funcionalidad limitada. Como parte del Paquete de optimización de escritorio de Microsoft, MBAM facilita la administración y compatibilidad con BitLocker y BitLocker To Go con funcionalidad completa. MBAM 2.5 con Service Pack 1, la versión más reciente, tiene las siguientes características clave:

- Los administradores pueden automatizar el proceso de cifrado de volúmenes en equipos cliente en toda la empresa.

- Los responsables de seguridad pueden determinar el estado de cumplimiento de equipos individuales o incluso de la propia empresa.

- Proporciona informes centralizados y administración de hardware con el Configuration Manager de Microsoft Endpoint.

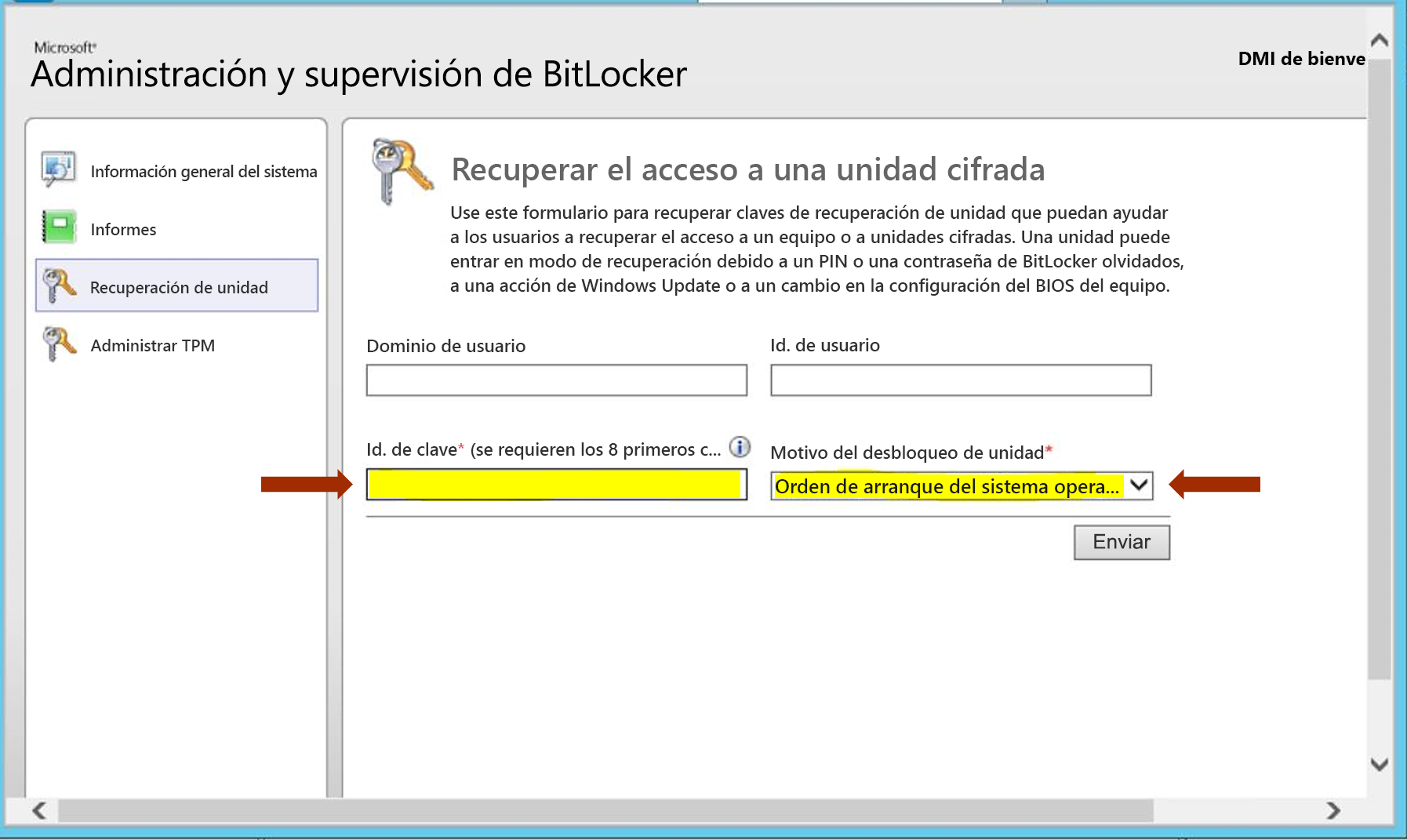

- Reduce la carga de trabajo del departamento de soporte técnico para ayudar a los usuarios finales con solicitudes de recuperación de BitLocker.

- Los usuarios finales pueden recuperar dispositivos cifrados de forma independiente mediante el Portal de autoservicio.

- Los responsables de seguridad pueden auditar el acceso a la información de clave de recuperación.

- Los usuarios de Windows Enterprise pueden seguir trabajando en cualquier lugar con sus datos corporativos protegidos.

- Aplica las opciones de directiva de cifrado de BitLocker que estableces para tu empresa.

- Se integra con las herramientas de administración existentes, como el Configuration Manager de Endpoint

- Ofrece una experiencia de usuario de recuperación personalizable de TI.