Uso delos servidores de salto

El informe de seguridad que se ha creado para Contoso recomienda la implementación de Servidores de saltos además del uso de las PAW. Tras determinar cómo usar las PAW, decide investigar los servidores de saltos para averiguar cómo podrían beneficiar al departamento de IT de Contoso.

¿Qué son los servidores de salto?

Un servidor de salto es un servidor protegido que se usa para obtener acceso a los dispositivos y administrarlos en una zona de seguridad diferente, como una red interna y una red perimetral. El servidor de saltos puede funcionar como el único punto de contacto y administración.

En el caso de las organizaciones de tamaño medio, los servidores de saltos pueden proporcionar un medio para mejorar la seguridad en ubicaciones donde la seguridad física es más desafiante. Por ejemplo, en sucursales donde no hay ningún centro de datos. En el caso de las organizaciones de gran tamaño, los administradores pueden implementar servidores de saltos hospedados en centros de datos, ya que estos servidores de saltos pueden proporcionar un acceso muy controlado a los servidores y controladores de dominio.

Los servidores de saltos no suelen tener datos confidenciales, pero las credenciales de usuario se almacenan en la memoria y los hackers malintencionados pueden interesarse por esas credenciales. Por ese motivo, se deben proteger los servidores de salto.

Sugerencia

Normalmente, se usa una PAW para obtener acceso a un servidor de saltos y así garantizar el acceso seguro.

Este servidor se ejecutará en hardware dedicado que admite características de seguridad basadas en hardware y software, como:

- Credential Guard de Windows Defender, para cifrar las credenciales de dominio en la memoria.

- Credential Guard remoto de Windows Defender, para evitar que las credenciales remotas se envíen al servidor de saltos, en lugar de usar vales de inicio de sesión único de Kerberos (versión 5).

- Device Guard de Windows Defender:

- Uso de la integridad de código forzada de hipervisor (HVCI) para usar la seguridad basada en la virtualización y así aplicar los componentes en modo kernel para seguir con la directiva de integridad de código.

- Uso de la integridad del código de configuración para permitir a los administradores crear una directiva de integridad de código personalizada y especificar software de confianza.

Mediante el uso de servidores de saltos, ya sea con o sin PAW, puede crear zonas de seguridad lógicas. Dentro de una zona, los equipos tienen configuraciones de seguridad y conectividad similares. Puede usar los GPO para configurar estas opciones en un entorno de dominio.

Sugerencia

Los usuarios administrativos pueden conectarse a los servidores de salto mediante el Protocolo de escritorio remoto (RDP) y las tarjetas inteligentes para realizar tareas administrativas.

Implementación de servidores de salto

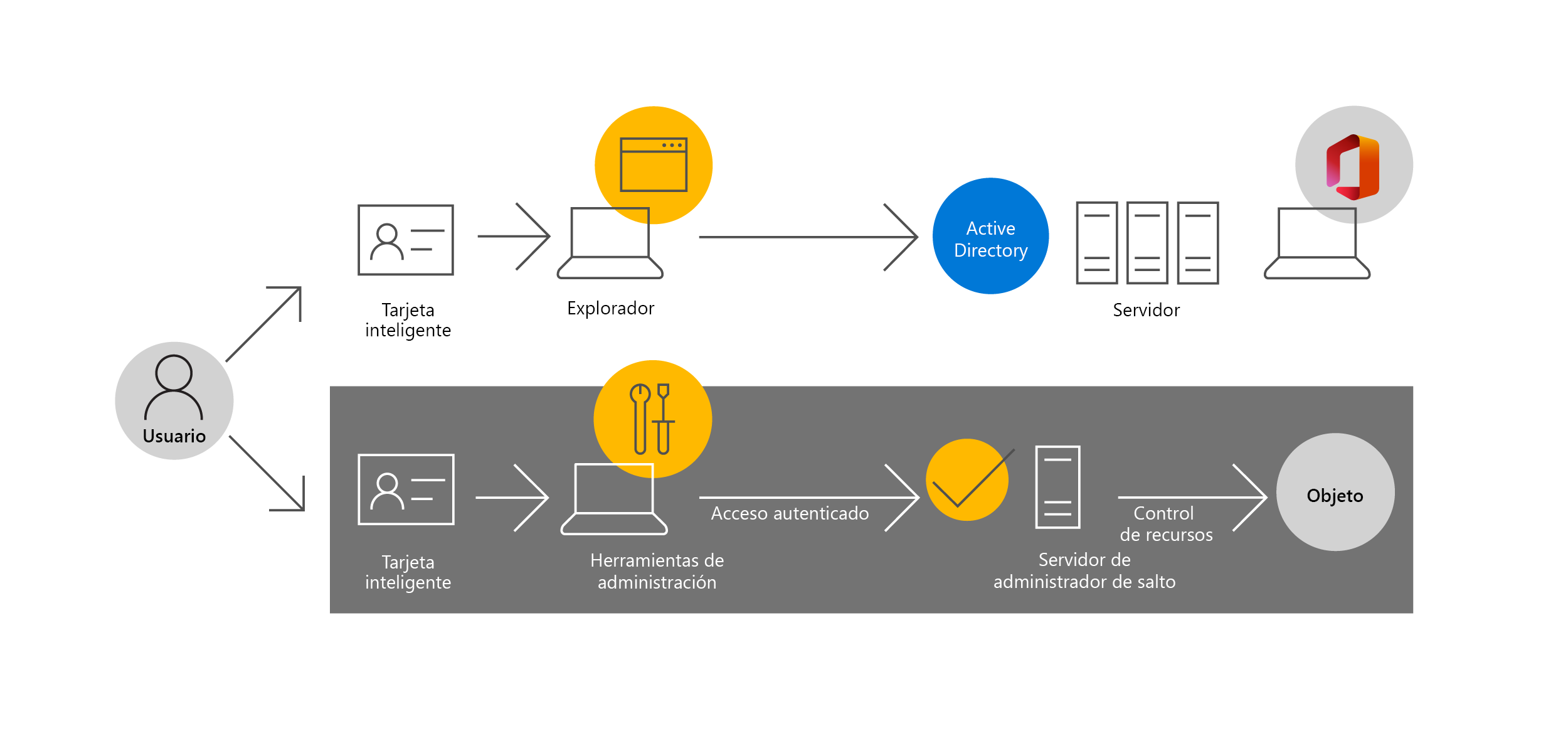

En el gráfico siguiente se muestra una implementación típica de servidor de salto y PAW. Un usuario administrativo usa una tarjeta inteligente para autenticarse en una estación de trabajo estándar mediante una cuenta estándar. El usuario puede acceder a las aplicaciones estándar para realizar tareas cotidianas de productividad de la oficina. Además, el administrador también tiene una cuenta administrativa y usa una tarjeta inteligente para autenticarse en su PAW administrativa. Esto, a su vez, se conecta al servidor de salto administrativo configurado, que tiene acceso administrativo al objeto adecuado.

Cuando se implementan servidores de saltos, hay una serie de cosas que debe tener en cuenta. Se incluyen los siguientes:

- La Puerta de enlace de escritorio remoto. Si un administrador debe conectarse directamente a un servidor de destino (mediante RDP), implemente la Puerta de enlace de Escritorio remoto. Esto le permite implementar restricciones en las conexiones con el servidor de saltos y en los servidores de destino que se usarán para realizar la administración.

- Hyper-V. Considere la posibilidad de implementar VM para cada administrador en los servidores de salto. Cada VM se puede configurar para permitir un determinado número de tareas administrativas o un subconjunto de ellas. Por lo tanto, debe instalar Hyper-V en los servidores de salto.

Sugerencia

Puede exigir el cierre de estas VM después de completar las tareas administrativas. Al apagar las VM cuando no están en uso, se reduce la superficie expuesta a ataques.

Características de servidor. Para implementar servidores de salto, los equipos del servidor deben admitir las siguientes características:

- El arranque seguro UEFI.

- La compatibilidad con la virtualización.

- Los controladores de modo kernel firmados.

Las herramientas de administración remota. Siempre debe usar herramientas de administración remota para administrar servidores. Instale Windows Admin Center y las Herramientas de administración de servidor remoto (RSAT) en las VM del administrador (o del servidor de salto físico si no implementa Hyper-V).

Precaución

También debe evitar el uso de herramientas de administración remota en equipos de uso general.

Conectividad RDP. Asegúrese de que los administradores se conectan mediante RDP a sus VM cuando realizan tareas administrativas.