Descripción de Microsoft Copilot en Microsoft Defender XDR

Microsoft Copilot para seguridad está integrado en Microsoft Defender XDR para permitir que los equipos de seguridad investiguen y respondan a incidentes de forma rápida y eficaz. Microsoft Copilot para Microsoft Defender XDR admite las siguientes características.

- Resumen de incidentes

- Respuestas guiadas

- Análisis de scripts

- Lenguaje natural para consultas KQL

- Informes de incidentes

- Análisis de archivos

- Resumen de dispositivo

También hay algunas opciones que son comunes en todas estas características, incluida la capacidad de proporcionar comentarios sobre las respuestas rápidas y pasar sin problemas a la experiencia independiente.

Como se describe en la unidad de introducción, en la experiencia integrada, Copilot puede invocar directamente las funcionalidades específicas del producto, lo que proporciona eficiencia de procesamiento. Dicho esto, para garantizar el acceso a estas características de Microsoft Copilot para seguridad, el complemento Microsoft Defender XDR debe habilitarse, y esto se realiza a través de la experiencia independiente. Para más información, consulte Descripción de las características disponibles en la experiencia independiente de Microsoft Copilot para seguridad.

Resumen de incidentes

Para comprender inmediatamente un incidente, puede usar Microsoft Copilot for Security en Microsoft Defender XDR para resumir un incidente automáticamente. Copilot crea una visión general del ataque que contiene información esencial para que comprenda lo que ha ocurrido en el ataque, qué recursos están implicados y la escala de tiempo del ataque. Copilot crea automáticamente un resumen al navegar a la página de un incidente.

Los incidentes que contengan hasta 100 alertas pueden resumirse en un resumen de incidente. En función de la disponibilidad de los datos, un resumen de incidentes incluye lo siguiente:

- La hora y la fecha en que comenzó un ataque.

- La entidad o activo donde se inició el ataque.

- Un resumen de líneas de tiempo sobre cómo se desarrolló el atentado.

- Los recursos implicados en el ataque.

- Indicadores de peligro (IOC).

- Nombres de los actores de amenazas implicados.

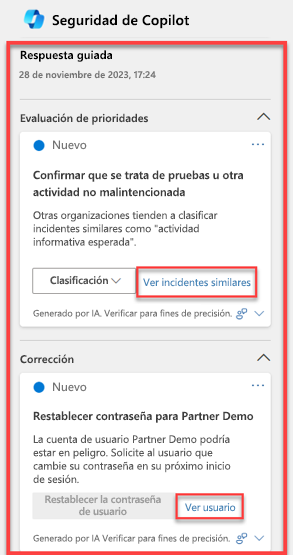

Respuestas guiadas

Copilot en Microsoft Defender XDR usa la inteligencia artificial y funcionalidades de aprendizaje automático para contextualizar un incidente y aprender de investigaciones anteriores para generar acciones de respuesta adecuadas, que se muestran como respuestas guiadas. La funcionalidad de respuesta guiada de Copilot permite a los equipos de respuesta a incidentes en todos los niveles aplicar de forma segura y rápida acciones de respuesta para resolver incidentes con facilidad.

Las respuestas guiadas recomiendan acciones en las siguientes categorías:

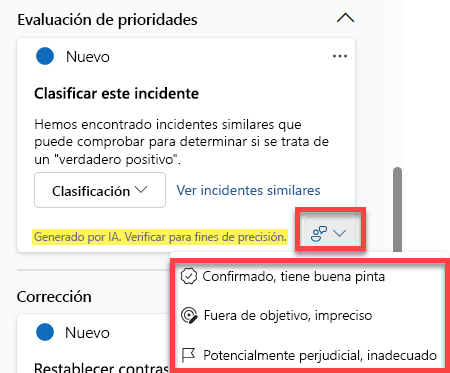

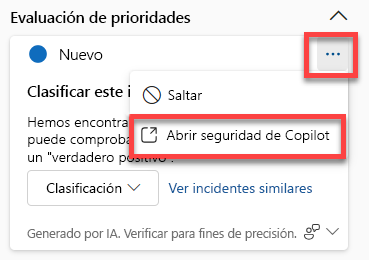

- Clasificación: incluye una recomendación para clasificar los incidentes como informativos, verdaderos positivos o falsos positivos

- Contención: incluye acciones recomendadas para contener un incidente

- Investigación: incluye acciones recomendadas para una investigación más detallada

- Corrección: incluye acciones de respuesta recomendadas que se aplican a entidades específicas implicadas en un incidente

Cada tarjeta contiene información sobre la acción recomendada, incluido el motivo por el que se recomienda la acción, incidentes similares, etc. Por ejemplo, la acción Ver incidentes similares está disponible cuando hay otros incidentes dentro de la organización que son similares al incidente actual. Los equipos de respuesta a incidentes también pueden ver información del usuario para las acciones de corrección, como el restablecimiento de contraseñas.

No todos los incidentes o alertas proporcionan respuestas guiadas. Las respuestas guiadas están disponibles para tipos de incidentes, como phishing, riesgo de correo electrónico empresarial y ransomware.

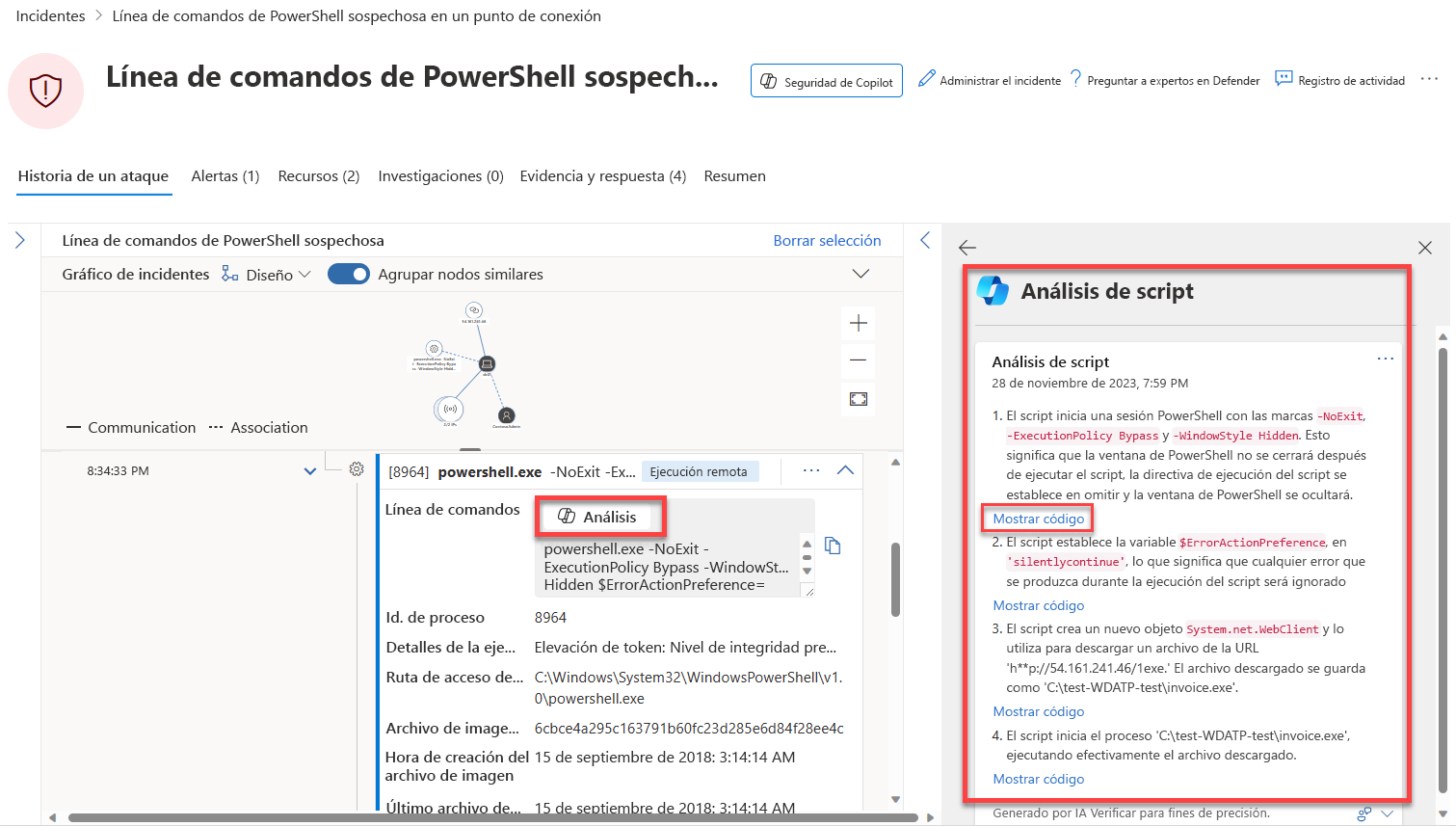

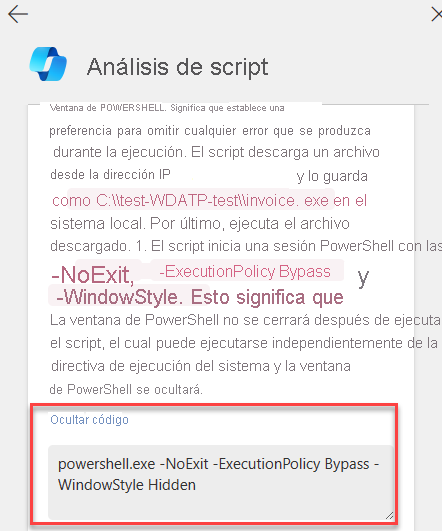

Análisis de scripts y códigos

Los ataques más complejos y sofisticados, como ransomware, eludir la detección de varias maneras, incluido el uso de scripts y PowerShell. Además, estos scripts suelen estar ofuscados, lo que aumenta la complejidad de la detección y el análisis. Los equipos de operaciones de seguridad deben analizar rápidamente los scripts y el código para comprender sus funcionalidades y aplicar la mitigación adecuada a los ataques desde el progreso más allá dentro de una red.

La funcionalidad de análisis de scripts de Copilot en Microsoft Defender XDR proporciona una capacidad adicional a los equipos de seguridad para inspeccionar scripts y código sin usar herramientas externas. Esta funcionalidad también reduce la complejidad del análisis, minimizando los desafíos y permitiendo a los equipos de seguridad evaluar e identificar rápidamente un script como malintencionado o benigno.

Puede acceder a la funcionalidad de análisis de scripts en la escala de tiempo de alerta dentro de un incidente, para una entrada de escala de tiempo que consta de script o código. En la siguiente imagen, la escala de tiempo muestra una entrada powershell.exe.

Nota:

Las funciones de análisis de scripts están continuamente en desarrollo. Se está evaluando el análisis de scripts en lenguajes distintos de PowerShell, batch y bash.

Copilot analiza el script y muestra los resultados en la tarjeta de análisis de scripts. Los usuarios pueden seleccionar Mostrar código para ver líneas de código específicas relacionadas con el análisis. Para ocultar el código, los usuarios solo deben seleccionar Ocultar código.

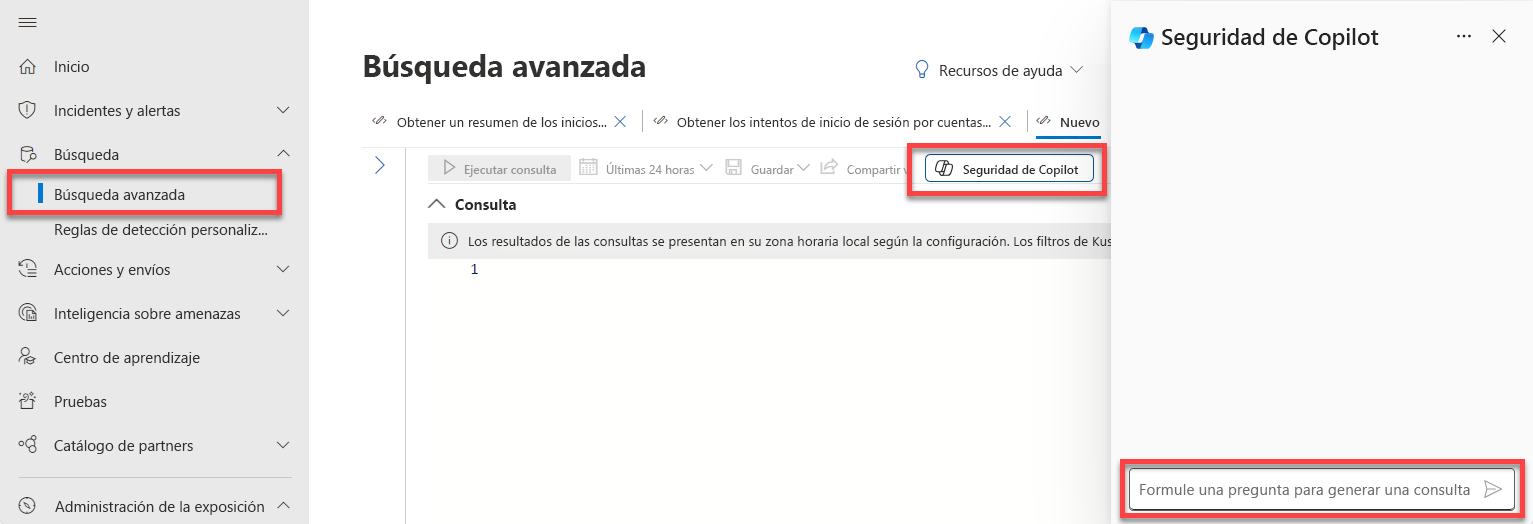

Generación de consultas KQL

Copilot en Microsoft Defender XDR incluye una funcionalidad de asistente de consultas en la búsqueda avanzada.

Los cazadores de amenazas o analistas de seguridad que aún no están familiarizados con KQL o que aún tienen que aprenderlo pueden realizar una solicitud o formular una pregunta en lenguaje natural (por ejemplo, Obtener todas las alertas que implican al usuario admin123). Después, Copilot genera una consulta KQL correspondiente a la solicitud mediante el esquema de datos de búsqueda avanzada.

Esta característica reduce el tiempo que se tarda en escribir una consulta de búsqueda desde cero para que los buscadores de amenazas y los analistas de seguridad puedan centrarse en la búsqueda e investigación de amenazas.

Para acceder al asistente de consulta de lenguaje natural a KQL, los usuarios con acceso a Copilot seleccionan la búsqueda avanzada en el panel de navegación de la izquierda del portal de Defender XDR.

Con la barra de mensajes, el usuario puede solicitar una consulta de búsqueda de amenazas, mediante lenguaje natural, como "Dime todos los dispositivos que iniciaron sesión en los últimos 10 minutos".

Después, el usuario puede elegir ejecutar la consulta seleccionando Agregar y ejecutar. A continuación, la consulta generada aparece como la última consulta en el editor de consultas. Para realizar más ajustes, seleccione Agregar al editor.

La opción para ejecutar la consulta generada también se puede establecer automáticamente a través del icono de configuración.

Crear informes de incidentes

Un informe completo y claro de incidentes es una referencia esencial para los equipos de seguridad y la administración de operaciones de seguridad. Sin embargo, escribir un informe completo con los detalles importantes presentes puede ser una tarea que lleve mucho tiempo a los equipos de operaciones de seguridad, ya que implica recopilar, organizar y resumir información de incidentes de varios orígenes. Los equipos de seguridad ahora pueden crear instantáneamente un amplio informe de incidentes en el portal.

Mediante el procesamiento de datos con tecnología de inteligencia artificial de Copilot, los equipos de seguridad pueden crear informes de incidentes inmediatamente con un clic de un botón en Microsoft Defender XDR.

Aunque un resumen de incidentes proporciona información general sobre un incidente y cómo se ha producido, un informe de incidentes consolida la información de incidentes de varios orígenes de datos disponibles en Microsoft Sentinel y XDR de Microsoft Defender. El informe de incidentes también incluye todos los pasos controlados por analistas y acciones automatizadas, los analistas implicados en la respuesta y los comentarios de los analistas.

Copilot crea un informe de incidentes que contiene la siguiente información:

- Las principales marcas de tiempo de las acciones de administración de incidentes, entre las que se incluyen:

- Creación y cierre de incidentes

- El primer y último registro, tanto si fue realizado por un analista como si fue automatizado, capturado en el incidente

- Los analistas implicados en la respuesta a incidentes.

- La clasificación de incidentes, incluidos los comentarios de los analistas sobre cómo se evaluó y clasificó el incidente.

- Las acciones de investigación aplicadas por analistas y anotadas en los registros de incidentes

- Las acciones de corrección realizadas, entre las que se incluyen:

- Las acciones de manual aplicadas por analistas y anotadas en los registros de incidentes

- Las acciones automatizadas aplicadas por el sistema, incluidos los cuadernos de estrategias de Microsoft Sentinel ejecutados y las acciones XDR de Microsoft Defender aplicadas

- Las acciones de seguimiento como recomendaciones, problemas abiertos o pasos siguientes indicados por los analistas en los registros de incidentes.

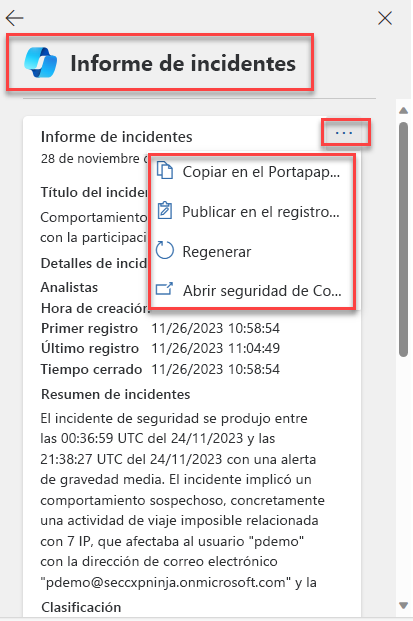

Para crear un informe de incidentes, el usuario selecciona Generar informe de incidentes en la esquina superior derecha de la página del incidente o el icono del panel de Copilot.

El informe generado depende de la información del incidente disponible en Microsoft Defender XDR y Microsoft Sentinel. Al seleccionar los puntos suspensivos en la tarjeta de informe de incidentes, el usuario puede copiar el informe en el Portapapeles, publicarlo en un registro de actividad, volver a generar el informe u optar por abrirlo en la experiencia independiente de Copilot.

Análisis de archivos

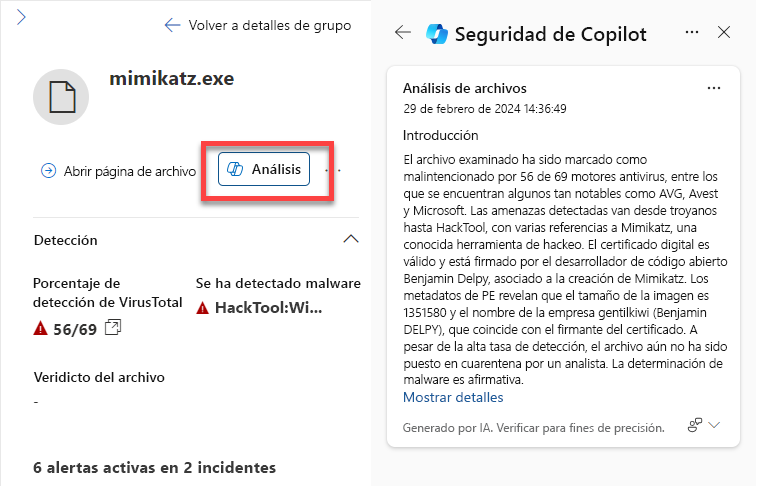

Los ataques sofisticados suelen usar archivos que imitan archivos legítimos o del sistema para evitar la detección. Copilot en Microsoft Defender XDR permite a los equipos de seguridad identificar rápidamente archivos malintencionados y sospechosos a través de funcionalidades de análisis de archivos con tecnología de IA.

Existen muchas formas de acceder a la página de perfil detallada de un archivo específico. Por ejemplo, puede usar la característica de búsqueda, el gráfico de incidentes, la escala de tiempo del artefacto, seleccionar un vínculo desde el árbol de procesos de alertas o elegir un evento en la escala de tiempo del dispositivo.

En este ejemplo, navegará a los archivos a través del gráfico de incidentes de un incidente con archivos afectados. En el gráfico de incidentes, se muestra el ámbito completo del ataque, cómo se propaga el ataque a través de la red a lo largo del tiempo, dónde se inició y hasta qué punto fue el atacante.

En el gráfico de incidentes, al seleccionar archivos se muestra la opción para ver los archivos. Al seleccionar ver archivos, se abre un panel en el lado derecho de la pantalla en la que se enumeran los archivos afectados.

Al seleccionar cualquier archivo, se muestra información general sobre los detalles del archivo y la opción para analizar el archivo. Al seleccionar Analizar, se abre el análisis de archivos de Copilot.

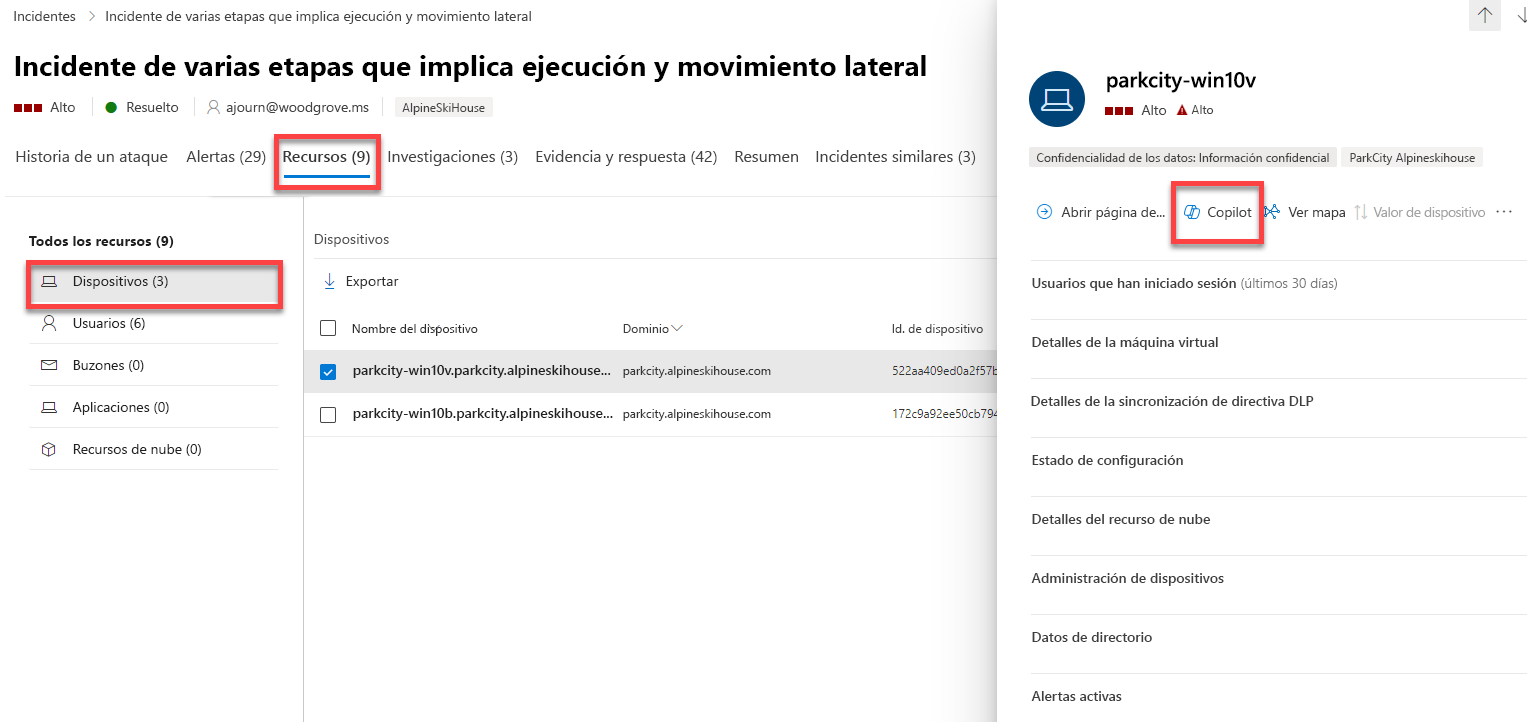

Resumir dispositivos

La funcionalidad de resumen de dispositivos de Copilot en Defender permite a los equipos de seguridad obtener la posición de seguridad de un dispositivo, la información de software vulnerable y cualquier comportamiento inusual. Los analistas de seguridad pueden usar el resumen de un dispositivo para acelerar su investigación de incidentes y alertas.

Hay muchas maneras de acceder a un resumen del dispositivo. En este ejemplo, navegará al resumen del dispositivo a través de la página de recursos de incidentes. Al seleccionar la pestaña de recursos de un incidente, se muestran todos los recursos. En el panel de navegación izquierdo, seleccione Dispositivos y, a continuación, seleccione un nombre de dispositivo específico. En la página de información general que se abre a la derecha, se ve la opción para seleccionar Copilot.

Funcionalidad común entre las características clave

Hay algunas opciones que son comunes en las características de Copilot para Microsoft Defender XDR.

Envío de comentarios

Al igual que con la experiencia independiente, la experiencia insertada proporciona a los usuarios un mecanismo para proporcionar comentarios sobre la precisión de la respuesta generada por la inteligencia artificial. Para cualquier contenido generado por IA, puede seleccionar la solicitud de comentarios en la parte inferior derecha de la ventana de contenido y seleccionar una de las opciones disponibles.

Pasar a la experiencia independiente

Como analista que usa Microsoft Defender XDR, es probable que pase una buena cantidad de tiempo en Defender XDR, por lo que la experiencia integrada es un excelente lugar para iniciar una investigación de seguridad. En función de lo que averigüe, puede determinar que se necesita una investigación más profunda. En este caso, puede pasar fácilmente a la experiencia independiente para realizar una investigación más detallada de todos los productos que aproveche todas las funcionalidades de Copilot habilitadas para su rol.

Para el contenido generado a través de la experiencia integrada, puede realizar fácilmente la transición a la experiencia independiente. Para pasar a la experiencia independiente, seleccione los puntos suspensivos dentro de la ventana de contenido generado y elija Abrir en Security Copilot.