Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

La seguridad y las medidas de seguridad y privacidad continuas se encuentran entre nuestras prioridades principales y seguimos contribuyendo a que los asociados protejan a sus clientes e inquilinos.

Para ayudar a los asociados a proteger a sus empresas y clientes frente al robo de identidad y al acceso no autorizado, activamos medidas de seguridad mejoradas para los inquilinos asociados mediante la exigencia y comprobación de MFA en VL Central (Centro de licencias por volumen). La exigencia de MFA refuerza la protección del acceso de los asociados a los recursos de los clientes y reduce el riesgo de que las credenciales se vean comprometidas.

Todos los usuarios que inician sesión en el Centro de licencias por volumen deben incorporarse a MFA antes del 5 de enero de 2026 para garantizar el acceso ininterrumpido.

En esta guía se describen los pasos que deben seguir los socios para cumplir con el requisito obligatorio de Autenticación Multifactor (MFA) para el Centro de Licenciamiento por Volumen.

Pasos para que los asociados cumplan

Para adherirse a la autenticación multifactor obligatoria para el Centro de Licencias por Volumen, los socios deben seguir estos pasos:

Paso 1: Identificar el administrador adecuado (punto de contacto)

Determine quién de su organización implementará los cambios de MFA. Normalmente, es el administrador global de Microsoft Entra o un rol de administrador equivalente con permiso para administrar la configuración de seguridad. El rol Administrador global (también conocido como "Administrador de empresa") tiene acceso completo a Entra ID, incluida la capacidad de establecer directivas de acceso condicional y habilitar MFA.

Cómo ponerse en contacto con el administrador global de su inquilino

A través del portal de Microsoft Entra

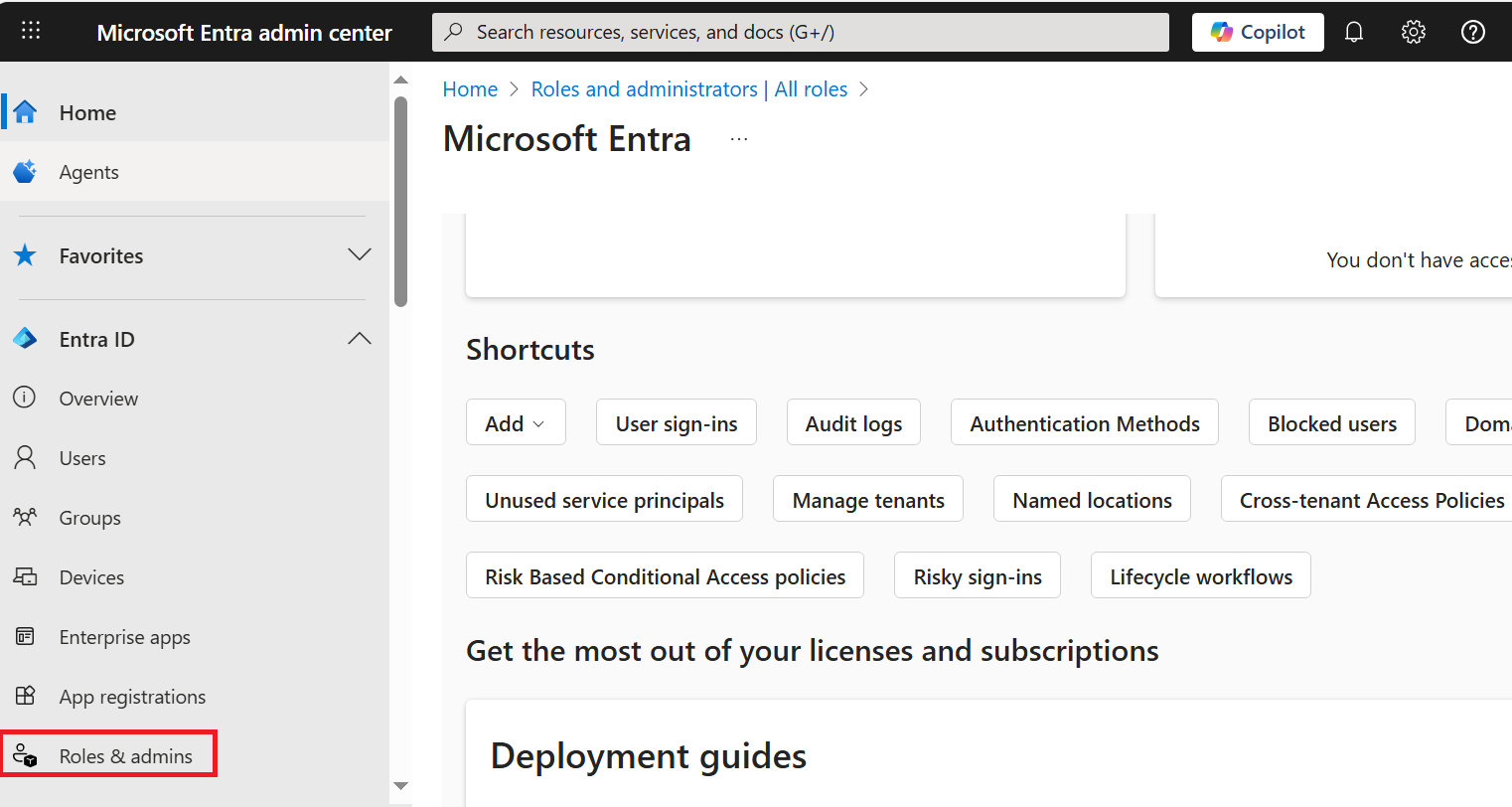

Vaya a https://entra.microsoft.com.

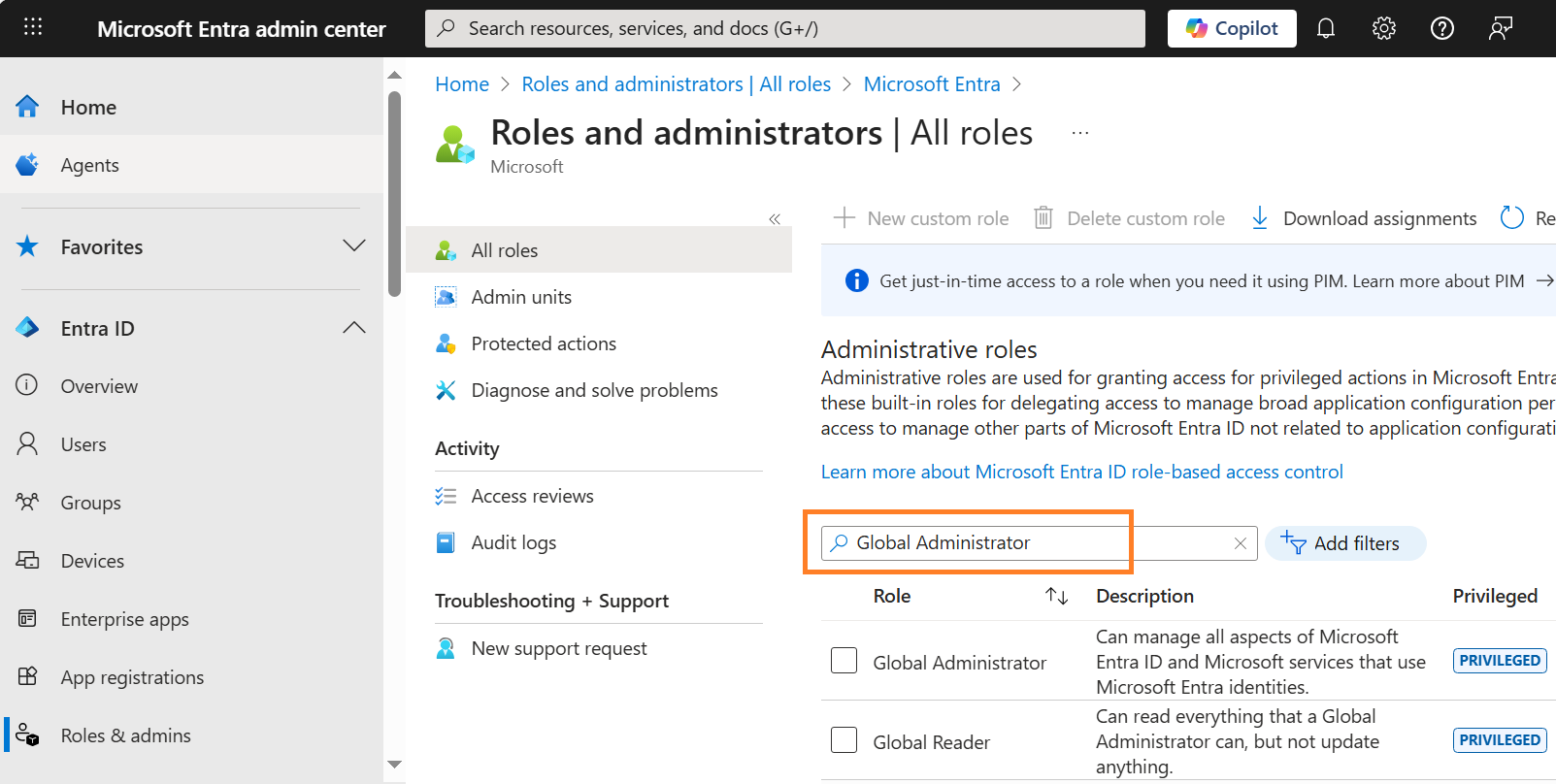

Vaya a Roles y administradores de Entra ID>.

Buscar Administrador Global

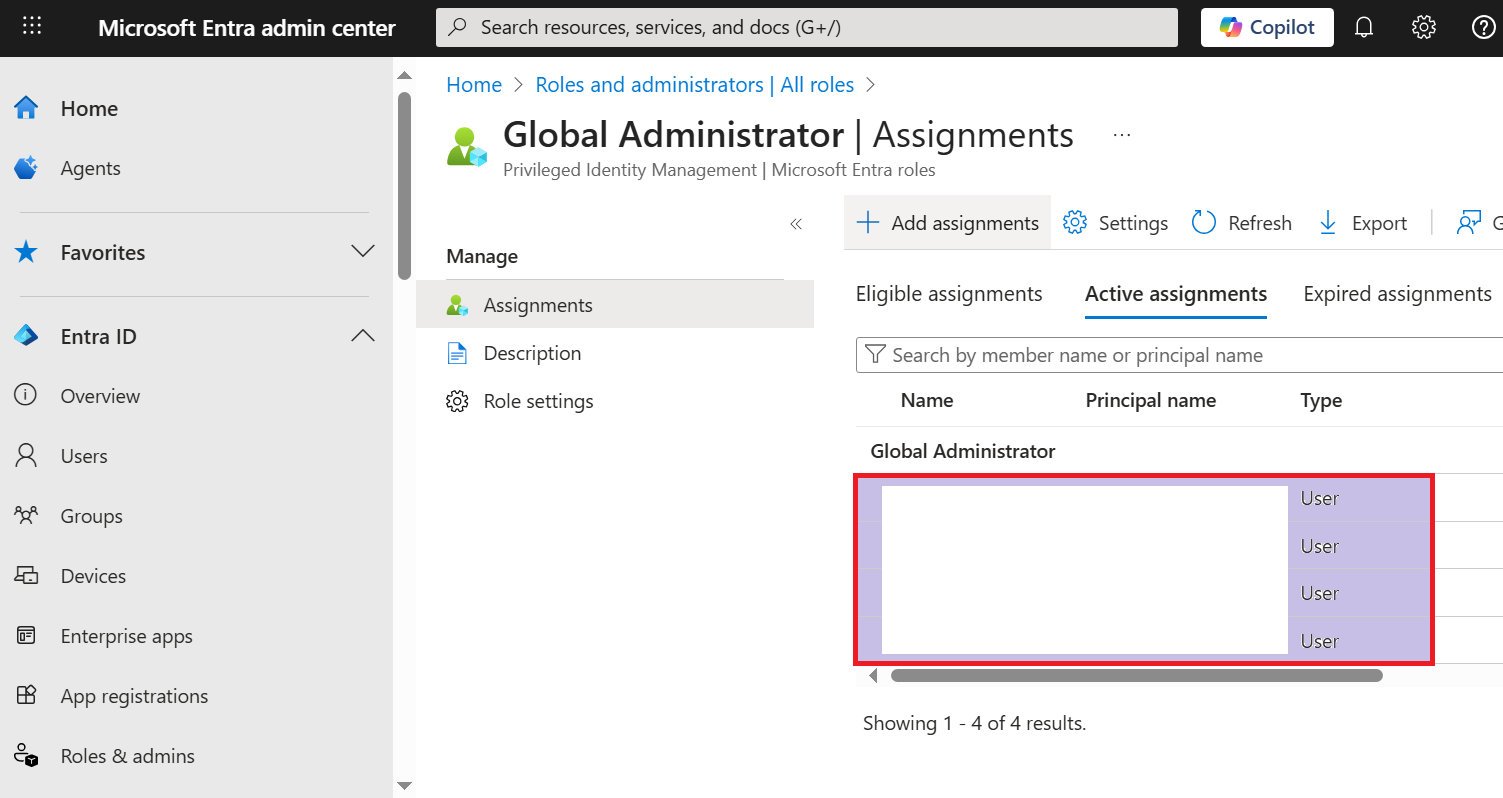

Verá una lista de los usuarios asignados a ese rol en su entidad.

Si no tiene acceso al portal de Entra:

- Póngase en contacto con el departamento de TI, el equipo de operaciones de seguridad o el departamento de soporte técnico interno.

Garantizar que el punto de contacto (POC) adecuado esté involucrado (con los derechos de administrador apropiados) es fundamental, ya que solo los que tienen roles de administrador de alto nivel pueden aplicar los requisitos de autenticación multifactor (MFA) de toda la organización.

Paso 2: Aplicar MFA para el acceso central de licencias por volumen (en todo el cliente)

Objetivo: Requerir MFA para todos los usuarios (internos e invitados) al acceder a la aplicación de Licencias por Volumen Central. Se recomienda usar una directiva de acceso condicional en microsoft Entra ID para esto. Si el acceso condicional no está disponible para el inquilino, se indican los métodos alternativos a continuación.

Uso del acceso condicional (recomendado):

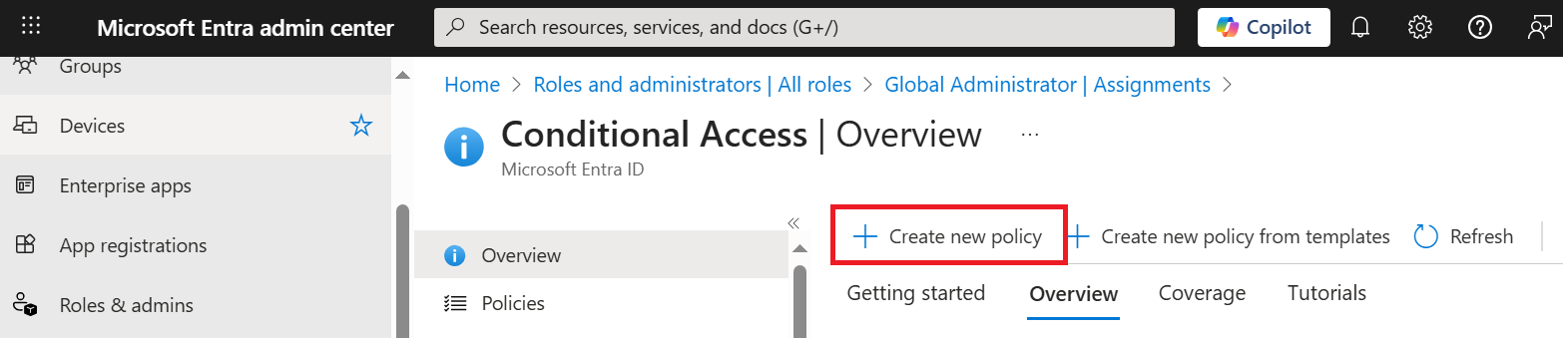

Iniciar sesión en el Centrohttps://entra.microsoft.com/ de administración de Microsoft Entra como administrador global (o administrador de acceso condicional).

Vaya a >> y seleccione + Crear nueva política.

Escriba un nombre para la política, como "MFA para Volume Licensing Central".

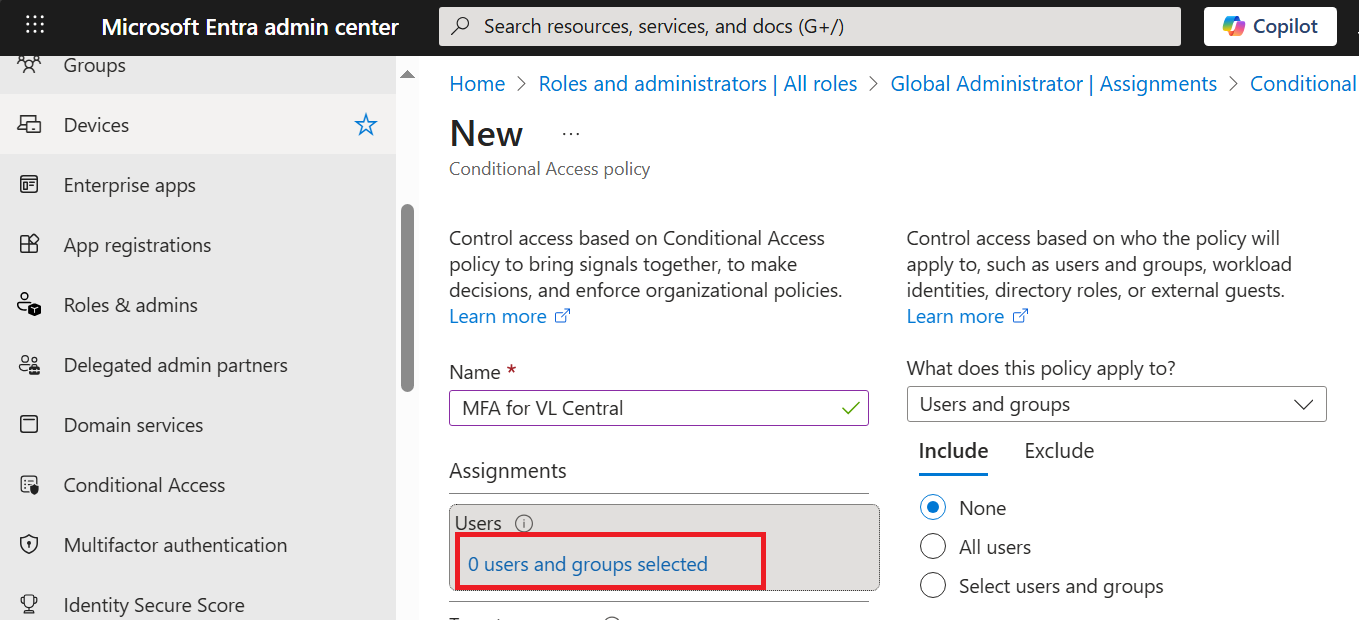

En Asignaciones, seleccione el valor actual en Usuarios.

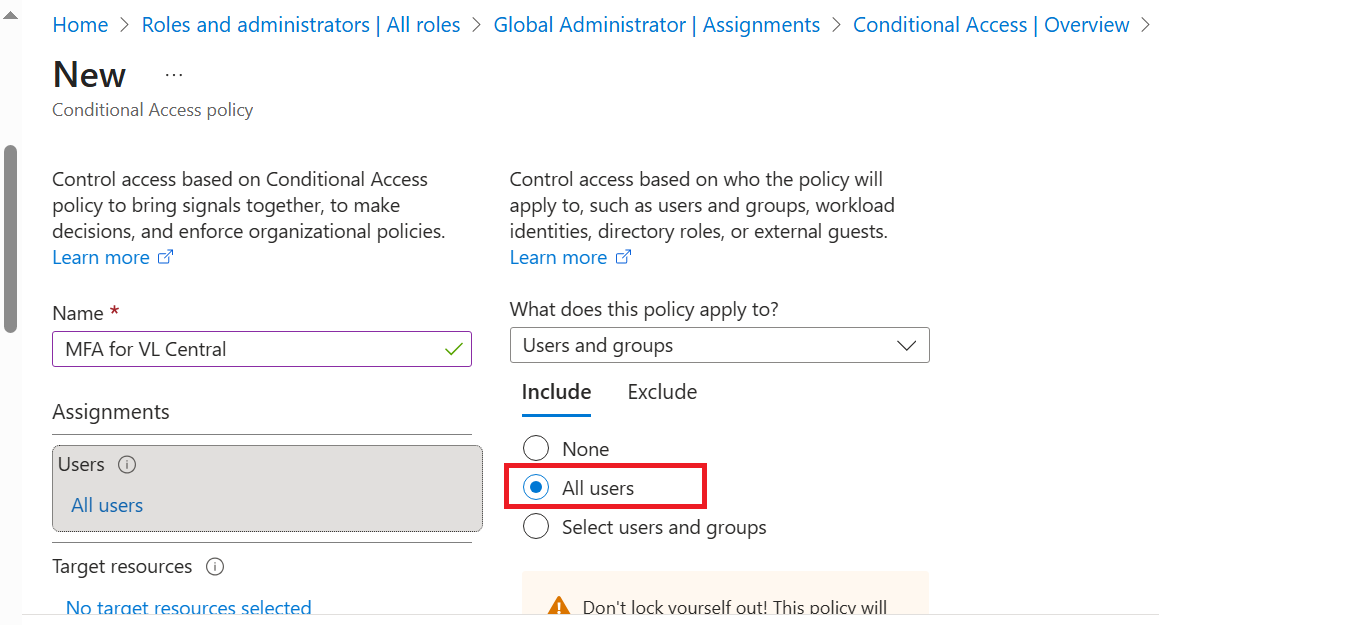

En Incluir, elija Todos los usuarios. Esto garantiza que la directiva cubra a los usuarios internos y a los usuarios invitados B2B que accedan a los recursos de Licencias por Volumen.

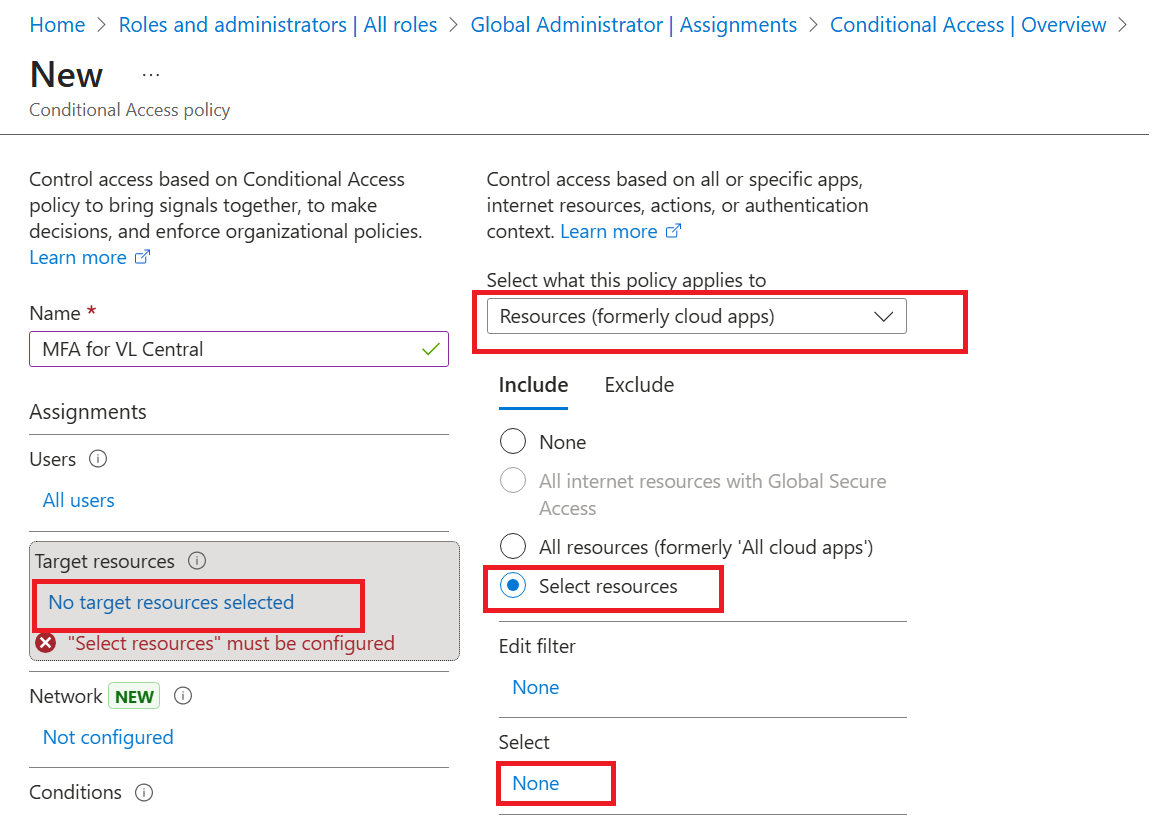

En Asignaciones, seleccione el valor actual en Recursos de destino y, a continuación, en Seleccionar lo que se aplica a esta directiva, compruebe que los recursos (anteriormente aplicaciones en la nube) están seleccionados.

En Incluir, elija Seleccionar aplicaciones.

En Incluir, elija Seleccionar recursos. A continuación, haga clic en Ninguno en la opción Seleccionar .

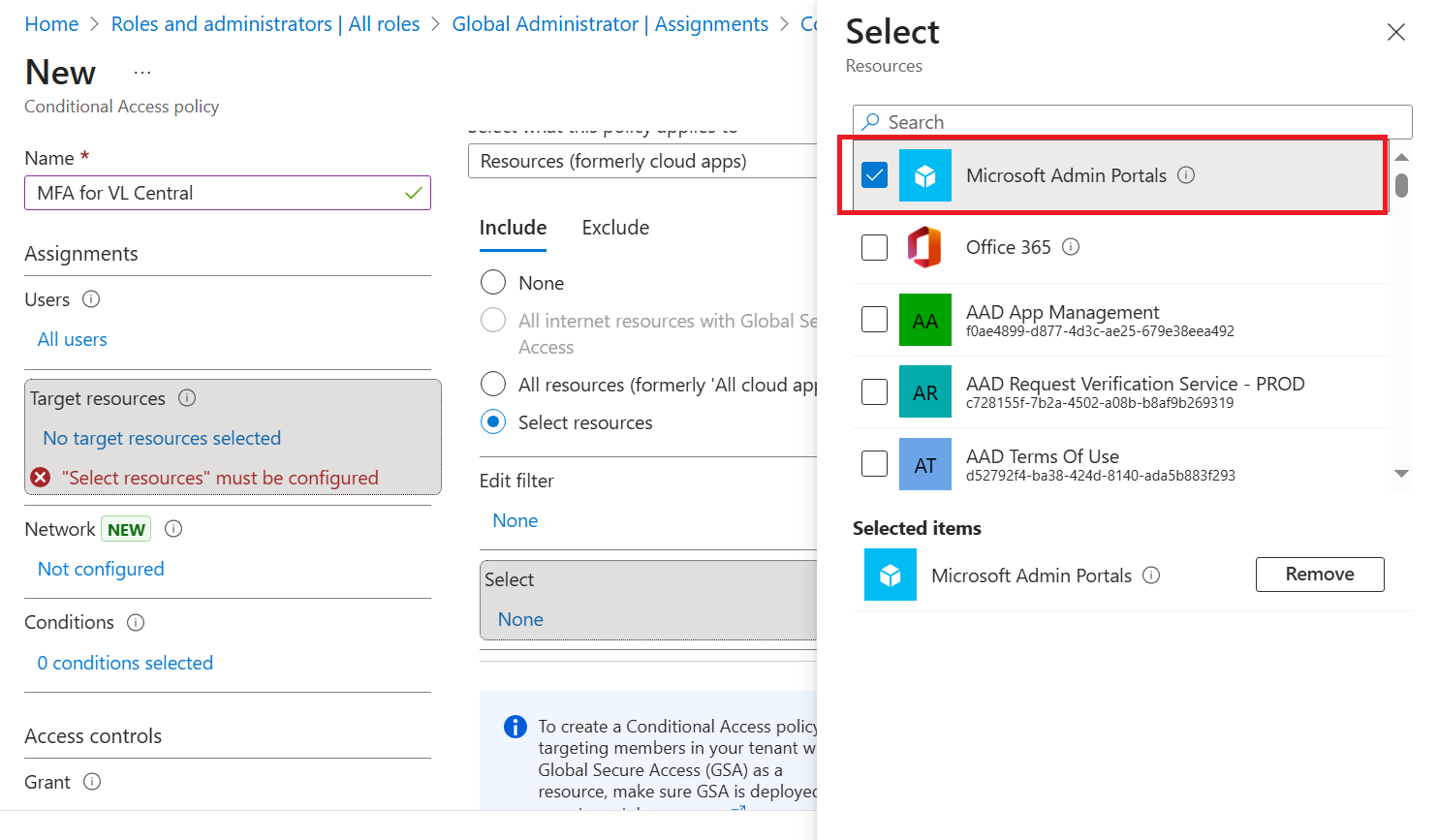

En la nueva ventana (Seleccionar recursos), elija Portales de administración de Microsoft. A continuación, haga clic en el botón Seleccionar.

Tenga en cuenta que si elegimos Portales de administración de Microsoft, Multi-Factor Authentication (MFA) se habilitará para todos los portales de administración asociados, incluido el Centro de administración de Microsoft 365, el Centro de administración de Exchange, Azure Portal, el Centro de administración de Microsoft Entra y otros.

Por lo general, puede dejar condiciones en los valores predeterminados (todas las ubicaciones, todos los estados del dispositivo). A menos que tenga una necesidad específica (por ejemplo, excluir direcciones IP de confianza o dispositivos compatibles), no se requieren condiciones adicionales para esta directiva.

En Concesión de controles > de acceso, elija Requerir autenticación multifactor. Este es el control que fuerza un desafío de autenticación multifactor. Asegúrese de que no haya controles en conflicto (como "Bloquear acceso") seleccionados.

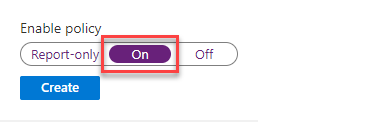

Habilite la directiva: Encendido para aplicar autenticación multifactor (MFA). Para aplicar la directiva de acceso condicional, seleccione Crear.

Una vez activa, esta directiva de acceso condicional solicitará MFA a cualquier usuario cuando inicie sesión en el Centro de Licenciamiento por Volumen. Si ya han satisfecho MFA recientemente (y permite la persistencia de la sesión), es posible que no se les solicite en cada inicio de sesión, pero por defecto se realizará un desafío durante cada nuevo inicio de sesión.

Vínculo de referencia: Habilitación de la autenticación multifactor de Microsoft Entra: Id. de Microsoft Entra | Microsoft Learn

Métodos alternativos (si el acceso condicional no está disponible):

Valores predeterminados de seguridad: Si tu tenant es pequeño o no cuenta con características premium de Entra ID, es posible que tengas los valores predeterminados de seguridad habilitados. Los valores predeterminados de seguridad requieren automáticamente que todos los usuarios se registren para la autenticación multifactor y la realicen en determinados escenarios. Habilitar los valores predeterminados de seguridad (en Entra ID>Overview > Properties > Manage Security Defaults) es una solución integral sencilla, pero es importante tener en cuenta que se aplica a todos los inicios de sesión en todas las aplicaciones, no solo a Volume Licensing Central. Si eso es aceptable o ya está en su lugar, es posible que no necesite una directiva independiente.

Vínculo de referencia: Configurar los valores predeterminados de seguridad para microsoft Entra ID - Microsoft Entra | Microsoft Learn

Per-User MFA (heredado): como alternativa, puede habilitar la autenticación multifactor para cada usuario. Esto se hace en el Centro de administración de Entra en Autenticación Multifactor de Usuarios> (o en el centro de administración de Microsoft 365 en >). Seleccione manualmente cada usuario y active la aplicación forzosa de MFA para la cuenta. Esto es menos escalable y menos flexible : Microsoft generalmente recomienda el acceso condicional a través de MFA por usuario. Sin embargo, si no puede usar CA y los Valores Predeterminados de Seguridad no encajan (o están desactivados debido a directivas personalizadas), la MFA por usuario seguirá logrando el objetivo para los usuarios de Licencias por Volumen en Central. Asegúrese de que todas las cuentas que usan el Centro de Licenciamiento por Volumen (incluidos los invitados del directorio) estén establecidas en Enforzado o Habilitado para MFA.

Vínculo de referencia: Habilitación de la autenticación multifactor por usuario: Id. de Microsoft Entra | Microsoft Learn

Independientemente del método, el resultado debe ser cada usuario debe realizar MFA para acceder a Volume Licensing Central. Se prefiere el enfoque de acceso condicional porque es preciso (dirigido específicamente al sistema de licencias por volumen Volume Licensing Central) y es más fácil de administrar a largo plazo.

Paso 3: Asegurarse de que los usuarios individuales están MFA-Ready

La mayoría de los usuarios estarán cubiertos automáticamente por la aplicación mencionada anteriormente a nivel de inquilino. Sin embargo, es posible que quiera comunicarse y ayudar a los usuarios con antelación:

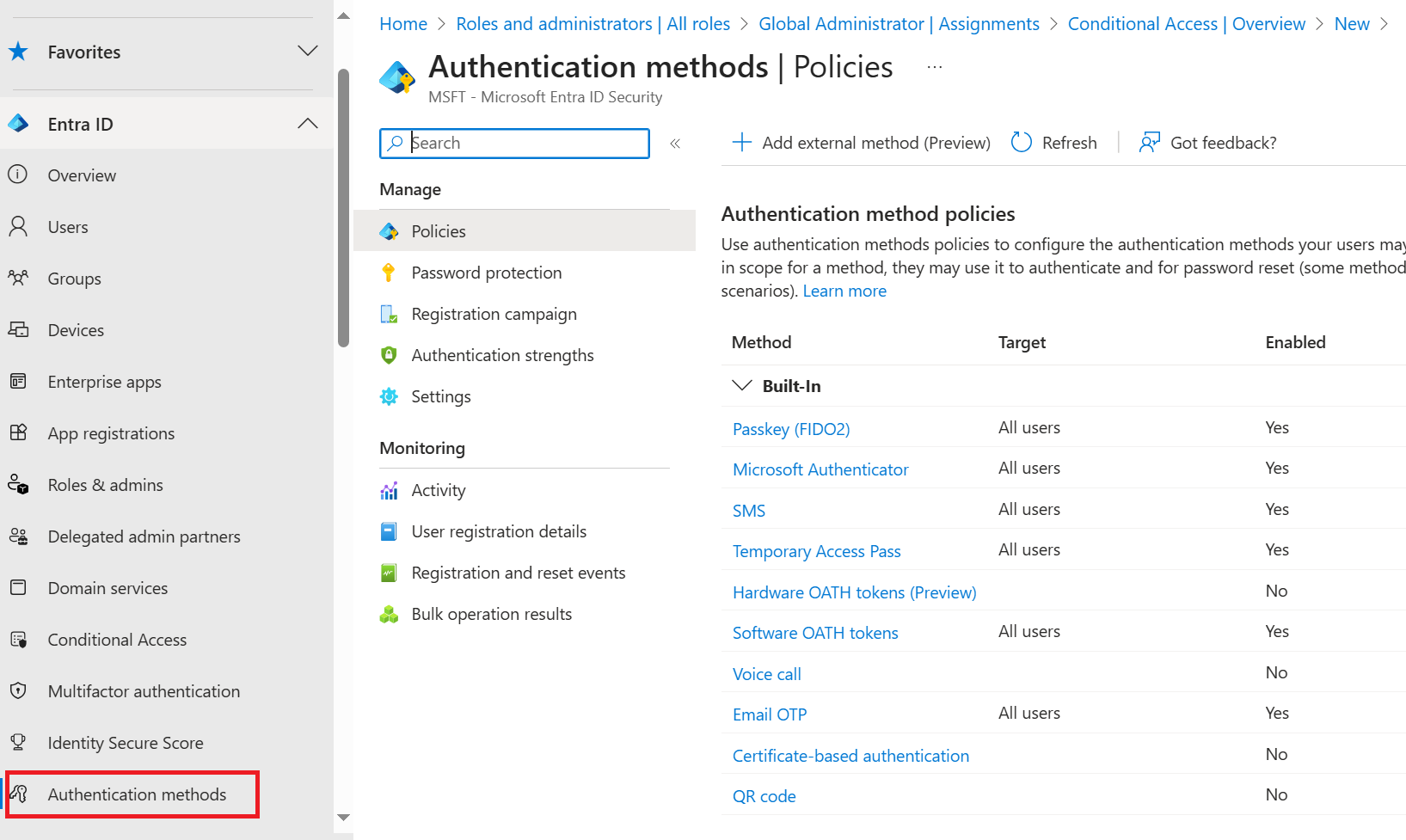

Fomentar el registro anticipado de MFA: pida a los usuarios (internos y externos) que vayan a la página de configuración de Microsoft MFA (normalmente https://aka.ms/mfasetup) y agregue al menos un método de verificación habilitado para el inquilino. Esto garantiza que no los sorprendan desprevenidos. A menudo es más fácil para los usuarios configurar la aplicación Microsoft Authenticator en su teléfono. Puede establecer los métodos de autenticación aplicables a su inquilino en Inicio>Métodos de autenticación>Directivas en el portal de Entra.

Configurar varios métodos: recomiende a los usuarios configurar un método MFA de copia de seguridad (por ejemplo, un teléfono secundario o un token de hardware si tienen uno). Esto ayuda si pierden el acceso a su método principal.

Usuarios invitados de organizaciones asociadas: colabore con sus asociados para asegurarse de que sus usuarios conozcan los próximos requisitos. Es posible que necesiten habilitar MFA en su arrendatario principal. (Cuando inicien sesión en el Centro de licencias por volumen como invitados, nuestra directiva les pedirá: el aviso de MFA será atendido por su propio Azure AD en la mayoría de los casos).

Si usó MFA por usuario en el paso 2, este paso es esencialmente necesario: los usuarios no podrán iniciar sesión sin habilitarlos y completar el registro. Si ha usado el acceso condicional o los valores predeterminados de seguridad, los usuarios pueden ser solicitados en el siguiente inicio de sesión (experiencia de registro de autenticación multifactor (MFA), consulte la sección siguiente), pero es más sencillo para los usuarios si configuran la autenticación multifactor con antelación.

Proveedor de identidades externo

El MFA de terceros se puede integrar directamente con Microsoft Entra ID. Para obtener más información, consulte Referencia del proveedor de métodos externos de autenticación multifactor de Microsoft Entra. El identificador de Entra de Microsoft se puede configurar opcionalmente con un proveedor de identidades federado. Si es así, la solución del proveedor de identidades debe configurarse correctamente para enviar la notificación multipleauthn a Microsoft Entra ID. Para obtener más información, consulte Satisfacer los controles de autenticación multifactor (MFA) de Microsoft Entra ID con notificaciones de MFA de un IdP federado.

MFA posterior a la migración

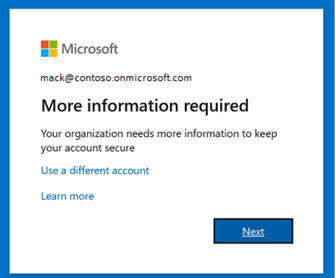

Si un usuario aún no ha configurado el MFA para el 5 de enero de 2026 e intenta iniciar sesión en Volume Licensing Central, no se les bloqueará directamente. En su lugar, se les pide automáticamente que se registren para MFA como parte del proceso de inicio de sesión.

Experiencia de registro de MFA

Durante la comprobación de MFA, si la cuenta de asociado no se ha registrado para MFA antes, el identificador de Microsoft Entra pide al usuario que complete primero el registro de MFA. Revise más información sobre el método Microsoft Authenticator:

Después de que el usuario seleccione Siguiente, se le pedirá que elija entre una lista de métodos de comprobación.

Después del registro correcto, el usuario debe completar la comprobación de MFA mediante su método de verificación elegido.

Sin acceso sin MFA: Si un usuario rechaza el proceso de inscripción, no podrá continuar con el Centro de Licencias por Volumen. El mensaje aparece cada vez hasta que lo completen. Los usuarios no pueden omitirlo ni saltarlo: la configuración de MFA es obligatoria.

Si tiene algún problema al habilitar MFA para su organización, póngase en contacto con MFAVLCsupport@microsoft.com para obtener ayuda.