Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Durante una actualización de Windows, hay procesos específicos del usuario que deben producirse para que se complete la actualización. Estos procesos requieren que el usuario inicie sesión en su dispositivo. En el primer inicio de sesión después de iniciar una actualización, los usuarios deben esperar hasta que estos procesos específicos del usuario se completen antes de que puedan empezar a usar su dispositivo.

¿Cómo funciona?

Cuando Windows Update inicia un reinicio automático, ARSO extrae las credenciales derivadas del usuario que ha iniciado sesión actualmente, la conserva en el disco y configura Autologon para el usuario. Windows Update, al ejecutarse como sistema con privilegios TCB, inicia la llamada RPC.

Después del reinicio final de Windows Update, el usuario iniciará sesión automáticamente a través del mecanismo Autologon, y la sesión del usuario se restaurará utilizando los secretos guardados. Además, el dispositivo está bloqueado para proteger la sesión del usuario. El bloqueo se inicia a través de Winlogon, mientras que la autoridad de seguridad local (LSA) realiza la administración de credenciales. Tras una configuración correcta de ARSO e iniciar sesión, las credenciales guardadas se eliminan inmediatamente del disco.

Al iniciar sesión y bloquear automáticamente al usuario en la consola, Windows Update puede completar los procesos específicos del usuario antes de que el usuario vuelva al dispositivo. De este modo, el usuario puede empezar a usar inmediatamente su dispositivo.

Los dispositivos administrados y no administrados son tratados de forma diferente por ARSO. En el caso de los dispositivos no administrados, se usa el cifrado de dispositivos, pero no es necesario para que el usuario obtenga ARSO. En el caso de los dispositivos administrados, se requieren TPM 2.0, SecureBoot y BitLocker para la configuración de ARSO. Los administradores de TI pueden invalidar este requisito a través de la directiva de grupo. ARSO para dispositivos administrados actualmente solo está disponible para los dispositivos que están unidos a Microsoft Entra ID.

| Actualización de Windows | apagado -g -t 0 | Reinicios iniciados por el usuario | APIs con banderas SHUTDOWN_ARSO o EWX_ARSO |

|---|---|---|---|

| Dispositivos administrados: Sí Dispositivos no administrados: Sí |

Dispositivos administrados: Sí Dispositivos no administrados: Sí |

Dispositivos administrados: no Dispositivos no administrados: Sí |

Dispositivos administrados: Sí Dispositivos no administrados: Sí |

Nota:

Después de un reinicio inducido por una actualización de Windows, el último usuario interactivo inicia sesión automáticamente y la sesión está bloqueada. Esto permite que las aplicaciones de pantalla de bloqueo de un usuario se sigan ejecutando a pesar del reinicio de Windows Update.

Directiva n.º 1

Inicio de sesión y bloqueo automático del último usuario interactivo después de un reinicio

En Windows 10, ARSO está deshabilitado para las ediciones de servidor y no habilitado para las ediciones de cliente.

Ubicación de la directiva de grupo: Configuración del > equipo Plantillas > administrativas Componentes de > Windows Opciones de inicio de sesión de Windows

Directiva de Intune:

- Plataforma: Windows 10 y versiones posteriores

- Tipo de perfil: Plantillas administrativas

- Ruta de acceso: \Componentes de Windows\Opciones de inicio de sesión de Windows

Compatible con: Al menos Windows 10 versión 1903

Descripción:

Esta configuración de directiva controla si un dispositivo iniciará sesión automáticamente y bloqueará al último usuario interactivo después de reiniciar el sistema o después de un apagado y arranque en frío.

Solo se produce si el último usuario interactivo no cierra la sesión antes del reinicio o apagado.

Si el dispositivo está unido a Active Directory o Microsoft Entra ID, esta directiva solo se aplica a los reinicios de Windows Update. De lo contrario, se aplica tanto a los reinicios de Windows Update como a los reinicios y apagados iniciados por el usuario.

Si no configura esta configuración de directiva, está habilitada de forma predeterminada. Cuando la directiva está habilitada, el usuario inicia sesión automáticamente. Además, después de arrancar el dispositivo, la sesión se bloquea con todas las aplicaciones de pantalla de bloqueo configuradas para ese usuario.

Después de habilitar esta directiva, puede configurar sus opciones a través de la directiva ConfigAutomaticRestartSignOn. Establece el modo de inicio de sesión automático y bloquea el último usuario interactivo después de un reinicio o arranque en frío.

Si deshabilita esta configuración de directiva, el dispositivo no configura el inicio de sesión automático. Las aplicaciones de pantalla de bloqueo del usuario no se reinician después de reiniciar el sistema.

Editor del Registro:

| Nombre del valor | Tipo | Datos |

|---|---|---|

| DisableAutomaticRestartSignOn | DWORD | 0 (Habilitar ARSO) |

| 1 (Deshabilitar ARSO) |

Ubicación del Registro de directivas: HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

Tipo: DWORD

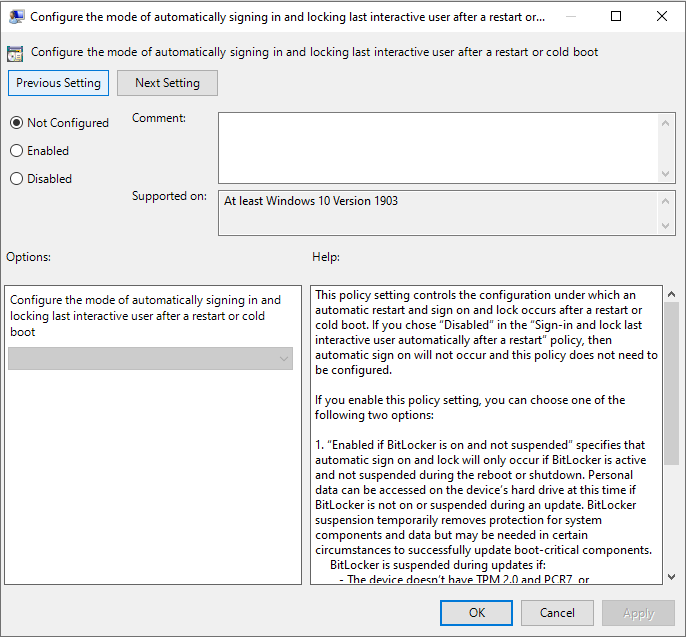

Directiva n.º 2

Configuración del modo de inicio de sesión automático y bloqueo del último usuario interactivo después de un reinicio o arranque en frío

Ubicación de la directiva de grupo: Configuración del > equipo Plantillas administrativas Componentes > de > Windows Opciones de inicio de sesión de Windows

Directiva de Intune:

- Plataforma: Windows 10 y versiones posteriores

- Tipo de perfil: Plantillas administrativas

- Ruta de acceso: \Componentes de Windows\Opciones de inicio de sesión de Windows

Compatible con: Al menos Windows 10 versión 1903

Descripción:

Este valor de la directiva controla la configuración bajo la que se produce un reinicio automático y un inicio de sesión y bloqueo después de un reinicio o arranque en frío. Si eligió "Deshabilitado" en la directiva "Iniciar sesión y bloquear el último usuario interactivo automáticamente después de un reinicio", no se producirá el inicio de sesión automático y no es necesario configurar esta directiva.

Si habilita esta configuración de directiva, puede elegir una de las dos opciones siguientes:

- "Habilitado si BitLocker está activado y no suspendido" especifica que el inicio de sesión automático y el bloqueo solo se producirán si BitLocker está activo y no se suspende durante el reinicio o apagado. Se puede acceder a los datos personales en el disco duro del dispositivo en este momento si BitLocker no está activado o suspendido durante una actualización. La suspensión de BitLocker quita temporalmente la protección de los componentes y datos del sistema, pero puede ser necesario en determinadas circunstancias para actualizar correctamente los componentes críticos de arranque.

- BitLocker se suspende durante las actualizaciones si:

- El dispositivo no tiene TPM 2.0 y PCR7, o

- El dispositivo no usa un protector solo de TPM

- BitLocker se suspende durante las actualizaciones si:

- "Always Enabled" especifica que el inicio de sesión automático se producirá incluso si BitLocker está desactivado o suspendido durante el reinicio o apagado. Cuando BitLocker no está habilitado, se puede acceder a los datos personales en el disco duro. El reinicio automático y el inicio de sesión solo se deben ejecutar en esta condición si está seguro de que el dispositivo configurado está en una ubicación física segura.

Si deshabilita o no establece esta configuración, el inicio de sesión automático tendrá como valor predeterminado el comportamiento "Habilitado si BitLocker está activado y no suspendido".

Editor del Registro

| Nombre del valor | Tipo | Datos |

|---|---|---|

| AutomaticRestartSignOnConfig | DWORD | 0 (Habilitar ARSO si es seguro) |

| 1 (Habilitar ARSO siempre) |

Ubicación del Registro de directivas: HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

Tipo: DWORD

Solución de problemas

Cuando Winlogon realiza un inicio de sesión, el seguimiento de estado de Winlogon se almacena en el registro de eventos de Winlogon. Compruebe los registros > de aplicaciones y servicios de Microsoft > Windows > Winlogon > Operativo en el Visor de eventos para ver los siguientes eventos de Winlogon:

| Id. del evento | Descripción del evento | Origen del evento |

|---|---|---|

| 1 | Authentication started. |

Winlogon |

| 2 | Authentication stopped. Result 0 |

Winlogon |

El estado de un intento de configuración de ARSO se almacena en el registro de eventos LSA. Compruebe los registros > de aplicaciones y servicios de Microsoft > Windows > LSA > Operativo en el Visor de eventos para ver los siguientes eventos de LSA:

| Id. del evento | Descripción del evento | Origen del evento |

|---|---|---|

| 320 | Automatic restart sign on successfully configured the autologon credentials for: Account name: <accountName> Account Domain: <accountDomain> |

LSA |

| 321 | Automatic restart sign on successfully deleted autologon credentials from LSA memory |

LSA |

| 322 | Automatic restart sign on failed to configure the autologon credentials with error: <errorText> |

LSA |

Motivos por los que puede fallar el inicio de sesión automático

Hay varios casos en los que no se puede lograr un inicio de sesión automático de usuario. Esta sección está pensada para capturar los escenarios conocidos en los que se puede producir esto.

El usuario debe cambiar la contraseña en el siguiente inicio de sesión

El inicio de sesión del usuario puede entrar en un estado bloqueado cuando se requiere el cambio de contraseña en el próximo inicio de sesión. Esto se puede detectar antes de reiniciar en la mayoría de los casos, pero no todos (por ejemplo, la expiración de la contraseña se puede alcanzar entre el apagado y el siguiente inicio de sesión.

Cuenta de usuario deshabilitada

Se puede mantener una sesión de usuario existente incluso si está deshabilitada. El reinicio de una cuenta que está deshabilitada se puede detectar localmente en la mayoría de los casos de antemano, dependiendo de la directiva de grupo no puede ser para las cuentas de dominio (algunos escenarios de inicio de sesión almacenados en la caché del dominio funcionan aunque la cuenta esté deshabilitada en DC).

Horas de inicio de sesión y controles parentales

Las horas de inicio de sesión y los controles parentales pueden prohibir la creación de una nueva sesión de usuario. Si se hubiera producido un reinicio durante esta ventana, el usuario no podrá iniciar sesión. La directiva también provoca bloqueos o cierres de sesión como una acción de cumplimiento. El estado de un intento de configuración de Autologon se registra.

Detalles de seguridad

En entornos en los que la seguridad física del dispositivo es de preocupación (por ejemplo, el dispositivo se puede robar), Microsoft no recomienda usar ARSO. ARSO se basa en la integridad del firmware de la plataforma y TPM, un atacante con acceso físico puede poner en peligro estas credenciales y, como tal, acceder a las credenciales almacenadas en el disco con ARSO habilitado.

En entornos empresariales en los que la seguridad de los datos de usuario protegidos por la API de protección de datos (DPAPI) es de preocupación, Microsoft no recomienda usar ARSO. ARSO afecta negativamente a los datos de usuario protegidos por DPAPI porque el descifrado no requiere credenciales de usuario. Las empresas deben probar el impacto en la seguridad de los datos de usuario protegidos por DPAPI antes de usar ARSO.

Credenciales almacenadas

| Hash de contraseña | Clave de credencial | Vale de concesión de vales | Token de actualización principal |

|---|---|---|---|

| Cuenta local: Sí | Cuenta local: Sí | Cuenta local: no | Cuenta local: no |

| Cuenta de MSA: Sí | Cuenta de MSA: Sí | Cuenta de MSA: no | Cuenta de MSA: no |

| Cuenta unida a Microsoft Entra: Sí | Cuenta unida a Microsoft Entra: Sí | Cuenta unida a Microsoft Entra: Sí (si es híbrido) | Cuenta unida a Microsoft Entra: Sí |

| Cuenta unida a un dominio: Sí | Cuenta unida a un dominio: Sí | Cuenta unida a un dominio: Sí | Cuenta unida a un dominio: Sí (si es híbrido) |

Interacción de Credential Guard

ARSO es compatible con Credential Guard habilitado en dispositivos a partir de Windows 10 versión 2004.

Recursos adicionales

Autologon es una característica que ha estado presente en Windows para varias versiones. Es una característica documentada de Windows que incluso tiene herramientas como Autologon para Windows http:/technet.microsoft.com/sysinternals/bb963905.aspx. Permite que un único usuario del dispositivo inicie sesión automáticamente sin escribir credenciales. Las credenciales se configuran y almacenan en el Registro como un secreto de LSA cifrado. Esto podría ser problemático para muchos casos de niños, donde el bloqueo de cuentas puede producirse entre la hora de acostarse y al despertar, en particular si la ventana de mantenimiento suele ocurrir durante este tiempo.