Configuración de proveedores de autenticación de terceros como autenticación principal en AD FS 2019

Las organizaciones están experimentando ataques que intentan usar la fuerza bruta, poner en peligro o bloquear de algún modo las cuentas de usuario mediante el envío de solicitudes de autenticación basada en contraseña. Para mejorar la protección de las organizaciones frente a riesgos, AD FS ha introducido características como el bloqueo “inteligente” de extranet y el bloqueo basado en direcciones IP.

Sin embargo, estas mitigaciones son reactivas. Para proporcionar una manera proactiva que reduzca la gravedad de estos ataques, AD FS tiene la capacidad de solicitar otros factores antes de recopilar la contraseña.

Por ejemplo, AD FS 2016 presentó Azure MFA como autenticación multifactor princial de Microsoft Entra para que los códigos OTP de la aplicación Authenticator se pudieran usar como primer factor. A partir de AD FS 2019 puede configurar proveedores de autenticación externos como factores de autenticación principales.

Esto permite dos escenarios clave:

Escenario 1: Protección de la contraseña

Proteja el inicio de sesión basado en contraseña frente a ataques por fuerza bruta y bloqueos solicitando primero un factor externo adicional. Una solicitud de contraseña solo se ve cuando la autenticación externa se completa correctamente. Esto elimina una manera cómoda en la que los atacantes han intentado poner en peligro o deshabilitar cuentas.

Este escenario consta de dos componentes:

- Solicitud de autenticación multifactor de Microsoft Entra (disponible a partir de AD FS 2016) o un factor de autenticación externo como autenticación principal.

- Nombre de usuario y contraseña como autenticación adicional en AD FS.

Escenario 2: Sin contraseñas

Elimine las contraseñas por completo, pero realizando una autenticación multifactor segura con métodos que no se basan en contraseñas en AD FS.

- Autenticación multifactor de Microsoft Entra con la aplicación Authenticator

- Windows 10 Hello para empresas

- Autenticación de certificado

- Proveedores de autenticación externos

Conceptos

Lo que autenticación principal significa realmente es que es el método que se le pide al usuario en primer lugar, antes que los factores adicionales. Anteriormente, los únicos métodos primarios disponibles en AD FS eran los métodos incorporados para la autenticación multifactor de Active Directory o Microsoft Entra, u otros almacenes de autenticación LDAP. Los métodos externos se pueden configurar como autenticación “adicional”, que tiene lugar después de haberse realizado satisfactoriamente la autenticación principal.

En AD FS 2019, la autenticación externa como funcionalidad principal significa que todos los proveedores de autenticación externos registrados en la granja de AD FS (por medio de Register-AdfsAuthenticationProvider) están disponibles para la autenticación principal y para la autenticación “adicional”. Se pueden habilitar de la misma manera que los proveedores integrados, como la autenticación de formularios y la autenticación de certificados, para usarlos en la intranet o la extranet.

Cuando se habilita un proveedor externo para la extranet, la intranet o ambas, está disponible para que los usuarios lo utilicen. Si hay más de un método habilitado, los usuarios ven una página de selección y pueden elegir un método principal, igual que para la autenticación adicional.

Requisitos previos

Antes de configurar proveedores de autenticación externos como principales, asegúrese de que tiene los siguientes requisitos previos.

- El nivel de comportamiento de la granja de AD FS (FBL) se ha elevado a “4” (este valor corresponde a AD FS 2019).

- Este es el valor predeterminado de FBL para las nuevas granjas de AD FS 2019.

- En el caso de las granjas de AD FS basadas en Windows Server 2012 R2 o 2016, se puede obtener el FBL con el commandlet invoke-AdfsFarmBehaviorLevelRaise de PowerShell. Para más información sobre cómo actualizar una granja de AD FS, consulte el artículo acerca de la actualización de granjas de servidores para granjas de SQL o de WID.

- Puede comprobar el valor de FBL con el cmdlet Get-AdfsFarmInformation.

- La granja de AD FS 2019 está configurada para usar las nuevas páginas “paginadas” orientadas al usuario de la versión 2019.

- Este es el comportamiento predeterminado para las nuevas granjas de AD FS 2019.

- En el caso de las granjas de AD FS actualizadas desde Windows Server 2012 R2 o 2016, los flujos paginados se habilitan automáticamente cuando se habilita la autenticación externa como principal (característica descrita en este documento) como se explica en la siguiente sección de este artículo.

Habilitación de métodos de autenticación externos como principales

Una vez comprobados los requisitos previos, hay dos maneras de configurar proveedores de autenticación adicionales de AD FS como principales: PowerShell o la consola de administración de AD FS.

Usar PowerShell

PS C:\> Set-AdfsGlobalAuthenticationPolicy -AllowAdditionalAuthenticationAsPrimary $true

El servicio AD FS debe reiniciarse después de habilitar o deshabilitar la autenticación adicional como principal.

Uso de la consola de Administración de AD FS

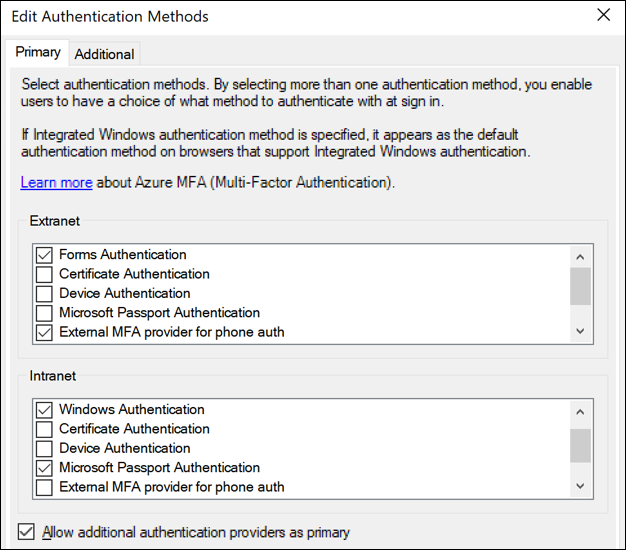

En la consola de Administración de AD FS, en Servicio ->Métodos de autenticación, en Métodos de autenticación primaria, seleccione Editar.

Seleccione la casilla Permitir proveedores de autenticación adicionales como principales.

El servicio AD FS debe reiniciarse después de habilitar o deshabilitar la autenticación adicional como principal.

Habilitación del nombre de usuario y la contraseña como autenticación adicional

Para completar el escenario de “protección de la contraseña”, habilite el nombre de usuario y la contraseña como autenticación adicional por medio de PowerShell o de la consola de administración de AD FS. Se proporcionan ejemplos para ambos métodos.

Habilitación del nombre de usuario y la contraseña como autenticación adicional mediante PowerShell

PS C:\> $providers = (Get-AdfsGlobalAuthenticationPolicy).AdditionalAuthenticationProvider

PS C:\>$providers = $providers + "FormsAuthentication"

PS C:\>Set-AdfsGlobalAuthenticationPolicy -AdditionalAuthenticationProvider $providers

Habilitación del nombre de usuario y la contraseña como autenticación adicional mediante la consola de administración de AD FS

En la consola de Administración de AD FS, en Servicio ->Métodos de autenticación, en Métodos de autenticación adicional, seleccione Editar.

Seleccione la casilla Autenticación de formularios para habilitar el nombre de usuario y la contraseña como autenticación adicional.