Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Dns tradicional usa mensajes UDP o TCP sin cifrar en el puerto 53, que expone el tráfico DNS a la supervisión pasiva, el análisis de tráfico y la manipulación activa por parte de los atacantes. El cifrado DNS protege el tráfico de consulta y respuesta DNS de ser observado, modificado o alterado mientras está en tránsito a través de una red.

DNS a través de HTTPS (DoH) es un mecanismo basado en estándares que cifra el tráfico DNS mediante la encapsulación de mensajes DNS dentro de HTTPS, lo que proporciona confidencialidad e integridad mediante la seguridad de la capa de transporte (TLS). Al cifrar el tráfico DNS, DoH ayuda a evitar la interceptación, los ataques de tipo "man in the middle" y la inspección no autorizada de las consultas y respuestas DNS.

Funcionamiento de DNS a través de HTTPS

DNS a través de HTTPS no cambia el modelo fundamental de consulta y respuesta de DNS. En su lugar, cambia cómo se transportan los mensajes DNS a través de la red. Al habilitar DoH en un servidor DNS, DoH se convierte en una opción de comunicación cifrada adicional y el servidor DNS sigue respondiendo a consultas DNS tradicionales a menos que deshabilite explícitamente esa funcionalidad.

Al habilitar DoH:

El servidor DNS escucha el tráfico HTTPS.

Configure un cliente compatible con DoH (como un cliente de Windows 11) para usar consultas cifradas en un servidor DNS.

El cliente DoH establece una conexión TLS con el servidor DNS.

El cliente envía consultas DNS dentro de una solicitud HTTPS.

El servidor DNS procesa la consulta como de costumbre.

La respuesta DNS se devuelve dentro de la respuesta HTTPS.

DNS a través de HTTPS para el servidor DNS (versión preliminar)

Importante

DNS a través de HTTPS (DoH) para el servidor DNS en Windows Server se encuentra actualmente en versión preliminar. Esta información está relacionada con un producto de versión preliminar que puede modificarse sustancialmente antes de su lanzamiento. Microsoft no ofrece ninguna garantía, expresada o implícita, con respecto a la información proporcionada aquí.

A partir de la actualización de seguridad 2026-02 (KB5075899) para Windows Server 2025, puede habilitar DNS a través de HTTPS (DoH) en el servicio servidor DNS para cifrar el tráfico DNS entre clientes compatibles con DoH y el servidor DNS.

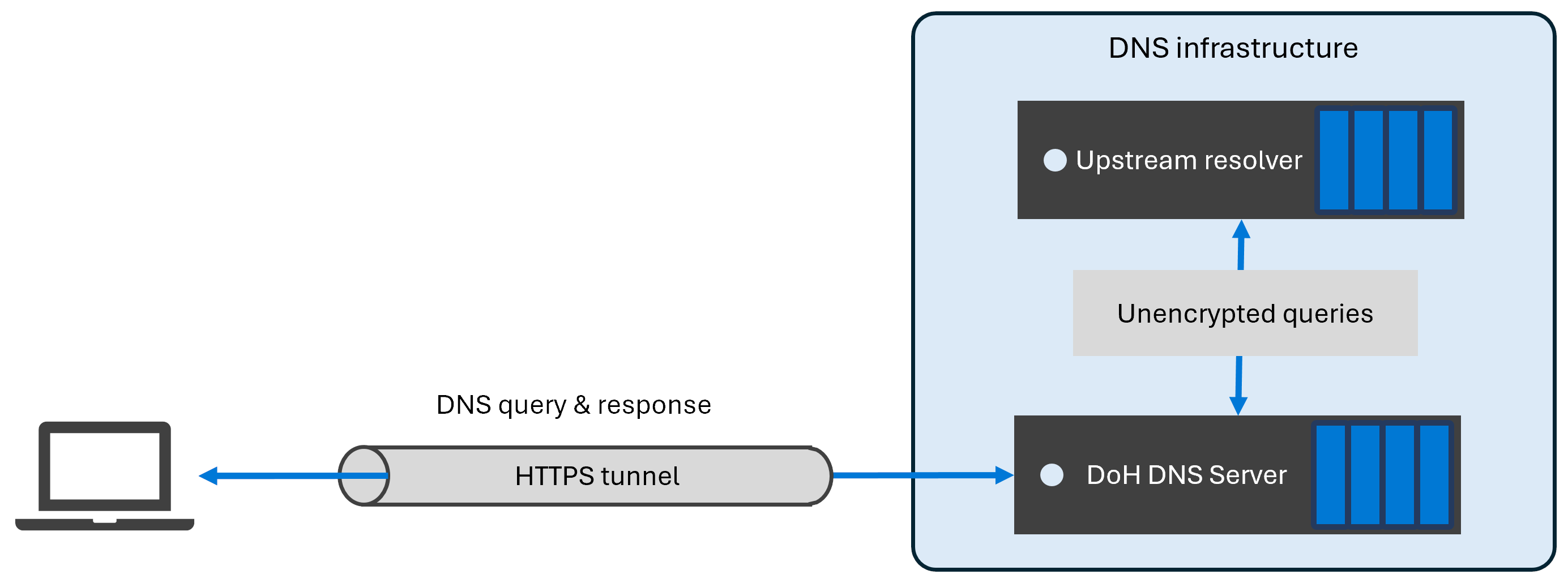

Un ejemplo del flujo de comunicación de DoH es como se muestra en el diagrama siguiente.

Al configurar DNS a través de HTTPS para el servidor DNS, tenga en cuenta lo siguiente durante la versión preliminar:

La comunicación DNS ascendente (reenviadores, reenviadores condicionales, servidores autoritativos) permanece sin cifrar.

Las transferencias de zona DNS permanecen sin cifrar.

Las actualizaciones dinámicas de DNS permanecen sin cifrar de forma predeterminada.

No se puede crear un filtro de consulta DNS que solo coincida con las consultas DoH.

Las directivas con un filtro de consulta de protocolo de transporte no coinciden con las consultas DoH. Por ejemplo, una directiva con filtro de protocolo de transporte establecido en

EQ, TCPno coincide con DoH.

Ventajas de seguridad de DNS a través de HTTPS

DNS a través de HTTPS proporciona las siguientes ventajas de seguridad y privacidad:

Confidencialidad. Las consultas y respuestas DNS se cifran, lo que impide la supervisión pasiva.

Integridad. TLS protege los mensajes DNS de la modificación durante el tránsito.

Authentication. Los clientes DNS pueden validar la identidad del servidor DNS mediante la validación de certificados HTTPS estándar.

Resistencia al análisis del tráfico. El tráfico DNS se combina con otro tráfico HTTPS, lo que reduce la exposición al filtrado o manipulación específicos de DNS. Este enfoque mejora la privacidad y la resistencia a la interceptación.

DNS a través de protocolos y estándares HTTPS

IETF define DNS a través de HTTPS en RFC 8484 – Consultas DNS a través de HTTPS (DoH).

RFC 8484 especifica cómo enviar y recibir mensajes DNS mediante HTTP a través de TLS. El estándar DoH admite los métodos GET y POST y define los tipos de medios para los mensajes DNS. Este enfoque permite que el tráfico DNS se beneficie de las características HTTPS modernas, como el cifrado, la autenticación y la reutilización de conexiones.

Además, el estándar DoH permite a las implementaciones del servidor la libertad de configurar el URI y el puerto de escucha del servidor, lo que permite la implementación flexible en diferentes entornos de red.

Cifrado DNS y DNSSEC

El cifrado DNS, como DoH y DNSSEC, abordan diferentes modelos de amenazas y son tecnologías complementarias. El cifrado DNS protege el tráfico DNS en la conexión, mientras que DNSSEC garantiza que los datos DNS se comprueban criptográficamente para la integridad y proceden de un origen autoritativo.

Mediante el uso de DoH junto con DNSSEC, obtendrá defensa en profundidad mediante la combinación de transporte cifrado con datos DNS autenticados. Para obtener más información sobre DNSSEC, consulte ¿Qué es DNSSEC?