Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo se describe cómo configurar la compatibilidad de HTTPS con los nodos de caché de Connected Cache for Enterprise y Education.

Introducción

Con la versión de disponibilidad general (GA) de Microsoft Connected Cache for Enterprise, las organizaciones ahora pueden configurar sus nodos de caché para entregar contenido a través de HTTPS. Esta mejora permite que la caché conectada admita la entrega segura de aplicaciones Win32 administradas por Intune y, por primera vez, contenido de Microsoft Teams, que requieren transporte HTTPS. Todos los demás tipos de contenido se seguirán entregando a través de HTTP.

A medida que más servicios de Microsoft y publicadores de terceros adopten modelos de entrega solo HTTPS, habilitar HTTPS en el nodo de caché garantiza una compatibilidad continua y un rendimiento óptimo. Sin compatibilidad con HTTPS, los clientes que solicitan direcciones URL seguras omiten la caché conectada y la reserva a la entrega de contenido a través de las redes de entrega de contenido (CDN) basadas en la nube, lo que da como resultado un mayor uso del ancho de banda y una menor eficacia del almacenamiento en caché.

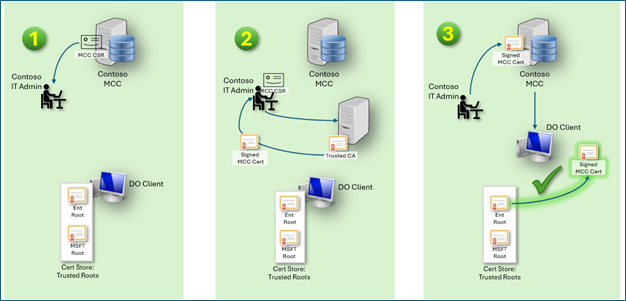

Para habilitar la entrega HTTPS, los administradores deben generar una solicitud de firma de certificado (CSR) desde la máquina host, firmarla mediante una entidad de certificación (CA) de confianza e importar el certificado firmado de nuevo a la máquina host. En las páginas siguientes, hay instrucciones de configuración guiada y scripts para entornos Windows y Linux para simplificar este proceso.

Ventajas de habilitar la compatibilidad con HTTPS

La habilitación de la compatibilidad con HTTPS en el nodo Caché conectada garantiza que su organización siga siendo compatible con los requisitos de entrega de contenido de Microsoft en constante evolución y las ventajas de la seguridad y el rendimiento mejorados. Entre las principales ventajas se incluyen:

Acceso al contenido de Microsoft Teams: el contenido de Microsoft Teams solo está disponible a través de HTTPS. Sin compatibilidad con HTTPS, la caché conectada no puede almacenar en caché ni entregar este contenido, lo que da lugar a descargas directas desde la nube.

Entrega continua de aplicaciones Win32 administradas por Intune: Microsoft Intune pronto aplicará la entrega solo HTTPS para todas las aplicaciones Win32 administradas. Se omitirán los nodos de caché sin compatibilidad con HTTPS y los clientes volverán a la entrega de la red CDN. La fecha de cumplimiento es TBD, pero una vez establecida, se notificará a los clientes con suficiente antelación y se les dará tiempo suficiente para adaptarse.

Menor consumo de ancho de banda y mayor rentabilidad: al almacenar en caché contenido HTTPS localmente, la memoria caché conectada minimiza la dependencia de las redes CDN basadas en la nube, lo que reduce los costos de salida y conserva el ancho de banda de red, especialmente crítico en entornos con restricciones de ancho de banda.

Posición de seguridad y cumplimiento mejorada: HTTPS garantiza la entrega cifrada y autenticada del contenido, en consonancia con las directivas de seguridad empresariales y los requisitos normativos. Protege contra la manipulación, interceptación y suplantación.

Reserva sin problemas y compatibilidad con protocolo dual: la caché conectada admite la entrega HTTP y HTTPS. Si HTTPS no está configurado o produce un error, los clientes volverán automáticamente a la entrega de la red CDN. Esta funcionalidad de protocolo dual garantiza el acceso ininterrumpido al contenido sin afectar al rendimiento de descarga ni a la entrega punto a punto (P2P) a través de optimización de distribución (DO).

De solo HTTP a compatibilidad con HTTPS

Anteriormente, si un cliente solicitaba contenido a través de una dirección URL HTTPS, la caché conectada no podía procesar la solicitud porque no admitía el control de certificados TLS ni escuchaba en el puerto 443. Como resultado, el cliente omitiría inmediatamente la memoria caché y recuperaría el contenido directamente de la red CDN.

Aunque la caché conectada garantizaba anteriormente la entrega segura a través de mecanismos como la validación de hash y la protección de contenedores, estos métodos no podían satisfacer los requisitos de los publicadores que realizaban la transición a la entrega solo HTTPS. Como resultado, la caché conectada ahora admite HTTPS para mantener la compatibilidad con los estándares de publicador en constante evolución y para garantizar el acceso continuo a los tipos de contenido existentes y nuevos.

Importante

Microsoft Intune pronto aplicará la entrega solo HTTPS (fecha TBD) para todas las aplicaciones Win32 administradas.

Para continuar con la caché conectada para la entrega de contenido Intune, todos los clientes Intune deben completar la configuración HTTPS en sus nodos de caché antes de esta fecha.

Los clientes que usan Configuration Manager (SCCM) o entornos híbridos seguirán un proceso diferente. Pronto se publicarán instrucciones adicionales para estos escenarios.

Configuración del certificado TLS

Para establecer una conexión HTTPS segura, la caché conectada debe presentar un certificado TLS válido a los dispositivos cliente. En lugar de generar y distribuir certificados internamente o basarse en certificados autofirmados, que suponen riesgos operativos y de seguridad, la caché conectada usa un modelo basado en CSR por los siguientes motivos:

Seguridad y confianza: el método CSR permite a la caché conectada generar localmente un par de claves pública y privada e importar un certificado firmado por una entidad de certificación (CA) de confianza. Aplazar la firma de ca al cliente garantiza que los dispositivos cliente puedan comprobar el certificado mediante sus almacenes de confianza de CA preinstalados.

Compatibilidad empresarial: muchas organizaciones ya administran su propia infraestructura PKI. El modelo CSR permite a los administradores de TI firmar certificados con sus CA de confianza existentes, lo que garantiza una integración perfecta con las directivas de seguridad empresariales.

Evitar la exposición de clave privada: al generar el par de claves en el nodo de caché y nunca exportar la clave privada, el modelo CSR garantiza que el material criptográfico confidencial permanece seguro y local en el nodo de caché.

Mantenimiento de certificados TLS

Los certificados TLS que usan los nodos de caché conectada de Microsoft requieren un mantenimiento continuo para garantizar una entrega segura ininterrumpida del contenido. Esto incluye la supervisión de la validez del certificado, la renovación de certificados que expiran y la revocación o deshabilitación de certificados cuando sea necesario.

Renovación de certificados que expiran

Para renovar un certificado, no es necesario volver a generar la CSR (paso 1). Se recomienda volver a firmar la CSR existente (paso 2) e importar el certificado resultante mediante el comando import (paso 3). Si el proceso de firma se puede automatizar, cree un script que firme e importe con una cadencia regular.

Deshabilitación de la compatibilidad con HTTPS

Si ya no se requiere la entrega HTTPS o se revoca un certificado, ejecute el script de deshabilitación proporcionado en la máquina host de caché conectada.

El script quitará la configuración HTTPS en el contenedor, pero no eliminará el certificado, el par de claves o la CSR del nodo de caché.

Esta acción revierte la caché conectada a la entrega solo HTTP. El contenido que requiere HTTPS (por ejemplo, Microsoft Teams, Intune aplicaciones Win32) ya no se almacenará en caché y se revertirá a la entrega de la red CDN.

Directiva de retención de certificados

- Los certificados activos se conservan mientras dure su validez.

- Los certificados inactivos (expirados o revocados) se conservan durante 18 meses después de la desactivación con fines de auditoría y cumplimiento.

Esta directiva se alinea con los estándares internos de seguridad y privacidad de Microsoft y garantiza la trazabilidad del uso de certificados en las implementaciones empresariales.

Mejoras futuras

Supervisión del estado del certificado

La caché conectada proporciona visibilidad de todos los certificados TLS activos e inactivos a través de la Azure Portal. Cada entrada de certificado incluye:

- Nombre del dominio

- Emisión de entidades de certificación (CA)

- Fechas de emisión y expiración

- Identificador de huella digital

Los administradores deben revisar periódicamente esta lista para asegurarse de que los certificados siguen siendo válidos y de confianza. La caché conectada mostrará alertas cuando un certificado se aproxima a la expiración.

Automatización de la firma de certificados

Aunque la automatización puede parecer ideal, la caché conectada aún no puede realizar la firma de certificados de forma segura en nombre de la empresa debido a las siguientes restricciones:

Administración de credenciales: la automatización de la firma de certificados requeriría que la caché conectada almacenara y administrara las credenciales para acceder a ca públicas o empresariales. Esto presenta riesgos de seguridad significativos, especialmente porque la caché conectada se ejecuta en un entorno linux en contenedor.

Diversos modelos PKI empresariales: las empresas usan una amplia gama de configuraciones de CA, incluidos modelos locales, basados en la nube e híbridos. La automatización de la firma requeriría la caché conectada para admitir todas las variaciones, lo que es poco práctico y propenso a errores.

Principio de seguridad de privilegios mínimos: delegar la firma en el administrador de TI garantiza que solo el personal autorizado pueda aprobar y distribuir certificados, lo que reduce la superficie expuesta a ataques.

Pasos siguientes

Para habilitar la compatibilidad con HTTPS en el nodo Caché conectada de Microsoft, siga la guía de configuración adecuada en función del entorno de host. Estas guías le guiarán a través de la generación de una solicitud de firma de certificado (CSR), la firma con una entidad de certificación (CA) de confianza y la importación del certificado firmado de nuevo en la caché conectada.

Para configurar la compatibilidad con HTTPS en una máquina host Linux , consulte

Para configurar la compatibilidad con HTTPS en una máquina host windows , consulte

- Guía de cli/proxy: próximamente.