Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Sugerencia

¿Busca información sobre la activación comercial?

La activación del producto es el proceso de validación de software con el fabricante después de instalarlo en un equipo específico. La activación confirma que el producto es genuino y no una copia fraudulenta. La activación también confirma que la clave de producto o el número de serie son válidos y no se ponen en peligro ni se revocan. La activación también establece un vínculo o una relación entre la clave del producto y esa instalación en concreto.

Durante el proceso de activación, se examina la información sobre la instalación concreta. Para las activaciones en línea, esta información se envía a un servidor de Microsoft. Esta información puede incluir la versión de software, la clave de producto, la dirección IP del equipo e información sobre el dispositivo. Los métodos de activación que usa Microsoft están diseñados para ayudar a proteger la privacidad del usuario y no se pueden usar para realizar un seguimiento del equipo o del usuario. Los datos recopilados confirman si el software es una copia con licencia legal y se utilizan con fines de análisis estadístico. Microsoft no usa esta información para identificar o ponerse en contacto con el usuario o la organización.

Nota

La dirección IP solo se usa para comprobar la ubicación de la solicitud, ya que algunas ediciones de Windows (como las ediciones "Starter") solo se pueden activar en determinados mercados de destino geográfico.

Canales de distribución y activación

En general, el software de Microsoft se obtiene a través de tres canales principales: venta directa, fabricante de equipos originales (OEM) y contratos de licencia por volumen. Hay diferentes métodos de activación disponibles en cada canal. Como las empresas tienen la posibilidad de obtener el software a través de varios canales (por ejemplo, comprar una parte en establecimientos minoristas y otra con un programa de licencias por volumen), la mayoría opta por combinar varios métodos de activación.

Venta directa

Para la activación minorista, cada copia comprada incluye una clave de producto única, a menudo denominada clave comercial. El usuario escribe esta clave durante la instalación del producto. El equipo usa esta clave comercial para completar la activación una vez finalizada la instalación. La mayoría de las activaciones se realiza en línea, pero también está disponible la activación por teléfono.

También existen otros escenarios de distribución. Las tarjetas clave del producto están disponibles para activar los productos preinstalados o descargados. Algunos programas como Windows Anytime Upgrade y Get Genuine permiten a los usuarios adquirir claves legales por separado desde el propio software. Estas claves distribuidas electrónicamente pueden venir con medios que contienen software, pueden venir como un envío de software, o pueden proporcionarse en una tarjeta impresa o una copia electrónica. Los productos se activan de la misma forma con cualquiera de estas claves comerciales.

Fabricante de equipos originales

Casi todos los fabricantes de equipos originales (OEM) venden sistemas que incluyen una versión estándar del sistema operativo Windows. El proveedor de hardware activa Windows asociando el sistema operativo con el firmware/BIOS del equipo. Esta activación se produce antes de que el equipo se envíe al cliente y no se requieren acciones adicionales.

La activación OEM es válida mientras el cliente use la imagen del sistema suministrada por el OEM. La activación OEM solo está disponible en los equipos que se adquieren a través de los canales de los OEM y que tienen preinstalado el sistema operativo Windows.

Licencias por volumen

Las licencias por volumen ofrecen programas personalizados y adaptados al tamaño y a las preferencias de compra de la organización. Para convertirse en cliente de licencias por volumen, la organización debe configurar un contrato de licencias por volumen con Microsoft. Hay un malentendido común sobre la adquisición de licencias para un equipo nuevo a través de licencias por volumen. Existen dos formas legales de adquirir una licencia completa de cliente de Windows para un equipo nuevo:

- Disponer de la licencia preinstalada por el OEM.

- Comprar un producto empaquetado completo en un establecimiento minorista.

Las licencias proporcionadas mediante programas de licencias por volumen como Open License, Select License y contratos Enterprise solo abarcan las actualizaciones de los sistemas operativos Windows. Antes de que se puedan ejercer los derechos de actualización obtenidos mediante licencias por volumen, se necesita una licencia de sistema operativo OEM o minorista existente para cada equipo que ejecute las versiones compatibles actualmente de Windows.

Las licencias por volumen también están disponibles a través de determinados programas de suscripción o pertenencia, como Microsoft Partner Network y Visual Studio Codespace. Estas licencias por volumen pueden contener restricciones específicas u otros cambios en los términos generales aplicables a las licencias por volumen.

Nota

Algunas ediciones del sistema operativo, como Windows Enterprise, y algunas ediciones de software de aplicaciones solo están disponibles a través de contratos o suscripciones de licencias por volumen.

Modelos de activación

Para un usuario o el departamento de TI, no existe ninguna alternativa significativa para activar los productos que se adquieren por los canales comercial o de OEM. El OEM realiza la activación en la fábrica y el usuario o el departamento de TI no necesitan realizar ningún paso de activación.

Con un producto comercial, el Herramienta de administración de activación por volumen (VAMT), que se describe más adelante en esta guía, ayuda a realizar un seguimiento y administrar las claves. Para cada activación comercial, se pueden elegir las siguientes opciones:

- Activación en línea.

- Activación telefónica.

- Activación del proxy VAMT.

La activación por teléfono se realiza principalmente cuando el equipo está aislado de todas las redes. La activación del proxy VAMT con claves comerciales a veces se usa cuando un departamento de TI quiere centralizar las activaciones comerciales. VAMT también se puede usar cuando un equipo con una versión comercial del sistema operativo está aislado de Internet pero conectado a la LAN. Sin embargo, en el caso de los productos con licencia por volumen, se debe determinar el mejor método o combinación de métodos para usarlos en el entorno. Para las versiones compatibles actualmente de Windows Pro y Enterprise, se puede elegir uno de los tres modelos siguientes:

- Varias claves de activación (MAK).

- KMS.

- Activación basada en Active Directory.

Nota

La activación basada en tokens para Windows Enterprise (incluido LTSC) y Windows Server está disponible para situaciones específicas cuando los clientes aprobados dependen de una infraestructura de clave pública en un entorno aislado y de alta seguridad. Para obtener más información, póngase en contacto con el equipo de cuentas de Microsoft o el representante del servicio.

Clave de activación múltiple

Una clave de activación múltiple (MAK) se usa normalmente en organizaciones pequeñas o medianas que tienen un contrato de licencias por volumen, pero no cumplen los requisitos para operar un KMS. Mak también se puede usar si se prefiere un enfoque más sencillo. Una MAK también permite la activación permanente de:

- Equipos aislados del KMS.

- Equipos que forman parte de una red aislada que no tiene suficientes equipos para usar el KMS.

Para usar una MAK, los equipos donde quieras activarla deben tenerla instalada. La MAK sirve para la activación de un solo uso con los servicios de activación en línea de Microsoft, por teléfono o mediante la activación de proxy con VAMT.

En términos sencillos, la MAK actúa como una clave comercial, salvo que es válida para activar varios ordenadores. Cada MAK se puede usar un número determinado de veces. VAMT puede ayudar a realizar el seguimiento del número de activaciones realizadas con cada clave y cuántas activaciones permanecen.

Las organizaciones pueden descargar las claves MAK y KMS del sitio web del Centro de servicios de licencias por volumen. Cada MAK tiene un número preestablecido de activaciones, que se basan en un porcentaje del recuento de licencias que compra la organización. Sin embargo, el número de activaciones que están disponibles se puede aumentar con la MAK llamando a Microsoft.

Servicio de administración de claves

Gracias al Servicio de administración de claves (KMS), los profesionales de las TI pueden realizar la activación en su red local para evitar que cada equipo se tenga que conectar a Microsoft para activar el producto. El KMS es un servicio ligero que no requiere un sistema dedicado y que se puede cohospedar fácilmente en un sistema que proporciona otros servicios.

Las ediciones por volumen de las versiones compatibles actualmente de Windows y Windows Server se conectan automáticamente a un sistema que hospeda el KMS para solicitar la activación. No se requiere ninguna acción del usuario.

El KMS requiere un número mínimo de equipos, ya sean equipos físicos o máquinas virtuales, en un entorno de red. La organización debe tener al menos cinco equipos para activar las versiones compatibles actualmente de Windows Server y al menos 25 equipos para activar los equipos cliente que ejecutan las versiones compatibles actualmente del cliente de Windows. Estos mínimos se conocen como umbrales de activación.

Al planificar el uso del KMS, tienes que elegir la mejor ubicación para el host del KMS y decidir cuántos hosts hacen falta. Un host de KMS puede controlar un gran número de activaciones, pero las organizaciones suelen implementar dos hosts de KMS para garantizar la disponibilidad. El KMS se puede hospedar en un equipo cliente o en un servidor. La configuración de KMS se describe más adelante en esta guía.

Activación basada en Active Directory

La activación basada en Active Directory es similar a la activación mediante el KMS, pero el equipo activado no necesita mantener la conectividad periódica con el host de KMS. En su lugar, un equipo unido a un dominio que ejecuta versiones compatibles actualmente de Windows o Windows Server consulta ADDS para un objeto de activación de volumen almacenado en el dominio. El sistema operativo comprueba las firmas digitales incluidas en el objeto de activación y entonces activa el dispositivo.

La activación basada en Active Directory permite que las empresas activen equipos a través de la conexión a su dominio. Muchas empresas tienen equipos en ubicaciones remotas o en sucursales, donde no es práctico conectarse a un KMS o no alcanzarían el umbral de activación del KMS. En lugar de usar MAK, la activación basada en Active Directory proporciona una manera de activar equipos que ejecutan versiones compatibles actualmente de Windows y Windows Server, siempre y cuando los equipos puedan ponerse en contacto con el dominio de la empresa. La activación basada en Active Directory ofrece la ventaja de ampliar los servicios de activación por volumen en cualquier lugar donde ya haya una presencia de dominio.

Red y conectividad

Las redes empresariales modernas tienen infinidad de matices e interconexiones. En esta sección se examina la evaluación de la red de la organización y las conexiones que están disponibles para determinar cómo se producen las activaciones por volumen.

Red principal

La red principal de la organización es esa parte de la red que disfruta de conectividad estable, de alta velocidad y confiable con servidores de infraestructura. En muchos casos, la red principal también está conectada a Internet. Sin embargo, la conectividad a Internet no es un requisito para usar la activación basada en KMS o Active Directory después de que el servidor KMS o ADDS esté configurado y activo. La red principal de la organización probablemente consta de muchos segmentos de red. En muchas organizaciones, la red principal constituye la mayor parte de la red empresarial.

En la red principal, se recomienda una solución de KMS centralizada. También se puede usar la activación basada en Active Directory, pero en muchas organizaciones, es posible que kms todavía sea necesario para los equipos que no están unidos al dominio. Algunos administradores prefieren ejecutar ambas soluciones para disponer de la máxima flexibilidad, mientras que otros eligen solo una solución basada en el KMS por cuestiones de facilidad. La activación basada en Active Directory como única solución es viable si todos los clientes de la organización ejecutan actualmente versiones admitidas de Windows.

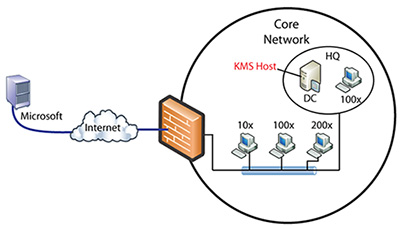

En la figura 1, se muestra una red principal típica que incluye un host para el KMS.

Figura 1. Red principal típica

Redes aisladas

En una red grande, algunos segmentos pueden estar aislados, ya sea por motivos de seguridad o debido a problemas de geografía o conectividad.

Aislamiento por motivos de seguridad

Un segmento de red aislado de la red principal por un firewall o desconectado de otras redes a veces se denomina zona de alta seguridad. La mejor solución para activar los ordenadores de una red aislada depende de las directivas de seguridad vigentes en la organización.

Si la red aislada puede:

- Acceso a la red principal mediante solicitudes salientes en el puerto TCP 1688

- Se permite recibir llamadas a procedimientos remotos (RPC)

la activación se puede realizar mediante el KMS en la red principal, evitando la necesidad de alcanzar umbrales de activación adicionales.

Si la red aislada participa completamente en el bosque corporativo y puede realizar conexiones típicas a controladores de dominio, como:

- Uso del protocolo ligero de acceso a directorios (LDAP) para consultas

- Uso del servicio de nombres de dominio (DNS) para la resolución de nombres

entonces este escenario es una buena oportunidad para usar la activación basada en Active Directory para las versiones compatibles actualmente de Windows y Windows Server.

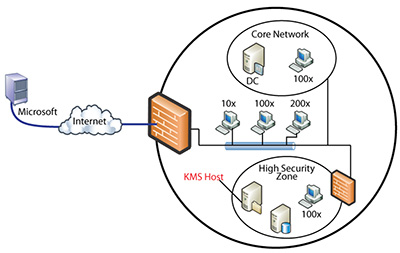

Si la red aislada no se puede comunicar con el servidor KMS de la red principal y no puede usar la activación basada en Active Directory, se puede configurar un host de KMS en la red aislada. Esta configuración se muestra en la figura 2. Sin embargo, si la red aislada contiene solo unos pocos equipos, no alcanzará el umbral de activación del KMS. En ese caso, los MAK se pueden usar para la activación.

Si la red está completamente aislada, la activación independiente de MAK sería la opción recomendada, quizás mediante la opción de teléfono, pero también podría ser posible la activación del proxy VAMT. Los MAK también se pueden usar para activar nuevos equipos durante la instalación, antes de colocarse en la red aislada.

Figura 2. Nuevo host para el KMS en una red aislada

Sucursales y redes lejanas

Desde operaciones de minería hasta barcos en el mar, las organizaciones suelen tener algunos equipos que no se conectan fácilmente a la red principal o a Internet. Algunas organizaciones tienen en las sucursales segmentos de red grandes y bien conectados internamente, pero con una conexión WAN al resto de la organización lenta o poco confiable. Hay varias opciones en estas situaciones:

Activación basada en Active Directory. En cualquier sitio en el que los equipos cliente ejecuten actualmente versiones compatibles de Windows, se admite la activación basada en Active Directory y se puede activar uniendo el dominio.

KMS local. Si una ubicación tiene 25 equipos cliente o más, puedes realizar la activación con un servidor local para el KMS.

KMS remoto (principal). Si el sitio remoto tiene conectividad con un KMS existente, quizás a través de una red privada virtual (VPN) a la red principal, se puede usar ese KMS. El uso del KMS existente significa que el umbral de activación solo debe cumplirse en ese servidor.

Activación con MAK. Si la ubicación solo tiene unos pocos equipos y carece de conectividad a un host del KMS existente, la activación con MAK es la mejor opción.

Equipos desconectados

Es posible que algunos usuarios estén en ubicaciones remotas o que viajen a muchas ubicaciones. Se trata del escenario habitual de los clientes itinerantes, como los equipos que usan los comerciales u otros usuarios que no están en las instalaciones, ni tampoco en sucursales. Este escenario también se aplica a las sucursales remotas sin conexión a la red principal. Esta sucursal se puede considerar una "red aislada", donde el número de equipos es uno. Los equipos desconectados pueden usar la activación basada en Active Directory, el KMS o mak en función de la frecuencia con la que los equipos se conecten a la red principal.

La activación basada en Active Directory se puede usar en equipos cuando cumplen las condiciones siguientes:

- El equipo está unido al dominio.

- El equipo ejecuta una versión compatible actualmente de Windows o Windows Server.

- El equipo se conecta al dominio al menos una vez cada 180 días, ya sea directamente o a través de una VPN.

De lo contrario, para los equipos que rara vez o nunca se conectan a la red, se debe usar la activación independiente mak a través del teléfono o de Internet.

Laboratorios de desarrollo y pruebas

Los entornos de laboratorio suelen contar con un número elevado de máquinas virtuales, y la configuración tanto de los ordenadores físicos como de las máquinas virtuales de los laboratorios se modifica con frecuencia. Por lo tanto, lo primero es determinar si los equipos de los laboratorios de desarrollo y pruebas requieren la activación. Las ediciones compatibles actualmente de Windows que incluyen licencias por volumen funcionan con normalidad, incluso si no se pueden activar inmediatamente.

Si las copias de prueba o desarrollo del sistema operativo están dentro del contrato de licencia, es posible que no sea necesario activar los equipos de laboratorio si se vuelven a generar con frecuencia. Si es necesario activar los equipos de laboratorio, trate el laboratorio como una red aislada y use los métodos descritos anteriormente en esta guía. En los laboratorios que tienen una gran rotación de equipos y algunos clientes de KMS, se debe supervisar el recuento de activación de KMS. Es posible que sea necesario ajustar el tiempo que el KMS almacena en caché las solicitudes de activación. El valor predeterminado es 30 días.

Asignación de la red a métodos de activación

Al evaluar la conectividad de red y el número de equipos en cada sitio, se puede determinar la información necesaria para determinar qué métodos de activación funcionan mejor. Esta información se puede rellenar en la Tabla 1 para ayudar a tomar esta determinación.

Tabla 1. Criterios para elegir los métodos de activación

| Criterio | Método de activación |

|---|---|

| Número de equipos unidos a un dominio que se conectarán a un controlador de dominio al menos cada 180 días. pueden ser equipos móviles, aislados parcialmente o ubicados en una sucursal o la red principal | Activación basada en Active Directory |

| Número de equipos de la red principal que se conectarán al menos cada 180 días, ya sea directamente o a través de VPN. La red principal debe cumplir el umbral de activación del KMS. | KMS (central) |

| Número de equipos que no se conectan a la red al menos una vez cada 180 días, o si ninguna red cumple el umbral de activación. | MAK |

| Número de equipos en redes semi-aisladas que tienen conectividad con el KMS en la red principal. | KMS (central) |

| Número de equipos en redes aisladas donde se cumple el umbral de activación del KMS. | KMS (local) |

| Número de equipos en redes aisladas donde no se cumple el umbral de activación de KMS. | MAK |

| Número de equipos en laboratorios de pruebas y desarrollo que no se activarán. | Ninguna |

| Número de equipos que no tienen una licencia por volumen comercial. | Comercial (en línea o por teléfono) |

| Número de equipos que no tienen una licencia de volumen OEM. | OEM (en fábrica) |

| Número total de activaciones del equipo. Este total debe coincidir con el número total de equipos con licencia de la organización. |

Selección y adquisición de las claves

Cuando se sabe qué claves son necesarias, se deben obtener las claves. Por lo general, las claves de las licencias por volumen se reciben de dos maneras:

Ve a la sección de claves de productos del Centro de servicios de licencias por volumen si tienes alguno de estos contratos: Open, Open Value, Select, Enterprise o licencia de proveedor de servicios.

Póngase en contacto con el Centro de activación de Microsoft.

Claves del host del KMS

El host del KMS necesita una clave que activa (o autentica) el host del KMS con Microsoft. Esta clave se conoce como clave de host de KMS, pero se conoce formalmente como clave de licencia por volumen específica del cliente de Microsoft (CSVLK). Algunas referencias de internet y documentación usan el término clave KMS, pero CSVLK es el nombre adecuado para las herramientas de administración y documentación actuales.

Un host de KMS que ejecuta una versión compatible actualmente de Windows Server puede activar los sistemas operativos cliente Windows Server y Windows. También se necesita una clave de host de KMS para crear los objetos de activación en ADDS, como se describe más adelante en esta guía. Se necesita una clave de host de KMS para cualquier KMS que esté configurado. Además, debe determinarse si se usará la activación basada en Active Directory.

Claves de licencias por volumen genéricas

Si los equipos se activan con la activación basada en KMS o Active Directory al usar medios de instalación personalizados o una imagen para instalar Windows, instale una clave de licencia por volumen genérica (GVLK) al crear el medio de instalación o la imagen personalizados. GVLK debe coincidir con la edición de Windows que se está instalando.

Es posible que los medios de instalación de las ediciones microsoft for Enterprise del sistema operativo Windows ya contengan el GVLK. Hay disponible una GVLK para cada tipo de instalación. GVLK no activa el software en los servidores de activación de Microsoft, sino en un kms o un objeto de activación basado en Active Directory. En otras palabras, GVLK no funciona a menos que se encuentre una clave de host de KMS válida. Las GVLK son las únicas claves de producto que no necesitan mantenerse confidenciales.

Normalmente, no es necesario escribir manualmente un GVLK a menos que un equipo sea:

- Se activa con una MAK o una clave comercial.

- Convertirse en una activación de KMS o en una activación basada en Active Directory.

Si es necesario encontrar el GVLK para una edición de cliente determinada, consulte Claves de producto y activación de cliente de Key Management Services (KMS).

Claves de activación múltiple

También se necesitan claves MAK con el número adecuado de activaciones disponibles. El número de veces que se ha usado una MAK se puede ver en el sitio web del Centro de servicios de licencias por volumen o en VAMT.

Selección del host del KMS

El KMS no requiere un servidor dedicado. Se puede cohospedar con otros servicios, como controladores de dominio ADDS y controladores de dominio de solo lectura.

Los hosts del KMS se pueden ejecutar en ordenadores físicos o máquinas virtuales que ejecuten cualquier sistema operativo Windows compatible. Un host de KMS que ejecuta actualmente versiones admitidas de Windows Server puede activar cualquier sistema operativo cliente o servidor de Windows que admita la activación por volumen. Un host de KMS que ejecuta una versión compatible actualmente del cliente de Windows solo puede activar equipos que ejecutan una versión compatible actualmente del cliente windows.

Un único host del KMS admite un número ilimitado de clientes del KMS, pero Microsoft recomienda implementar un mínimo de dos con fines de conmutación por error. Sin embargo, a medida que se activan más clientes mediante la activación basada en Active Directory, es posible que el KMS y la redundancia del KMS no sean necesarios. A la mayoría de las organizaciones, les bastan tan solo dos hosts del KMS para toda su infraestructura.

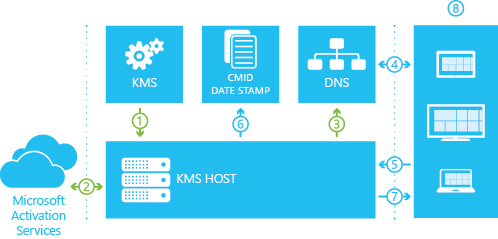

En la figura 3, se muestra el flujo de la activación con el KMS, que sigue esta secuencia:

Un administrador usa la consola de VAMT para configurar un host del KMS e instala una clave de host de KMS.

Microsoft valida la clave de host de KMS y el host del KMS empieza a escuchar solicitudes.

El host del KMS actualiza los registros de recursos de DNS para permitir que los clientes lo detecten. Es necesario agregar manualmente registros DNS si el entorno no admite el protocolo de actualización dinámica de DNS.

Un cliente configurado con una GVLK utiliza DNS para buscar el host del KMS.

El cliente envía un paquete al host del KMS.

El host del KMS registra la información del cliente solicitante (mediante el identificador de cliente). Los identificadores de cliente sirven para seguir el recuento de clientes y detectar si el mismo equipo solicita la activación de nuevo. El identificador de cliente solo se usa para determinar si se cumplen los umbrales de activación. Los identificadores no se almacenan de forma permanente ni se transmiten a Microsoft. Si se reinicia el KMS, se inicia otra vez la recopilación de identificadores de cliente.

Si el host del KMS tiene una clave de host de KMS que coincide con los productos de la GVLK, devuelve un único paquete al cliente. Este paquete contiene un recuento del número de equipos que solicitaron la activación de este host de KMS.

Si el recuento supera el umbral de activación del producto que quieres activar, se activa el cliente. Si no se cumple el umbral de activación, el cliente lo intenta de nuevo.

Figura 3. Flujo de la activación con el KMS