Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Importante

El proxy explícito se encuentra actualmente en versión preliminar. Consulte Términos de uso complementarios para las versiones preliminares de Microsoft Azure para conocer los términos legales que se aplican a las características de Azure que se encuentran en la versión beta, en versión preliminar o que todavía no se han publicado para que estén disponibles con carácter general.

Azure Firewall funciona en un modo de proxy transparente de manera predeterminada. En este modo, se usa una configuración de ruta definida por el usuario (UDR) para enviar tráfico al firewall. El firewall intercepta ese tráfico en línea y lo pasa al destino.

Al configurar un proxy explícito en la ruta de salida, puede ajustar la configuración de proxy en la aplicación que envía (como un navegador web) con Azure Firewall configurado como proxy. Como resultado, el tráfico de la aplicación de envío va a la dirección IP privada del firewall y, por tanto, sale directamente del firewall sin usar una UDR.

Con el modo proxy explícito (compatible con HTTP/S), puede definir la configuración de proxy en el explorador para que apunte a la dirección IP privada del firewall. Puede configurar manualmente la dirección IP en el explorador o la aplicación, o bien, configurar un archivo de configuración automática de proxy (PAC). El firewall puede hospedar el archivo PAC para atender las solicitudes de proxy después de cargarlo en el firewall.

Configuración

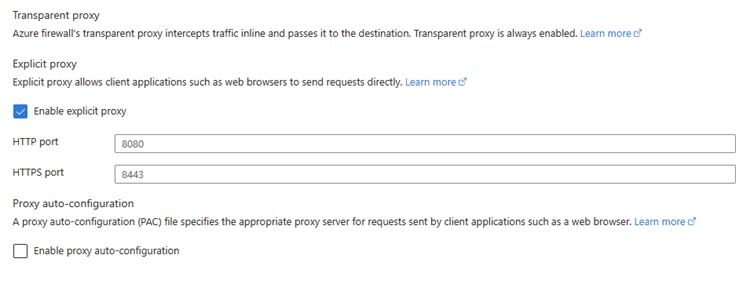

Después de habilitar la característica, aparece la siguiente pantalla en el portal:

Nota

Los puertos HTTP y HTTPS no pueden ser los mismos.

A continuación, para permitir el tráfico a través del firewall, cree una regla de aplicación en la directiva de firewall para permitir este tráfico.

Importante

Debe usar una regla de aplicación. Una regla de red no funciona.

- Seleccione Habilitar la configuración automática del proxy para usar el archivo de configuración automática de proxy (PAC).

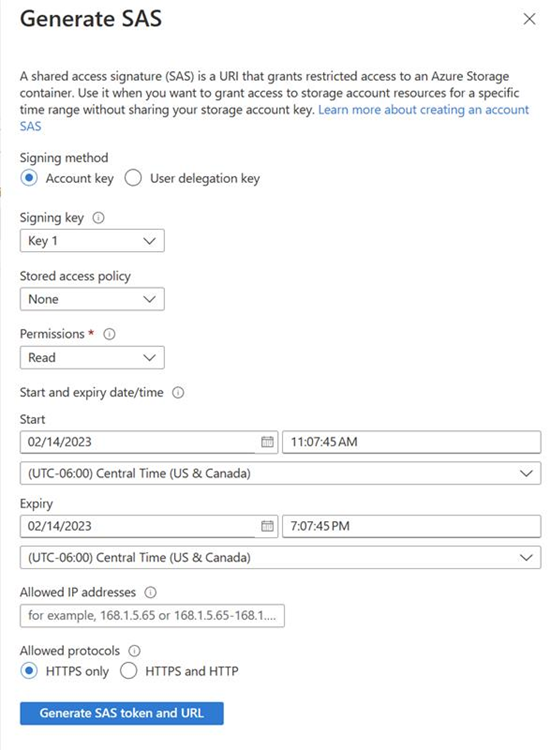

En primer lugar, cargue el archivo PAC en un contenedor de almacenamiento que cree. A continuación, en el panel Habilitar proxy explícito , configure la dirección URL de firma de acceso compartido (SAS). Configure el puerto desde el que se sirve el PAC y, a continuación, seleccione Aplicar en la parte inferior de la página.

La dirección URL de SAS debe tener permisos READ para que el firewall pueda descargar el archivo. Si realiza cambios en el archivo PAC, debe generar una nueva dirección URL de SAS y configurarla en la página Habilitar proxy explícito del firewall .

Gobernanza y cumplimiento

Para garantizar una configuración coherente de la configuración de proxy explícita en las implementaciones de Azure Firewall, use definiciones de Azure Policy. Las siguientes directivas están disponibles para controlar configuraciones de proxy explícitas:

- Aplicar la configuración explícita del proxy para las directivas de firewall: garantiza que todas las directivas de Azure Firewall tengan habilitada la configuración de proxy explícita.

- Habilitar la configuración del archivo PAC mientras se usa proxy explícito: audita que, cuando el proxy explícito está habilitado, el archivo PAC (configuración automática del proxy) también está configurado correctamente.

Para más información sobre estas directivas y cómo implementarlas, consulte Uso de Azure Policy para ayudar a proteger las implementaciones de Azure Firewall.

Pasos siguientes

- Para más información sobre el proxy explícito, consulte Demystifying Explicit proxy: Mejora de la seguridad con Azure Firewall.

- Para obtener información sobre cómo implementar una instancia de Azure Firewall, consulte Implementación y configuración de Azure Firewall mediante Azure PowerShell.