Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Puede integrar una instancia de Azure Firewall en una red virtual con una instancia de Azure Standard Load Balancer pública o interna.

El diseño preferido es usar un equilibrador de carga interno con Azure Firewall, ya que simplifica la configuración. Si ya tiene implementado un equilibrador de carga público y desea seguir usándolo, tenga en cuenta los posibles problemas de enrutamiento asimétrico que podrían interrumpir la funcionalidad.

Para más información sobre Azure Load Balancer, consulte ¿Qué e Azure Load Balancer?

Equilibrador de carga público

Cuando se usa un equilibrador de carga público, se implementa el equilibrador de carga con una dirección IP de front-end pública.

Ruta asimétrica

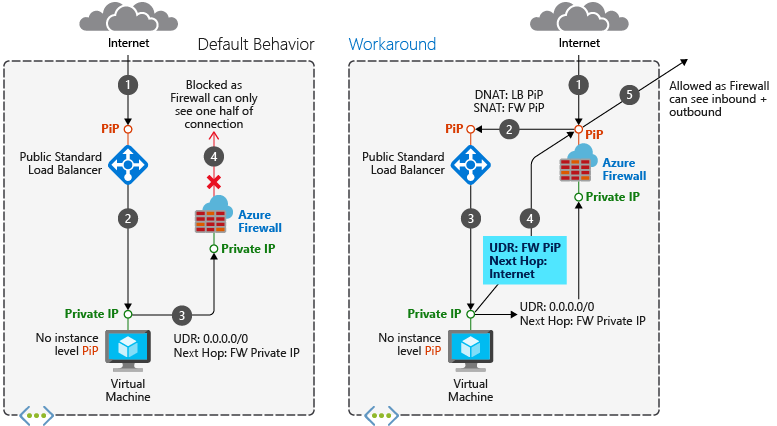

El enrutamiento asimétrico se produce cuando un paquete toma una ruta de acceso al destino y toma otra ruta de acceso al volver al origen. Este problema se produce cuando una subred tiene una ruta predeterminada que va a la dirección IP privada del firewall y usa un equilibrador de carga público. En este caso, el tráfico del equilibrador de carga entrante pasa por su dirección IP pública, pero la ruta de acceso de retorno pasa por la dirección IP privada del firewall. Dado que el firewall es dinámico, descarta el paquete de retorno porque el firewall no tiene conocimiento de una sesión establecida.

Corrección del problema de enrutamiento

Escenario 1: Azure Firewall sin NAT Gateway

Al implementar una instancia de Azure Firewall en una subred, debe crear una ruta predeterminada para la subred. Esta ruta dirige los paquetes a través de la dirección IP privada del firewall ubicada en AzureFirewallSubnet. Para ver los pasos detallados, consulte Implementación y configuración de Azure Firewall mediante Azure Portal. Al integrar el firewall en el escenario del equilibrador de carga, asegúrese de que el tráfico de Internet entra a través de la dirección IP pública del firewall. El firewall aplica sus reglas de firewall y traduce las direcciones de red de los paquetes a la dirección IP pública del equilibrador de carga. El problema surge cuando los paquetes llegan a la dirección IP pública del firewall, pero se devuelven a través de la dirección IP privada (mediante la ruta predeterminada).

Para evitar el enrutamiento asimétrico, agregue una ruta específica para la dirección IP pública del firewall. Los paquetes destinados a la dirección IP pública del firewall se dirigen a través de Internet, evitando la ruta predeterminada hacia la dirección IP privada del firewall.

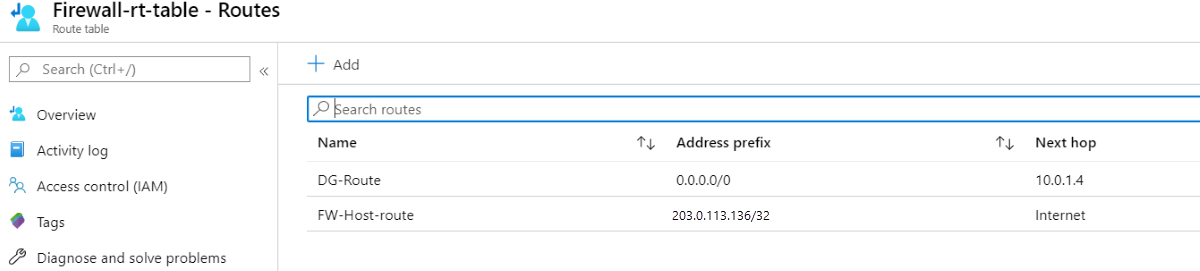

Ejemplo de tabla de rutas

Por ejemplo, en la tabla de rutas siguiente se muestran las rutas de un firewall con una dirección IP pública de 203.0.113.136 y una dirección IP privada de 10.0.1.4.

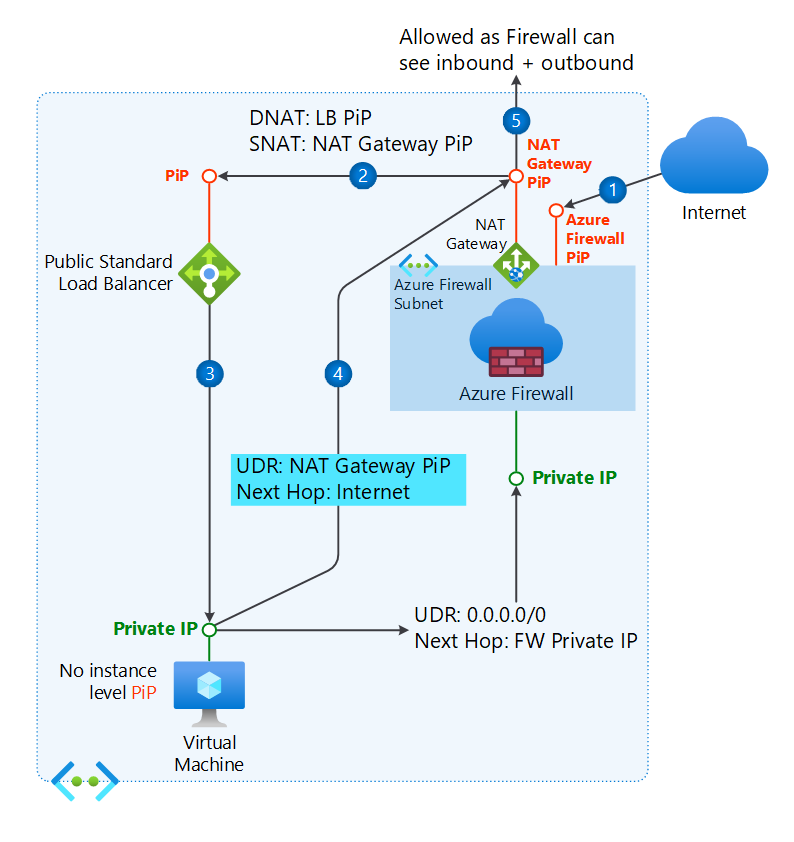

Escenario 2: Azure Firewall con NAT Gateway

En algunos escenarios, puede configurar una puerta de enlace NAT en la subred de Azure Firewall para superar las limitaciones de puerto SNAT (traducción de direcciones de red de origen) para la conectividad saliente. En estos casos, la configuración de ruta del escenario 1 no funciona porque la dirección IP pública de la puerta de enlace NAT tiene prioridad sobre la dirección IP pública de Azure Firewall.

Para más información, consulte Integración de NAT Gateway con Azure Firewall.

Cuando una puerta de enlace NAT está asociada a la subred de Azure Firewall, el tráfico entrante desde Internet llega a la dirección IP pública de Azure Firewall. Luego, Azure Firewall cambia (SNAT) la dirección IP de origen a la dirección IP pública de la puerta de enlace NAT antes de reenviar el tráfico a la dirección IP pública del balanceador de carga.

Sin una puerta de enlace NAT, Azure Firewall cambia la dirección IP de origen a su propia dirección IP pública antes de reenviar el tráfico a la dirección IP pública del equilibrador de carga.

Importante

Permita las direcciones IP públicas de NAT Gateway o los prefijos públicos en las reglas del grupo de seguridad de red (NSG) asociadas a la subred de recursos (AKS/VM).

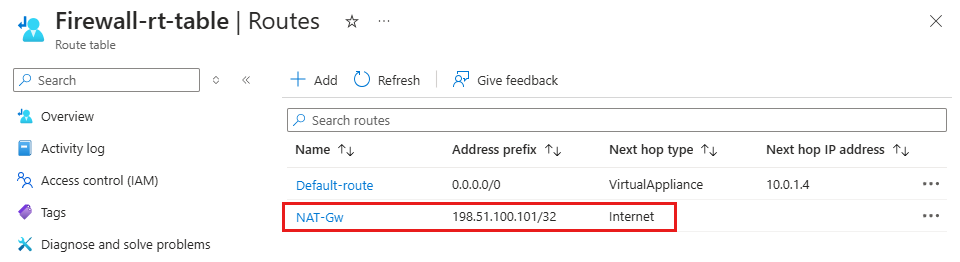

Ejemplo de tabla de rutas con NAT Gateway

Debe agregar una ruta para el camino de retorno que utilice la dirección IP pública del NAT Gateway en lugar de la dirección IP pública del Azure Firewall, con Internet como siguiente salto.

Por ejemplo, en la tabla de rutas siguiente se muestran las rutas de una puerta de enlace NAT con una dirección IP pública de 198.51.100.101 y un firewall con una dirección IP privada de 10.0.1.4.

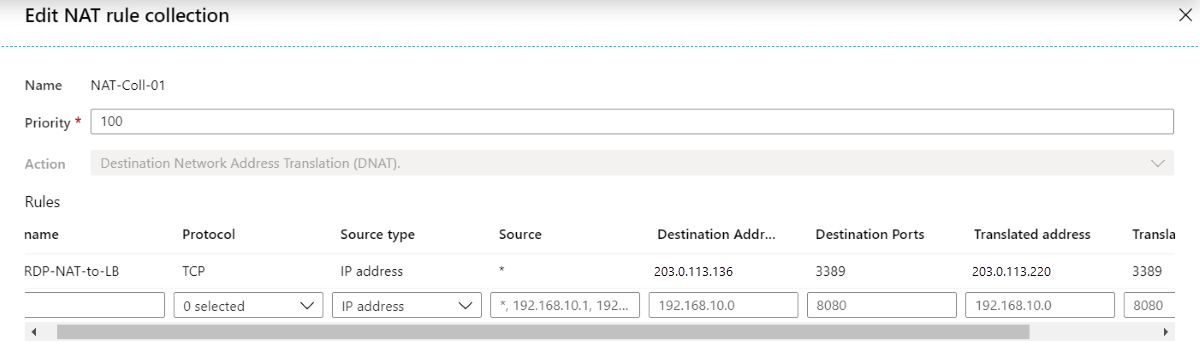

Ejemplo de regla NAT

En ambos escenarios, una regla NAT traduce el tráfico RDP (Protocolo de escritorio remoto) de la dirección IP pública del firewall (203.0.113.136) a la dirección IP pública del equilibrador de carga (203.0.113.220):

Sondeos de estado

Recuerde tener un servicio web que se ejecute en los hosts del grupo del equilibrador de carga si usa sondeos de estado TCP (Protocolo de control de transporte) en el puerto 80 o sondeos HTTP/HTTPS.

Equilibrador de carga interno

Un equilibrador de carga interno se implementa con una dirección IP de front-end privada.

Este escenario no tiene problemas de enrutamiento asimétrico. Los paquetes entrantes llegan a la dirección IP pública del firewall, se traducen a la dirección IP privada del equilibrador de carga y vuelven a la dirección IP privada del firewall mediante la misma ruta de acceso.

Implemente este escenario de forma similar al escenario del equilibrador de carga público, pero sin necesidad de la ruta de host de dirección IP pública del firewall.

Las máquinas virtuales del grupo de back-end pueden tener conectividad saliente a Internet a través de Azure Firewall. Configure una ruta definida por el usuario en la subred de la máquina virtual con el firewall como próximo salto.

Seguridad adicional

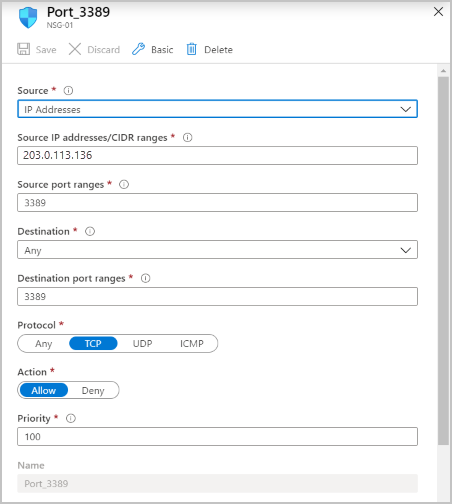

Para mejorar aún más la seguridad del escenario de carga equilibrada, use grupos de seguridad de red (NSG).

Por ejemplo, puede crear un grupo de seguridad de red en la subred de back-end donde se encuentran las máquinas virtuales de carga equilibrada. Permita el tráfico entrante que se origina en la dirección IP pública y el puerto del firewall. Si una puerta de enlace NAT está asociada a la subred de Azure Firewall, permita el tráfico entrante que se origina en la dirección IP pública y el puerto de la puerta de enlace NAT.

Para más información sobre NSG, consulte Grupos de seguridad.

Pasos siguientes

- Consulte el tutorial Implementación y configuración de Azure Firewall.