Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

El conector de Defender XDR permite transmitir todos los incidentes de Microsoft Defender XDR, alertas y eventos de búsqueda avanzada en Microsoft Sentinel y mantiene los incidentes sincronizados entre ambos portales. En este artículo se explica cómo configurar el conector de Microsoft Defender XDR para Microsoft Sentinel en el Azure Portal.

Nota:

El conector Defender XDR se habilita automáticamente al incorporar Microsoft Sentinel al portal de Defender. Los pasos de configuración manual descritos en este artículo no son necesarios si ya ha incorporado Microsoft Sentinel al portal de Defender. Para obtener más información, consulte Microsoft Sentinel en el portal de Microsoft Defender.

Microsoft Defender XDR incidentes incluyen alertas, entidades y otra información relevante de todos los productos y servicios de Microsoft Defender. Para obtener más información, consulte integración de Microsoft Defender XDR con Microsoft Sentinel.

Importante

Después del 31 de marzo de 2027, Microsoft Sentinel ya no se admitirá en el Azure Portal y solo estará disponible en el portal de Microsoft Defender. Todos los clientes que usen Microsoft Sentinel en el Azure Portal se redirigirán al portal de Defender y solo usarán Microsoft Sentinel en el portal de Defender.

Si sigue usando Microsoft Sentinel en el Azure Portal, le recomendamos que empiece a planear la transición al portal de Defender para garantizar una transición sin problemas y aprovechar al máximo la experiencia de operaciones de seguridad unificadas que ofrece Microsoft Defender.

Requisitos previos

Antes de empezar, debe tener los recursos de licencia, acceso y configuración adecuados descritos en esta sección.

- Debe tener una licencia válida para Microsoft Defender XDR, como se describe en Microsoft Defender XDR requisitos previos.

- El usuario debe tener el rol Administrador de seguridad en el inquilino desde el que desea transmitir los registros o los permisos equivalentes.

- Debe tener permisos de lectura y escritura en el área de trabajo de Microsoft Sentinel.

- Para realizar cambios en la configuración del conector, la cuenta debe ser miembro del mismo inquilino de Microsoft Entra con el que está asociado el área de trabajo de Microsoft Sentinel.

- Instale la solución Microsoft Defender XDR desde el Centro de contenido en Microsoft Sentinel. Para obtener más información, consulte Detección y administración de Microsoft Sentinel contenido integrado. Si trabaja en el portal de Defender, esta solución se instala automáticamente.

- Conceda acceso a Microsoft Sentinel según corresponda para su organización. Para obtener más información, vea Roles y permisos en Microsoft Sentinel.

Para Active Directory local sincronización a través de Microsoft Defender for Identity:

- El inquilino debe incorporarse a Microsoft Defender for Identity.

- Debe tener instalado el sensor de Microsoft Defender for Identity.

Para obtener más información, consulte Implementación de Microsoft Defender for Identity.

Conexión a Microsoft Defender XDR

En Microsoft Sentinel, seleccione Conectores de datos. Seleccione Microsoft Defender XDR en la galería y en la página Abrir conector.

La sección Configuración tiene tres partes:

Conectar incidentes y alertas permite la integración básica entre Microsoft Defender XDR y Microsoft Sentinel, sincronizando incidentes y sus alertas entre las dos plataformas.

Conectar entidades permite la integración de Active Directory local identidades de usuario en Microsoft Sentinel a través de Microsoft Defender for Identity.

Los eventos connect permiten la recopilación de eventos de búsqueda avanzada sin procesar de componentes de Defender.

Para obtener más información, consulte integración de Microsoft Defender XDR con Microsoft Sentinel.

Conexión de incidentes y alertas

Para ingerir y sincronizar Microsoft Defender XDR incidentes con todas sus alertas en la cola de incidentes de Microsoft Sentinel, complete los pasos siguientes.

Marque la casilla con la etiqueta Desactivar todas las reglas de creación de incidentes de Microsoft para estos productos. Se recomienda, para evitar la duplicación de incidentes. Esta casilla no aparece una vez conectado el conector de Microsoft Defender XDR.

Seleccione el botón Conectar incidentes & alertas .

Compruebe que Microsoft Sentinel está recopilando Microsoft Defender XDR datos de incidentes. En Microsoft Sentinel Registros de la Azure Portal, ejecute la siguiente instrucción en la ventana de consulta:

SecurityIncident | where ProviderName == "Microsoft XDR"

Al habilitar el conector de Microsoft Defender XDR, los conectores de componentes de Microsoft Defender que se conectaron anteriormente se desconectan automáticamente en segundo plano. Aunque siguen apareciendo conectados, no fluyen datos a través de ellos.

Nota:

La sustitución de conectores independientes por el conector XDR cambia el esquema de las alertas y puede afectar a las consultas existentes. Para obtener una comparación detallada, consulte Diferencias de esquema de alertas: conector independiente frente a XDR.

Conectar entidades

Use Microsoft Defender for Identity para sincronizar las entidades de usuario de la Active Directory local con Microsoft Sentinel.

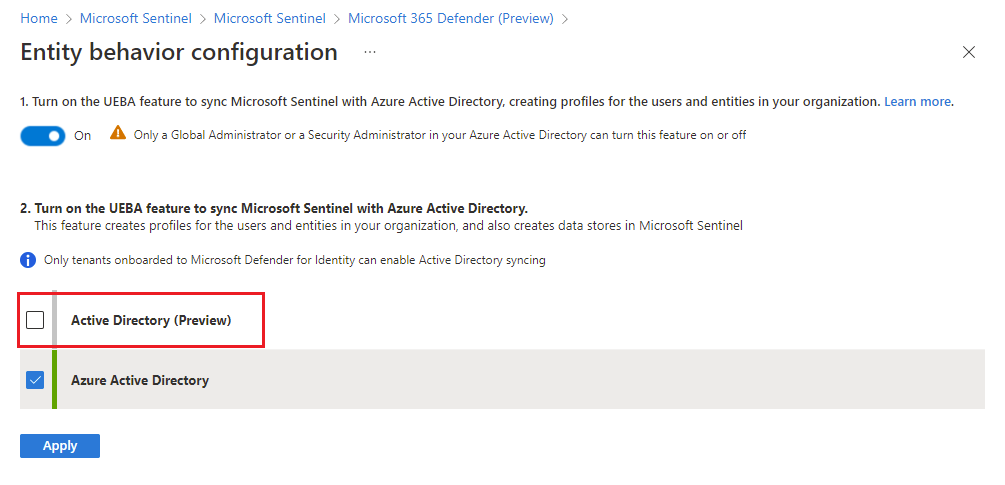

Seleccione el vínculo Go the UEBA configuration page (Ir a la página de configuración de UEBA ).

En la página Configuración del comportamiento de la entidad, si no ha habilitado UEBA, en la parte superior de la página, mueva el botón de alternancia a Activado.

Active la casilla Active Directory (versión preliminar) y seleccione Aplicar.

Conectar eventos

Si desea recopilar eventos de búsqueda avanzada de Microsoft Defender para punto de conexión o Microsoft Defender para Office 365, los siguientes tipos de eventos se pueden recopilar de sus correspondientes tablas de búsqueda avanzada.

Marque las casillas de las tablas con los tipos de eventos que desea recopilar:

- Defender para punto de conexión

- Defender para Office 365

- Defender for Identity

- Defender for Cloud Apps

- Alertas de Defender

Nombre de tabla Tipo de eventos DeviceInfo Información del equipo, incluida la información del sistema operativo DeviceNetworkInfo Propiedades de red de dispositivos, incluyendo adaptadores físicos, direcciones IP y MAC, así como redes y dominios conectados DeviceProcessEvents Creación de procesos y eventos relacionados DeviceNetworkEvents Conexión de red y eventos relacionados DeviceFileEvents Creación y modificación de archivos y otros eventos del sistema de archivos DeviceRegistryEvents Creación y modificación de entradas de Registro DeviceLogonEvents Inicios de sesión y otros eventos de autenticación en dispositivos DeviceImageLoadEvents Eventos de carga de DLL DeviceEvents Varios tipos de eventos, incluidos los eventos desencadenados por controles de seguridad como el Antivirus de Windows Defender y la protección contra vulnerabilidades DeviceFileCertificateInfo Información de certificados de archivos firmados obtenidos de los eventos de comprobación de certificados en puntos de conexión Seleccione Aplicar cambios.

Para ejecutar una consulta en las tablas de búsqueda avanzada de Log Analytics, escriba el nombre de la tabla en la ventana de consulta.

Comprobación de la ingesta de datos

El gráfico de datos de la página del conector indica que va a ingerir datos. Observe que muestra una línea cada una para incidentes, alertas y eventos, y la línea de eventos es una agregación de volumen de eventos en todas las tablas habilitadas. Después de habilitar el conector, use las siguientes consultas de KQL para generar gráficos más específicos.

Use la siguiente consulta KQL para obtener un gráfico de los incidentes de Microsoft Defender XDR entrantes:

let Now = now();

(range TimeGenerated from ago(14d) to Now-1d step 1d

| extend Count = 0

| union isfuzzy=true (

SecurityIncident

| where ProviderName == "Microsoft XDR"

| summarize Count = count() by bin_at(TimeGenerated, 1d, Now)

)

| summarize Count=max(Count) by bin_at(TimeGenerated, 1d, Now)

| sort by TimeGenerated

| project Value = iff(isnull(Count), 0, Count), Time = TimeGenerated, Legend = "Events")

| render timechart

Use la siguiente consulta KQL para generar un gráfico de volumen de eventos para una sola tabla (cambie la tabla DeviceEvents a la tabla necesaria que elija):

let Now = now();

(range TimeGenerated from ago(14d) to Now-1d step 1d

| extend Count = 0

| union isfuzzy=true (

DeviceEvents

| summarize Count = count() by bin_at(TimeGenerated, 1d, Now)

)

| summarize Count=max(Count) by bin_at(TimeGenerated, 1d, Now)

| sort by TimeGenerated

| project Value = iff(isnull(Count), 0, Count), Time = TimeGenerated, Legend = "Events")

| render timechart

Vea más información sobre los siguientes elementos usados en los ejemplos anteriores, en la documentación de Kusto:

- let (instrucción)

- where (operador)

- operador extend

- operador project

- operador union

- Operador de ordenación

- operador summarize

- operador render

- ago() (función)

- función iff()

- Función de agregación max()

- función de agregación count()

Para obtener más información sobre KQL, consulte introducción a Lenguaje de consulta Kusto (KQL).

Otros recursos:

Paso siguiente

En este documento, ha aprendido a integrar Microsoft Defender XDR incidentes, alertas y datos de eventos de búsqueda avanzada de Microsoft Defender servicios en Microsoft Sentinel mediante el conector de Microsoft Defender XDR.

Para usar Microsoft Sentinel junto con Defender XDR en el portal de Defender, consulte Conexión de Microsoft Sentinel al portal de Microsoft Defender