Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo se explica cómo crear y usar reglas de automatización en Microsoft Sentinel para administrar y orquestar la respuesta a amenazas, con el fin de maximizar la eficacia y la eficacia del SOC.

En este artículo aprenderá a definir los desencadenadores y condiciones que determinan cuándo se ejecuta la regla de automatización, las distintas acciones que puede hacer que la regla realice y las características y funcionalidades restantes.

Importante

Después del 31 de marzo de 2027, Microsoft Sentinel ya no se admitirá en el Azure Portal y solo estará disponible en el portal de Microsoft Defender. Todos los clientes que usen Microsoft Sentinel en el Azure Portal se redirigirán al portal de Defender y solo usarán Microsoft Sentinel en el portal de Defender.

Si sigue usando Microsoft Sentinel en el Azure Portal, le recomendamos que empiece a planear la transición al portal de Defender para garantizar una transición sin problemas y aprovechar al máximo la experiencia de operaciones de seguridad unificadas que ofrece Microsoft Defender.

Diseño de la regla de automatización

Antes de crear la regla de automatización, se recomienda determinar su ámbito y diseño, incluidos el desencadenador, las condiciones y las acciones que componen la regla.

Determinación del ámbito

El primer paso para diseñar y definir la regla de automatización es averiguar a qué incidentes o alertas desea que se aplique. Esta determinación afecta directamente a la forma en que se crea la regla.

También quiere determinar el caso de uso. ¿Qué intenta lograr con esta automatización? Tenga en cuenta las siguientes opciones:

- Cree tareas que los analistas deben seguir en la triaging, la investigación y la corrección de incidentes.

- Suprima los incidentes ruidosos. (Como alternativa, use otros métodos para controlar falsos positivos en Microsoft Sentinel).

- Evalúe los nuevos incidentes cambiando su estado de Nuevo a Activo y asignando un propietario.

- Etiquetar incidentes para clasificarlos.

- Escale un incidente asignando un nuevo propietario.

- Cierre los incidentes resueltos, especifique un motivo y agregue comentarios.

- Analice el contenido del incidente (alertas, entidades y otras propiedades) y realice otras acciones mediante una llamada a un cuaderno de estrategias.

- Controlar o responder a una alerta sin un incidente asociado.

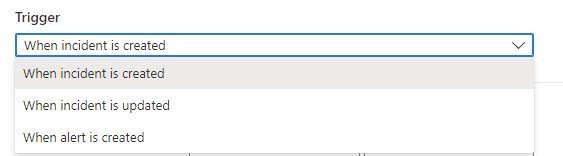

Determinación del desencadenador

¿Desea que esta automatización se active cuando se creen nuevos incidentes o alertas? ¿O cada vez que se actualiza un incidente?

Las reglas de automatización se desencadenan cuando se crea o actualiza un incidente o cuando se crea una alerta. Recuerde que los incidentes incluyen alertas y que las reglas de análisis pueden crear alertas e incidentes, de los cuales hay varios tipos, como se explica en Detección de amenazas en Microsoft Sentinel.

En la tabla siguiente se muestran los diferentes escenarios posibles que hacen que se ejecute una regla de automatización.

| Tipo de desencadenador | Eventos que hacen que se ejecute la regla |

|---|---|

| Cuando se crea el incidente |

portal de Microsoft Defender: Microsoft Sentinel no se ha incorporado al portal de Defender: |

| Cuando se actualiza el incidente | |

| Cuando se crea la alerta |

Creación de la regla de automatización

La mayoría de las instrucciones siguientes se aplican a todos los casos de uso para los que creará reglas de automatización.

Si desea suprimir incidentes ruidosos y está trabajando en el Azure Portal, intente controlar los falsos positivos.

Si desea crear una regla de automatización para aplicarla a una regla de análisis específica, consulte Establecimiento de respuestas automatizadas y creación de la regla.

Para crear la regla de automatización:

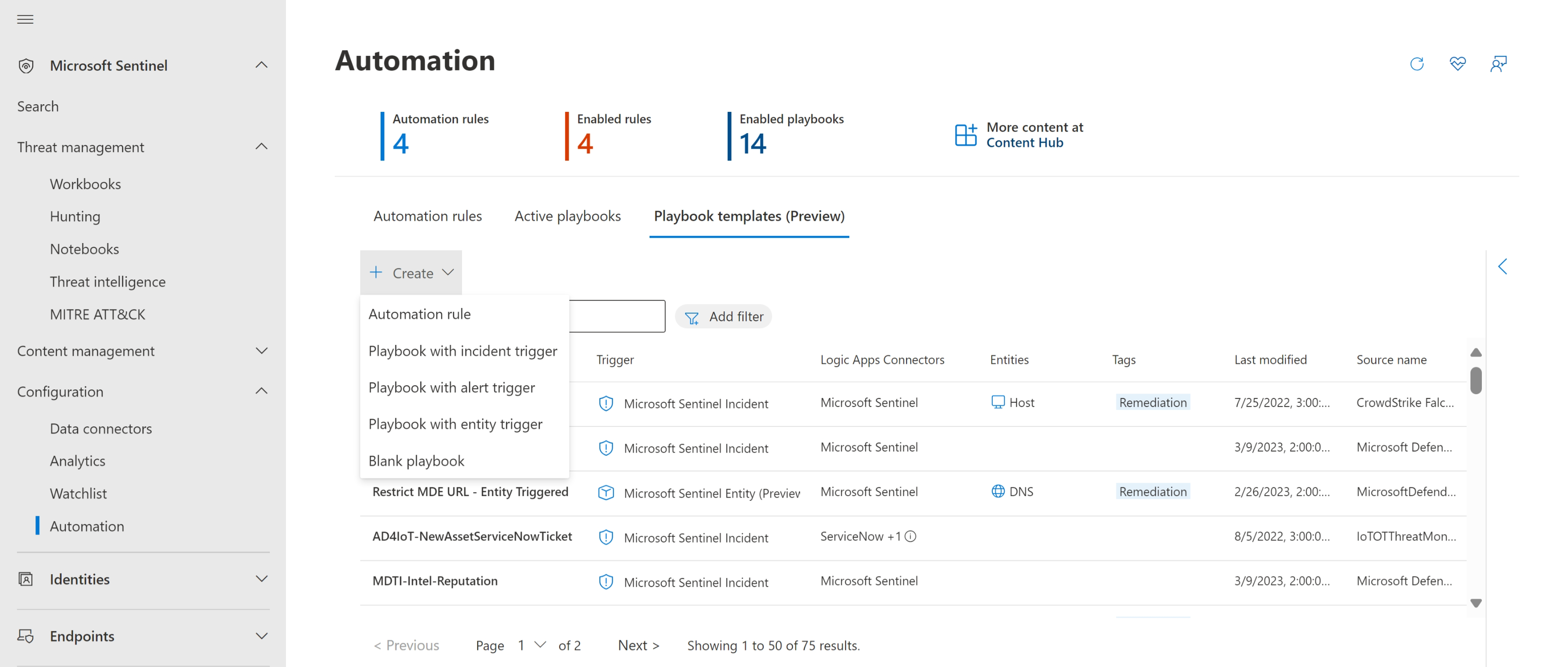

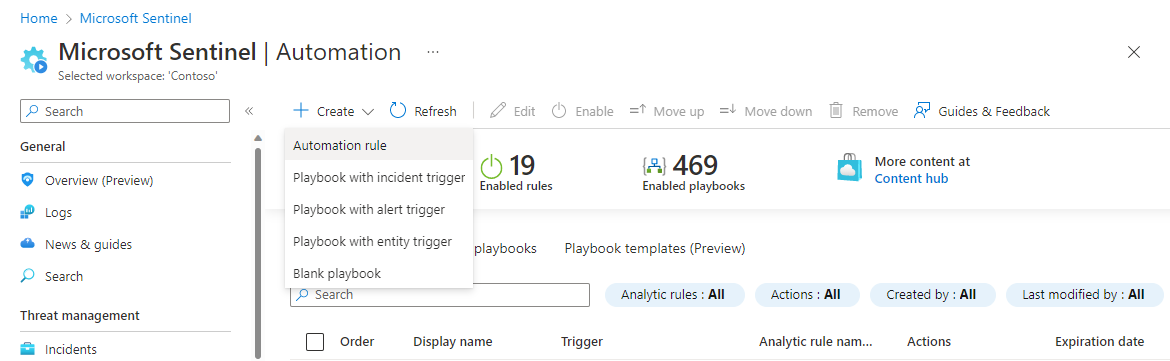

Para Microsoft Sentinel en el Azure Portal, seleccione la página Automatización de configuración>. Para Microsoft Sentinel en el portal de Defender, seleccione Microsoft Sentinel>Configuración de configuración>.

En la página Automatización del menú de navegación Microsoft Sentinel, seleccione Crear en el menú superior y elija Regla de automatización.

Se abre el panel Crear nueva regla de automatización . En el campo Nombre de regla de Automation , escriba un nombre para la regla.

Elegir el desencadenador

En la lista desplegable Desencadenador , seleccione el desencadenador adecuado según la circunstancia para la que va a crear la regla de automatización: Cuando se crea el incidente, Cuándo se actualiza el incidente o Cuándo se crea la alerta.

Definición de condiciones

Use las opciones del área Condiciones para definir las condiciones de la regla de automatización. Todas las condiciones no distinguen mayúsculas de minúsculas.

Las reglas que se crean para cuando se crea una alerta solo admiten la propiedad If Analytic rule name de la condición. Seleccione si desea que la regla sea inclusiva (Contiene) o exclusiva (no contiene) y, a continuación, seleccione el nombre de la regla analítica en la lista desplegable.

Los valores de nombre de regla analítica solo incluyen reglas de análisis y no incluyen otros tipos de reglas, como la inteligencia sobre amenazas o las reglas de anomalías.

Las reglas que se crean para cuando se crea o actualiza un incidente admiten una gran variedad de condiciones, en función del entorno. Estas opciones comienzan con la incorporación de Microsoft Sentinel al portal de Defender:

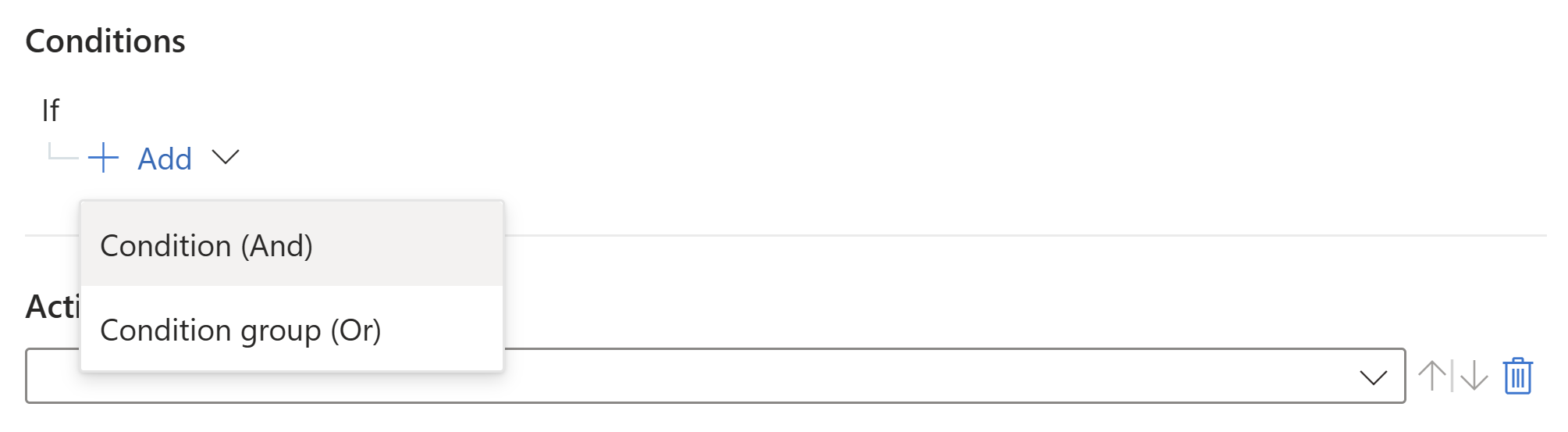

Si el área de trabajo se incorpora al portal de Defender, empiece por seleccionar uno de los operadores siguientes, en el Azure o en el portal de Defender:

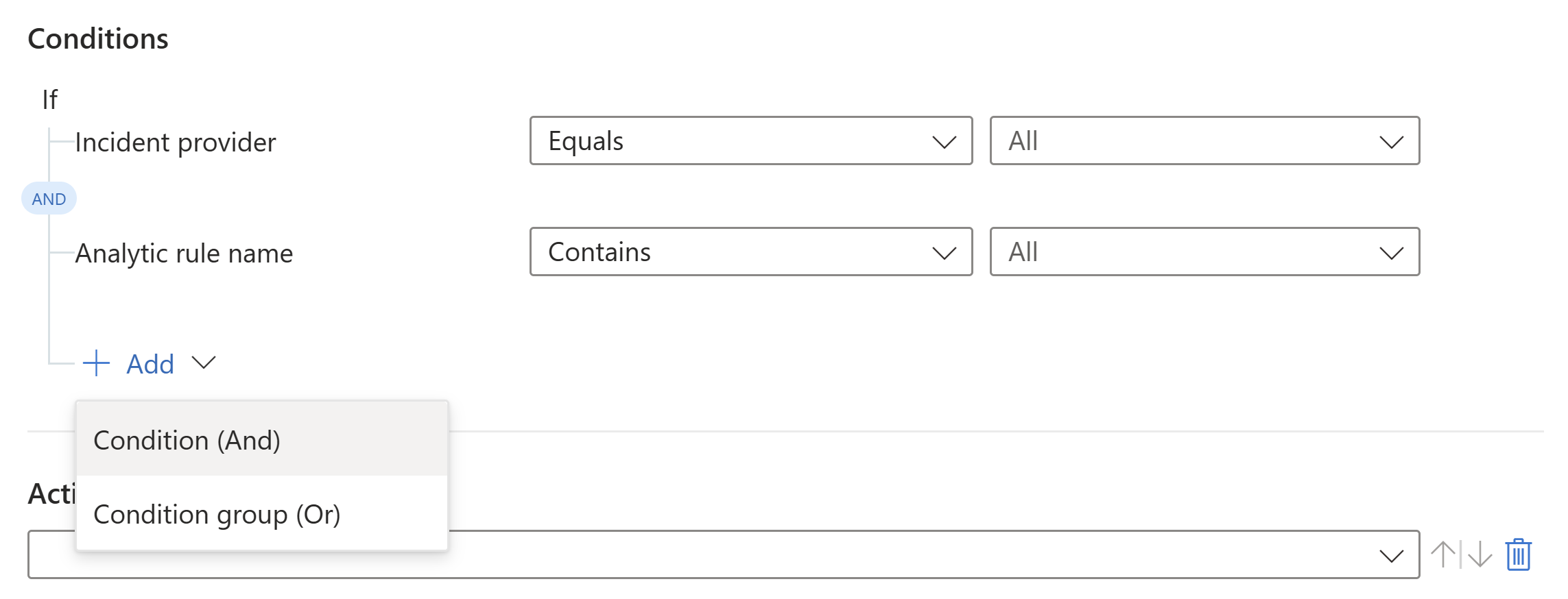

AND: condiciones individuales que se evalúan como un grupo. La regla se ejecuta si se cumplen todas las condiciones de este tipo.

Para trabajar con el operador AND , seleccione el expansador + Agregar y elija Condición (And) en la lista desplegable. La lista de condiciones se rellena mediante campos de propiedad de incidente y propiedad de entidad .

OR (también conocido como grupos de condiciones): grupos de condiciones, cada uno de los cuales se evalúa de forma independiente. La regla se ejecuta si se cumplen uno o varios grupos de condiciones. Para obtener información sobre cómo trabajar con estos tipos complejos de condiciones, consulte Incorporación de condiciones avanzadas a las reglas de automatización.

Por ejemplo:

Si seleccionó Cuando se actualiza un incidente como desencadenador, empiece por definir las condiciones y, a continuación, agregue operadores y valores adicionales según sea necesario.

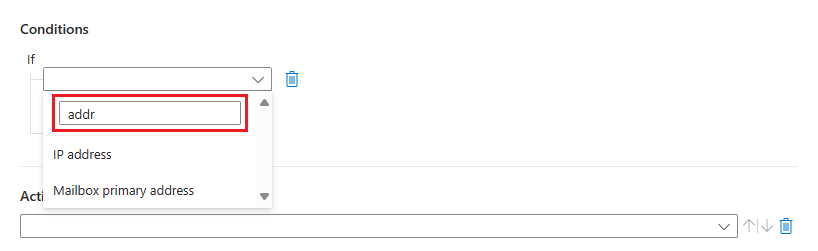

Para definir las condiciones:

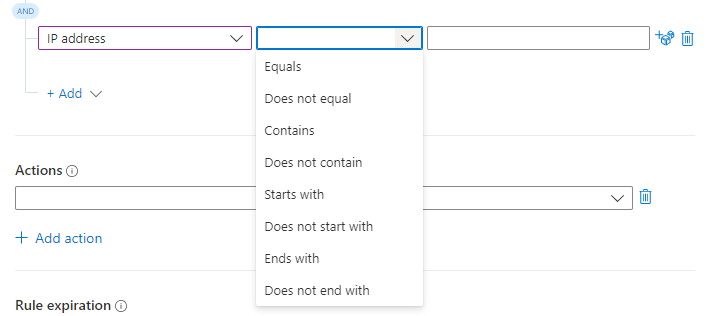

Seleccione una propiedad en el primer cuadro desplegable de la izquierda. Puede empezar a escribir cualquier parte de un nombre de propiedad en el cuadro de búsqueda para filtrar dinámicamente la lista, de modo que pueda encontrar lo que busca rápidamente.

Seleccione un operador en el siguiente cuadro desplegable situado a la derecha.

La lista de operadores entre los que puede elegir varía según el desencadenador y la propiedad seleccionados. Al trabajar en el portal de Defender, se recomienda usar la condición de nombre de regla analítica en lugar de un título de incidente.

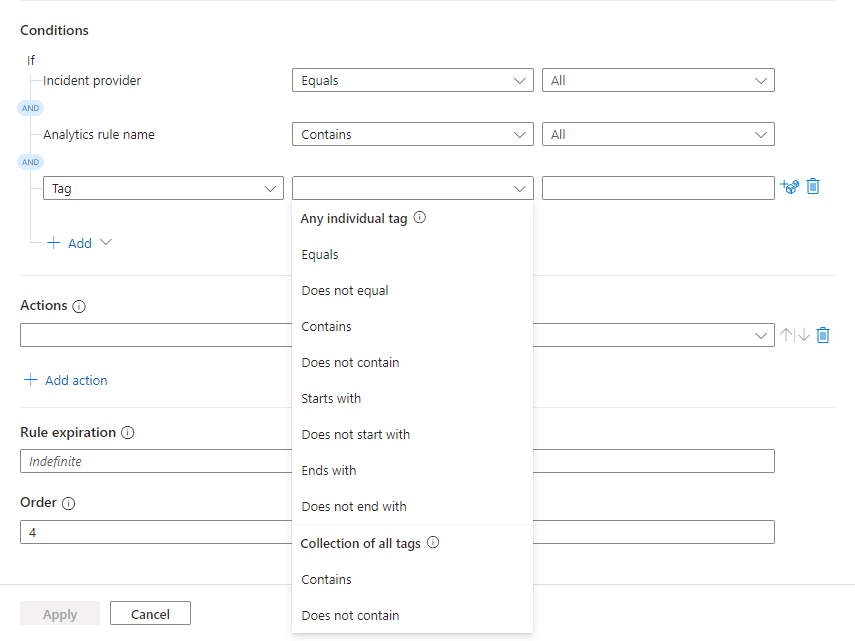

Condiciones disponibles con el desencadenador de creación

Propiedad Conjunto de operadores - Título

- Descripción

- Todas las propiedades de entidad enumeradas

(consulte propiedades de entidad admitidas)- Equals/Does not equals

- Contiene o no contiene

- Comienza con o no comienza con

- Termina con o no termina con- Etiqueta (vea individual frente a colección) Cualquier etiqueta individual:

- Equals/Does not equals

- Contiene o no contiene

- Comienza con o no comienza con

- Termina con o no termina con

Colección de todas las etiquetas:

- Contiene o no contiene- Gravedad

- Estado

- Clave de detalles personalizados- Equals/Does not equals - Tácticas

- Nombres de producto de alerta

- Valor de detalles personalizados

- Nombre de regla analítica- Contiene o no contiene Condiciones disponibles con el desencadenador de actualización

Propiedad Conjunto de operadores - Título

- Descripción

- Todas las propiedades de entidad enumeradas

(consulte propiedades de entidad admitidas)- Equals/Does not equals

- Contiene o no contiene

- Comienza con o no comienza con

- Termina con o no termina con- Etiqueta (vea individual frente a colección) Cualquier etiqueta individual:

- Equals/Does not equals

- Contiene o no contiene

- Comienza con o no comienza con

- Termina con o no termina con

Colección de todas las etiquetas:

- Contiene o no contiene- Etiqueta (además de la anterior)

- Alertas

- Comentarios: se ha agregado - Gravedad

- Estado- Equals/Does not equals

- Cambiado

- Se ha cambiado de

- Se ha cambiado a- Propietario - Se ha cambiado. Si el propietario de un incidente se actualiza a través de la API, debe incluir userPrincipalName o ObjectID para que las reglas de automatización detecten el cambio. - Actualizado por

- Clave de detalles personalizados- Equals/Does not equals - Tácticas - Contiene o no contiene

: se ha agregado- Nombres de producto de alerta

- Valor de detalles personalizados

- Nombre de regla analítica- Contiene o no contiene Condiciones disponibles con el desencadenador de alertas

La única condición que se puede evaluar mediante reglas basadas en el desencadenador de creación de alertas es la que Microsoft Sentinel regla de análisis creó la alerta.

Las reglas de automatización basadas en el desencadenador de alertas solo se ejecutan en las alertas creadas por Microsoft Sentinel.

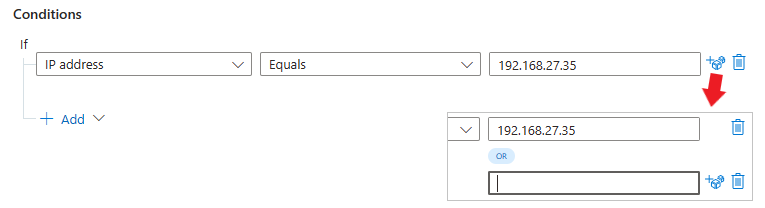

Escriba un valor en el campo de la derecha. En función de la propiedad que elija, puede ser un cuadro de texto o una lista desplegable en la que seleccione de una lista cerrada de valores. También puede agregar varios valores seleccionando el icono de dados a la derecha del cuadro de texto.

De nuevo, para establecer condiciones or complejas con campos diferentes, consulte Incorporación de condiciones avanzadas a las reglas de automatización.

Condiciones basadas en etiquetas

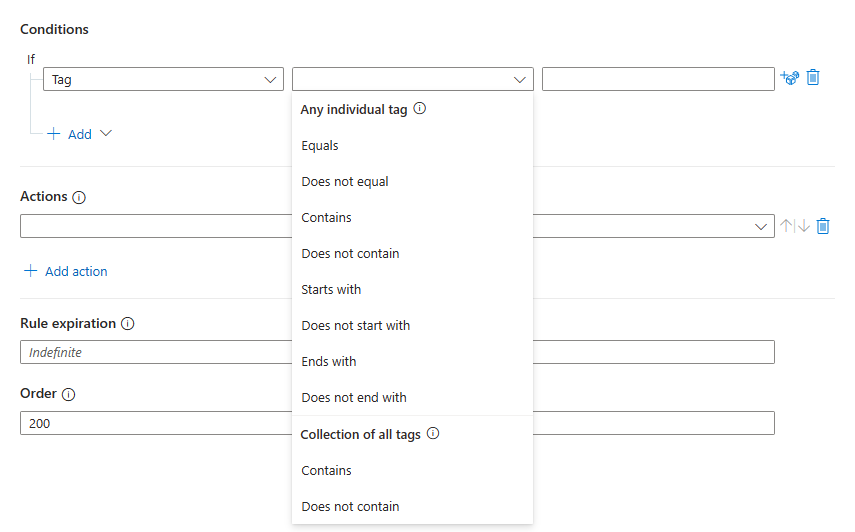

Puede crear dos tipos de condiciones basadas en etiquetas:

- Las condiciones con operadores de etiquetas individuales evalúan el valor especificado en cada etiqueta de la colección. La evaluación es verdadera cuando al menos una etiqueta satisface la condición.

- Las condiciones con la colección de todos los operadores de etiquetas evalúan el valor especificado con respecto a la colección de etiquetas como una sola unidad. La evaluación es true solo si la colección en su conjunto satisface la condición.

Para agregar una de estas condiciones en función de las etiquetas de un incidente, siga estos pasos:

Cree una nueva regla de automatización como se describió anteriormente.

Agregue una condición o un grupo de condiciones.

Seleccione Etiqueta en la lista desplegable de propiedades.

Seleccione la lista desplegable Operadores para mostrar los operadores disponibles entre los que elegir.

Vea cómo se dividen los operadores en dos categorías, como se ha descrito anteriormente. Elija el operador cuidadosamente en función de cómo desea que se evalúen las etiquetas.

Para obtener más información, vea Propiedad de etiqueta : colección individual frente a colección.

Condiciones basadas en detalles personalizados

Puede establecer el valor de un detalle personalizado que aparece en un incidente como condición de una regla de automatización. Recuerde que los detalles personalizados son puntos de datos en registros de eventos sin procesar que se pueden exponer y mostrar en alertas y los incidentes generados a partir de ellos. Use detalles personalizados para obtener el contenido relevante real de las alertas sin tener que profundizar en los resultados de la consulta.

Limitación conocida: cuando se usan valores de detalle personalizados, el operador No contiene puede no evaluarse correctamente cuando hay varios (dos o más) valores distintos.

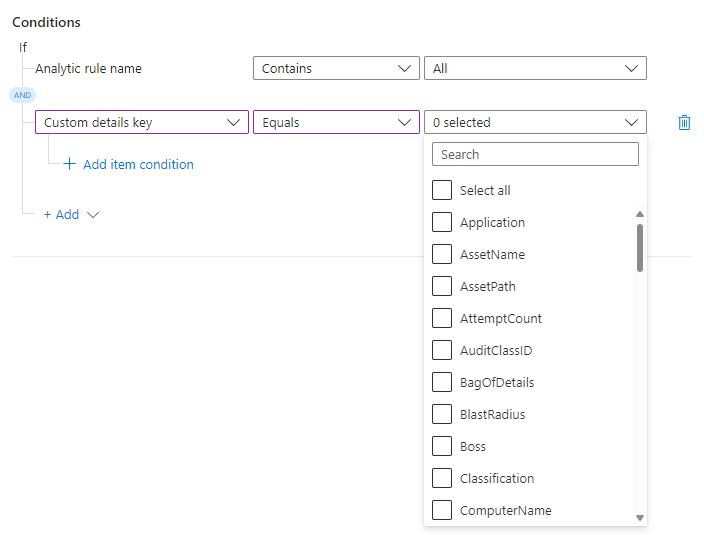

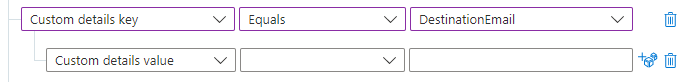

Para agregar una condición basada en un detalle personalizado:

Cree una nueva regla de automatización como se describió anteriormente.

Agregue una condición o un grupo de condiciones.

Seleccione Clave de detalles personalizados en la lista desplegable de propiedades. Seleccione Equals (Igual ) o Does not equal (No es igual a) en la lista desplegable operadores.

Para la condición de detalles personalizados, los valores de la última lista desplegable proceden de los detalles personalizados que aparecen en todas las reglas de análisis enumeradas en la primera condición. Seleccione el detalle personalizado que desea usar como condición.

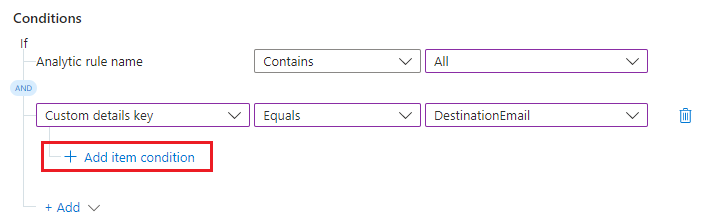

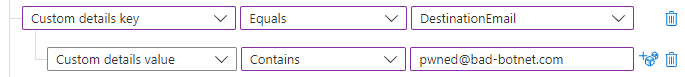

Eligió el campo que desea evaluar para esta condición. Ahora especifique el valor que aparece en ese campo que hace que esta condición se evalúe como true.

Seleccione + Agregar condición de elemento.

La línea de condición de valor aparece a continuación.

Seleccione Contiene o no contiene en la lista desplegable operadores. En el cuadro de texto situado a la derecha, escriba el valor para el que desea que la condición se evalúe como true.

En este ejemplo, si el incidente tiene el detalle personalizado DestinationEmail y si el valor de ese detalle es , se pwned@bad-botnet.comejecutarán las acciones definidas en la regla de automatización.

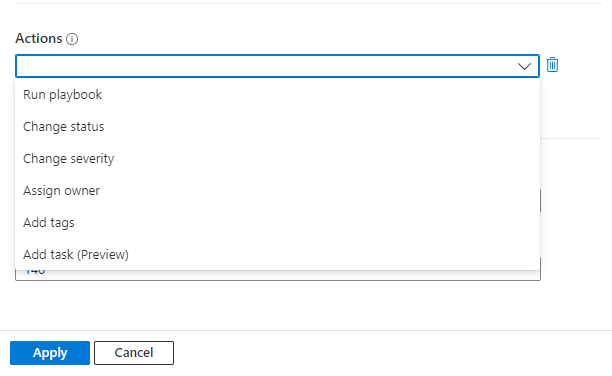

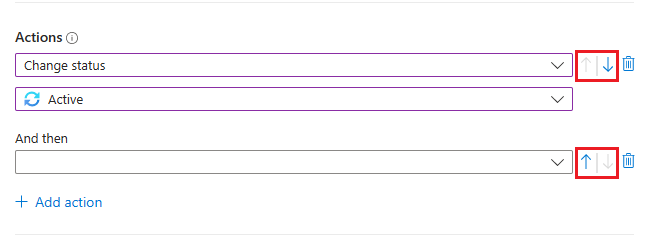

Agregar acciones

Elija las acciones que desea que realice esta regla de automatización. Entre las acciones disponibles se incluyen Asignar propietario, Cambiar estado, Cambiar gravedad, Agregar etiquetas y Ejecutar cuaderno de estrategias. Puede agregar tantas acciones como desee.

Nota:

Solo la acción Ejecutar cuaderno de estrategias está disponible en las reglas de automatización mediante el desencadenador de alertas.

Para cualquier acción que elija, rellene los campos que aparecen para esa acción según lo que quiera hacer.

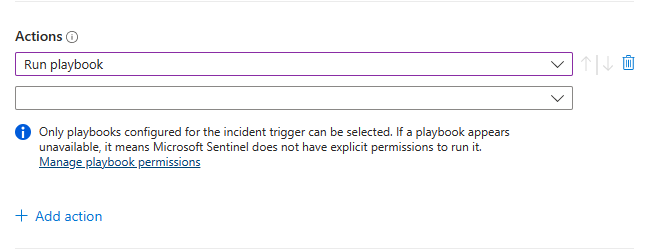

Si agrega una acción Ejecutar cuaderno de estrategias , se le pedirá que elija en la lista desplegable de cuadernos de estrategias disponibles.

Solo los cuadernos de estrategias que comienzan con el desencadenador de incidentes se pueden ejecutar desde reglas de automatización mediante uno de los desencadenadores de incidentes, por lo que solo aparecen en la lista. Del mismo modo, solo los cuadernos de estrategias que comienzan con el desencadenador de alertas están disponibles en las reglas de automatización mediante el desencadenador de alertas.

Microsoft Sentinel se deben conceder permisos explícitos para ejecutar cuadernos de estrategias. Si un cuaderno de estrategias no aparece disponible en la lista desplegable, significa que Sentinel no tiene permisos para acceder al grupo de recursos del cuaderno de estrategias. Para asignar permisos, seleccione el vínculo Administrar permisos del cuaderno de estrategias .

En el panel Administrar permisos que se abre, marque las casillas de los grupos de recursos que contienen los cuadernos de estrategias que desea ejecutar y seleccione Aplicar.

Usted mismo debe tener permisos de propietario en cualquier grupo de recursos al que quiera conceder permisos de Microsoft Sentinel y debe tener el rol colaborador de Automation Microsoft Sentinel en cualquier grupo de recursos que contenga cuadernos de estrategias que quiera ejecutar.

Si aún no tienes un cuaderno de estrategias que realice la acción que quieras, crea un cuaderno de estrategias. Tiene que salir del proceso de creación de reglas de automatización y reiniciarlo después de crear el cuaderno de estrategias.

Movimiento de acciones

Puede cambiar el orden de las acciones en la regla incluso después de agregarlas. Seleccione las flechas azules arriba o abajo junto a cada acción para subirla o bajarla un paso.

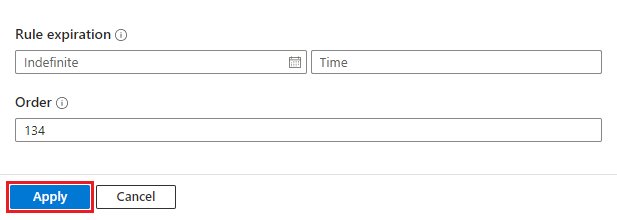

Finalizar la creación de la regla

En Expiración de la regla, si quiere que la regla de automatización expire, establezca una fecha de expiración y, opcionalmente, una hora. De lo contrario, déjelo como Indefinido.

El campo Pedido se rellena previamente con el siguiente número disponible para el tipo de desencadenador de la regla. Este número determina dónde se ejecuta esta regla en la secuencia de reglas de automatización (del mismo tipo de desencadenador). Puede cambiar el número si desea que esta regla se ejecute antes que una regla existente.

Para obtener más información, vea Notas sobre el orden de ejecución y la prioridad.

Seleccione Aplicar. Ya terminó.

Auditar la actividad de la regla de automatización

Descubra qué reglas de automatización podrían haber hecho en un incidente determinado. Tiene un registro completo de las crónicas de incidentes disponible en la tabla SecurityIncident de la página Registros del Azure Portal o en la página Búsqueda avanzada en el portal de Defender. Use la consulta siguiente para ver toda la actividad de la regla de automatización:

SecurityIncident

| where ModifiedBy contains "Automation"

Ejecución de reglas de automatización

Las reglas de automatización se ejecutan secuencialmente, según el orden que determine. Cada regla de automatización se ejecuta una vez que la anterior finaliza su ejecución. Dentro de una regla de automatización, todas las acciones se ejecutan secuencialmente en el orden en que se definen. Consulte Notas sobre el orden de ejecución y la prioridad para obtener más información.

Las acciones del cuaderno de estrategias dentro de una regla de automatización pueden tratarse de manera diferente en algunas circunstancias, según los criterios siguientes:

| Tiempo de ejecución del cuaderno de estrategias | La regla de automatización avanza a la siguiente acción... |

|---|---|

| Menos de un segundo | Inmediatamente después de completar el cuaderno de estrategias |

| Menos de dos minutos | Hasta dos minutos después de que el cuaderno de estrategias comenzó a ejecutarse, pero no más de 10 segundos después de completar el cuaderno de estrategias |

| Más de dos minutos | Dos minutos después de que el cuaderno de estrategias empezara a ejecutarse, independientemente de si se completó o no |

Pasos siguientes

En este documento, ha aprendido a usar reglas de automatización para administrar centralmente la automatización de respuestas para Microsoft Sentinel incidentes y alertas.

- Para obtener información sobre cómo agregar condiciones avanzadas con

ORoperadores a las reglas de automatización, consulte Adición de condiciones avanzadas a Microsoft Sentinel reglas de automatización. - Para más información sobre las reglas de automatización, consulte Automatización del control de incidentes en Microsoft Sentinel con reglas de automatización.

- Para más información sobre las opciones avanzadas de automatización, consulte Automatización de la respuesta a amenazas con cuadernos de estrategias en Microsoft Sentinel.

- Para obtener información sobre cómo usar reglas de automatización para agregar tareas a incidentes, consulte Creación de tareas de incidentes en Microsoft Sentinel mediante reglas de automatización.

- Para migrar cuadernos de estrategias de desencadenador de alertas que se invocarán mediante reglas de automatización, consulte Migración de los cuadernos de estrategias de desencadenador de alertas Microsoft Sentinel a las reglas de automatización.

- Para obtener ayuda con la implementación de reglas de automatización y cuadernos de estrategias, consulte Tutorial: Uso de cuadernos de estrategias para automatizar las respuestas a amenazas en Microsoft Sentinel.