Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Power your analytics rules with your threat indicators to automatically generate alerts based on the threat intelligence that you integrated.

Requisitos previos

- Indicadores de amenazas. Estos indicadores pueden ser de fuentes de inteligencia sobre amenazas, plataformas de inteligencia sobre amenazas, importación masiva desde un archivo plano o entrada manual.

- Orígenes de datos. Los eventos de los conectores de datos deben fluir al área de trabajo de Microsoft Sentinel.

- Regla de análisis con el formato

TI map.... Debe usar este formato para que pueda asignar los indicadores de amenazas que tiene con los eventos que ha ingerido.

Configuración de una regla para generar alertas de seguridad

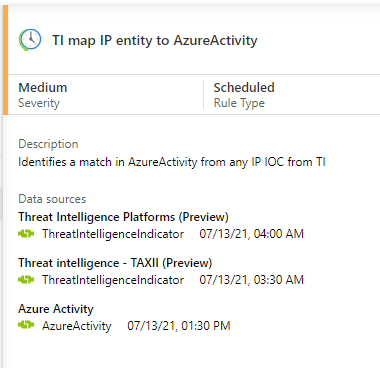

En el ejemplo siguiente se muestra cómo habilitar y configurar una regla para generar alertas de seguridad mediante los indicadores de amenazas que importó en Microsoft Sentinel. En este ejemplo, use la plantilla de regla denominada entidad DE IP de asignación de TI a AzureActivity. Esta regla coincide con cualquier indicador de amenaza de tipo dirección IP con todos los eventos de actividad de Azure. Cuando se encuentra una coincidencia, se genera una alerta junto con un incidente correspondiente para su investigación por parte del equipo de operaciones de seguridad.

Esta regla de análisis en particular requiere el conector de datos de actividad de Azure (para importar los eventos de nivel de suscripción de Azure). También requiere uno o ambos conectores de datos de Threat Intelligence (para importar indicadores de amenazas). Esta regla también se desencadena a partir de indicadores importados o creados manualmente.

En el Azure Portal, vaya a Microsoft Sentinel.

Elija el área de trabajo a la que importó indicadores de amenazas mediante los conectores de datos de Threat Intelligence y Azure datos de actividad mediante el conector de datos de actividad de Azure.

En el menú Microsoft Sentinel, en la sección Configuración, seleccione Análisis.

Seleccione la pestaña Plantillas de regla para ver la lista de plantillas de regla de análisis disponibles.

Busque la regla denominada Entidad IP de asignación de TI a AzureActivity y asegúrese de que ha conectado todos los orígenes de datos necesarios.

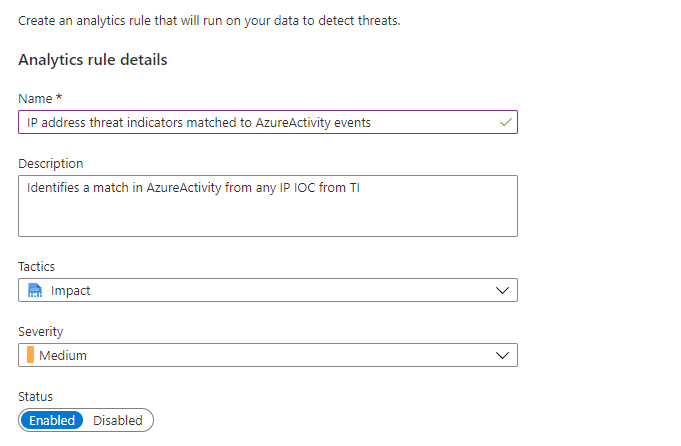

Seleccione la entidad IP de asignación de TI a la regla AzureActivity . A continuación, seleccione Crear regla para abrir un asistente para la configuración de reglas. Configure los valores en el asistente y, a continuación, seleccione Siguiente: Establecer lógica >de regla .

La parte lógica de regla del asistente se rellena previamente con los siguientes elementos:

- Consulta que se usa en la regla.

- Asignaciones de entidades, que indican Microsoft Sentinel cómo reconocer entidades como cuentas, direcciones IP y direcciones URL. Los incidentes y las investigaciones pueden comprender cómo trabajar con los datos en las alertas de seguridad generadas por esta regla.

- Programación para ejecutar esta regla.

- Número de resultados de consulta necesarios antes de generar una alerta de seguridad.

La configuración predeterminada de la plantilla es:

- Ejecutar una vez por hora.

- Coincide con los indicadores de amenazas de direcciones IP de la

ThreatIntelligenceIndicatortabla con cualquier dirección IP encontrada en la última hora de eventos de laAzureActivitytabla. - Genere una alerta de seguridad si los resultados de la consulta son mayores que cero para indicar que se encontraron coincidencias.

- Asegúrese de que la regla está habilitada.

Puede dejar la configuración predeterminada o cambiarla para satisfacer sus requisitos. Puede definir la configuración de generación de incidentes en la pestaña Configuración de incidentes . Para obtener más información, consulte Creación de reglas de análisis personalizadas para detectar amenazas. Cuando haya terminado, seleccione la pestaña Respuesta automatizada .

Configure cualquier automatización que quiera desencadenar cuando se genere una alerta de seguridad a partir de esta regla de análisis. La automatización en Microsoft Sentinel usa combinaciones de reglas de automatización y cuadernos de estrategias con tecnología de Azure Logic Apps. Para más información, consulte Tutorial: Uso de cuadernos de estrategias con reglas de automatización en Microsoft Sentinel. Cuando haya terminado, seleccione Siguiente: Revisar > para continuar.

Cuando vea un mensaje que indica que se ha superado la validación de la regla, seleccione Crear.

Revisión de las reglas

Busque las reglas habilitadas en la pestaña Reglas activas de la sección Análisis de Microsoft Sentinel. Edite, habilite, deshabilite, duplique o elimine la regla activa desde allí. La nueva regla se ejecuta inmediatamente después de la activación y, a continuación, se ejecuta según su programación definida.

Según la configuración predeterminada, cada vez que la regla se ejecuta según su programación, los resultados que se encuentran generan una alerta de seguridad. Para ver las alertas de seguridad en Microsoft Sentinel en la sección Registros de Microsoft Sentinel, en el grupo Microsoft Sentinel, consulte la SecurityAlert tabla.

En Microsoft Sentinel, las alertas generadas a partir de reglas de análisis también generan incidentes de seguridad. En el menú Microsoft Sentinel, en Administración de amenazas, seleccione Incidentes. Los incidentes son lo que los equipos de operaciones de seguridad evalúan e investigan para determinar las acciones de respuesta adecuadas. Para obtener más información, consulte Tutorial: Investigar incidentes con Microsoft Sentinel.

Nota:

Dado que las reglas analíticas restringen las búsquedas más allá de 14 días, Microsoft Sentinel actualiza los indicadores cada siete a 10 días para asegurarse de que están disponibles para fines coincidentes a través de las reglas analíticas.

Contenido relacionado

En este artículo, ha aprendido a usar indicadores de inteligencia sobre amenazas para detectar amenazas. Para obtener más información sobre la inteligencia sobre amenazas en Microsoft Sentinel, consulte los artículos siguientes:

- Trabajar con indicadores de amenazas en Microsoft Sentinel.

- Conecte Microsoft Sentinel a fuentes de inteligencia sobre amenazas STIX/TAXII.

- Conecte las plataformas de inteligencia sobre amenazas a Microsoft Sentinel.

- Vea qué plataformas TIP, fuentes TAXII y enriquecimientos se pueden integrar fácilmente con Microsoft Sentinel.