Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo se muestran los pasos que se realizan en Snowflake y Microsoft Entra ID para configurar el id. de Microsoft Entra para aprovisionar y desaprovisionar automáticamente usuarios y grupos en Snowflake. Para obtener información importante acerca de lo que hace este servicio, cómo funciona y las preguntas más frecuentes, consulte ¿Qué es el aprovisionamiento automatizado de usuarios de aplicaciones SaaS en Microsoft Entra ID?.

Capacidades soportadas

- Crear usuarios en Snowflake

- Quitar usuarios de Snowflake cuando ya no necesiten acceso

- Mantenimiento de la sincronización de los atributos de usuario entre Microsoft Entra ID y Snowflake

- Aprovisionar grupos y miembros de grupos en Snowflake

- Permitir el inicio de sesión único en Snowflake (recomendado)

Prerrequisitos

En el escenario descrito en este artículo se supone que ya tiene los siguientes requisitos previos:

- Un inquilino de Microsoft Entra

- Uno de los siguientes roles: Administrador de aplicaciones, Administrador de aplicaciones en la nube o Propietario de la aplicación.

- Un inquilino de Snowflake.

- Al menos un usuario de Snowflake con el rol ACCOUNTADMIN.

Paso 1: Planifica tu despliegue de aprovisionamiento

- Obtén información sobre cómo funciona el servicio de aprovisionamiento.

- Determina quién está incluido en el ámbito de aprovisionamiento.

- Determine qué datos quiere asignar entre Microsoft Entra ID y Snowflake.

Paso 2: Configuración de Snowflake para admitir el aprovisionamiento con Microsoft Entra ID

Antes de configurar Snowflake para el aprovisionamiento automático de usuarios con Microsoft Entra ID, debe habilitar el aprovisionamiento del sistema de administración de identidades entre dominios (SCIM) en Snowflake.

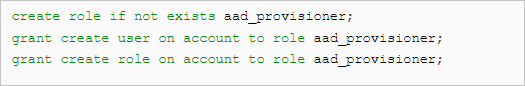

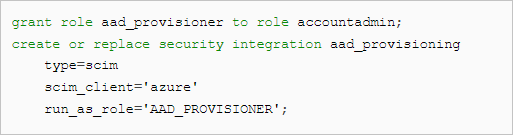

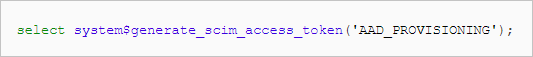

Inicie sesión en Snowflake como administrador y ejecute lo siguiente desde la interfaz de hoja de cálculo de Snowflake o SnowSQL.

use role accountadmin; create role if not exists aad_provisioner; grant create user on account to role aad_provisioner; grant create role on account to role aad_provisioner; grant role aad_provisioner to role accountadmin; create or replace security integration aad_provisioning type = scim scim_client = 'azure' run_as_role = 'AAD_PROVISIONER'; select system$generate_scim_access_token('AAD_PROVISIONING');Utilice el rol ACCOUNTADMIN.

Cree el rol personalizado AAD_PROVISIONER. Todos los usuarios y roles de Snowflake creados por Microsoft Entra ID son propiedad del rol AAD_PROVISIONER restringido.

Deje que el rol ACCOUNTADMIN cree la integración de seguridad mediante el rol personalizado AAD_PROVISIONER.

Cree y copie el token de autorización en el Portapapeles y almacénelo de forma segura para su uso posterior. Use este token para cada solicitud de API de REST de SCIM y colóquelo en el encabezado de solicitud. El token de acceso expira después de seis meses y se puede generar un nuevo token de acceso con esta instrucción.

Paso 3: Adición de Snowflake desde la galería de aplicaciones de Microsoft Entra

Para empezar a administrar el aprovisionamiento de Snowflake, agregue Snowflake desde la galería de aplicaciones de Microsoft Entra. Si ha configurado previamente Snowflake para el inicio de sesión único, puede usar la misma aplicación. Sin embargo, se recomienda crear una aplicación independiente al probar inicialmente la integración. Más información sobre cómo agregar una aplicación desde la galería.

Paso 4: Definir quién está en el ámbito de aprovisionamiento

El servicio de aprovisionamiento de Microsoft Entra permite definir el ámbito de quién se aprovisiona en función de la asignación a la aplicación o en función de los atributos del usuario o grupo. Si decide determinar quién tiene acceso a su aplicación en función de la asignación, puede usar los pasos para asignar usuarios y grupos a la aplicación. Si decide definir el ámbito del aprovisionamiento únicamente en función de los atributos del usuario o grupo, puede usar un filtro de delimitación.

Comience pequeño. Pruebe con un pequeño conjunto de usuarios y grupos antes de implementarlo en todos. Cuando el ámbito de aprovisionamiento se establece en usuarios y grupos asignados, puede controlarlo asignando uno o dos usuarios o grupos a la aplicación. Cuando el ámbito se establece en todos los usuarios y grupos, puede especificar un filtro de ámbito basado en atributos.

Si necesita roles adicionales, puede actualizar el manifiesto de la aplicación para agregar nuevos roles.

Paso 5: Configuración del aprovisionamiento automático de usuarios en Snowflake

En esta sección, encontrará directrices para configurar el servicio de aprovisionamiento de Microsoft Entra, así como para crear, actualizar y deshabilitar usuarios y grupos en Snowflake. Puede basar la configuración en las asignaciones de usuarios y grupos de Microsoft Entra ID.

Para configurar el aprovisionamiento automático de usuarios para Snowflake en Microsoft Entra ID:

Inicie sesión en el Centro de administración de Microsoft Entra siendo al menos un Administrador de aplicaciones en la nube.

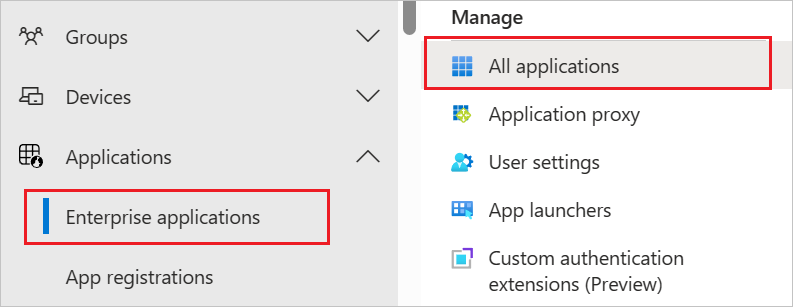

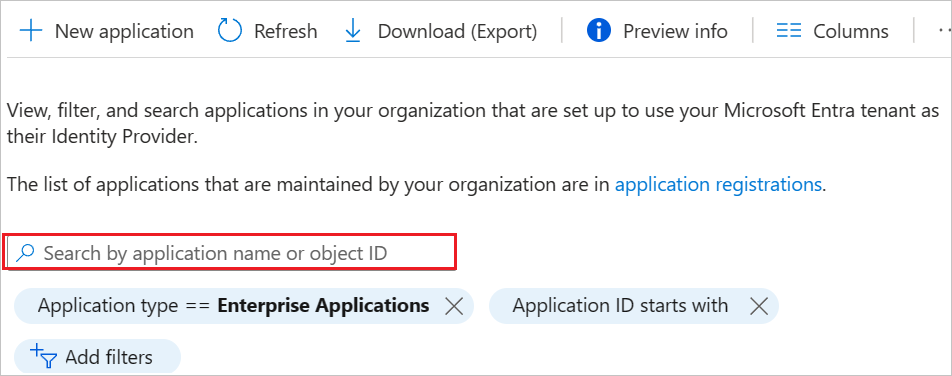

Navegue a Entra ID>Aplicaciones empresariales.

En la lista de aplicaciones, seleccione Snowflake.

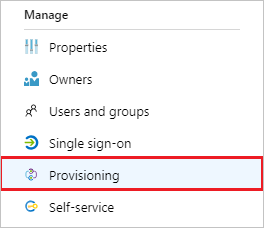

Seleccione la pestaña Aprovisionamiento.

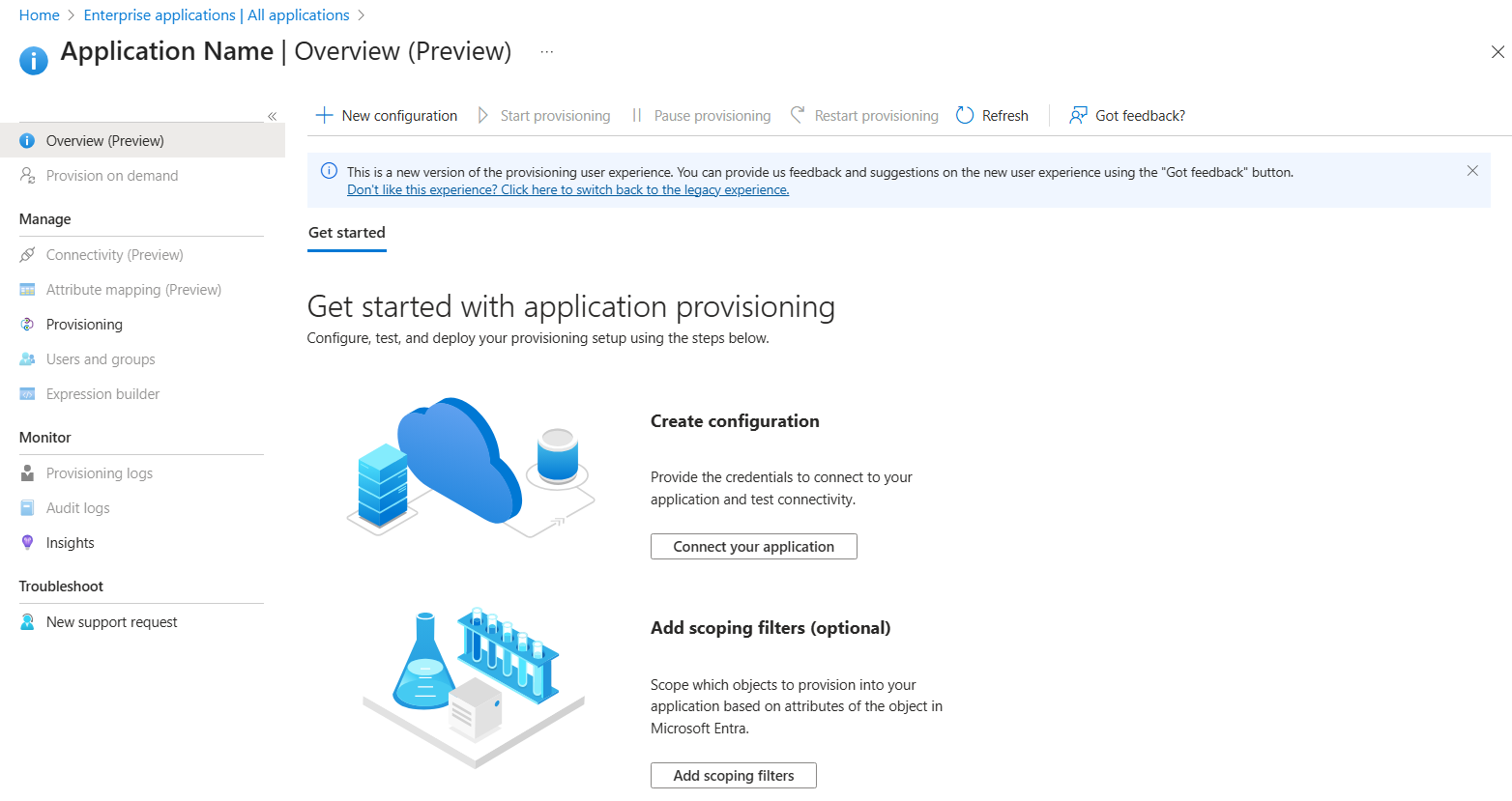

Seleccione + Nueva configuración.

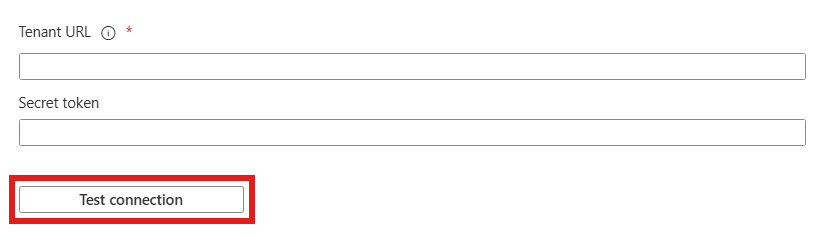

En la sección Credenciales de administrador, escriba la dirección URL base de SCIM 2.0 y el token de autenticación que recuperó anteriormente en los campos URL de inquilino y Token secreto respectivamente.

Nota:

El punto de conexión SCIM de Snowflake consta de la dirección URL de la cuenta de Snowflake anexada con

/scim/v2/. Por ejemplo, si el nombre de la cuenta de Snowflake esacmey la cuenta de Snowflake se encuentra en la región de Azureeast-us-2, el valor de la URL del inquilino eshttps://acme.east-us-2.azure.snowflakecomputing.com/scim/v2.Seleccione Probar conexión para asegurarse de que Microsoft Entra ID puede conectarse a Snowflake. Si se produce un error en la conexión, asegúrese de que la cuenta de Snowflake tiene los permisos de administrador necesarios e inténtelo de nuevo.

Seleccione Crear para crear la configuración.

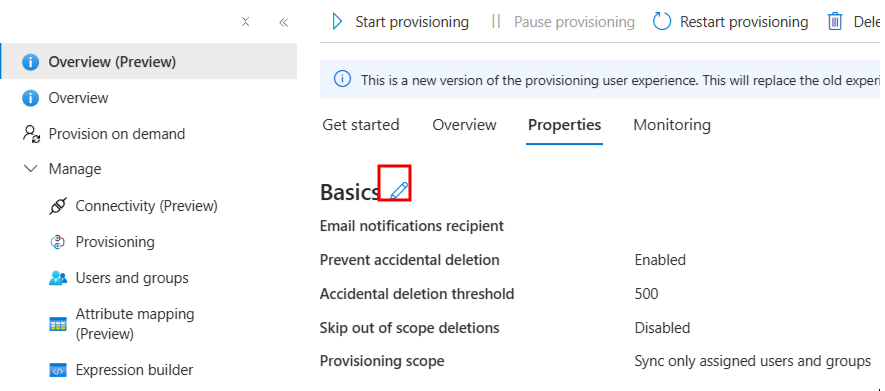

Seleccione Propiedades en la página Información general .

Seleccione el icono Editar para editar las propiedades. Habilite los correos electrónicos de notificación y proporcione un correo electrónico para recibir correos electrónicos de cuarentena. Habilitación de la prevención de eliminaciones accidentales. Seleccione Aplicar para guardar los cambios.

Seleccione Asignación de atributos en el panel izquierdo y seleccione usuarios.

Revise los atributos de usuario que se sincronizan entre Microsoft Entra ID y Snowflake en la sección Asignación de atributos. Los atributos seleccionados como propiedades de Coincidencia se usan para buscar coincidencias con las cuentas de usuario de Snowflake con el objetivo de realizar operaciones de actualización. Seleccione el botón Guardar para confirmar los cambios.

Atributo Tipo activo Booleano Nombre para mostrar Cuerda emails[type = "trabajo"].valor Cuerda nombre de usuario Cuerda nombre.dado Cuerda nombre.apellido Cuerda ID externo Cuerda urn:ietf:params:scim:schemas:extension:2.0:User:type Gestión de usuarios - Documentación de Snowflake Cuerda Nota:

La edición de nombres de visualización del grupo ahora está desbloqueada. Anteriormente, no se podía cambiar el nombre para mostrar del grupo en Snowflake, lo que impedía que los clientes editaran la asignación. Ahora es editable.

Nota:

Snowflake admite atributos de usuario de extensión personalizados durante el aprovisionamiento de SCIM:

- ROL_PREDETERMINADO

- ALMACÉN POR DEFECTO

- ROLES_SECUNDARIOS_PREDETERMINADOS

- Los campos NAME y LOGIN_NAME de SNOWFLAKE deben ser diferentes.

Aquí se explica cómo configurar los atributos de extensión personalizados de Snowflake en el aprovisionamiento de usuarios de SCIM de Microsoft Entra.

Seleccione Grupos.

Revise los atributos de grupos que se sincronizan entre Microsoft Entra ID y Snowflake en la sección Asignación de atributos. Los atributos seleccionados como propiedades de Coincidencia se usan para buscar coincidencias con los grupos de Snowflake con el objetivo de realizar operaciones de actualización. Seleccione el botón Guardar para confirmar los cambios.

Atributo Tipo Nombre para mostrar Cuerda Miembros Referencia Para configurar los filtros de ámbito, consulte las instrucciones siguientes que se proporcionan en el artículo sobre filtros de ámbito.

Use el aprovisionamiento a petición para validar la sincronización con un pequeño número de usuarios antes de implementar más ampliamente en su organización.

Cuando esté listo para aprovisionar, seleccione Iniciar aprovisionamiento en la página Información general .

Paso 6: Supervisión de la implementación

Una vez configurado el aprovisionamiento, use los recursos siguientes para supervisar la implementación:

- Use los registros de aprovisionamiento de para determinar qué usuarios se aprovisionan correctamente o sin éxito

- Compruebe la barra de progreso para ver el estado del ciclo de aprovisionamiento y cómo se acerca a la finalización.

- Si la configuración de aprovisionamiento parece estar en un estado no saludable, la aplicación entra en cuarentena. Obtenga más información sobre los estados de cuarentena en el artículo estado de cuarentena de aprovisionamiento de aplicaciones .

Limitaciones del conector

Los tokens de SCIM que genera Snowflake expiran en 6 meses. Tenga en cuenta que tiene que actualizarlos antes de que expiren para que las sincronizaciones de aprovisionamiento sigan funcionando.

Sugerencias de solución de problemas

El servicio de aprovisionamiento de Microsoft Entra funciona actualmente en intervalos IP concretos. Si es necesario, puede restringir otros intervalos IP y agregar estos intervalos IP concretos a la lista de permitidos de la aplicación. Esta técnica permitirá el flujo de tráfico desde el servicio de aprovisionamiento de Microsoft Entra a la aplicación.

Registro de cambios

- 21/07/2020: se ha habilitado el borrado suave para todos los usuarios (a través del atributo active).

- 12/10/2022: Configuración actualizada de SCIM de Snowflake.

Recursos adicionales

- Administración del aprovisionamiento de cuentas de usuario para aplicaciones empresariales

- ¿Qué son el acceso a aplicaciones y el inicio de sesión único con Microsoft Entra ID?