Habilitación de las opciones de autenticación en aplicaciones de iOS Swift mediante Azure AD B2C

En este artículo se describen métodos para habilitar, personalizar y mejorar la experiencia de autenticación de Azure Active Directory B2C (Azure AD B2C) para una aplicación de iOS Swift.

Antes de empezar, familiarícese con los siguientes artículos:

- Configuración de la autenticación en una aplicación de iOS Swift de ejemplo mediante Azure AD B2C

- Habilitación de la autenticación en una aplicación de iOS Swift propia mediante Azure AD B2C

Uso de un dominio personalizado

Mediante el uso de un dominio personalizado, puede personalizar completamente la dirección URL de autenticación. Desde el punto de vista del usuario, este permanece en el dominio durante el proceso de autenticación, en lugar de que se le redirija al nombre de dominio b2clogin.com de Azure AD B2C.

También puede reemplazar el nombre del inquilino de B2C (contoso.onmicrosoft.com) en la dirección URL de la solicitud de autenticación por el GUID del identificador de inquilino para quitar todas las referencias a "b2c" en la dirección URL. Por ejemplo, puede cambiar https://fabrikamb2c.b2clogin.com/contoso.onmicrosoft.com/ por https://account.contosobank.co.uk/<tenant ID GUID>/.

Para usar un dominio personalizado y el identificador de inquilino en la URL de autenticación, siga estos pasos:

- Siga las instrucciones de Habilitación de dominios personalizados.

- Actualice el miembro de la clase

kAuthorityHostNamecon su dominio personalizado. - Actualice el miembro de la clase

kTenantNamecon su identificador de inquilino.

En el siguiente código de Swift se muestra la configuración de la aplicación antes del cambio:

let kTenantName = "contoso.onmicrosoft.com"

let kAuthorityHostName = "contoso.b2clogin.com"

En el siguiente código de Swift se muestra la configuración de la aplicación después del cambio:

let kTenantName = "00000000-0000-0000-0000-000000000000"

let kAuthorityHostName = "login.contoso.com"

Rellenar previamente el nombre de inicio de sesión

Durante el recorrido de inicio de sesión de un usuario, la aplicación podría tener como destino un usuario específico. Cuando una aplicación se dirige a un usuario, puede especificar, en la solicitud de autorización, el parámetro de consulta login_hint con el nombre de inicio de sesión de usuario. Azure AD B2C rellena automáticamente el nombre de inicio de sesión y solo es necesario que el usuario proporcione la contraseña.

Para rellenar previamente el nombre de inicio de sesión, haga lo siguiente:

- Si usa una directiva personalizada, agregue la notificación de entrada necesaria, como se describe en Configuración del inicio de sesión directo.

- Busque el objeto de configuración de la Biblioteca de autenticación de Microsoft (MSAL) y agregue el método

withLoginHint()con la sugerencia de inicio de sesión.

let parameters = MSALInteractiveTokenParameters(scopes: kScopes, webviewParameters: self.webViewParameters!)

parameters.promptType = .selectAccount

parameters.authority = authority

parameters.loginHint = "bob@contoso.com"

// More settings here

applicationContext.acquireToken(with: parameters) { (result, error) in

...

Preseleccione un proveedor de identidad

Si se ha configurado el recorrido de inicio de sesión para que la aplicación incluya cuentas de redes sociales como Facebook, LinkedIn o Google, puede especificar el parámetro domain_hint. Este parámetro de consulta proporciona una sugerencia a Azure AD B2C acerca del proveedor de identidades sociales que debe usarse para iniciar sesión. Por ejemplo, si la aplicación especifica domain_hint=facebook.com, el flujo de inicio de sesión va directamente a la página de inicio de sesión de Facebook.

Para redirigir a los usuarios a un proveedor de identidades externo, haga lo siguiente:

- Compruebe el nombre de dominio del proveedor de identidades externo. Para más información, consulte Redirección del inicio de sesión a un proveedor social.

- Cree o use un objeto de lista existente para almacenar parámetros de consulta adicionales.

- Agregue a la lista el parámetro

domain_hintcon el nombre de dominio correspondiente (por ejemplo,facebook.com). - Pase la lista de parámetros de consulta adicionales al atributo

extraQueryParametersdel objeto de configuración de MSAL.

let extraQueryParameters: [String: String] = ["domain_hint": "facebook.com"]

let parameters = MSALInteractiveTokenParameters(scopes: kScopes, webviewParameters: self.webViewParameters!)

parameters.promptType = .selectAccount

parameters.authority = authority

parameters.extraQueryParameters = extraQueryParameters

// More settings here

applicationContext.acquireToken(with: parameters) { (result, error) in

...

Especificación del idioma de la interfaz de usuario

La personalización del idioma en Azure AD B2C permite que el flujo de usuario albergue diversos idiomas a fin de satisfacer las necesidades de los clientes. Para obtener más información, consulte Personalización de idioma.

Para establecer el idioma preferido, haga lo siguiente:

- Configure la personalización de idioma.

- Cree o use un objeto de lista existente para almacenar parámetros de consulta adicionales.

- Agregue a la lista el parámetro

ui_localescon el código de idioma correspondiente (por ejemplo,en-us). - Pase la lista de parámetros de consulta adicionales al atributo

extraQueryParametersdel objeto de configuración de MSAL.

let extraQueryParameters: [String: String] = ["ui_locales": "en-us"]

let parameters = MSALInteractiveTokenParameters(scopes: kScopes, webviewParameters: self.webViewParameters!)

parameters.promptType = .selectAccount

parameters.authority = authority

parameters.extraQueryParameters = extraQueryParameters

// More settings here

applicationContext.acquireToken(with: parameters) { (result, error) in

...

Paso de un parámetro de cadena de consulta personalizado

Con las directivas personalizadas, puede pasar un parámetro de cadena de consulta personalizado. Un buen ejemplo de caso de uso es cuando se desea cambiar dinámicamente el contenido de la página.

Para pasar un parámetro de cadena de consulta personalizado, haga lo siguiente:

- Configure el elemento ContentDefinitionParameters.

- Cree o use un objeto de lista existente para almacenar parámetros de consulta adicionales.

- Agregue el parámetro de cadena de consulta personalizado, por ejemplo,

campaignId. Establezca el valor del parámetro (por ejemplo,germany-promotion). - Pase la lista de parámetros de consulta adicionales al atributo

extraQueryParametersdel objeto de configuración de MSAL.

let extraQueryParameters: [String: String] = ["campaignId": "germany-promotion"]

let parameters = MSALInteractiveTokenParameters(scopes: kScopes, webviewParameters: self.webViewParameters!)

parameters.promptType = .selectAccount

parameters.authority = authority

parameters.extraQueryParameters = extraQueryParameters

// More settings here

applicationContext.acquireToken(with: parameters) { (result, error) in

...

Paso de una sugerencia de token de identificador

Una aplicación de usuario de confianza puede enviar un token JSON Web Token (JWT) de entrada como parte de la solicitud de autorización de OAuth2. El token de entrada es una sugerencia sobre el usuario o la solicitud de autorización. Azure AD B2C valida el token y, a continuación, extrae la notificación.

Para incluir una sugerencia de token de identificador en la solicitud de autenticación, haga lo siguiente:

- En la directiva personalizada, defina un perfil técnico de sugerencias de token de identificador.

- En el código, genere o adquiera un token de identificador y, después, establezca el token en una variable (por ejemplo,

idToken). - Cree o use un objeto de lista existente para almacenar parámetros de consulta adicionales.

- Agregue el parámetro

id_token_hintcon la variable correspondiente que almacena el token de identificador. - Pase la lista de parámetros de consulta adicionales al atributo

extraQueryParametersdel objeto de configuración de MSAL.

let extraQueryParameters: [String: String] = ["id_token_hint": idToken]

let parameters = MSALInteractiveTokenParameters(scopes: kScopes, webviewParameters: self.webViewParameters!)

parameters.promptType = .selectAccount

parameters.authority = authority

parameters.extraQueryParameters = extraQueryParameters

// More settings here

applicationContext.acquireToken(with: parameters) { (result, error) in

...

registro

La biblioteca MSAL genera mensajes de registro que pueden ayudar a diagnosticar problemas. La aplicación puede configurar el registro. La aplicación también le da un control personalizado sobre el nivel de detalle y si se registran o no datos de la organización y personales.

Se recomienda establecer una devolución de llamada del registro de MSAL y proporcionar una forma de que los usuarios envíen registros cuando tengan problemas de autenticación. MSAL ofrece varios niveles de detalle de registro:

- Error: indica que algo no ha funcionado bien y se ha generado un error. Este nivel se usa para depurar e identificar problemas.

- Advertencia: no se ha producido necesariamente un error, pero la información está pensada para diagnósticos e identificar problemas.

- Información: MSAL registra eventos diseñados para fines informativos y no necesariamente para la depuración.

- Detallado: este es el nivel predeterminado. MSAL registra todos los detalles del comportamiento de la biblioteca.

De forma predeterminada, el registrador de MSAL no captura datos personales u organizativos. La biblioteca ofrece la opción de habilitar el registro de datos personales y organizativos si decide hacerlo.

El registrador de MSAL debe establecerse lo antes posible en la secuencia de inicio de la aplicación, antes de realizar cualquier solicitud de MSAL. Configure el registro de MSAL en el método AppDelegate.swiftapplication.

En el siguiente fragmento de código se muestra cómo configurar el registro de MSAL:

func application(_ application: UIApplication, didFinishLaunchingWithOptions launchOptions: [UIApplication.LaunchOptionsKey: Any]?) -> Bool {

MSALGlobalConfig.loggerConfig.logLevel = .verbose

MSALGlobalConfig.loggerConfig.setLogCallback { (logLevel, message, containsPII) in

// If PiiLoggingEnabled is set YES, this block will potentially contain sensitive information (Personally Identifiable Information), but not all messages will contain it.

// containsPII == YES indicates if a particular message contains PII.

// You might want to capture PII only in debug builds, or only if you take necessary actions to handle PII properly according to legal requirements of the region

if let displayableMessage = message {

if (!containsPII) {

#if DEBUG

// NB! This sample uses print just for testing purposes

// You should only ever log to NSLog in debug mode to prevent leaking potentially sensitive information

print(displayableMessage)

#endif

}

}

}

return true

}

Experiencia de vista web insertada

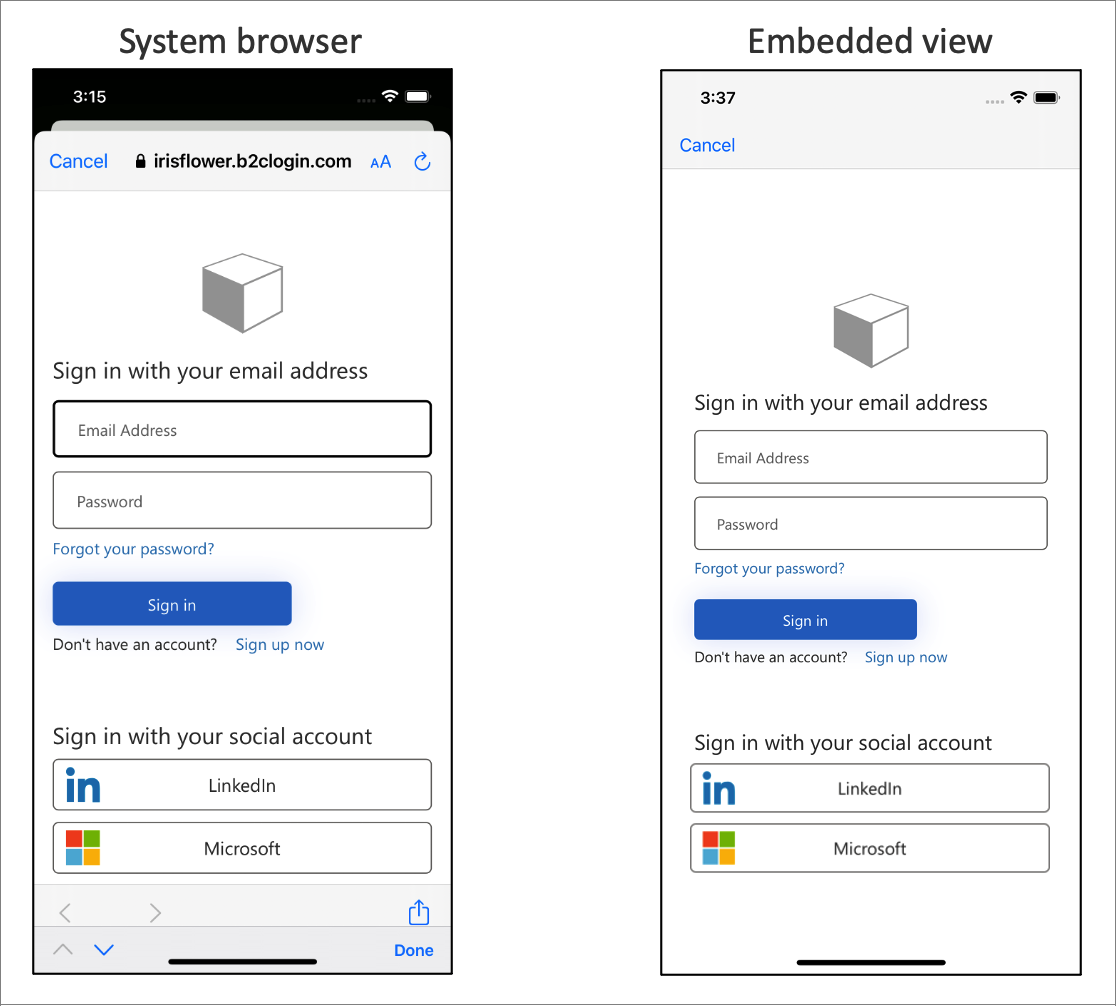

Se requieren exploradores web para la autenticación no interactiva. De forma predeterminada, la biblioteca MSAL usa la vista web del sistema. Durante el inicio de sesión, la biblioteca MSAL muestra la vista web del sistema de iOS con la interfaz de usuario de Azure AD B2C.

Para más información, consulte el artículo Personalización de exploradores y vistas web para iOS/macOS.

En función de sus requisitos, puede usar la vista web insertada. Hay diferencias de comportamiento visual y de inicio de sesión único entre la vista web insertada y la vista web del sistema en MSAL.

Importante

Se recomienda usar el valor predeterminado de la plataforma, que normalmente es el explorador del sistema. El explorador del sistema la mejor opción para recordar a los usuarios que han iniciado sesión antes. Algunos proveedores de identidades, como Google, no admiten una experiencia de vista insertada.

Para cambiar este comportamiento, cambie el atributo webviewType de MSALWebviewParameters a wkWebView. En el ejemplo siguiente se muestra cómo cambiar el tipo de vista web a vista insertada:

func initWebViewParams() {

self.webViewParameters = MSALWebviewParameters(authPresentationViewController: self)

// Use embedded view experience

self.webViewParameters?.webviewType = .wkWebView

}

Pasos siguientes

- Para más información, consulte Opciones de configuración de MSAL para iOS Swift.