Tutorial: Configuración de Azure Active Directory B2C con Azure Web Application Firewall

Aprenda a habilitar el servicio Azure Web Application Firewall (WAF) para un inquilino de Azure Active Directory B2C (Azure AD B2C), con un dominio personalizado. WAF protege las aplicaciones web frente a vulnerabilidades de seguridad comunes.

Nota:

Esta característica está en versión preliminar pública.

Consulte ¿Qué es Azure Web Application Firewall?

Requisitos previos

Para empezar, necesitará lo siguiente:

- Una suscripción de Azure

- Si no tiene una, obtenga una cuenta gratuita de Azure.

-

Un inquilino de Azure AD B2C: El servidor de autorización que comprueba las credenciales del usuario en función de las directivas personalizadas definidas en el inquilino.

- También se conoce como proveedor de identidades (IdP).

- Consultar Tutorial: Creación de un inquilino de Azure Active Directory B2C

-

Azure Front Door (AFD): Habilita dominios personalizados para el inquilino de Azure AD B2C.

- Consulte Documentación de Azure Front Door y CDN.

- WAF: Administra el tráfico enviado al servidor de autorización.

Dominios personalizados en Azure AD B2C

Para los dominios personalizados de Azure AD B2C, use las características de dominio personalizado en AFD. Consulte Habilitación de dominios personalizados para Azure AD B2C.

Importante

Después de configurar el dominio personalizado, consulte Prueba de un dominio personalizado.

Habilitar WAF

Para habilitar WAF, configure una directiva de WAF y asóciela a AFD para la protección.

Creación de una directiva WAF

Cree una directiva WAF con un conjunto de reglas predeterminado (DRS) administrado por Azure. Consulte Reglas y grupos de reglas de DRS de Web Application Firewall.

- Inicie sesión en Azure Portal.

- Seleccione Crear un recurso.

- Busque Azure WAF.

- Seleccione Azure Web Application Firewall (WAF).

- Seleccione Crear.

- Vaya a la página Crear una directiva WAF.

- Seleccione la pestaña Datos básicos.

- En Directiva para, seleccione WAF global (Front Door).

- En SKU de Front Door, seleccione entre la SKU Básica, Estándar o Premium.

- En Suscripción, seleccione el nombre de la suscripción a Front Door.

- En Grupo de recursos, seleccione el nombre del grupo de recursos de Front Door.

- En Nombre de la directiva, escriba un nombre único para la directiva WAF.

- En Estado de la directiva, seleccione Habilitado.

- En Modo de directiva, seleccione Detección.

- Seleccione Revisar + crear.

- Vaya a la pestaña Asociación de la página Crear una directiva WAF.

- Seleccione + Asociar un perfil de Front Door.

- En Front Door, seleccione el nombre de la instancia de Front Door asociada al dominio personalizado de Azure AD B2C.

- En Dominios, seleccione los dominios personalizados de Azure AD B2C a los que desea asociar la directiva WAF.

- Seleccione Agregar.

- Seleccione Revisar + crear.

- Seleccione Crear.

Modos de detección y prevención

Cuando se crea una directiva WAF, está en modo Detección. Se recomienda no deshabilitar el modo Detección. En este modo, WAF no bloquea las solicitudes. En su lugar, las solicitudes que coinciden con las reglas de WAF se registran en los registros de WAF.

Más información: Supervisión y registro de Azure Web Application Firewall

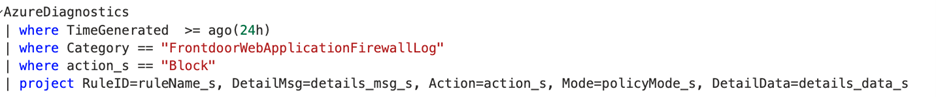

La consulta siguiente muestra las solicitudes bloqueadas por la directiva WAF en las últimas 24 horas. Los detalles incluyen el nombre de la regla, los datos de solicitud, la acción realizada por la directiva y el modo de directiva.

Revise los registros de WAF para averiguar si las reglas de directiva provocan falsos positivos. A continuación, excluya las reglas de WAF basadas en los registros de WAF.

Más información: Definición de reglas de exclusión basadas en registros de Web Application Firewall

Cambio de modos

Para ver el funcionamiento de WAF, seleccione Cambiar al modo de prevención, que cambia el modo de Detección a Prevención. Todas las solicitudes que coinciden con las reglas que se definen en DRS se bloquean y se registran en los registros de WAF.

Para revertir al modo Detección, seleccione Cambiar al modo de detección.