Investigar el riesgo con rutas de acceso de ataque o explorador de seguridad

Uno de los mayores desafíos para los equipos de seguridad hoy en día es el número de problemas de seguridad diarios. Muchos problemas de seguridad necesitan resolución, pero los recursos no son suficientes.

Las funcionalidades de seguridad contextuales de Defender for Cloud ayudan a los equipos de seguridad a evaluar el riesgo que entraña cada problema de seguridad y a identificar los problemas de mayor riesgo que deben resolverse inmediatamente. Defender for Cloud ayuda a los equipos de seguridad a reducir el riesgo de vulneraciones significativas de forma eficaz.

Todas estas funcionalidades están disponibles como parte del plan Administración de la posición de seguridad en la nube de Defender y requieren que habilite el examen sin agentes para máquinas virtuales o la capacidad de evaluación de vulnerabilidades en el plan de Defender para servidores.

¿Qué es el grafo de seguridad en la nube?

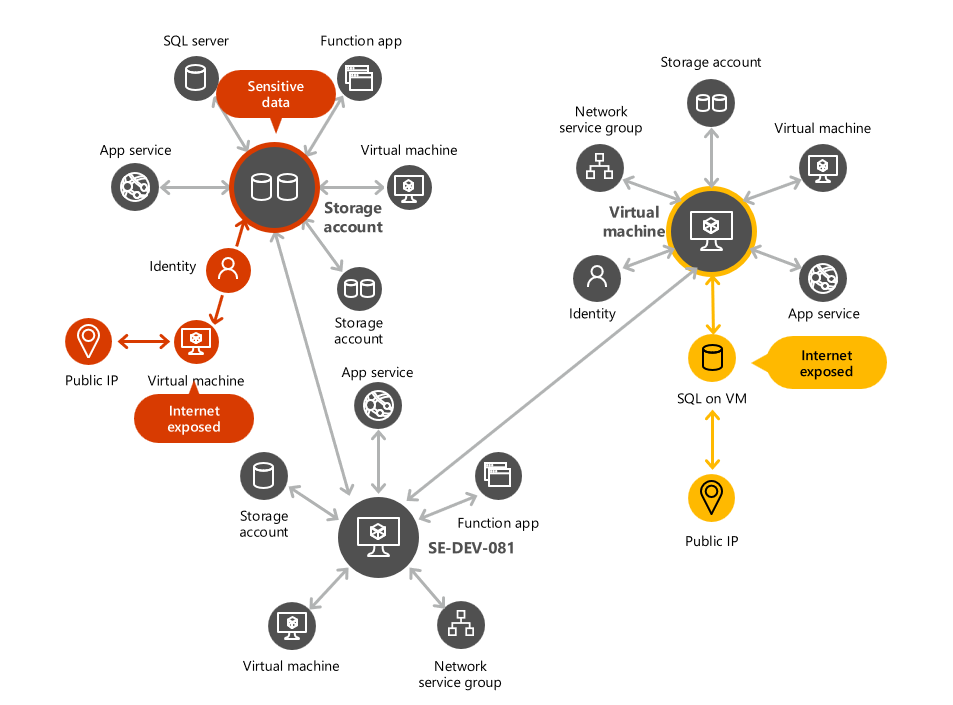

El grafo de seguridad en la nube es un motor de contexto basado en grafos dentro de Defender for Cloud. El grafo de seguridad en la nube recopila datos del entorno multinube y de otros orígenes. Por ejemplo, incluye el inventario de recursos en la nube, las conexiones, las posibilidades de movimiento lateral, la exposición a Internet, los permisos, las conexiones de red, las vulnerabilidades, etc. Los datos recopilados se usan para crear un grafo que representa el entorno multinube.

Defender for Cloud usa el grafo generado para realizar un análisis de ruta de acceso de ataque y encontrar los problemas de mayor riesgo en su entorno. También puede consultar el grafo mediante el explorador de seguridad en la nube.

¿Qué es una ruta de ataque?

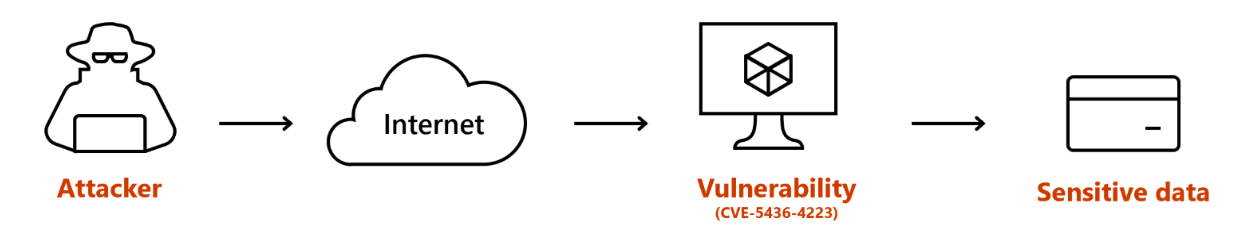

Una ruta de acceso a ataques es una serie de pasos que un posible atacante usa para vulnerar el entorno y acceder a los recursos. Una ruta de acceso de ataque se inicia en un punto de entrada, como un recurso vulnerable. La ruta de acceso de ataque sigue el movimiento lateral disponible dentro del entorno multinube, como el uso de identidades adjuntas con permisos para otros recursos. La ruta de acceso de ataque continúa hasta que el atacante alcanza un destino crítico, como las bases de datos que contienen datos confidenciales.

La característica de análisis de rutas de acceso a ataques de Defender for Cloud usa el grafo de seguridad en la nube y un algoritmo propietario para encontrar puntos de entrada aprovechables y los pasos que un atacante puede realizar para llegar a los recursos vitales. El algoritmo expone rutas de acceso de ataque y sugiere recomendaciones para corregir problemas, y así interrumpir la ruta de acceso de ataque y evitar una infracción.

La característica de análisis de rutas de acceso a ataques examina el grafo de seguridad en la nube único de cada cliente para encontrar puntos de entrada aprovechables. Si se encuentra un punto de entrada, el algoritmo busca los posibles pasos siguientes que un atacante podría llevar a cabo para llegar a los recursos críticos. Estas rutas de acceso de ataque se presentan en la página de análisis de rutas de acceso de ataque de Defender for Cloud y en las recomendaciones aplicables.

Cada cliente ve sus propias rutas de acceso de ataque únicas en función de su entorno multinube único. Mediante el uso de la característica de análisis de rutas de acceso de ataque en Defender for Cloud, puede identificar problemas que podrían provocar una infracción. También puede corregir cualquier problema encontrado en función del mayor riesgo en primer lugar. El riesgo se basa en factores como la exposición a Internet, los permisos y el movimiento lateral.

Obtenga información sobre cómo usar el análisis de rutas de acceso de ataque.

¿Qué es Cloud Security Explorer?

Mediante la ejecución de consultas basadas en grafos en el grafo de seguridad en la nube con Cloud Security Explorer, puede identificar proactivamente los riesgos de seguridad en los entornos multinube. El equipo de seguridad puede usar el generador de consultas para buscar y localizar riesgos, a la vez que tiene en cuenta la información contextual y convencional específica de su organización.

Cloud Security Explorer permite la exploración proactiva. Para buscar riesgos de seguridad en su organización, ejecute consultas de búsqueda de rutas de acceso basadas en grafos en los datos de seguridad contextuales que proporciona Defender for Cloud, como configuraciones incorrectas de la nube, vulnerabilidades, contexto de recursos, posibilidades de movimiento lateral entre recursos y mucho más.

Obtenga información sobre cómo usar el explorador de seguridad en la nube o consulte la lista de componentes del grafo de seguridad en la nube.