Puesta en marcha del clúster de AKS

Las instancias de núcleo de paquetes del servicio Azure Private 5G Core se ejecutan en un clúster de Azure Kubernetes Service (AKS) habilitado para Arc en un dispositivo azure Stack Edge (ASE). En esta guía paso a paso se muestra cómo poner en marcha el clúster de AKS en ASE para que esté listo para implementar una instancia de núcleo de paquetes.

Importante

Este procedimiento solo se debe usar para Azure Private 5G Core. AKS en ASE no se admite para otros servicios.

Requisitos previos

- Finalización de las tareas previas necesarias para implementar una red móvil privada.

- Necesitará el permiso propietario en el grupo de recursos para el recurso de Azure Stack Edge.

Nota:

Anote el grupo de recursos de Azure Stack Edge. El clúster de AKS y la ubicación personalizada, creados en este procedimiento, deben pertenecer a este grupo de recursos.

- Revise el tamaño de la máquina virtual de Azure Stack Edge para asegurarse de que el ASE tiene suficiente espacio disponible para poner en marcha el clúster.

Configuración de Kubernetes para MEC privado de Azure en el dispositivo Azure Stack Edge

Estos pasos modifican el clúster de Kubernetes en el dispositivo Azure Stack Edge para optimizarlo para cargas de trabajo MEC privadas de Azure.

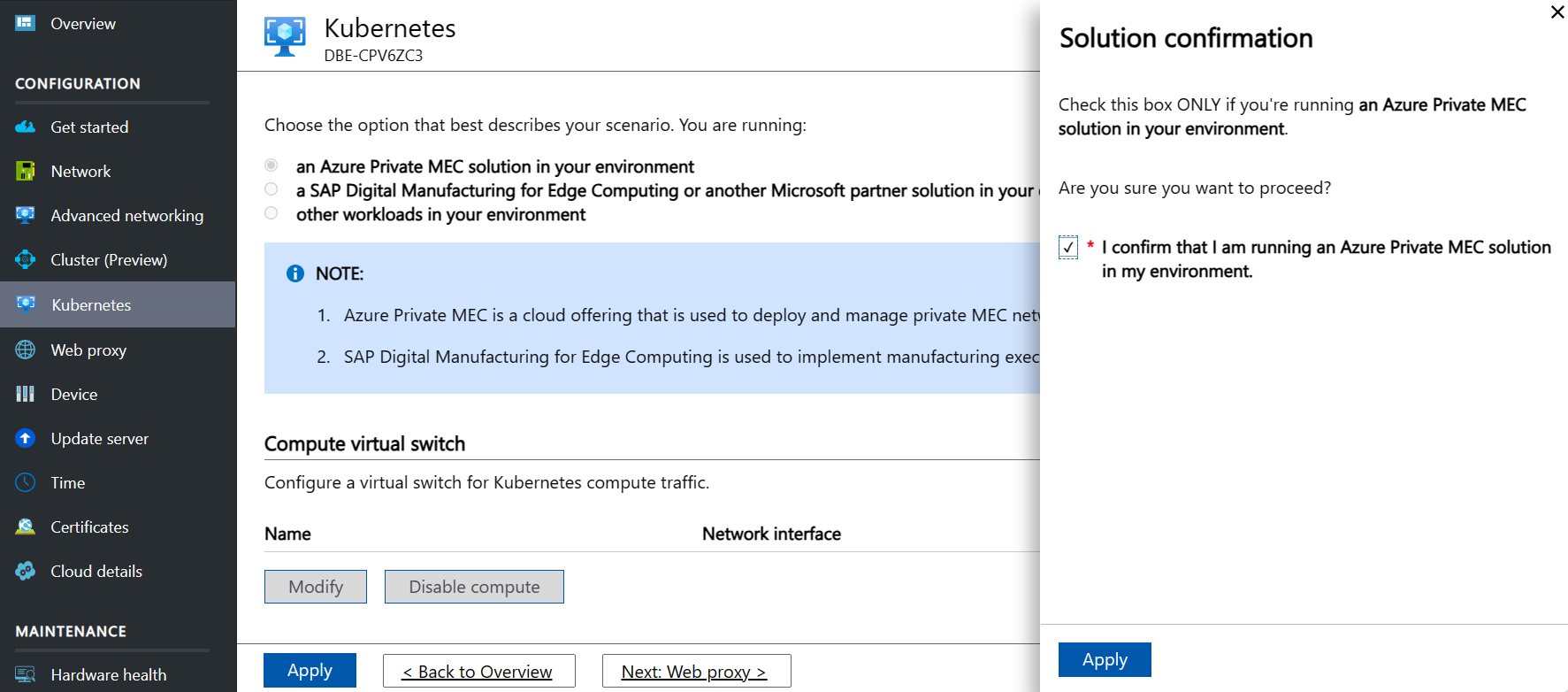

- En la interfaz de usuario local, seleccione Kubernetes en el menú de la izquierda.

- En Elija la opción que mejor describa su escenario, seleccione una solución MEC privada de Azure en su entorno.

- En el menú emergente Confirmación de carga de trabajo , seleccione I confirm I am running Azure Private MEC in my environment (Confirmar que estoy ejecutando Azure Private MEC en mi entorno) y haga clic en Aplicar para cerrar el elemento emergente.

- Haga clic en Aplicar para guardar los cambios.

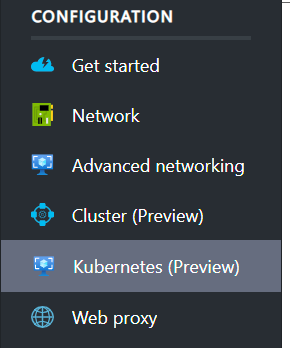

Una vez aplicados estos cambios, debería ver una opción actualizada en la interfaz de usuario local: Kubernetes se convierte en Kubernetes (versión preliminar), como se muestra en la siguiente imagen.

Si va a Azure Portal y va al recurso de Azure Stack Edge , debería ver una opción de Azure Kubernetes Service . Configurará Azure Kubernetes Service en Iniciar el clúster y configurará Arc.

Configuración de redes avanzadas

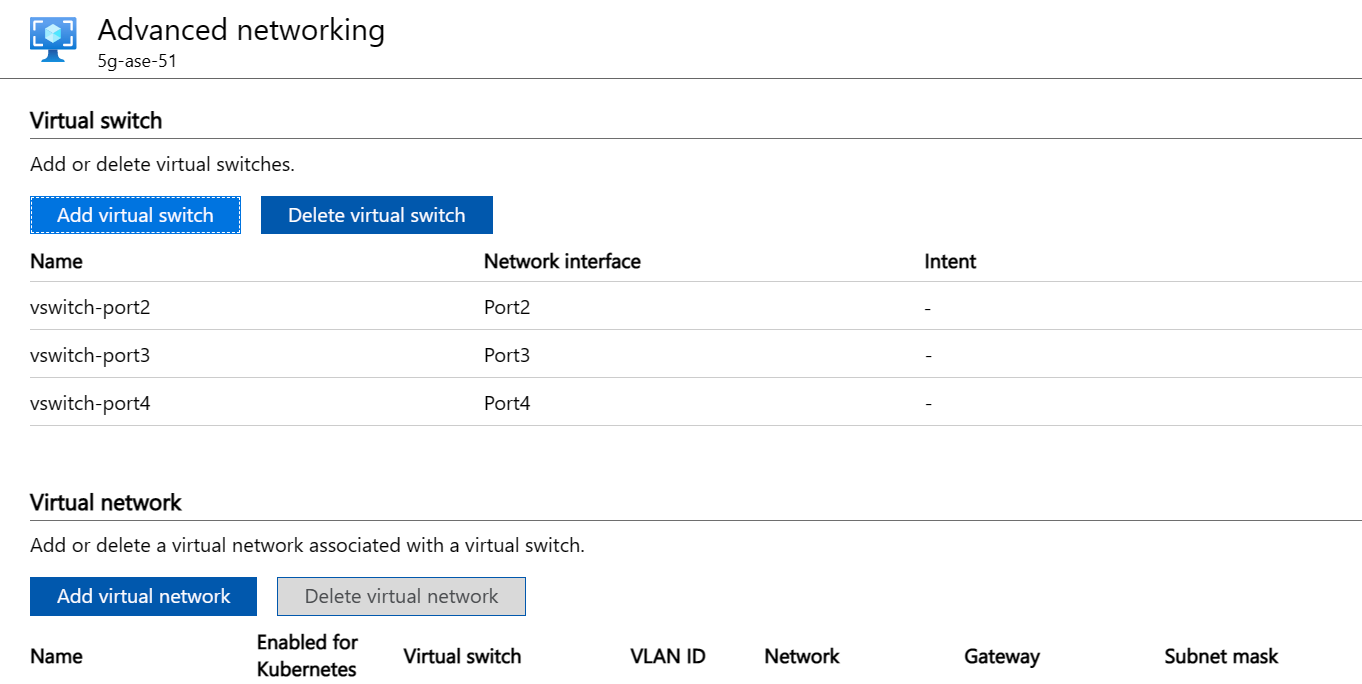

Ahora debe configurar conmutadores virtuales y redes virtuales en esos conmutadores. Usará la sección Redes avanzadas de la interfaz de usuario local de Azure Stack Edge para realizar esta tarea.

Puede especificar todos los valores de esta página antes de seleccionar Aplicar en la parte inferior para aplicarlos a la vez.

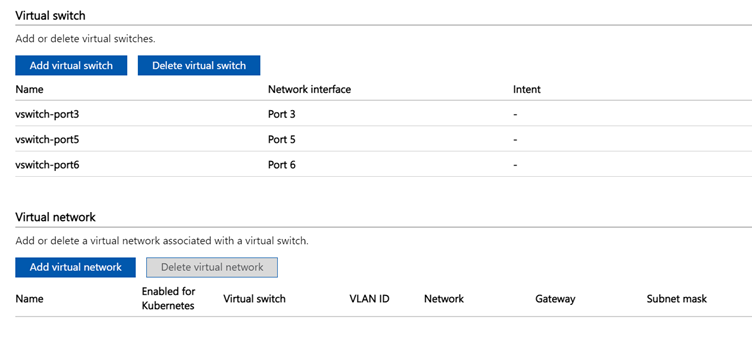

Configure tres conmutadores virtuales. Debe haber un conmutador virtual asociado a cada puerto antes del paso siguiente. Es posible que los conmutadores virtuales ya estén presentes si tiene otras funciones de red virtual (VNFs) configuradas. Seleccione Agregar conmutador virtual y rellene el panel lateral adecuadamente para cada conmutador antes de seleccionar Modificar para guardar esa configuración.

- Cree un conmutador virtual en el puerto que debe tener habilitado el proceso (el puerto de administración). Se recomienda usar el formato vswitch-portX, donde X es el número del puerto. Por ejemplo, cree vswitch-port2 en el puerto 2.

- Cree un conmutador virtual en el puerto 3 con el nombre vswitch-port3.

- Cree un conmutador virtual en el puerto 4 con el nombre vswitch-port4.

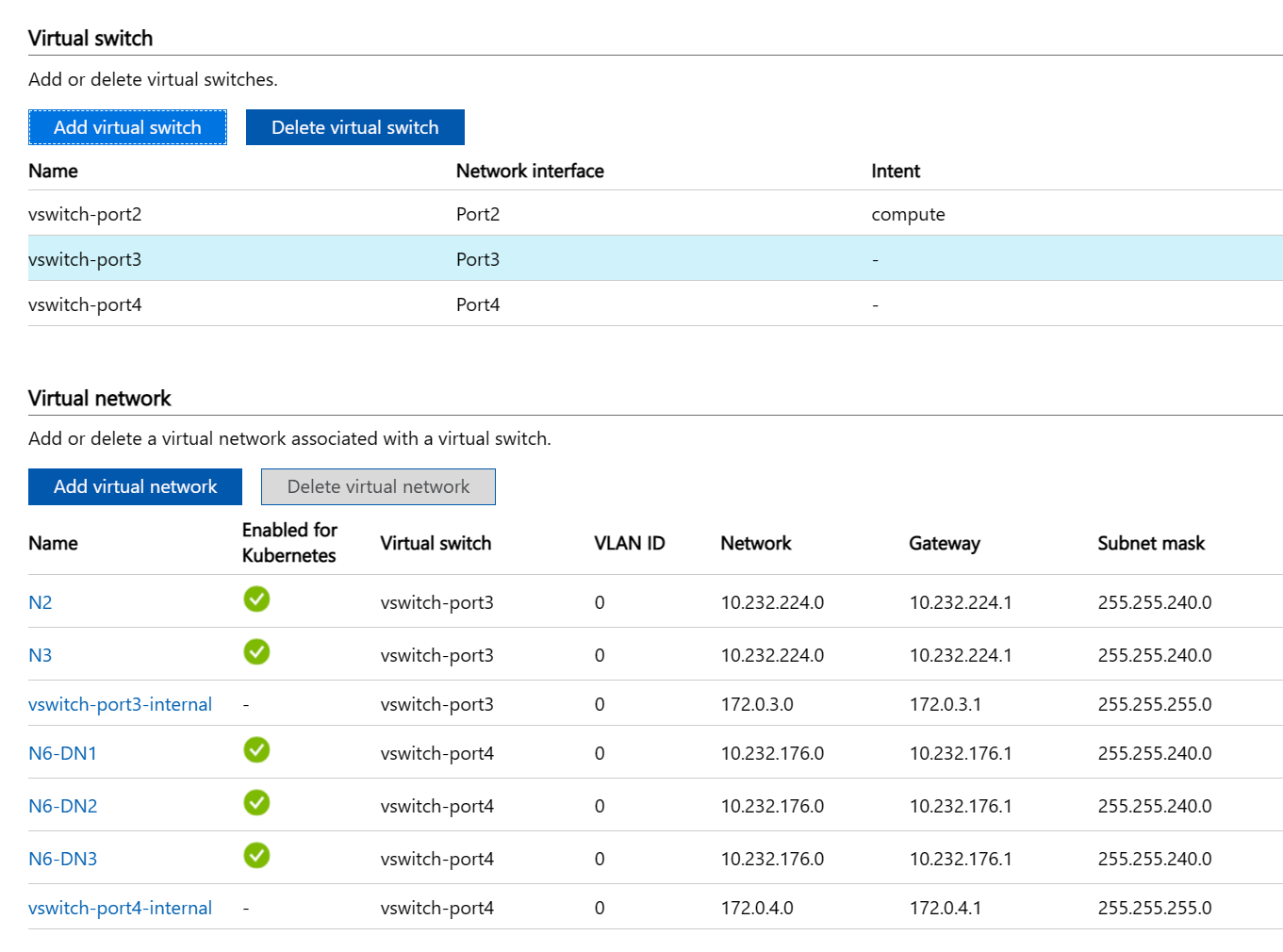

Ahora debería ver algo similar a la siguiente imagen:

Configure tres conmutadores virtuales. Debe haber un conmutador virtual asociado a cada puerto antes del paso siguiente. Es posible que los conmutadores virtuales ya estén presentes si tiene otras funciones de red virtual (VNFs) configuradas. Seleccione Agregar conmutador virtual y rellene el panel lateral adecuadamente para cada conmutador antes de seleccionar Modificar para guardar esa configuración.

- Cree un conmutador virtual en el puerto que debe tener habilitado el proceso (el puerto de administración). Se recomienda usar el formato vswitch-portX, donde X es el número del puerto. Por ejemplo, cree vswitch-port3 en el puerto 3.

- Cree un conmutador virtual en el puerto 5 con el nombre vswitch-port5.

- Cree un conmutador virtual en el puerto 6 con el nombre vswitch-port6.

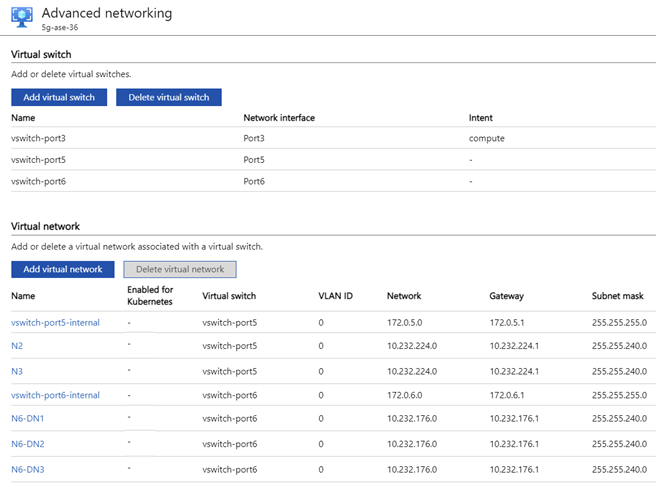

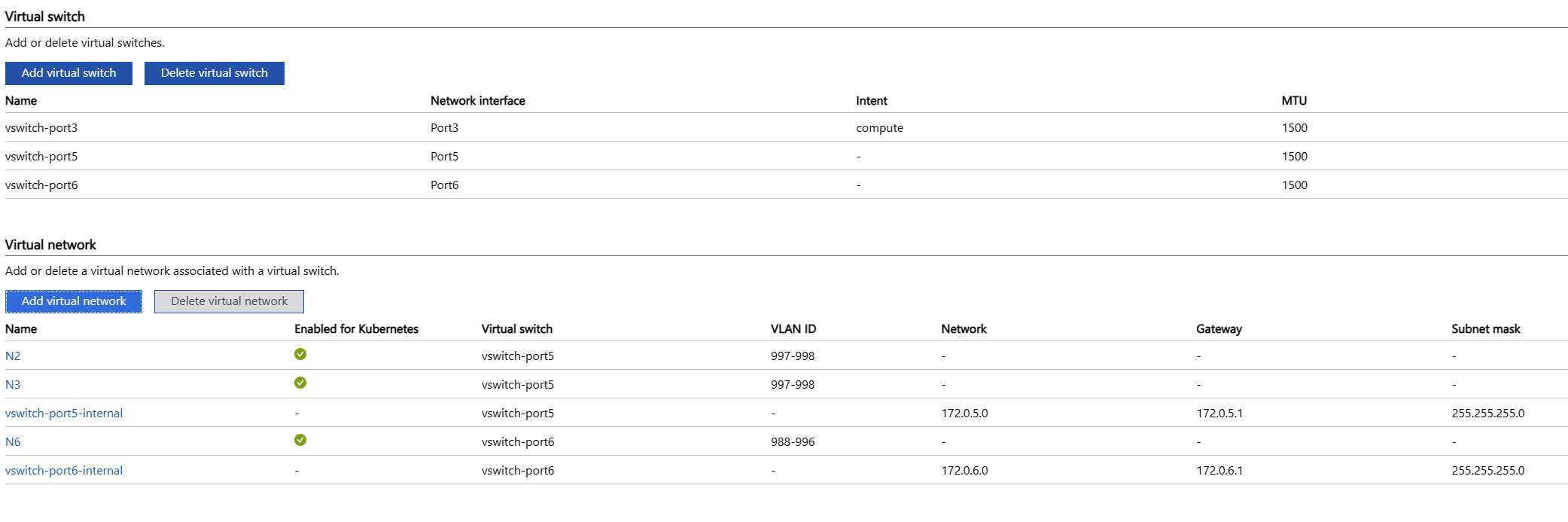

Ahora debería ver algo similar a la siguiente imagen:

Cree redes virtuales que representen las siguientes interfaces (que ha asignado subredes y direcciones IP para en Asignar subredes y direcciones IP):

- Interfaz de acceso del plano de control

- Interfaz de acceso del plano de usuario

- Interfaces de datos del plano de usuario

Puede asignar un nombre a estas redes, pero el nombre debe coincidir con lo que configure en Azure Portal al implementar Azure Private 5G Core. Por ejemplo, puede usar los nombres N2, N3 y hasta diez N6-DNX (donde X es el número de DN 1-10 en una implementación de varias DN; o solo N6 para una sola implementación de DN). Opcionalmente, puede configurar cada red virtual con un identificador de red de área local virtual (id. de VLAN) para habilitar la separación del tráfico de nivel 2. El ejemplo siguiente es para una implementación de varios DN 5G sin VLAN.

- Lleve a cabo el siguiente procedimiento tres veces, más una por cada una de las redes de datos complementarias (doce veces en total si tiene el máximo de diez redes de datos):

Importante

Si usa el puerto 3 para las redes de datos, se recomienda usar para la carga esperada más baja.

- Seleccione Agregar red virtual y rellene el panel lateral:

- Conmutador virtual: seleccione vswitch-port3 para N2, N3 y hasta cuatro DN y seleccione vswitch-port4 para hasta seis DN.

- Nombre: N2, N3 o N6-DNX (donde X es el número de DN 1-10).

- VLAN: identificador de VLAN o 0 si no usa VLAN

- Red y puerta de enlace: use la subred y la puerta de enlace correctas para la dirección IP configurada en el puerto de ASE (aunque la puerta de enlace no esté establecida en el propio puerto de ASE).

- Por ejemplo, 10.232.44.0/24 y 10.232.44.1

- Si la subred no tiene una puerta de enlace predeterminada, use otra dirección IP en la subred que responderá a las solicitudes de ARP (por ejemplo, una de las direcciones IP de RAN). Si hay más de un gNB conectado a través de un conmutador, elija una de las direcciones IP de la puerta de enlace.

- El servidor DNS y el sufijo DNS deben dejarse en blanco.

- Seleccione Modificar para guardar la configuración de esta red virtual.

- Seleccione Aplicar en la parte inferior de la página y espere a que la notificación (un icono de campana) confirme que se ha aplicado la configuración. La aplicación de la configuración tardará aproximadamente 8 minutos. La página debería tener ahora un aspecto similar a la siguiente imagen:

- Seleccione Agregar red virtual y rellene el panel lateral:

- Lleve a cabo el siguiente procedimiento tres veces, más una por cada una de las redes de datos complementarias (doce veces en total si tiene el máximo de diez redes de datos):

Importante

Si usa el puerto 5 para las redes de datos, se recomienda usar para la carga esperada más baja.

- Seleccione Agregar red virtual y rellene el panel lateral:

- Conmutador virtual: seleccione vswitch-port5 para N2, N3 y hasta cuatro DN y seleccione vswitch-port6 para hasta seis DN.

- Nombre: N2, N3 o N6-DNX (donde X es el número de DN 1-10).

- VLAN: identificador de VLAN o 0 si no usa VLAN

- Red y puerta de enlace: use la subred y la puerta de enlace correctas para la dirección IP configurada en el puerto de ASE (aunque la puerta de enlace no esté establecida en el propio puerto de ASE).

- Por ejemplo, 10.232.44.0/24 y 10.232.44.1

- Si la subred no tiene una puerta de enlace predeterminada, use otra dirección IP en la subred que responderá a las solicitudes de ARP (por ejemplo, una de las direcciones IP de RAN). Si hay más de un gNB conectado a través de un conmutador, elija una de las direcciones IP de la puerta de enlace.

- El servidor DNS y el sufijo DNS deben dejarse en blanco.

- Seleccione Modificar para guardar la configuración de esta red virtual.

- Seleccione Aplicar en la parte inferior de la página y espere a que la notificación (un icono de campana) confirme que se ha aplicado la configuración. La aplicación de la configuración tardará aproximadamente 8 minutos. La página debería tener ahora un aspecto similar a la siguiente imagen:

- Seleccione Agregar red virtual y rellene el panel lateral:

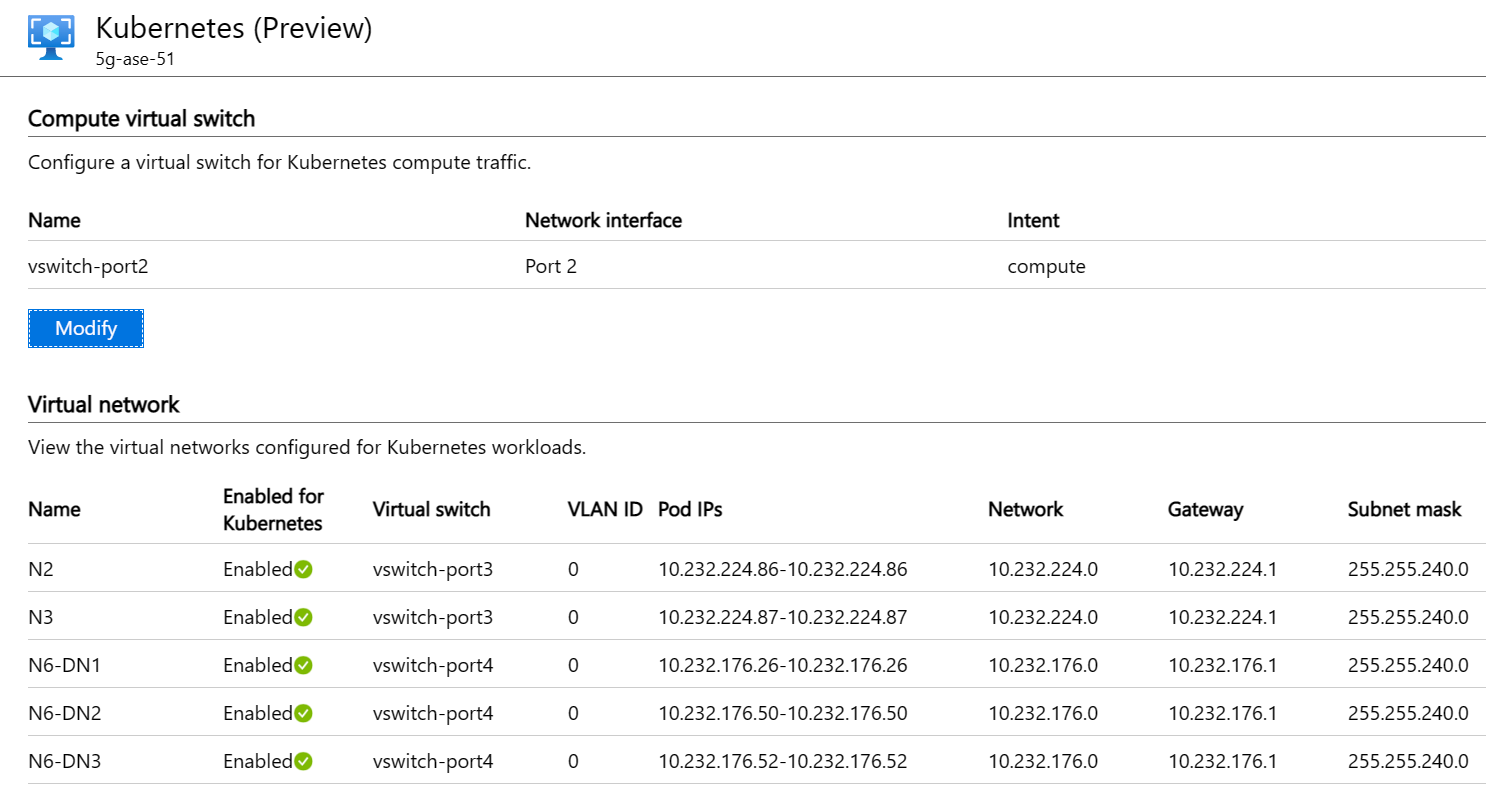

Adición de direcciones IP y proceso

En la interfaz de usuario local de Azure Stack Edge, vaya a la página kubernetes (versión preliminar). Configurará toda la configuración y la aplicará una vez, como hizo en Configuración de redes avanzadas.

- En Compute virtual switch (Conmutador virtual de proceso), seleccione Modificar.

- Seleccione el vswitch con intención de proceso (por ejemplo, vswitch-port2)

- Escriba seis direcciones IP en un intervalo para las direcciones IP del nodo en la red de administración.

- Escriba una dirección IP en un intervalo para la dirección IP del servicio, también en la red de administración. Esto se usará para acceder a las herramientas de supervisión local para la instancia de núcleo de paquetes.

- Seleccione Modificar en la parte inferior del panel para guardar la configuración.

- En Red virtual, seleccione una red virtual, en N2, N3, N6-DNX (donde X es el número de DN 1-10). En el panel lateral:

- Habilite la red virtual para Kubernetes y agregue un grupo de direcciones IP. Agregue un intervalo de una dirección IP para la dirección adecuada (N2, N3 o N6-DNX, como se recopiló anteriormente). Por ejemplo, 10.10.10.20-10.10.10.20.

- Repita la repetición para cada una de las redes virtuales N2, N3 y N6-DNX.

- Seleccione Modificar en la parte inferior del panel para guardar la configuración.

- Seleccione Aplicar en la parte inferior de la página y espere a que se aplique la configuración. La aplicación de la configuración tardará aproximadamente 5 minutos.

La página debería tener ahora un aspecto similar a la siguiente imagen:

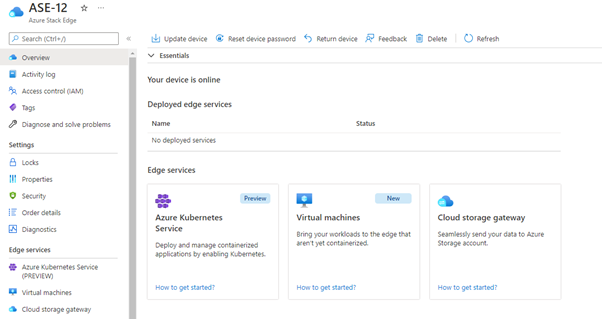

Habilitación de la administración de máquinas virtuales en el ASE

- Acceda a Azure Portal y vaya al recurso de Azure Stack Edge creado en Azure Portal.

- Seleccione Servicios perimetrales.

- Seleccione Máquinas virtuales.

- Seleccione Habilitar.

Inicio del clúster y configuración de Arc

Si ejecuta otras máquinas virtuales en Azure Stack Edge, se recomienda detenerlas ahora y volver a iniciarlas una vez que se implemente el clúster. El clúster requiere acceso a recursos específicos de CPU que ejecuten máquinas virtuales que ya estén usando.

Acceda a Azure Portal y vaya al recurso de Azure Stack Edge creado en Azure Portal.

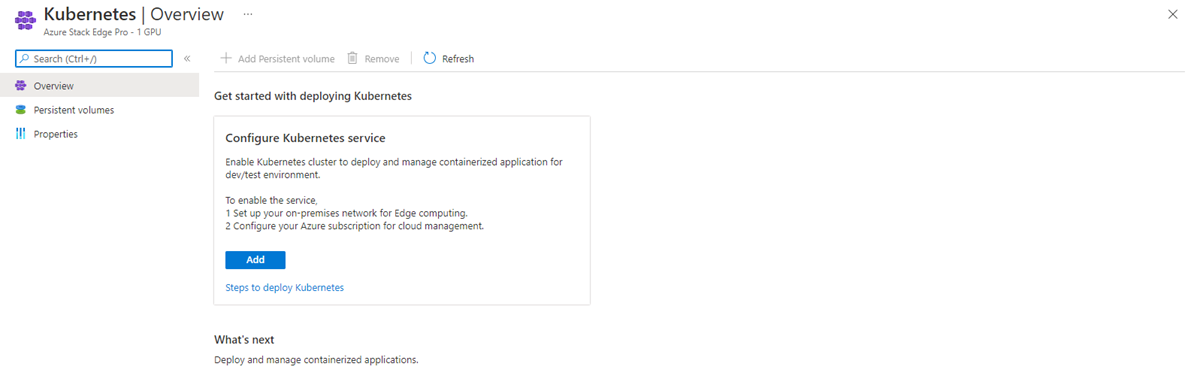

Para implementar el clúster, seleccione la opción Kubernetes y, a continuación, seleccione el botón Agregar para configurar el clúster.

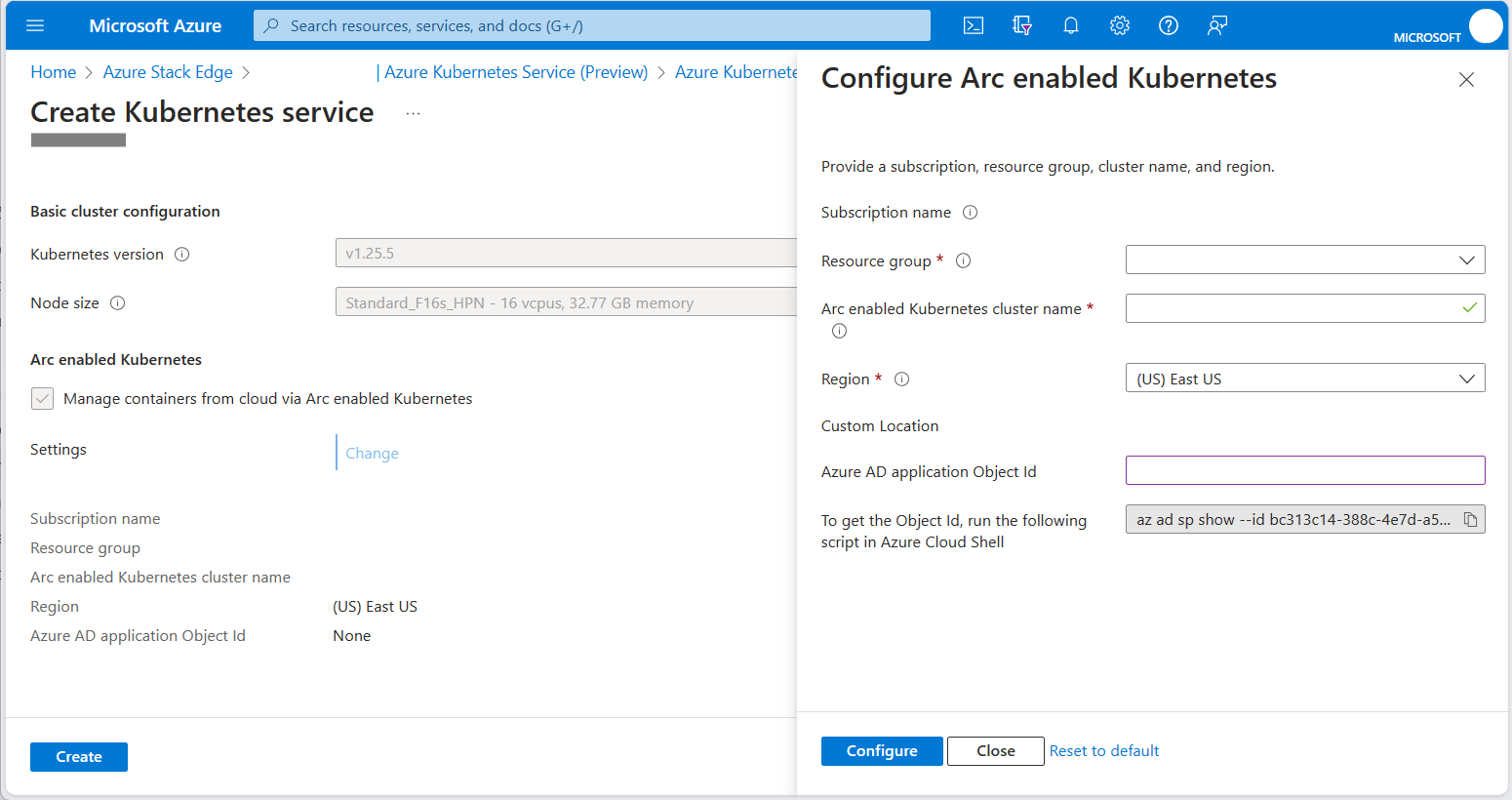

En Tamaño del nodo, seleccione Standard_F16s_HPN.

Asegúrese de que la casilla Kubernetes habilitado para Arc esté activada.

Seleccione el vínculo Cambiar y escriba el identificador de objeto de aplicación (OID) de Microsoft Entra para la ubicación personalizada que obtuvo de Recuperar el identificador de objeto (OID).

El servicio Kubernetes habilitado para Arc se crea automáticamente en el mismo grupo de recursos que el recurso de Azure Stack Edge . Si el grupo de recursos de Azure Stack Edge no está en una región que admita Azure Private 5G Core, debe cambiar la región.

Haga clic en Configurar para aplicar la configuración.

Compruebe los campos Región y Id. de objeto de aplicación de Microsoft Entra (OID) muestran los valores adecuados y, a continuación, haga clic en Crear.

Siga las indicaciones para configurar el servicio.

La creación del clúster de Kubernetes tarda aproximadamente 20 minutos. Durante la creación, puede haber una alarma crítica que se muestre en el recurso de Azure Stack Edge . Se espera esta alarma y debe desaparecer después de unos minutos.

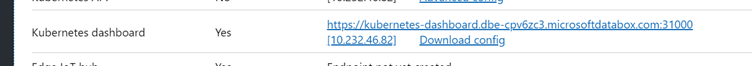

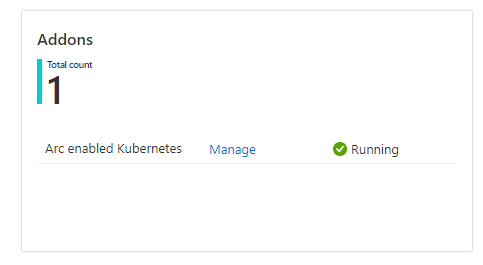

Una vez implementado, el portal debe mostrar que el servicio Kubernetes se está ejecutando en la página de información general.

Configuración del acceso kubectl

Necesitará acceso kubectl para comprobar que el clúster se ha implementado correctamente. Para el acceso kubectl de solo lectura al clúster, puede descargar un archivo kubeconfig desde la interfaz de usuario local de ASE. En Dispositivo, seleccione Descargar configuración.

El archivo descargado se denomina config.json. Este archivo tiene permiso para describir pods y ver registros, pero no para acceder a pods con kubectl exec.

Configuración del acceso al portal

Abra el recurso de Azure Stack Edge en Azure Portal. Vaya al panel Azure Kubernetes Service (que se muestra en Inicio del clúster y configuración de Arc) y seleccione el vínculo Administrar para abrir el panel de Arc .

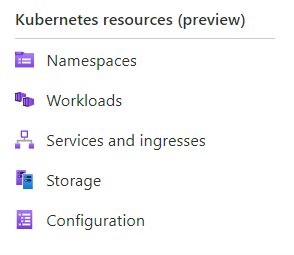

Explore el clúster mediante las opciones del menú Recursos de Kubernetes (versión preliminar):

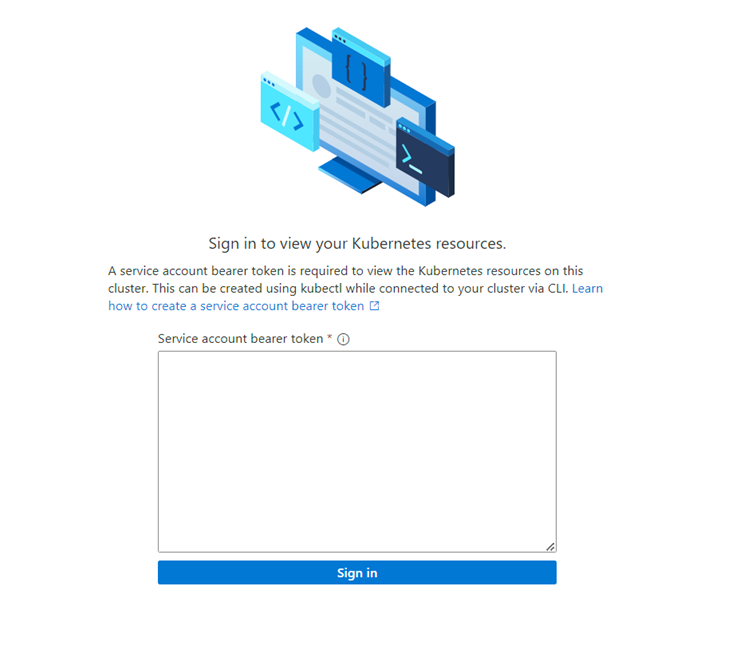

Inicialmente se le presentará un cuadro de solicitud de inicio de sesión. El token que se va a usar para iniciar sesión se obtiene del archivo kubeconfig recuperado de la interfaz de usuario local en Configuración del acceso kubectl. Hay una cadena prefijo por token: cerca del final del archivo kubeconfig . Copie esta cadena en el cuadro del portal (asegurándose de que no tiene caracteres de salto de línea copiados) y seleccione Iniciar sesión.

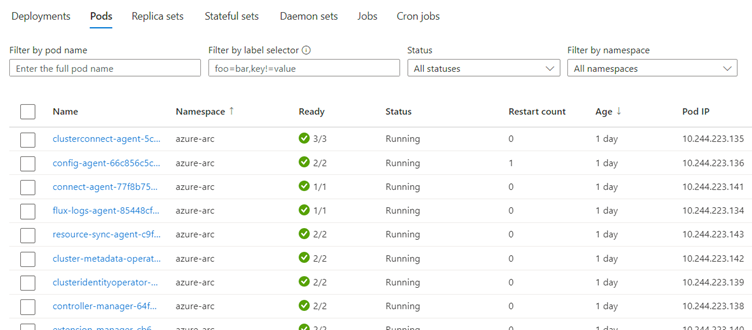

Ahora puede ver información sobre lo que se ejecuta en el clúster: a continuación se muestra un ejemplo del panel Cargas de trabajo :

Comprobar la configuración del clúster

Debe comprobar que el clúster de AKS está configurado correctamente mediante la ejecución de los siguientes comandos kubectl mediante kubeconfigdescargado de la interfaz de usuario en Configuración del acceso kubectl:

kubectl get nodes

Este comando debe devolver dos nodos, uno denominado nodepool-aaa-bbb y otro denominado target-cluster-control-plane-ccc.

Para ver todos los pods en ejecución, ejecute:

kubectl get pods -A

Además, el clúster de AKS ahora debería estar visible desde el recurso de Azure Stack Edge en el portal.

Recopilación de variables para las extensiones de Kubernetes

Recopile cada uno de los valores de la tabla siguiente.

| Valor | Nombre de la variable |

|---|---|

| Identificador de la suscripción de Azure en la que se implementan los recursos de Azure. | SUBSCRIPTION_ID |

| Nombre del grupo de recursos en el que se implementa el clúster de AKS. Esto se puede encontrar mediante el botón Administrar en el panel Azure Kubernetes Service de Azure Portal. | RESOURCE_GROUP_NAME |

| Nombre del recurso de clúster de AKS. Esto se puede encontrar mediante el botón Administrar en el panel Azure Kubernetes Service de Azure Portal. | RESOURCE_NAME |

| Región en la que se implementan los recursos de Azure. Debe coincidir con la región en la que se implementará la red móvil, que debe ser una de las regiones compatibles con AP5GC. Este valor debe ser el nombre de código de la región. |

LOCATION |

| Nombre del recurso ubicación personalizada que se va a crear para el clúster de AKS. Este valor debe comenzar y terminar con caracteres alfanuméricos y debe contener solo caracteres alfanuméricos, - o .. |

CUSTOM_LOCATION |

Instalación de extensiones de Kubernetes

La red móvil privada de Azure 5G Core requiere una ubicación personalizada y extensiones específicas de Kubernetes que debe configurar mediante la CLI de Azure en Azure Cloud Shell.

Inicie sesión en la CLI de Azure con Azure Cloud Shell y seleccione Bash en el menú desplegable.

Establezca las siguientes variables de entorno con los valores necesarios para la implementación:

SUBSCRIPTION_ID=<subscription ID> RESOURCE_GROUP_NAME=<resource group name> LOCATION=<deployment region, for example eastus> CUSTOM_LOCATION=<custom location for the AKS cluster> ARC_CLUSTER_RESOURCE_NAME=<resource name> TEMP_FILE=./tmpfilePrepare el entorno de shell:

az account set --subscription "$SUBSCRIPTION_ID" az extension add --upgrade --name k8s-extension az extension add --upgrade --name customlocationCree la extensión de Kubernetes del operador de funciones de red:

cat > $TEMP_FILE <<EOF { "helm.versions": "v3", "Microsoft.CustomLocation.ServiceAccount": "azurehybridnetwork-networkfunction-operator", "meta.helm.sh/release-name": "networkfunction-operator", "meta.helm.sh/release-namespace": "azurehybridnetwork", "app.kubernetes.io/managed-by": "helm", "helm.release-name": "networkfunction-operator", "helm.release-namespace": "azurehybridnetwork", "managed-by": "helm" } EOFaz k8s-extension create \ --name networkfunction-operator \ --cluster-name "$ARC_CLUSTER_RESOURCE_NAME" \ --resource-group "$RESOURCE_GROUP_NAME" \ --cluster-type connectedClusters \ --extension-type "Microsoft.Azure.HybridNetwork" \ --auto-upgrade-minor-version "true" \ --scope cluster \ --release-namespace azurehybridnetwork \ --release-train preview \ --config-settings-file $TEMP_FILECree la extensión kubernetes de Packet Core Monitor:

az k8s-extension create \ --name packet-core-monitor \ --cluster-name "$ARC_CLUSTER_RESOURCE_NAME" \ --resource-group "$RESOURCE_GROUP_NAME" \ --cluster-type connectedClusters \ --extension-type "Microsoft.Azure.MobileNetwork.PacketCoreMonitor" \ --release-train stable \ --auto-upgrade trueCree la ubicación personalizada:

az customlocation create \ -n "$CUSTOM_LOCATION" \ -g "$RESOURCE_GROUP_NAME" \ --location "$LOCATION" \ --namespace azurehybridnetwork \ --host-resource-id "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCE_GROUP_NAME/providers/Microsoft.Kubernetes/connectedClusters/$ARC_CLUSTER_RESOURCE_NAME" \ --cluster-extension-ids "/subscriptions/$SUBSCRIPTION_ID/resourceGroups/$RESOURCE_GROUP_NAME/providers/Microsoft.Kubernetes/connectedClusters/$ARC_CLUSTER_RESOURCE_NAME/providers/Microsoft.KubernetesConfiguration/extensions/networkfunction-operator"

Debería ver la nueva ubicación personalizada visible como un recurso en Azure Portal dentro del grupo de recursos especificado. El uso del kubectl get pods -A comando (con acceso al archivo kubeconfig ) también debe mostrar nuevos pods correspondientes a las extensiones que se han instalado. Debe haber un pod en el espacio de nombres azurehybridnetwork y otro en el espacio de nombres packet-core-monitor .

Reversión

Si ha producido un error en la configuración de Azure Stack Edge, puede usar el portal para quitar el clúster de AKS (consulte Implementación de Azure Kubernetes Service en Azure Stack Edge). A continuación, puede modificar la configuración a través de la interfaz de usuario local.

Como alternativa, puede realizar un restablecimiento completo mediante la hoja Restablecimiento del dispositivo en la interfaz de usuario local (consulte Restablecimiento y reactivación de dispositivos de Azure Stack Edge) y, a continuación, reiniciar este procedimiento. En este caso, también debe eliminar los recursos asociados que quedan en Azure Portal después de completar el restablecimiento de Azure Stack Edge. Esto incluirá algunas o todas las siguientes, dependiendo de la distancia a través del proceso que esté:

- Recurso de Azure Stack Edge

- KeyVault generado automáticamente asociado al recurso de Azure Stack Edge

- StorageAccount generado automáticamente asociado al recurso de Azure Stack Edge

- Clúster de Azure Kubernetes (si se ha creado correctamente)

- Ubicación personalizada (si se creó correctamente)

Cambio de la configuración de ASE después de la implementación

Es posible que tenga que actualizar la configuración de ASE después de implementar el núcleo del paquete, por ejemplo, para agregar o quitar una red de datos adjunta o cambiar una dirección IP. Para cambiar la configuración de ASE, destruya la ubicación personalizada y los recursos de Azure Kubernetes Service, realice los cambios de configuración de ASE y vuelva a crear esos recursos. Esto le permite desconectar temporalmente el núcleo del paquete en lugar de destruirlo y volver a crearlo, lo que minimiza la reconfiguración necesaria. También es posible que tenga que realizar cambios equivalentes en la configuración del núcleo del paquete.

Precaución

El núcleo del paquete no estará disponible durante este procedimiento. Si va a realizar cambios en una instancia de núcleo de paquete en buen estado, se recomienda ejecutar este procedimiento durante una ventana de mantenimiento para minimizar el impacto en el servicio.

- Vaya a la información general del grupo de recursos en Azure Portal (para el grupo de recursos que contiene el núcleo del paquete). Seleccione el recurso Plano de control de Núcleo de paquetes y seleccione Modificar núcleo de paquete. Establezca Ubicación personalizada de Azure Arc en Ninguno y seleccione Modificar.

- Vaya al grupo de recursos que contiene el recurso ubicación personalizada. Seleccione la casilla de verificación del recurso Ubicación personalizada y seleccione Eliminar. Confirme la eliminación.

- Vaya al recurso de Azure Stack Edge y quite toda la configuración de Azure Kubernetes Service.

- Acceda a la interfaz de usuario local de ASE y actualice la configuración según sea necesario.

- Vuelva a crear el clúster de Kubernetes. Consulte Iniciar el clúster y configurar Arc.

- Vuelva a crear el recurso de ubicación personalizada. Seleccione el recurso Plano de control de Núcleo de paquetes y seleccione Configurar una ubicación personalizada.

El núcleo del paquete debe estar ahora en servicio con la configuración actualizada de ASE. Para actualizar la configuración del núcleo del paquete, consulte Modificación de una instancia de núcleo de paquete.

Pasos siguientes

El dispositivo Azure Stack Edge ya está listo para Azure Private 5G Core. El siguiente paso es recopilar la información que necesitará para implementar la red privada.