¿Qué es un punto de conexión privado?

Un punto de conexión privado es una interfaz de red que usa una dirección IP privada de la red virtual. Esta interfaz de red le conecta de forma privada y segura a un servicio con la tecnología de Azure Private Link. Al habilitar un punto de conexión privado, incorpora el servicio a la red virtual.

El servicio podría ser un servicio de Azure como:

- Azure Storage

- Azure Cosmos DB

- Azure SQL Database

- Su propio servicio mediante el servicio Private Link.

Propiedades del punto de conexión privado

Un punto de conexión privado especifica las siguientes propiedades:

| Propiedad | Descripción |

|---|---|

| Nombre | Nombre único dentro del grupo de recursos. |

| Subnet | Subred que se va a implementar, donde se asigna la dirección IP privada. Para conocer los requisitos de subred, consulte la sección Limitaciones de este artículo. |

| Recurso de vínculo privado | Recurso de vínculo privado al que conectarse mediante un identificador o el alias del recurso, de la lista de tipos disponibles. Se genera un identificador de red único para todo el tráfico enviado a este recurso. |

| Subrecurso de destino | Subrecurso que se va a conectar. Cada tipo de recurso de vínculo privado tiene diferentes opciones para seleccionar según las preferencias. |

| Método de aprobación de conexión | Automático o manual. Según los permisos del control de acceso basado en roles de Azure, el punto de conexión privado se puede aprobar automáticamente. Si se conecta a un recurso de vínculo privado sin permisos de Azure RBAC, use el método manual para permitir que el propietario del recurso apruebe la conexión. |

| Mensaje de solicitud | Puede especificar un mensaje para que las conexiones solicitadas se aprueben manualmente. Este mensaje se puede usar para identificar una solicitud específica. |

| Estado de conexión | Propiedad de solo lectura que especifica si el punto de conexión privado está activo. Solo los puntos de conexión privados en un estado aprobado se pueden usar para enviar tráfico. Más estados disponibles: |

Al crear puntos de conexión privados, tenga en cuenta lo siguiente:

Los puntos de conexión privados permiten la conectividad entre los clientes desde los mismos elementos siguientes:

- Virtual network

- Redes virtuales emparejadas regionalmente

- Redes virtuales emparejadas globalmente

- Entornos locales que usan VPN o Express Route

- Servicios con tecnología de Private Link

Las conexiones de red solo las pueden iniciar los clientes que se conectan al punto de conexión privado. Los proveedores de servicios no tienen una configuración de enrutamiento para crear conexiones en los consumidores del servicio. Las conexiones solo se pueden establecer en una dirección.

Se crea automáticamente una interfaz de red de solo lectura durante el ciclo de vida del punto de conexión privado. A la interfaz se le asigna una dirección IP privada dinámica de la subred que se asigna al recurso de vínculo privado. El valor de la dirección IP privada no cambia durante todo el ciclo de vida del punto de conexión privado.

El punto de conexión privado debe implementarse en la misma región y suscripción que la red virtual.

El recurso de vínculo privado se puede implementar en una región distinta a la de la red virtual y el punto de conexión privado.

Se pueden crear varios puntos de conexión privados con el mismo recurso de vínculo privado. En el caso de una sola red que use una configuración de servidor DNS común, el procedimiento recomendado es usar un único punto de conexión privado para un recurso de vínculo privado especificado. Use esta práctica para evitar entradas duplicadas o conflictos en la resolución DNS.

Se pueden crear varios puntos de conexión privados en la misma subred o en subredes diferentes dentro de la misma red virtual. Existen límites en cuanto al número de puntos de conexión privados que se pueden crear en una suscripción. Para más información, consulte Límites de Azure.

La suscripción del recurso de vínculo privado también se debe registrar con el proveedor de recursos de red de Microsoft. La suscripción del recurso del punto de conexión privado también se debe registrar con el proveedor de recursos de red de Microsoft. Para más información, consulte Proveedores de recursos de Azure.

Recurso de vínculo privado

Un recurso de vínculo privado es el destino de un punto de conexión privado especificado. En la tabla siguiente se enumeran los recursos disponibles que admiten un punto de conexión privado:

| Nombre del recurso de vínculo privado | Tipo de recurso | Subrecursos |

|---|---|---|

| Application Gateway | Microsoft.Network/applicationgateways | Nombres de configuración de IP de front-end |

| Azure AI Search | Microsoft.Search/searchServices | searchService |

| Servicios de Azure AI | Microsoft.CognitiveServices/accounts | account |

| Azure API for FHIR (Recursos Rápidos de Interoperabilidad en Salud) | Microsoft.HealthcareApis/services | FHIR |

| Azure API Management | Microsoft.ApiManagement/service | Gateway |

| Azure App Configuration | Microsoft.Appconfiguration/configurationStores | configurationStores |

| Azure App Service | Microsoft.Web/hostingEnvironments | alojar entorno |

| Azure App Service | Microsoft.Web/sites | sites |

| Servicio Azure Attestation | Microsoft.Attestation/attestationProviders | Estándar |

| Azure Automation | Microsoft.Automation/automationAccounts | Webhook, DSCAndHybridWorker |

| Azure Backup | Microsoft.RecoveryServices/vaults | AzureBackup, AzureSiteRecovery |

| Azure Batch | Microsoft.Batch/batchAccounts | batchAccount, nodeManagement |

| Azure Cache for Redis | Microsoft.Cache/Redis | redisCache |

| Azure Cache for Redis Enterprise | Microsoft.Cache/redisEnterprise | redisEnterprise |

| Azure Container Registry | Microsoft.ContainerRegistry/registries | Registro |

| Azure Cosmos DB | Microsoft.AzureCosmosDB/databaseAccounts | SQL, MongoDB, Cassandra, Gremlin, Table |

| Núcleo virtual de Azure Cosmos DB for MongoDB | Microsoft.DocumentDb/mongoClusters | mongoCluster |

| Azure Cosmos DB para PostgreSQL | Microsoft.DBforPostgreSQL/serverGroupsv2 | coordinador |

| Explorador de datos de Azure | Microsoft.Kusto/clusters | cluster |

| Azure Data Factory | Microsoft.DataFactory/factories | dataFactory |

| Azure Database for MariaDB | Microsoft.DBforMariaDB/servers | mariadbServer |

| Azure Database for MySQL con la opción Servidor flexible | Microsoft.DBforMySQL/flexibleServers | mysqlServer |

| Servidor único de Azure Database for MySQL | Microsoft.DBforMySQL/servers | mysqlServer |

| Azure Database for PostgreSQL con la opción Servidor flexible | Microsoft.DBforPostgreSQL/flexibleServers | postgresqlServer |

| Azure Database for PostgreSQL: servidor único | Microsoft.DBforPostgreSQL/servers | postgresqlServer |

| Azure Databricks | Microsoft.Databricks/workspaces | databricks_ui_api, browser_authentication |

| Servicio de Azure Device Provisioning | Microsoft.Devices/provisioningServices | iotDps |

| Azure Digital Twins | Microsoft.DigitalTwins/digitalTwinsInstances | API |

| Azure Event Grid | Microsoft.EventGrid/domains | dominio |

| Azure Event Grid | Microsoft.EventGrid/topics | topic |

| Centro de eventos de Azure | Microsoft.EventHub/namespaces | espacio de nombres |

| Azure File Sync | Microsoft.StorageSync/storageSyncServices | Servicio File Sync |

| HDInsight de Azure | Microsoft.HDInsight/clusters | cluster |

| Azure IoT Central | Microsoft.IoTCentral/IoTApps | IoTApps |

| Azure IoT Hub | Microsoft.Devices/IotHubs | iotHub |

| Azure Key Vault | Microsoft.KeyVault/vaults | almacén |

| HSM (módulo de seguridad de hardware) de Azure Key Vault | Microsoft.Keyvault/managedHSMs | HSM |

| Azure Kubernetes Service: API de Kubernetes | Microsoft.ContainerService/managedClusters | de paquetes Python |

| Azure Machine Learning | Microsoft.MachineLearningServices/registries | amlregistry |

| Azure Machine Learning | Microsoft.MachineLearningServices/workspaces | amlworkspace |

| Azure Managed Disks | Microsoft.Compute/diskAccesses | disco administrado |

| Azure Media Services | Microsoft.Media/mediaservices | keydelivery, liveevent, streamingendpoint |

| Azure Migrate | Microsoft.Migrate/assessmentProjects | proyecto |

| Ámbito de Private Link de Azure Monitor | Microsoft.Insights/privatelinkscopes | azuremonitor |

| Azure Relay | Microsoft.Relay/namespaces | espacio de nombres |

| Azure Service Bus | Microsoft.ServiceBus/namespaces | espacio de nombres |

| Servicio Azure SignalR | Microsoft.SignalRService/SignalR | signalr |

| Servicio Azure SignalR | Microsoft.SignalRService/webPubSub | webpubsub |

| Azure SQL Database | Microsoft.Sql/servers | SQL Server (sqlServer) |

| Instancia administrada de Azure SQL | Microsoft.Sql/managedInstances | managedInstance |

| Azure Static Web Apps | Microsoft.Web/staticSites | staticSites |

| Azure Storage | Microsoft.Storage/storageAccounts | Blob (blob, blob_secondary) Tabla (table, table_secondary) Cola (queue, queue_secondary) Archivo (file, file_secondary) Web (web, web_secondary) Dfs (dfs, dfs_secondary) |

| Azure Synapse | Microsoft.Synapse/privateLinkHubs | web |

| Azure Synapse Analytics | Microsoft.Synapse/workspaces | Sql, SqlOnDemand, Dev |

| Azure Virtual Desktop: grupos de hosts | Microsoft.DesktopVirtualization/hostpools | conexión |

| Azure Virtual Desktop: áreas de trabajo | Microsoft.DesktopVirtualization/workspaces | feed global |

| Device Update para IoT Hub | Microsoft.DeviceUpdate/accounts | DeviceUpdate |

| Cuenta de integración (Premium) | Microsoft.Logic/integrationAccounts | integrationAccount |

| Microsoft Purview | Microsoft.Purview/accounts | account |

| Microsoft Purview | Microsoft.Purview/accounts | portal |

| Power BI | Microsoft.PowerBI/privateLinkServicesForPowerBI | Power BI |

| Servicio Private Link (su propio servicio) | Microsoft.Network/privateLinkServices | empty |

| Vínculos privados de administración de recursos | Microsoft.Authorization/resourceManagementPrivateLinks | ResourceManagement |

Nota:

Solo se pueden crear puntos de conexión privados en una cuenta de almacenamiento De uso general v2 (GPv2).

Seguridad de red de los puntos de conexión privados

Cuando se usan puntos de conexión privados, el tráfico se protege en un recurso de vínculo privado. La plataforma valida las conexiones de red y solo permite las que llegan al recurso de vínculo privado especificado. Para acceder a más subrecursos dentro del mismo servicio Azure, se necesitan más puntos de conexión privados con sus correspondientes destinos. En el caso de Azure Storage, por ejemplo, se necesitarán puntos de conexión privados independientes para acceder a los subrecursos archivo y blob.

Los puntos de conexión privados proporcionan una dirección IP de acceso privado para el servicio de Azure, pero no restringen necesariamente el acceso de red pública al servicio. Sin embargo, todos los demás servicios de Azure requieren controles de acceso adicionales. Estos controles proporcionan una capa de seguridad de red adicional a los recursos, que ofrece protección para evitar el acceso al servicio de Azure asociado con el recurso de vínculo privado.

Los puntos de conexión privados admiten directivas de red. Las directivas de red permiten la compatibilidad con grupos de seguridad de red (NSG), rutas definidas por el usuario (UDR) y grupos de seguridad de aplicaciones (ASG). Para más información sobre la habilitación de directivas de red para un punto de conexión privado, consulte Administración de directivas de red para puntos de conexión privados. Para usar un grupo de seguridad de aplicaciones con un punto de conexión privado, consulte Configuración de un grupo de seguridad de aplicaciones (ASG) con un punto de conexión privado.

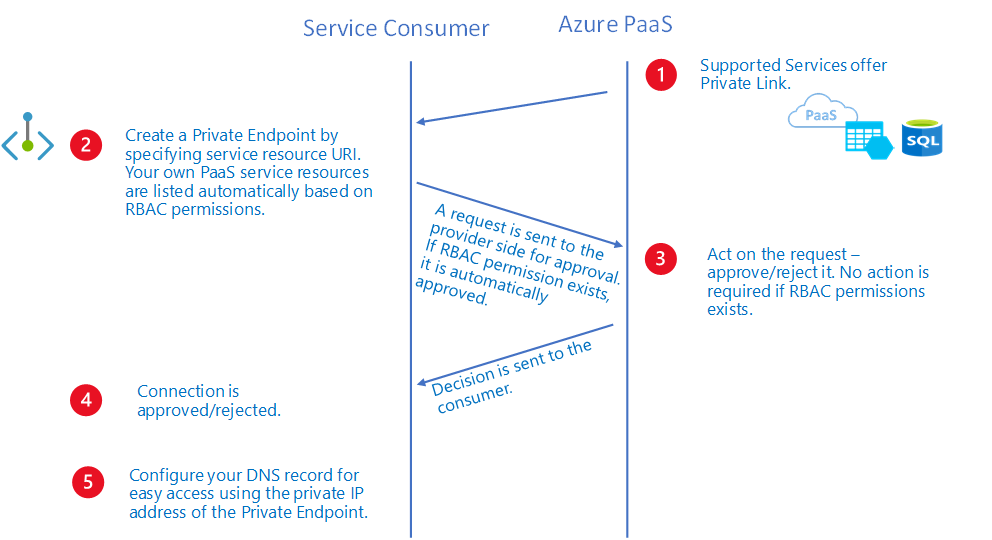

Acceso a un recurso de vínculo privado mediante el flujo de trabajo de aprobación

Puede conectarse a un recurso de vínculo privado mediante los siguientes métodos de aprobación de la conexión:

Aprobación automática: use este método cuando tenga permisos para el recurso de vínculo privado específico. Los permisos necesarios se basan en el tipo de recurso de vínculo privado con el siguiente formato:

Microsoft.<Provider>/<resource_type>/privateEndpointConnectionsApproval/actionSolicitud manual: use este método cuando no tenga los permisos necesarios y desee solicitar acceso. Se inicia un flujo de trabajo de aprobación. El punto de conexión privado y las posteriores conexiones de punto final privado se crean en estado Pendiente. El propietario del recurso de vínculo privado es responsable de aprobar la conexión. Una vez aprobada, el punto de conexión privado se habilita para enviar el tráfico normalmente, como se muestra en el siguiente diagrama de flujo de trabajo de aprobación:

A través de una conexión de punto de conexión privado, el propietario de un recurso de vínculo privado puede:

- Revisar todos los detalles de la conexión del punto de conexión privado.

- Aprobar una conexión de punto de conexión privado. El punto de conexión privado correspondiente está habilitado para enviar tráfico al recurso de vínculo privado.

- Rechazar una conexión de punto de conexión privado. El punto de conexión privado correspondiente se actualiza para reflejar el estado.

- Eliminar una conexión de punto de conexión privado en cualquier estado. El punto de conexión privado correspondiente se actualiza con un estado desconectado para reflejar la acción. El propietario del punto de conexión privado solo puede eliminar el recurso en este momento.

Nota:

Solo los puntos de conexión privados en un estado Aprobado puede enviar tráfico a un recurso de vínculo privado especificado.

Conexión mediante un alias

Un alias es un moniker único que se genera cuando el propietario de un servicio crea un servicio de vínculo privado detrás de un equilibrador de carga estándar. Los propietarios de servicios pueden compartir este alias sin conexión con los consumidores del servicio.

Los consumidores pueden solicitar una conexión al servicio de vínculo privado mediante el URI de recurso o el alias. Para conectarse mediante el alias, cree un punto de conexión privado mediante el método de aprobación de conexión manual. Para usar el método de aprobación de conexión manual, establezca el parámetro de solicitud manual en True durante el flujo de creación del punto de conexión privado. Consulte New-AzPrivateEndpoint y az network private-endpoint create para obtener más información.

Nota:

Esta solicitud manual se puede aprobar automáticamente si la suscripción de consumidor está en la lista de permitidos en el lado del proveedor. Para más información, vaya al control del acceso al servicio.

Configuración de DNS

La configuración de DNS que se usa para conectarse a un recurso de vínculo privado es importante. Es posible que los servicios de Azure existentes ya tengan una configuración de DNS que puede usar al conectarse a través de un punto de conexión público. Para conectarse al mismo servicio a través de un punto de conexión privado, se requieren configuraciones DNS independientes, a menudo configuradas a través de zonas DNS privadas. Asegúrese de que la configuración de DNS sea correcta cuando use el nombre de dominio completo (FQDN) para la conexión. La configuración debe resolver la dirección IP privada del punto de conexión privado.

La interfaz de red asociada al punto de conexión privado contiene la información necesaria para configurar DNS. La información incluye el FQDN y las direcciones IP privadas del recurso de vínculo privado.

Para obtener información detallada y completa acerca de las recomendaciones para configurar DNS para puntos de conexión privados, consulte Configuración de DNS para puntos de conexión privados.

Limitaciones

En la siguiente información se enumeran las limitaciones conocidas para el uso de puntos de conexión privados:

Dirección IP estática

| Limitación | Descripción |

|---|---|

| Actualmente no se admite la configuración de direcciones IP estáticas. | Azure Kubernetes Service (AKS) Azure Application Gateway HD Insight Almacenes de Recovery Services Servicios de Private Link de terceros |

Grupo de seguridad de red

| Limitación | Descripción |

|---|---|

| Las rutas vigentes y las reglas de seguridad no están disponibles para la interfaz de red del punto de conexión privado. | Las rutas vigentes y las reglas de seguridad no se mostrarán para la NIC del punto de conexión privado en Azure Portal. |

| Registros de flujo de NSG no admitidos. | Los registros de flujo de NSG no están disponibles para el tráfico entrante destinado a un punto de conexión privado. |

| No más de 50 miembros en un grupo de seguridad de aplicaciones. | Cincuenta es el número de configuraciones de IP que se pueden asociar a cada ASG respectivo que está asociado al NSG en la subred del punto de conexión privado. Los errores de conexión pueden producirse con más de 50 miembros. |

| Los intervalos de puertos de destino admiten hasta un factor de 250 000. | Los intervalos de puertos de destino se admiten como una multiplicación SourceAddressPrefixes, DestinationAddressPrefixes y DestinationPortRanges. Regla de entrada de ejemplo: 1 origen * 1 destino* 4K portRanges = 4K Valid 10 orígenes* 10 destinos* 10 portRanges = 1000 válidos 50 orígenes* 50 destinos* 50 portRanges = 125 000 válidos 50 orígenes* 50 destinos* 100 portRanges = 250 000 válidos 100 orígenes* 100 destinos* 100 portRanges = 1 000 000 inválido, NSG tiene demasiados orígenes/destinos/puertos. |

| El filtrado de puertos de origen se interpreta como * | El filtrado de puertos de origen no se usa activamente como escenario válido de filtrado de tráfico para el tráfico que está destinado a un punto de conexión privado. |

| Característica no disponible en determinadas regiones. | Actualmente no está disponible en las siguientes regiones: Oeste de la India Centro de Australia 2 Oeste de Sudáfrica Sudeste de Brasil Todas las regiones gubernamentales Todas las regiones de China |

Consideraciones sobre el grupo de seguridad de red

El tráfico saliente denegado desde un punto de conexión privado no es un escenario válido, ya que el proveedor de servicios no puede originar el tráfico.

Es posible que los siguientes servicios necesiten que todos los puertos de destino estén abiertos cuando usen un punto de conexión privado y agreguen filtros de seguridad de NSG:

- Azure Cosmos DB: para más información, consulte Intervalos de puertos de servicio.

UDR

| Limitación | Descripción |

|---|---|

| SNAT siempre se recomienda. | Debido a la naturaleza variable del plano de datos del punto de conexión privado, se recomienda usar el tráfico SNAT que esté destinado a un punto de conexión privado para asegurarse de que se respeta el tráfico devuelto. |

| Característica no disponible en determinadas regiones. | Actualmente no está disponible en las siguientes regiones: Oeste de la India Centro de Australia 2 Oeste de Sudáfrica Sudeste de Brasil |

Grupo de seguridad de aplicaciones

| Limitación | Descripción |

|---|---|

| Característica no disponible en determinadas regiones. | Actualmente no está disponible en las siguientes regiones: Oeste de la India Centro de Australia 2 Oeste de Sudáfrica Sudeste de Brasil |

Pasos siguientes

Para más información sobre los puntos de conexión privados y Private Link, consulte ¿Qué es Azure Private Link?

Para empezar a crear un punto de conexión privado para una aplicación web, consulte Inicio rápido: Creación de un punto de conexión privado mediante Azure Portal.