Elevación de los privilegios de acceso para administrar todas las suscripciones y los grupos de administración de Azure

En tanto que administrador global de Microsoft Entra ID, es posible que no tenga acceso a todas las suscripciones y los grupos de administración de su directorio. En este artículo se describen los medios para elevar sus derechos de acceso a todas las suscripciones y grupos de administración.

Nota:

Para obtener información acerca de cómo ver o eliminar datos personales, consulte Solicitudes generales de interesados para el RGPD, Solicitudes de los interesados de Azure para el RGPD, o Solicitudes de los interesados de Windows para el RGPD, en función de sus necesidades y áreas específicas. Para más información sobre RGPD, consulte Información sobre los procedimientos recomendados para el cumplimiento del RGPD y la sección RGPD del portal de confianza de servicios.

¿Por qué necesita elevar los derechos de acceso?

Si es un administrador global, es posible que haya momentos en los que quiera realizar las siguientes acciones:

- Recuperar el acceso a una suscripción o grupo de administración de Azure cuando un usuario ha perdido el acceso

- Conceder a otro usuario o a sí mismo acceso a un grupo de administración o una suscripción de Azure

- Ver todas las suscripciones o grupos de administración de Azure de una organización

- Permitir que una aplicación de automatización (por ejemplo, una aplicación de facturación o auditoría) tenga acceso a todas las suscripciones o grupos de administración de Azure

¿Cómo funciona el acceso con privilegios elevados?

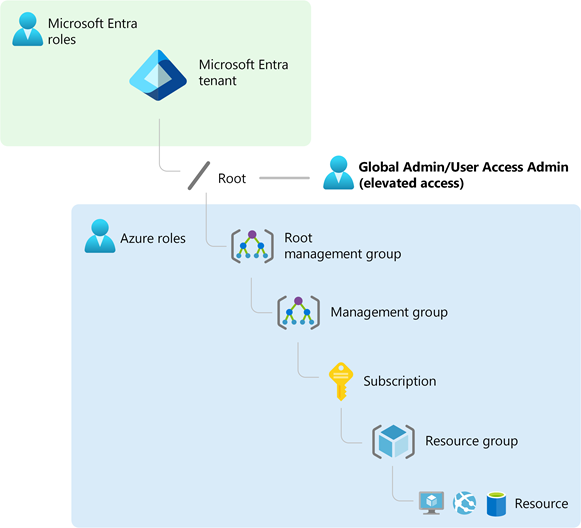

Microsoft Entra ID y los recursos de Azure están protegidos de forma independiente entre sí. Es decir, las asignaciones de roles de Microsoft Entra no conceden acceso a los recursos de Azure y las asignaciones de roles de Azure no conceden acceso a Microsoft Entra ID. Sin embargo, si es administrador global de Microsoft Entra ID, puede asignarse a sí mismo los privilegios de acceso para todas las suscripciones a Azure y los grupos de administración de su directorio. Use esta funcionalidad si no tiene acceso a recursos de suscripción a Azure, como máquinas virtuales o cuentas de almacenamiento, y quiere usar su privilegio de administrador global para obtener acceso a esos recursos.

Al elevar los privilegios de acceso, se le asignará el rol Administrador de acceso de usuario en Azure en el ámbito raíz (/). Esto le permite ver todos los recursos y asignar acceso en cualquier suscripción o grupo de administración en el directorio. Se pueden quitar las asignaciones de roles de administrador de acceso de usuario mediante Azure PowerShell, CLI de Azure o la API de REST.

Debe quitar este acceso con privilegios elevados una vez que haya hecho los cambios necesarios en el ámbito raíz.

Pasos a realizar en el ámbito raíz

Paso 1: Elevación de los privilegios de acceso de un administrador global

Siga estos pasos para elevar los privilegios de acceso de un administrador global mediante Azure Portal.

Inicie sesión en Azure Portal como administrador global.

Si usa Microsoft Entra Privileged Identity Management, active la asignación de roles de administrador global.

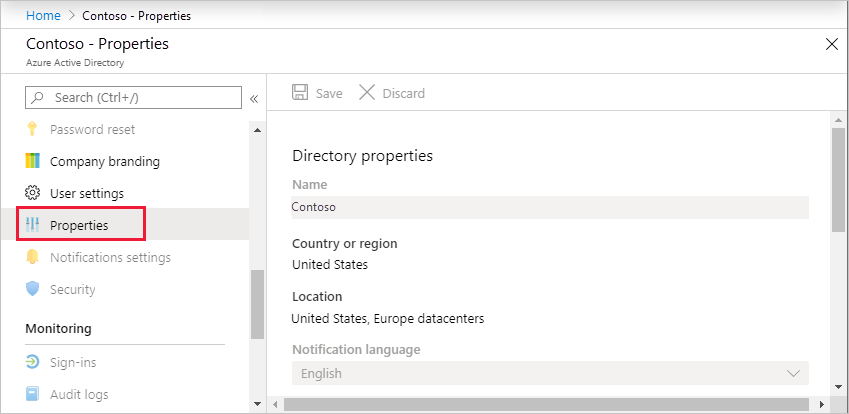

Abra Microsoft Entra ID.

En Administrar, seleccione Propiedades.

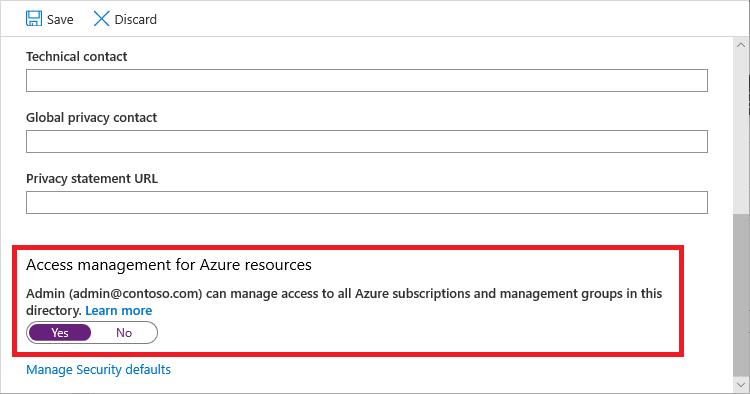

En Administración del acceso para los recursos de Azure, establezca el botón de alternancia en Sí.

Al establecer el botón de alternancia en Sí, se le asigna el rol de administrador de accesos de usuario en Azure RBAC en el ámbito raíz (/). Esto le concede permiso para asignar roles en todas las suscripciones de Azure y los grupos de administración asociados con este directorio de Microsoft Entra. Este botón de alternancia solo está disponible para los usuarios que tengan asignado el rol de administrador global de Microsoft Entra ID.

Al establecer el botón de alternancia en No, se quita el rol de administrador de accesos de usuario en Azure RBAC de su cuenta de usuario. Ya no puede asignar roles en todas las suscripciones de Azure y los grupos de administración asociados a este directorio de Microsoft Entra. Puede ver y administrar solo las suscripciones de Azure y los grupos de administración a los que se le ha concedido acceso.

Nota:

Si usa Privileged Identity Management, la desactivación de la asignación de roles no cambia la opción Administración de acceso para recursos de Azure a No. Para mantener el acceso con privilegios mínimos, se recomienda establecer esta opción en No antes de desactivar la asignación de roles.

Haga clic en Guardar para guardar la configuración.

Esta configuración no es una propiedad global y se aplica solo al usuario que tiene la sesión iniciada. No puede elevar los privilegios de acceso para todos los miembros del rol de administrador global.

Cierre la sesión e inicie sesión de nuevo para actualizar el acceso.

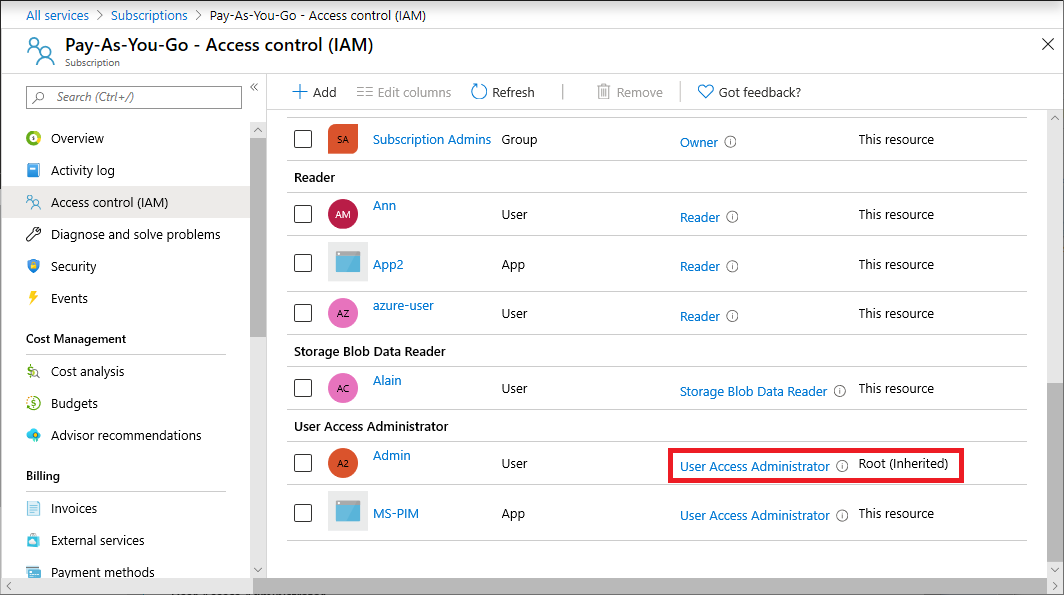

Ahora debería tener acceso a todas las suscripciones y los grupos de administración de Azure de este directorio. Observará que se le ha asignado el rol de administrador de accesos de usuario en el ámbito raíz al ver el panel de control de acceso (IAM).

Haga los cambios que tenga que hacer con privilegios de acceso elevados.

Para obtener más información sobre la asignación de roles, consulte Asignaciones de roles de Azure mediante Azure Portal. Si usa Privileged Identity Management, consulte Detección de recursos de Azure para administrar o Asignación de roles de recursos de Azure.

Siga los pasos de la sección siguiente para quitar el acceso con privilegios elevados.

Paso 2: Eliminación de privilegios de acceso elevados

Para quitar la asignación del rol de administrador de accesos de usuario en el ámbito raíz (/), siga estos pasos.

Inicie sesión como el mismo usuario que se usó para elevar el acceso.

En la lista de navegación, haga clic en Microsoft Entra ID y a continuación, haga clic en Propiedades.

Establezca el botón de alternancia Administración del acceso para los recursos de Azure de nuevo en No. Puesto que se trata de una configuración que se realiza a nivel de usuario, debe haber iniciado sesión con el mismo usuario que el utilizado para elevar los privilegios de acceso.

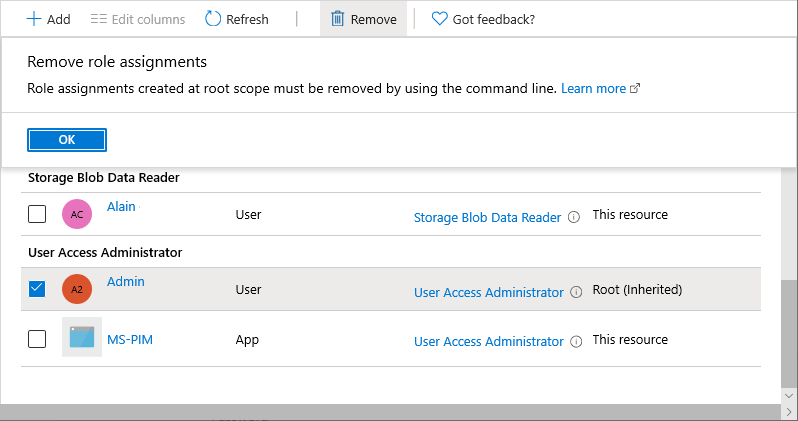

Si intenta quitar la asignación de rol de administración de identidad y acceso en el panel de control de acceso (IAM), verá el siguiente mensaje. Para quitar la asignación de roles, debe establecer el botón de alternancia en No o usar Azure PowerShell, la CLI de Azure o la API REST.

Cerrar sesión como un administrador global.

Si usa Privileged Identity Management, desactive la asignación de roles de administrador global.

Nota:

Si usa Privileged Identity Management, la desactivación de la asignación de roles no cambia la opción Administración de acceso para recursos de Azure a No. Para mantener el acceso con privilegios mínimos, se recomienda establecer esta opción en No antes de desactivar la asignación de roles.

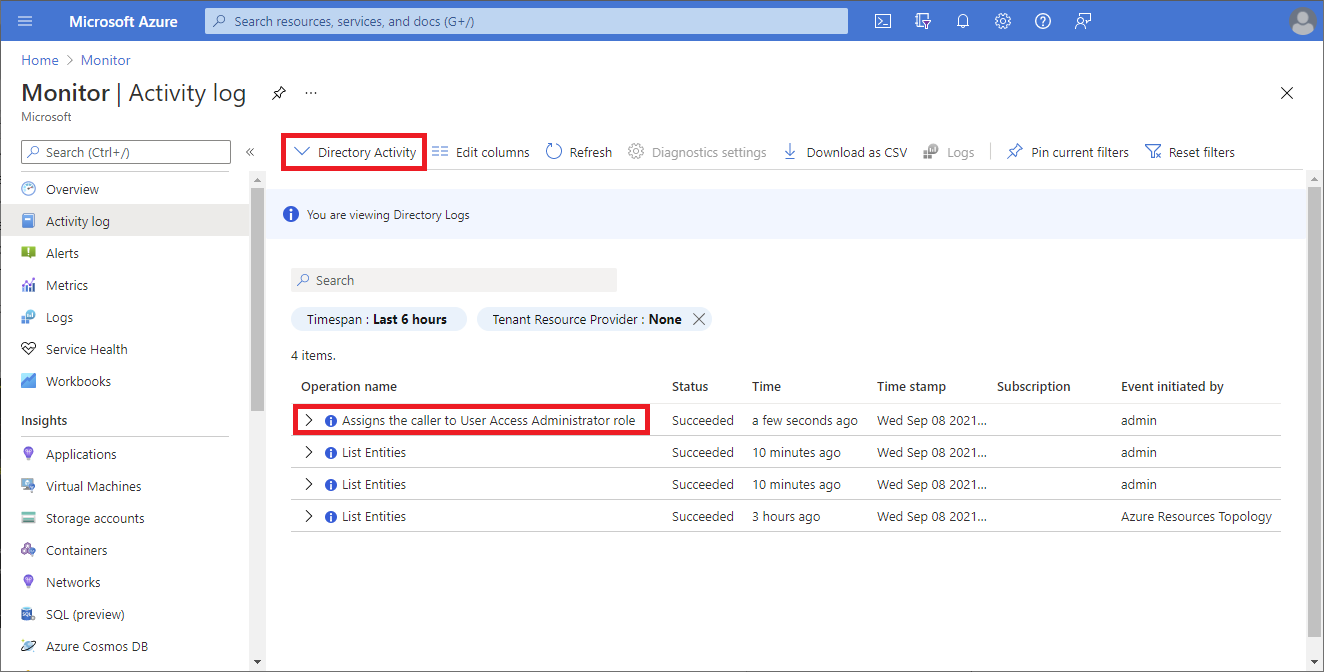

Visualización de las entradas de los registros de elevación del acceso en los registros de Actividad de directorio

Cuando se eleva el acceso, se agrega una entrada a los registros. Como administrador global de Microsoft Entra ID, es posible que quiera comprobar cuándo se ha elevado el acceso y quién lo ha hecho. Las entradas de registro de elevación del acceso no aparecen en los registros de actividad estándar, sino que lo hacen en los registros de Actividad de directorio. En esta sección se describen distintas formas de ver las entradas de los registros de elevación del acceso.

Visualización de las entradas de los registros de elevación del acceso mediante Azure Portal

Inicie sesión en Azure Portal como administrador global.

Abra Supervisión>Registro de actividad.

Cambie la lista Actividad por Actividad de directorio.

Busque la siguiente operación, que significa la acción de elevación del acceso.

Assigns the caller to User Access Administrator role

Visualización de las entradas de los registros de elevación del acceso mediante la CLI de Azure

Use el comando az login para iniciar sesión como administrador global.

Use el comando az rest para realizar la siguiente llamada en la que tendrá que filtrar por una fecha, como se muestra con la marca de tiempo de ejemplo, y especificar el nombre de archivo donde quiere que se almacenen los registros.

urlllama a una API para recuperar los registros en Microsoft.Insights. La salida se guardará en el archivo.az rest --url "https://management.azure.com/providers/Microsoft.Insights/eventtypes/management/values?api-version=2015-04-01&$filter=eventTimestamp ge '2021-09-10T20:00:00Z'" > output.txtEn el archivo de salida, busque

elevateAccess.El registro será similar al siguiente, donde puede ver la marca de tiempo de cuándo se produjo la acción y quién lo llamó.

"submissionTimestamp": "2021-08-27T15:42:00.1527942Z", "subscriptionId": "", "tenantId": "33333333-3333-3333-3333-333333333333" }, { "authorization": { "action": "Microsoft.Authorization/elevateAccess/action", "scope": "/providers/Microsoft.Authorization" }, "caller": "user@example.com", "category": { "localizedValue": "Administrative", "value": "Administrative" },

Delegación del acceso a un grupo para ver las entradas de los registros de elevación del acceso mediante la CLI de Azure

Si quiere obtener periódicamente las entradas de los registros de elevación del acceso, puede delegar el acceso a un grupo y, luego, usar la CLI de Azure.

Abra Microsoft Entra ID>Grupos.

Cree un grupo de seguridad y anote el identificador del objeto de grupo.

Use el comando az login para iniciar sesión como administrador global.

Use el comando az role assignment create para asignar el rol Lector al grupo, que solo puede leer los registros en el nivel de directorio que se encuentran en

Microsoft/Insights.az role assignment create --assignee "{groupId}" --role "Reader" --scope "/providers/Microsoft.Insights"Agregue un usuario que lea los registros en el grupo creado anteriormente.

Un usuario del grupo ahora puede ejecutar periódicamente el comando az rest para ver las entradas de los registros de elevación del acceso.

az rest --url "https://management.azure.com/providers/Microsoft.Insights/eventtypes/management/values?api-version=2015-04-01&$filter=eventTimestamp ge '2021-09-10T20:00:00Z'" > output.txt