¿Qué es el firewall de aplicaciones web de Azure en Azure Application Gateway?

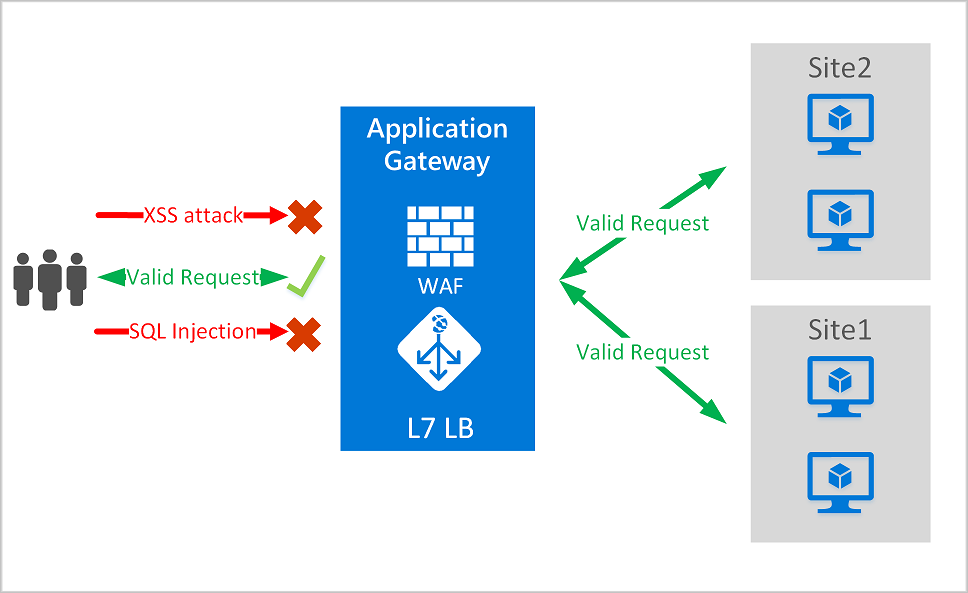

Azure Web Application Firewall (WAF) en Azure Application Gateway protege activamente las aplicaciones web frente a vulnerabilidades de seguridad comunes. A medida que las aplicaciones web se vuelven objetivos más frecuentes para ataques malintencionados, estos ataques suelen aprovechar vulnerabilidades de seguridad conocidas, como la inyección de código SQL y el scripting entre sitios.

El firewall de aplicaciones web de Application Gateway se basa en el conjunto de reglas básicas (CRS) de OWASP (Open Web Application Security Project).

Todas las características siguientes de WAF existen dentro de una directiva de WAF. Puede crear múltiples directivas y se pueden asociar a una instancia de Application Gateway, a clientes de escucha individuales o a reglas de enrutamiento basadas en rutas de acceso en una instancia de Application Gateway. De este modo, puede tener directivas independientes para cada sitio detrás de la instancia Application Gateway si es necesario. Para más información sobre las directivas de WAF, consulte Creación de una directiva de WAF.

Nota

Application Gateway tiene dos versiones de la SKU de WAF: Application Gateway WAF_v1 y Application Gateway WAF_v2. Las asociaciones de directivas de WAF solo se admiten para la SKU Application Gateway WAF_v2.

Application Gateway funciona como un controlador de entrega de aplicaciones (ADC). Ofrece terminación de Seguridad de la capa de transporte (TLS), anteriormente conocido como Capa de sockets seguros (SSL), afinidad de sesión basada en cookies, distribución de la carga en operaciones por turnos, enrutamiento basado en contenido, posibilidad de hospedar varios sitios y mejoras de seguridad.

Application Gateway mejora la seguridad mediante la administración de directivas TLS y la compatibilidad con TLS de un extremo a otro. Al integrar WAF en Application Gateway, se activa la seguridad de las aplicaciones. Esta combinación defiende activamente las aplicaciones web frente a vulnerabilidades comunes y ofrece una ubicación fácil de configurar de forma centralizada.

Ventajas

En esta sección se describen las ventajas principales que el firewall de aplicaciones web en Application Gateway proporcionan.

Protección

Proteja las aplicaciones web contra las vulnerabilidades y los ataques web si modificación del código de back-end.

Proteja varias aplicaciones web al mismo tiempo. Una instancia de Application Gateway puede hospedar hasta 40 sitios web protegidos por un firewall de aplicaciones web.

Cree directivas de WAF personalizadas para distintos sitios detrás del mismo WAF.

Proteja las aplicaciones web de bots malintencionados con el conjunto de reglas de reputación de IP.

Proteja la aplicación frente a ataques DDoS. Para más información, consulte Protección contra DDoS para aplicaciones.

Supervisión

Supervise los ataques contra sus aplicaciones web con un registro de WAF en tiempo real. El registro se integra con Azure Monitor para hacer un seguimiento de las alertas de WAF y permite supervisar con facilidad las tendencias.

Application Gateway con WAF se integra con Microsoft Defender for Cloud. Defender for Cloud proporciona una vista central del estado de seguridad de todos los recursos de Azure, híbridos y multinube.

Personalización

Personalice las reglas y grupos de reglas de WAF para satisfacer los requisitos de su aplicación y eliminar los falsos positivos.

Asocie una directiva de WAF a cada sitio detrás de la WAF para permitir la configuración específica del sitio.

Cree reglas personalizadas para satisfacer las necesidades de su aplicación.

Características

- Protección contra la inyección de código SQL.

- Protección contra scripts entre sitios.

- Protección contra otros ataques web comunes, como la inyección de comandos, el contrabando de solicitudes HTTP, la división de respuestas HTTP y la inclusión de archivos remotos.

- Protección contra infracciones del protocolo HTTP.

- Protección contra anomalías del protocolo HTTP, como la falta de agentes de usuario de host y encabezados de aceptación.

- Protección contra rastreadores y escáneres.

- Detección de errores de configuración comunes de las aplicaciones (por ejemplo, Apache e IIS).

- Límites de tamaño de solicitud configurables con límites inferior y superior.

- Las listas de exclusión le permiten omitir determinados atributos de una solicitud de una evaluación del WAF. Un ejemplo común son los tokens insertados de Active Directory que se usan para campos de contraseña o autenticación.

- Cree reglas personalizadas para satisfacer las necesidades específicas de las aplicaciones.

- Filtre geográficamente el tráfico para permitir o impedir que determinados países o regiones obtengan acceso a las aplicaciones.

- Proteja sus aplicaciones de bots con el conjunto de reglas de mitigación de bots.

- Inspección de JSON y XML en el cuerpo de la solicitud

Reglas y directiva de WAF

Para habilitar una instancia de Web Application Firewall en Application Gateway, debe crear una directiva WAF. Esta directiva es donde se encuentran todas las reglas administradas, reglas personalizadas, exclusiones y otras personalizaciones, como el límite de carga de archivos.

Puede configurar una directiva WAF y asociarla a una o varias instancias de Application Gateway con fines de protección. Una directiva de WAF consta de dos tipos de reglas de seguridad:

Reglas personalizadas que crea el usuario

Conjuntos de reglas administrados que son una colección del conjunto de reglas preconfigurado y administrado por Azure

Cuando ambos están presentes, las reglas personalizadas se procesan antes de procesar las reglas de un conjunto de reglas administrado. Una regla está formada por una condición de coincidencia, una prioridad y una acción. Los tipos de acción que se admiten son los siguientes: PERMITIR, BLOQUEAR y REGISTRAR. Puede crear una directiva totalmente personalizada que cumpla sus requisitos específicos de protección de aplicaciones al combinar reglas personalizadas y administradas.

Las reglas de una directiva se procesan en un orden de prioridad. La prioridad es un entero único que describe el orden de las reglas que se van a procesar. El valor entero más pequeño indica una prioridad más alta y estas reglas se evalúan antes que las reglas con un valor entero más alto. Una vez que una regla coincide, la acción correspondiente que se ha definido en la regla se aplica a la solicitud. Cuando se procesa esa coincidencia, ya no se procesan más reglas con prioridades inferiores.

Una aplicación web ofrecida por Application Gateway puede tener una directiva WAF asociada en el nivel global, por sitio o por URI.

Conjuntos de reglas principales

Application Gateway admite varios conjuntos de reglas, entre los que se incluyen CRS 3.2, CRS 3.1 y CRS 3.0. Estas reglas protegen las aplicaciones web frente a actividades malintencionadas.

Para más información, consulte Reglas y grupos de reglas de CRS de firewall de aplicaciones web.

Reglas personalizadas

Application Gateway también admite reglas personalizadas. Con las reglas personalizadas, puede crear reglas propias que se evalúan en cada solicitud que pasa por el WAF. Estas reglas tienen una prioridad mayor que el resto de las reglas de los conjuntos de reglas administrados. Si se cumple un conjunto de condiciones, se realiza una acción para permitir o bloquear.

El operador geomatch está ahora disponible en versión preliminar pública para reglas personalizadas. Para más información, consulte Reglas personalizadas de geomatch.

Para más información sobre las reglas personalizadas, consulte Reglas personalizadas para Application Gateway.

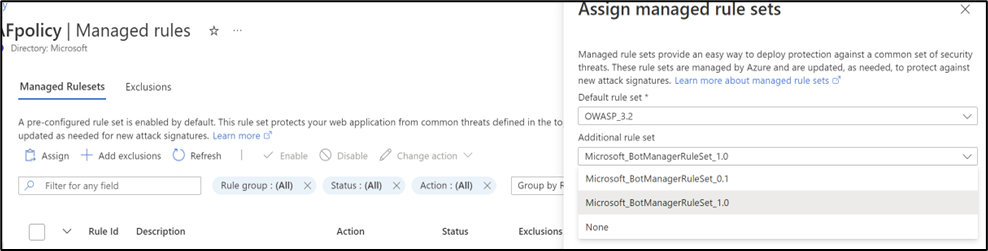

Conjunto de reglas de protección contra bots

Puede habilitar un conjunto administrado de reglas de protección contra bots para realizar acciones personalizadas ante solicitudes de todas las categorías de bots.

Se admiten tres categorías de bot:

Incorrecto

Los bots incorrectos son bots con direcciones IP malintencionadas y bots que han falsificado sus identidades. Los bots defectuosos incluyen direcciones IP maliciosas que proceden de los indicadores de IP de alta confianza de la fuente de inteligencia sobre amenazas de Microsoft y de la reputación de IP. Los bots defectuosos también incluyen bots que se identifican a sí mismos como bots buenos pero sus direcciones IP no pertenecen a editores de bots legítimos.

Bien

Los buenos bots son agentes de usuario de confianza. Las reglas de bot correctos se clasifican en varias categorías para proporcionar un control pormenorizado sobre la configuración de directivas de WAF. Estas categorías incluyen:

- bots comprobados del motor de búsqueda (como Googlebot y Bingbot)

- bots del comprobador de vínculos validados

- bots de redes sociales comprobados (como Facebookbot y LinkedInBot)

- bots de publicidad comprobados

- bots comprobados del comprobador de contenido

- bots varios validados

Unknown

Los bots desconocidos son agentes de usuario sin validación adicional. Los bots desconocidos también incluyen direcciones IP malintencionadas que proceden de los indicadores de IP de confianza media de la fuente de inteligencia sobre amenazas de Microsoft.

La plataforma WAF administra y actualiza dinámicamente las firmas del bot.

Se puede asignar Microsoft_BotManagerRuleSet_1.0 usando la opción Asignar en Conjuntos de reglas administrados:

Al habilitar la protección contra bots, se bloquean, permiten o registran las solicitudes entrantes que coincidan con las reglas de bot en función de la acción que configuró. Bloquea bots malintencionados, permite rastreadores comprobados del motor de búsqueda, bloquea los rastreadores desconocidos del motor de búsqueda y registra bots desconocidos de forma predeterminada. Existe la opción de establecer acciones personalizadas para bloquear, permitir o registrar diferentes tipos de bots.

Puede acceder a los registros de WAF desde una cuenta de almacenamiento, un centro de eventos o Log Analytics, o bien enviar los registros a una solución de un asociado.

Para más información sobre la protección de bots de Application Gateway, consulte Información general de protección contra bots del firewall de aplicaciones web de Azure en Azure Application Gateway.

Modos de WAF

El WAF de Application Gateway se puede configurar para ejecutarse en dos modos:

- Modo de detección: supervisa y registra todas las alertas de amenazas. Puede activar el registro de diagnósticos de Application Gateway en la sección Diagnósticos. También debe asegurarse de que el registro del WAF está seleccionado y activado. El firewall de aplicaciones web no bloquea solicitudes entrantes cuando se ejecuta en modo de detección.

- Modo de prevención: bloquea las intrusiones y los ataques que detectan las reglas. El atacante recibe una excepción de "403: acceso no autorizado" y se cierra la conexión. El modo de prevención registra dichos ataques en los registros del WAF.

Nota

Se recomienda ejecutar un WAF recién implementado en modo de detección durante un breve período en un entorno de producción. Esto proporciona la oportunidad de obtener registros de firewall y actualizar cualquier excepción o reglas personalizadas antes de la transición al modo de prevención. Esto puede ayudar a reducir la aparición de tráfico bloqueado inesperado.

Motores de WAF

El motor del firewall de aplicaciones web (WAF) de Azure es el componente que inspecciona el tráfico y determina si una solicitud incluye una firma que representa un posible ataque. Cuando se usa CRS 3.2, o cualquier versión posterior, el firewall de aplicaciones web ejecuta el nuevo motor de WAF, que proporciona un mayor rendimiento y un conjunto mejorado de características. Cuando se usan versiones anteriores de CRS, WAF se ejecuta en un motor anterior. Las nuevas características solo están disponibles en el nuevo motor de WAF de Azure.

Acciones de WAF

Es posible elegir qué acción se ejecutará cuando una solicitud coincida con alguna condición de regla. Se admiten las siguientes acciones:

- Permitir: la solicitud pasa por WAF y se reenvía al servidor back-end. Ninguna otra regla de prioridad más baja puede bloquear esta solicitud. Las acciones permitidas solo se puede aplicar al conjunto de reglas de Bot Manager y no se pueden aplicar al conjunto de reglas básico.

- Bloquear: la solicitud está bloqueada y WAF envía una respuesta al cliente sin reenviar la solicitud al servidor back-end.

- Registrar: la solicitud se registra en los registros de WAF, y WAF sigue evaluando las reglas de prioridad más baja.

- Puntuación de anomalías: esta es la acción predeterminada para el conjunto de reglas de CRS donde la puntuación total de anomalías se incrementa cuando hay una coincidencia con una regla con esta acción. La puntuación de anomalías no se puede aplicar al conjunto de reglas de Bot Manager.

Modo de puntuación de anomalías

OWASP tiene dos modos para decidir si bloquear el tráfico: el modo tradicional y el modo de puntuación de anomalías.

En el modo tradicional, se considera el tráfico que coincide con alguna regla, independientemente de si otra regla coincide. Este modo es fácil de entender, pero la falta de información sobre cuántas reglas coinciden con una solicitud específica representa una limitación. Es por eso que se introdujo el modo de puntuación de anomalías. Es el valor predeterminado en OWASP 3.x.

En el modo de puntuación de anomalías, el tráfico que coincide con alguna regla no se bloquea de inmediato cuando el firewall está en modo de prevención. Las reglas tienen una gravedad determinada: Crítica, Error, Advertencia o Aviso. Dicha gravedad afecta a un valor numérico para la solicitud, denominado como la puntuación de anomalía. Por ejemplo, una coincidencia con la regla Advertencia contribuye con un valor de 3 a la puntuación. Una coincidencia con la regla Crítica, con 5.

| severity | Value |

|---|---|

| Crítico | 5 |

| Error | 4 |

| Advertencia | 3 |

| Aviso | 2 |

Hay un umbral de 5 para que la puntuación de anomalías bloquee el tráfico. Por lo tanto, solo hace falta una coincidencia con la regla Crítica para que el WAF de Application Gateway bloquee una solicitud, includo en modo de prevención. Pero una coincidencia con la regla Advertencia solo aumenta la puntuación de anomalías en 3, lo que no es suficiente para bloquear por sí misma el tráfico.

Nota

El mensaje que se registra cuando una regla WAF coincide con el tráfico incluye el valor de acción "Coincidente". Si la puntuación total de anomalías de todas las reglas coincidentes es 5 o superior y la directiva WAF se ejecuta en modo de prevención, la solicitud desencadenará una regla de anomalía obligatoria con el valor de acción "Bloqueado" y la solicitud se detendrá. Sin embargo, si la directiva WAF se ejecuta en modo de detección, la solicitud desencadenará el valor de acción "Detectado" y la solicitud se registrará y se pasará al back-end. Para más información, consulte Solución de problemas del firewall de aplicaciones web (WAF) de Azure Application Gateway.

Configuración

Puede configurar e implementar todas las directivas de WAF mediante Azure Portal, API de REST, plantillas de Azure Resource Manager y Azure PowerShell. También puede configurar y administrar directivas de WAF de Azure a gran escala mediante la integración de Firewall Manager (versión preliminar). Para más información, vea Uso de Azure Firewall Manager para administrar directivas de Web Application Firewall (versión preliminar).

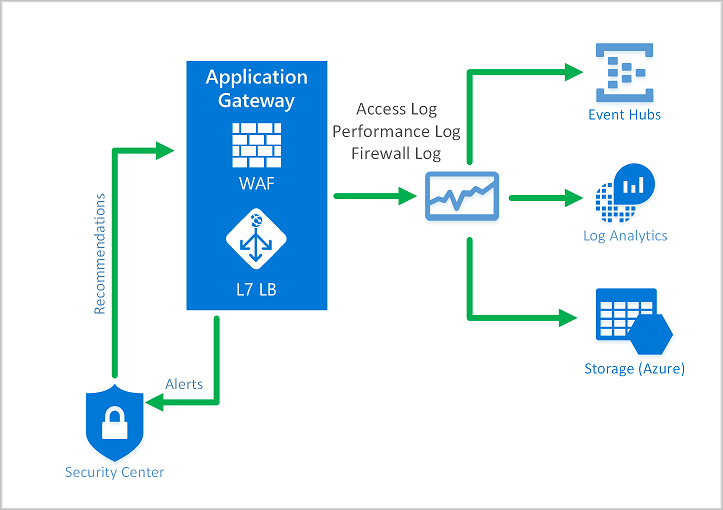

Supervisión de WAF

Es importante supervisar el estado de la puerta de enlace de aplicaciones. Es posible admitirlo mediante la integración de WAF y las aplicaciones que protege con Microsoft Defender for Cloud, Azure Monitor y los registros de Azure Monitor.

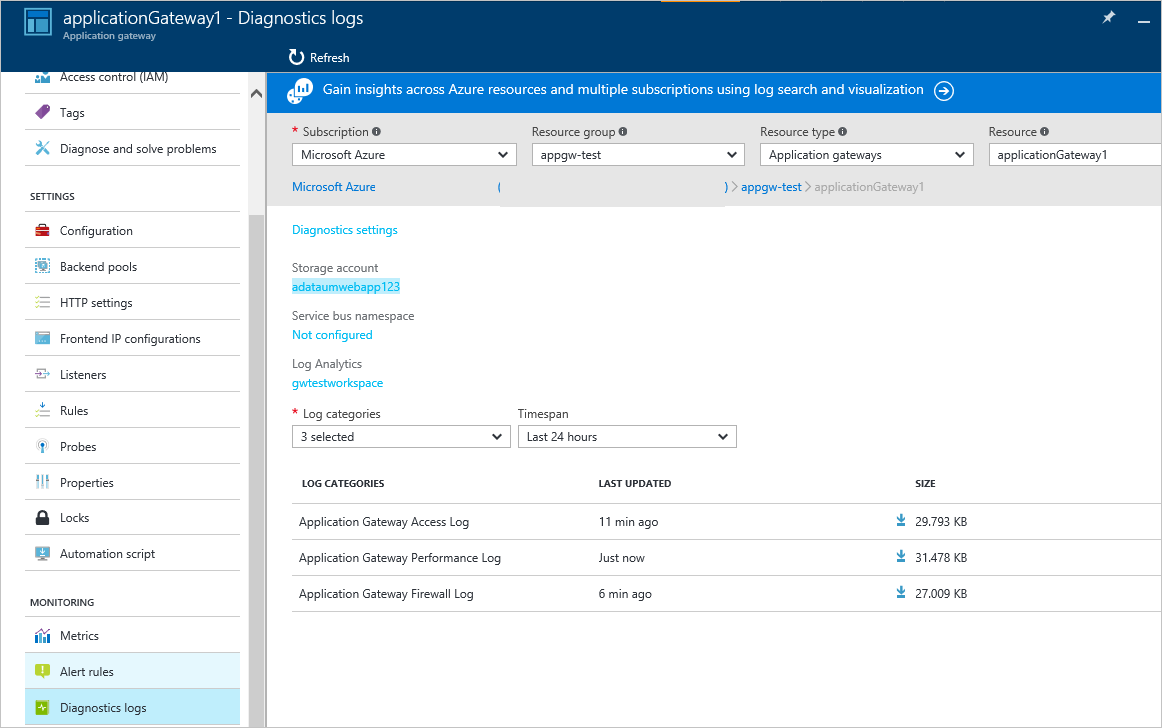

Azure Monitor

Los registros de Application Gateway se integran con Azure Monitor. Esto permite realizar un seguimiento de la información de diagnósticos incluidos los registros y las alertas de WAF. Puede acceder a esta funcionalidad en la pestaña Diagnósticos del recurso de Application Gateway en el portal o directamente en Azure Monitor. Para más información sobre cómo habilitar los registros, consulte el artículo sobre los diagnósticos de Application Gateway.

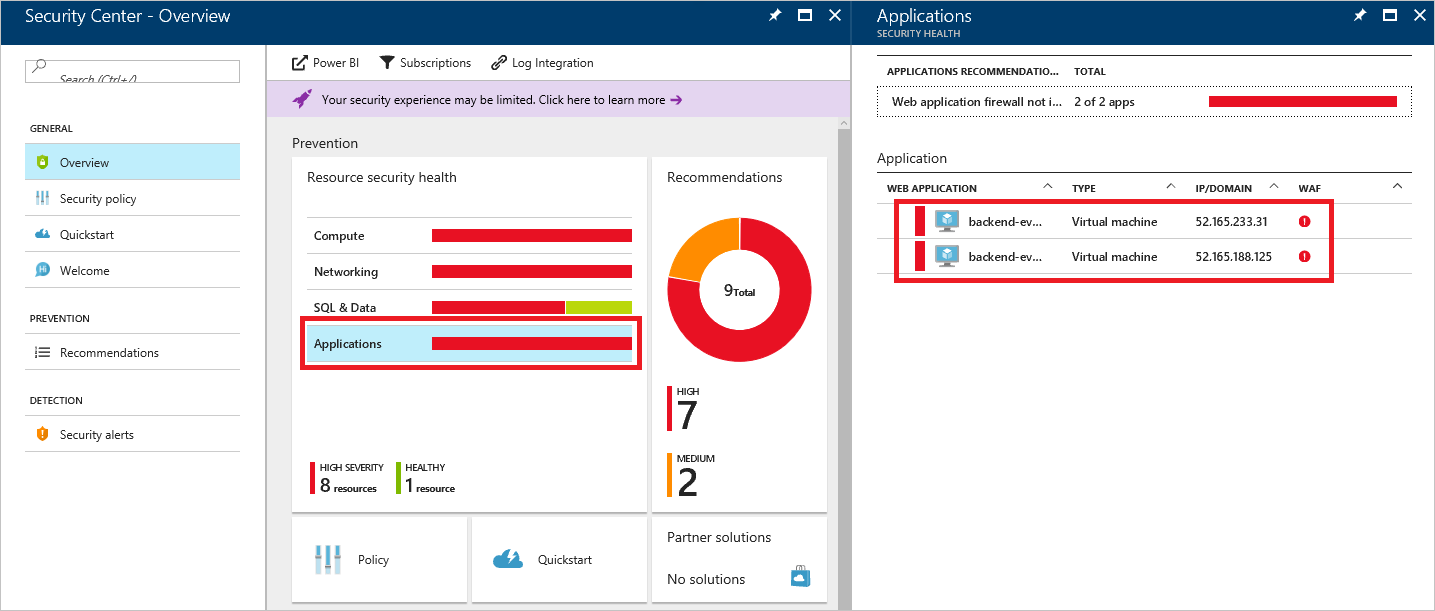

Microsoft Defender for Cloud

Defender for Cloud ayuda a evitar y detectar las amenazas, además de a responder a ellas. Brinda una visibilidad mejorada y más control sobre la seguridad de los recursos de Azure. Application Gateway se integra con Defender for Cloud. Defender for Cloud examina su entorno para detectar aplicaciones web no protegidas. Puede recomendar el firewall de aplicaciones web (WAF) de Application Gateway para proteger estos recursos vulnerables. Los firewalls se crean directamente desde Defender for Cloud. Estas instancias de WAF se integran con Defender for Cloud. Envían alertas e información de estado a Defender for Cloud para generar informes.

Microsoft Sentinel

Microsoft Sentinel es una solución de administración de eventos e información de seguridad (SIEM) y respuesta automatizada de orquestación de seguridad (SOAR) que es escalable y nativa de la nube. Microsoft Sentinel ofrece análisis de seguridad inteligente e inteligencia frente a amenazas en toda la empresa, de forma que proporciona una única solución para la detección de alertas, la visibilidad de amenazas, la búsqueda proactiva y la respuesta a amenazas.

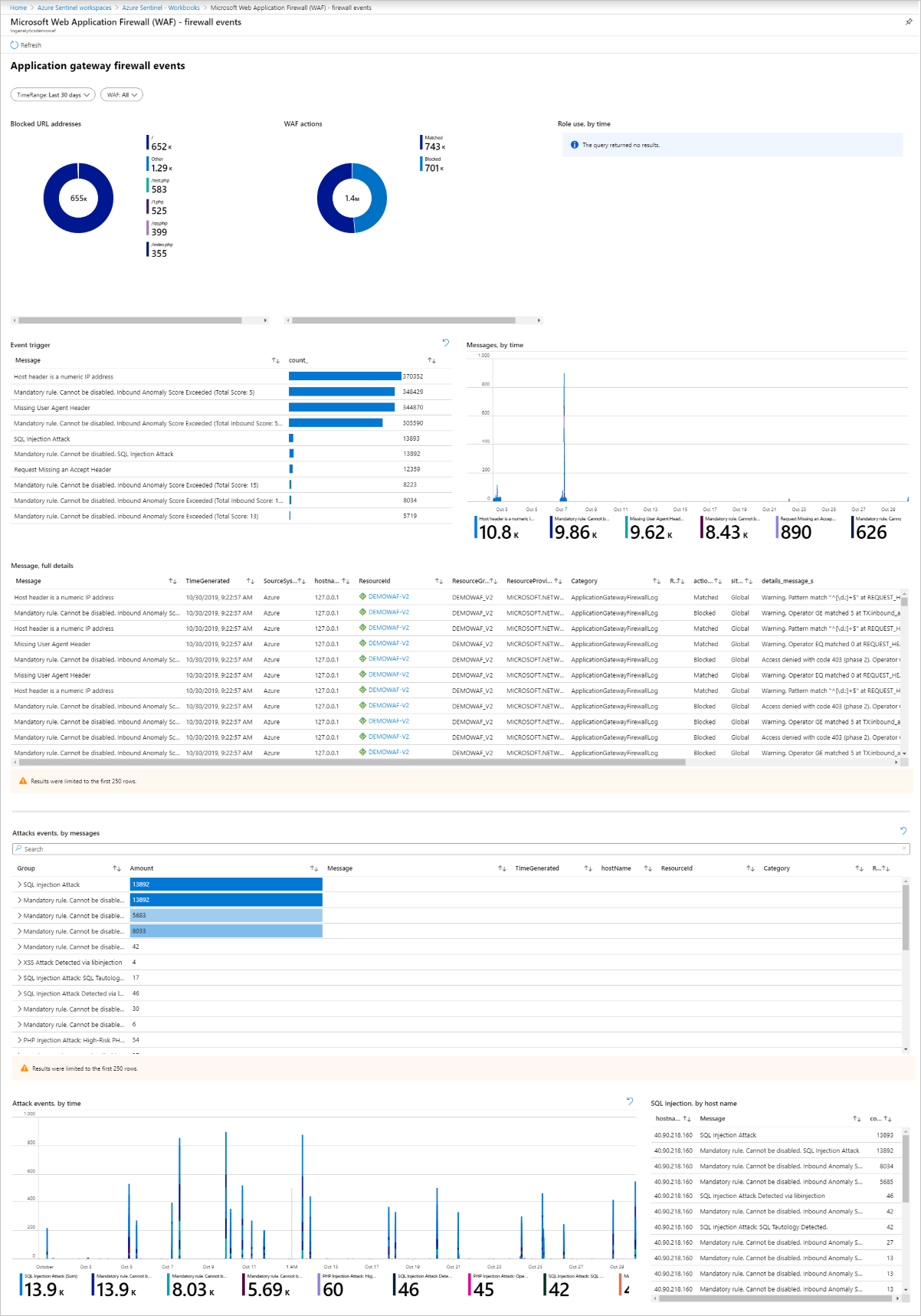

Con el libro de eventos de firewall integrado de Azure WAF, puede obtener una visión general de los eventos de seguridad en WAF. Esto incluye eventos, reglas coincidentes y bloqueadas, y todo lo demás que se registra en los registros del firewall. A continuación, encontrará más información sobre el registro.

Libro de Azure Monitor para WAF

Este libro habilita la visualización personalizada de los eventos de WAF relevantes para la seguridad en varios paneles filtrables. Funciona con todos los tipos de WAF, incluidos Application Gateway, Front Door y CDN, y se puede filtrar en función del tipo de WAF o de una instancia de WAF específica. Impórtelo a través de la plantilla de ARM o la plantilla de la galería. Para implementar este libro, consulte libro de WAF.

Registro

WAF de Application Gateway ofrece informes detallados sobre cada amenaza que detecta. El registro se integra con los registros de Azure Diagnostics. Las alertas se registran en el formato .json. Estos registros pueden integrarse con los registros de Azure Monitor.

{

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupId}/PROVIDERS/MICROSOFT.NETWORK/APPLICATIONGATEWAYS/{appGatewayName}",

"operationName": "ApplicationGatewayFirewall",

"time": "2017-03-20T15:52:09.1494499Z",

"category": "ApplicationGatewayFirewallLog",

"properties": {

{

"instanceId": "ApplicationGatewayRole_IN_0",

"clientIp": "203.0.113.145",

"clientPort": "0",

"requestUri": "/",

"ruleSetType": "OWASP",

"ruleSetVersion": "3.0",

"ruleId": "920350",

"ruleGroup": "920-PROTOCOL-ENFORCEMENT",

"message": "Host header is a numeric IP address",

"action": "Matched",

"site": "Global",

"details": {

"message": "Warning. Pattern match \"^[\\\\d.:]+$\" at REQUEST_HEADERS:Host ....",

"data": "127.0.0.1",

"file": "rules/REQUEST-920-PROTOCOL-ENFORCEMENT.conf",

"line": "791"

},

"hostname": "127.0.0.1",

"transactionId": "16861477007022634343"

"policyId": "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/drewRG/providers/Microsoft.Network/ApplicationGatewayWebApplicationFirewallPolicies/globalWafPolicy",

"policyScope": "Global",

"policyScopeName": " Global "

}

}

}

Precios de las SKU de WAF de Application Gateway

Los modelos de precios son diferentes de las SKU de WAF_v1 y WAF_v2. Para obtener más información, consulte la página de precios de Application Gateway.

Novedades

Para obtener información sobre las novedades del firewall de aplicaciones web de Azure, consulte Actualizaciones de Azure.

Pasos siguientes

- Más información sobre las reglas administradas de WAF

- Más información sobre las reglas personalizadas

- Más información sobre Firewall de aplicaciones web en Azure Front Door

- Más información sobre la seguridad de red de Azure