complemento de Microsoft Defender para punto de conexión para Subsistema de Windows para Linux (WSL)

Se aplica a:

- Microsoft Defender para punto de conexión Plan 2

- Windows 11

- Windows 10, versión 2004 y posteriores (compilación 19044 y posteriores)

Información general

Subsistema de Windows para Linux (WSL) 2, que reemplaza a la versión anterior de WSL (compatible con Microsoft Defender para punto de conexión sin un complemento), proporciona un entorno Linux que se integra perfectamente con Windows, pero que está aislado mediante la tecnología de virtualización. El complemento Defender para punto de conexión para WSL permite que Defender para punto de conexión proporcione más visibilidad sobre todos los contenedores WSL en ejecución conectando al subsistema aislado.

Problemas y limitaciones conocidos

Tenga en cuenta las siguientes consideraciones antes de empezar:

El complemento no admite actualizaciones automáticas en versiones anteriores a

1.24.522.2. En la versión1.24.522.2y versiones posteriores, las actualizaciones se admiten a través de Windows Update en todos los anillos. Novedades a través de los servicios de Windows Server Update (WSUS), System Center Configuration Manager (SCCM) y el catálogo de Microsoft Update solo se admiten en el anillo producción para garantizar la estabilidad del paquete.El complemento tarda unos minutos en crear una instancia completa y hasta 30 minutos para que una instancia de WSL2 se incorpore a sí misma. Las instancias de contenedor de WSL de corta duración podrían dar lugar a que la instancia de WSL2 no se muestre en el portal de Microsoft Defender (https://security.microsoft.com). Una vez que cualquier distribución se ha estado ejecutando durante el tiempo suficiente (al menos 30 minutos), se muestra.

No se admite la ejecución de un kernel personalizado y una línea de comandos de kernel personalizado. Aunque el complemento no bloquea la ejecución en esa configuración, no garantiza la visibilidad dentro de WSL cuando se ejecuta un kernel personalizado y una línea de comandos de kernel personalizado. Se recomienda bloquear estas configuraciones con la ayuda de Microsoft Intune configuración de wsl.

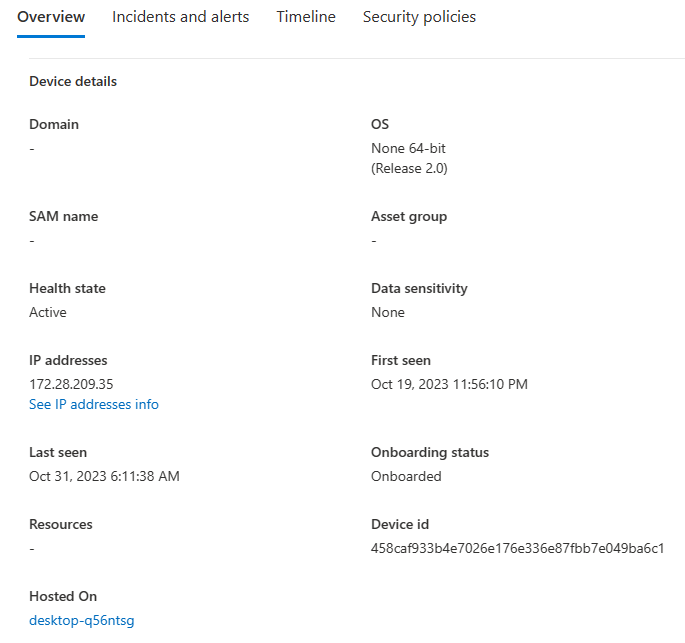

Distribución del sistema operativo se muestra Ninguno en la página Información general del dispositivo de un dispositivo WSL en el portal de Microsoft Defender.

El complemento no se admite en máquinas con procesador ARM64.

El complemento proporciona visibilidad sobre los eventos de WSL, pero otras características como antimalware, Administración de amenazas y vulnerabilidades y comandos de respuesta no están disponibles para el dispositivo lógico WSL.

Requisitos previos de software

WSL versión 2.0.7.0 o posterior debe ejecutarse con al menos una distribución activa.

Ejecute

wsl --updatepara asegurarse de que está en la versión más reciente. Siwsl -–versionmuestra una versión anterior2.0.7.0a , ejecutewsl -–update –pre-releasepara obtener la actualización más reciente.El dispositivo cliente de Windows debe incorporarse a Defender para punto de conexión.

El dispositivo cliente de Windows debe ejecutar Windows 10, versión 2004 y posteriores (compilación 19044 y posteriores) o Windows 11 para admitir las versiones de WSL que pueden funcionar con el complemento.

Componentes de software y nombres de archivo del instalador

Instalador: DefenderPlugin-x64-0.24.426.1.msi. Puede descargarlo desde la página de incorporación en el portal de Microsoft Defender. (Vaya a Configuración.>Extremos>Incorporación).

Directorios de instalación:

%ProgramFiles%%ProgramData%

Componentes instalados:

DefenderforEndpointPlug-in.dll. Este archivo DLL es la biblioteca para cargar Defender para punto de conexión para que funcione en WSL. Puede encontrarlo en%ProgramFiles%\Microsoft Defender for Endpoint plug-in for WSL\plug-in.healthcheck.exe. Este programa comprueba el estado de mantenimiento de Defender para punto de conexión y le permite ver las versiones instaladas de WSL, complemento y Defender para punto de conexión. Puede encontrarlo en%ProgramFiles%\Microsoft Defender for Endpoint plug-in for WSL\tools.

Pasos de la instalación

Si el Subsistema de Windows para Linux aún no está instalado, siga estos pasos:

Abra terminal o símbolo del sistema. (En Windows, vaya a Inicio>Símbolo del sistema. O bien, haga clic con el botón derecho en el botón inicio y, a continuación, seleccione Terminal).

Ejecute el comando

wsl -–install.Confirme que WSL está instalado y en ejecución.

Con Terminal o símbolo del sistema, ejecute

wsl –-updatepara asegurarse de que tiene la versión más reciente.Ejecute el

wslcomando para asegurarse de que WSL se está ejecutando antes de las pruebas.

Instale el complemento siguiendo estos pasos:

Instale el archivo MSI descargado de la sección de incorporación en el portal de Microsoft Defender (Configuración>de laincorporación> de puntos > de conexión Subsistema de Windows para Linux 2 (complemento)).

Abra un símbolo del sistema o terminal y ejecute

wsl.

Nota:

Si WslService se está ejecutando, se detiene durante el proceso de instalación. No es necesario incorporar el subsistema por separado. En su lugar, el complemento se incorpora automáticamente al inquilino al que se incorpora el host de Windows.

Lista de comprobación de validación de instalación

Después de la actualización o instalación, espere al menos cinco minutos para que el complemento inicialice y escriba completamente la salida del registro.

Abra terminal o símbolo del sistema. (En Windows, vaya a Inicio>Símbolo del sistema. O bien, haga clic con el botón derecho en el botón inicio y, a continuación, seleccione Terminal).

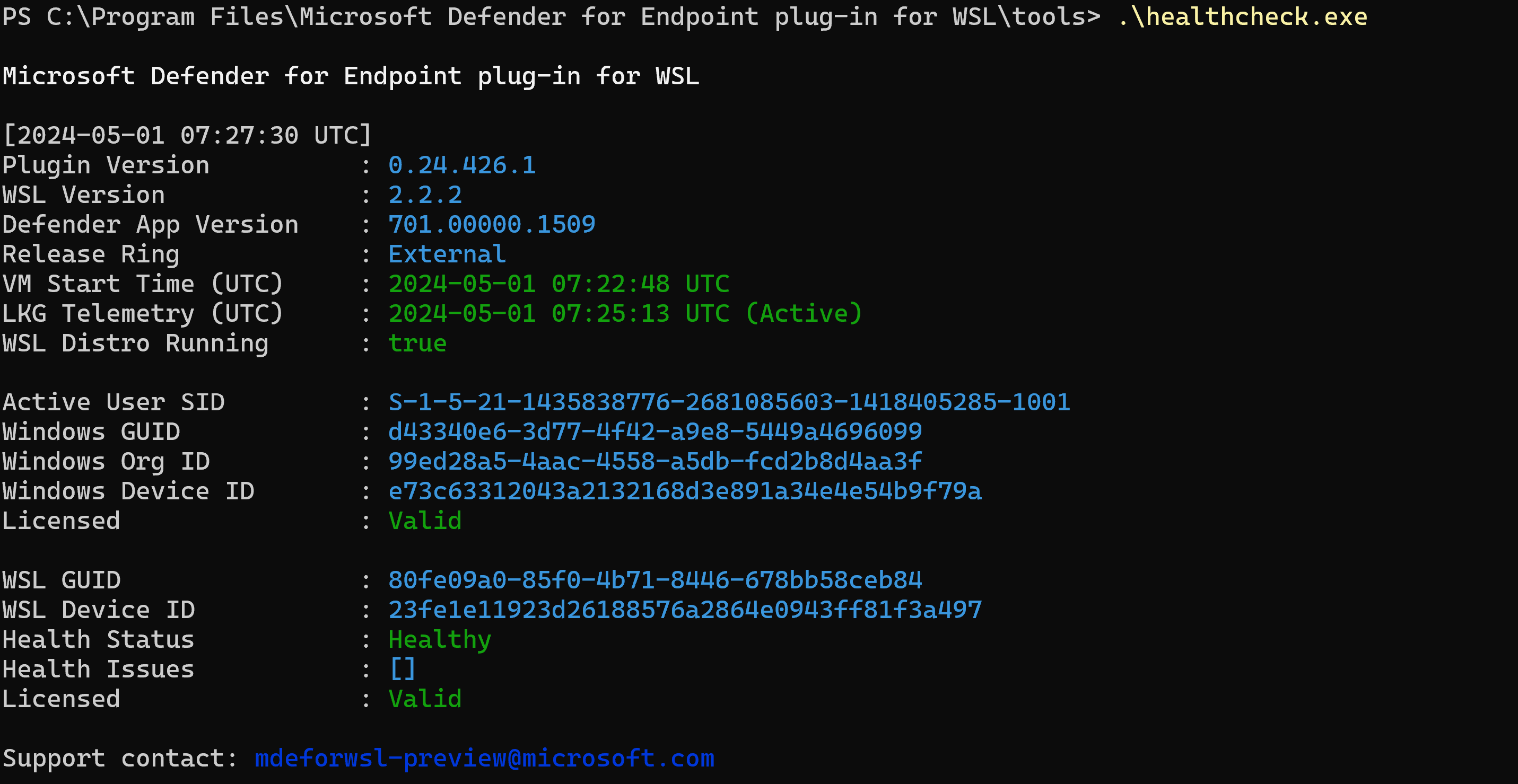

Ejecute el comando :

cd "%ProgramFiles%\Microsoft Defender for Endpoint plug-in for WSL\tools".Ejecute el comando

.\healthcheck.exe.Revise los detalles de Defender y WSL y asegúrese de que coinciden o superan los siguientes requisitos:

-

Versión del complemento:

1.24.522.2 -

Versión de WSL:

2.0.7.0o posterior -

Versión de la aplicación defender:

101.24032.0007 -

Estado de mantenimiento de Defender:

Healthy

-

Versión del complemento:

Configuración de un proxy para Defender que se ejecuta en WSL

En esta sección se describe cómo configurar la conectividad de proxy para el complemento defender para punto de conexión. Si la empresa usa un proxy para proporcionar conectividad a Defender para punto de conexión que se ejecuta en el host de Windows, siga leyendo para determinar si necesita configurarlo para el complemento.

Si desea usar la configuración del proxy de telemetría de windows EDR de host para MDE para el complemento WSL, no se requiere nada más. El complemento adopta automáticamente esta configuración.

Si desea usar la configuración del proxy winhttp del host para MDE para el complemento WSL, no se requiere nada más. El complemento adopta automáticamente esta configuración.

Si desea usar la configuración de red host y proxy de red para MDE para el complemento WSL, no se requiere nada más. El complemento adopta automáticamente esta configuración.

Nota:

WSL Defender solo http admite proxy.

Selección del proxy de complemento

Si el equipo host contiene varias configuraciones de proxy, el complemento selecciona las configuraciones de proxy con la siguiente jerarquía:

Configuración del proxy estático de Defender para punto de conexión (

TelemetryProxyServer).Winhttpproxy (configurado mediantenetshel comando ).Configuración del proxy de Internet & de red.

Por ejemplo, si la máquina host tiene y Winhttp proxyNetwork & Internet proxy, el complemento selecciona Winhttp proxy como configuración de proxy.

Nota:

Ya no se admite la DefenderProxyServer clave del Registro. Siga los pasos descritos anteriormente en este artículo para configurar el proxy en el complemento.

Prueba de conectividad para Defender que se ejecuta en WSL

La prueba de conectividad de Defender se desencadena cada vez que hay una modificación del proxy en el dispositivo y está programada para ejecutarse cada hora.

Al iniciar la máquina wsl, espere 5 minutos y, a continuación, ejecute healthcheck.exe (ubicado en %ProgramFiles%\Microsoft Defender for Endpoint plug-in for WSL\tools para obtener los resultados de la prueba de conectividad). Si se ejecuta correctamente, puede ver que la prueba de conectividad se realizó correctamente. Si se produce un error, puede ver que la prueba invalid de conectividad indica que se produce un error en la conectividad del cliente de MDE complemento de WSL a direcciones URL de servicio de Defender para punto de conexión.

Nota:

Ya no se admite la ConnectivityTest clave del Registro.

Para establecer un proxy para usarlo en contenedores WSL (las distribuciones que se ejecutan en el subsistema), consulte Configuración avanzada en WSL.

Comprobación de la funcionalidad y la experiencia del analista de SOC

Después de instalar el complemento, el subsistema y todos sus contenedores en ejecución se incorporan al portal de Microsoft Defender.

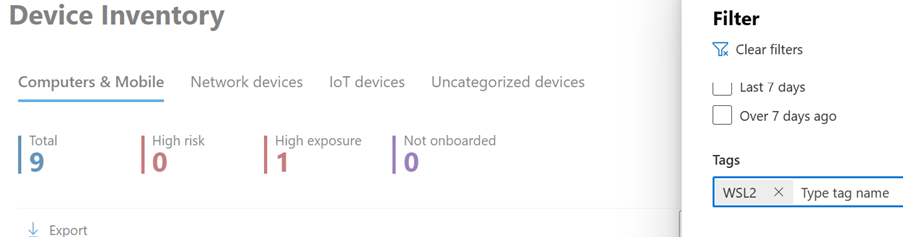

Inicie sesión en el portal de Microsoft Defender y abra la vista Dispositivos.

Filtre con la etiqueta WSL2.

Puede ver todas las instancias de WSL en su entorno con un complemento activo de Defender para punto de conexión para WSL. Estas instancias representan todas las distribuciones que se ejecutan dentro de WSL en un host determinado. El nombre de host de un dispositivo coincide con el del host de Windows. Sin embargo, se representa como un dispositivo Linux.

Abra la página del dispositivo. En el panel Información general , hay un vínculo para dónde se hospeda el dispositivo. El vínculo le permite comprender que el dispositivo se ejecuta en un host de Windows. A continuación, puede girar al host para una investigación o respuesta adicionales.

La escala de tiempo se rellena, de forma similar a Defender para punto de conexión en Linux, con eventos desde dentro del subsistema (archivo, proceso, red). Puede observar la actividad y las detecciones en la vista de escala de tiempo. Las alertas y los incidentes también se generan según corresponda.

Configuración de una etiqueta personalizada para la máquina WSL

El complemento incorpora la máquina WSL con la etiqueta WSL2. Si usted o su organización necesitan una etiqueta personalizada, siga los pasos que se describen a continuación:

Abra registry Editor como administrador.

Cree una clave del Registro con los detalles siguientes:

- Nombre:

GROUP - Tipo:

REG_SZo cadena del Registro - Valor:

Custom tag - Camino:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection\DeviceTagging

- Nombre:

Una vez establecido el registro, reinicie wsl mediante los pasos siguientes:

Abra el símbolo del sistema y ejecute el comando .

wsl --shutdownEjecute el comando

wsl.

Espere entre 5 y 10 minutos para que el portal refleje los cambios.

Nota:

La etiqueta personalizada establecida en el Registro irá seguida de ._WSL2

Por ejemplo, si el conjunto de valores del Registro es Microsoft, la etiqueta personalizada será Microsoft_WSL2 y la misma será visible en el portal.

Prueba del complemento

Para probar el complemento después de la instalación, siga estos pasos:

Abra terminal o símbolo del sistema. (En Windows, vaya a Inicio>Símbolo del sistema. O bien, haga clic con el botón derecho en el botón inicio y, a continuación, seleccione Terminal).

Ejecute el comando

wsl.Descargue y extraiga el archivo de script de https://aka.ms/MDE-Linux-EDR-DIY.

En el símbolo del sistema linux, ejecute el comando

./mde_linux_edr_diy.sh.Una alerta debe aparecer en el portal después de unos minutos para una detección en la instancia de WSL2.

Nota:

Los eventos tardan unos cinco minutos en aparecer en el portal de Microsoft Defender.

Trate la máquina como si fuera un host de Linux normal en su entorno con el que realizar pruebas. En concreto, nos gustaría recibir sus comentarios sobre la capacidad de exponer comportamientos potencialmente malintencionados mediante el nuevo complemento.

Búsqueda avanzada de amenazas

En el esquema de búsqueda avanzada, en la DeviceInfo tabla, hay un nuevo atributo llamado HostDeviceId que puede usar para asignar una instancia de WSL a su dispositivo host de Windows. Estas son algunas consultas de búsqueda de ejemplo:

Obtención de todos los identificadores de dispositivo WSL para la organización o inquilino actual

//Get all WSL device ids for the current organization/tenant

let wsl_endpoints = DeviceInfo

| where OSPlatform == "Linux" and isempty(HostDeviceId) != true

| distinct DeviceId;

wsl_endpoints

Obtención de identificadores de dispositivo WSL y sus identificadores de dispositivo host correspondientes

//Get WSL device ids and their corresponding host device ids

DeviceInfo

| where OSPlatform == "Linux" and isempty(HostDeviceId) != true

| distinct WSLDeviceId=DeviceId, HostDeviceId

Obtener una lista de identificadores de dispositivo WSL donde se ejecutó curl o wget

//Get a list of WSL device ids where curl or wget was run

let wsl_endpoints = DeviceInfo

| where OSPlatform == "Linux" and isempty(HostDeviceId) != true

| distinct DeviceId;

DeviceProcessEvents

| where FileName == "curl" or FileName == "wget"

| where DeviceId in (wsl_endpoints)

| sort by Timestamp desc

Solución de problemas

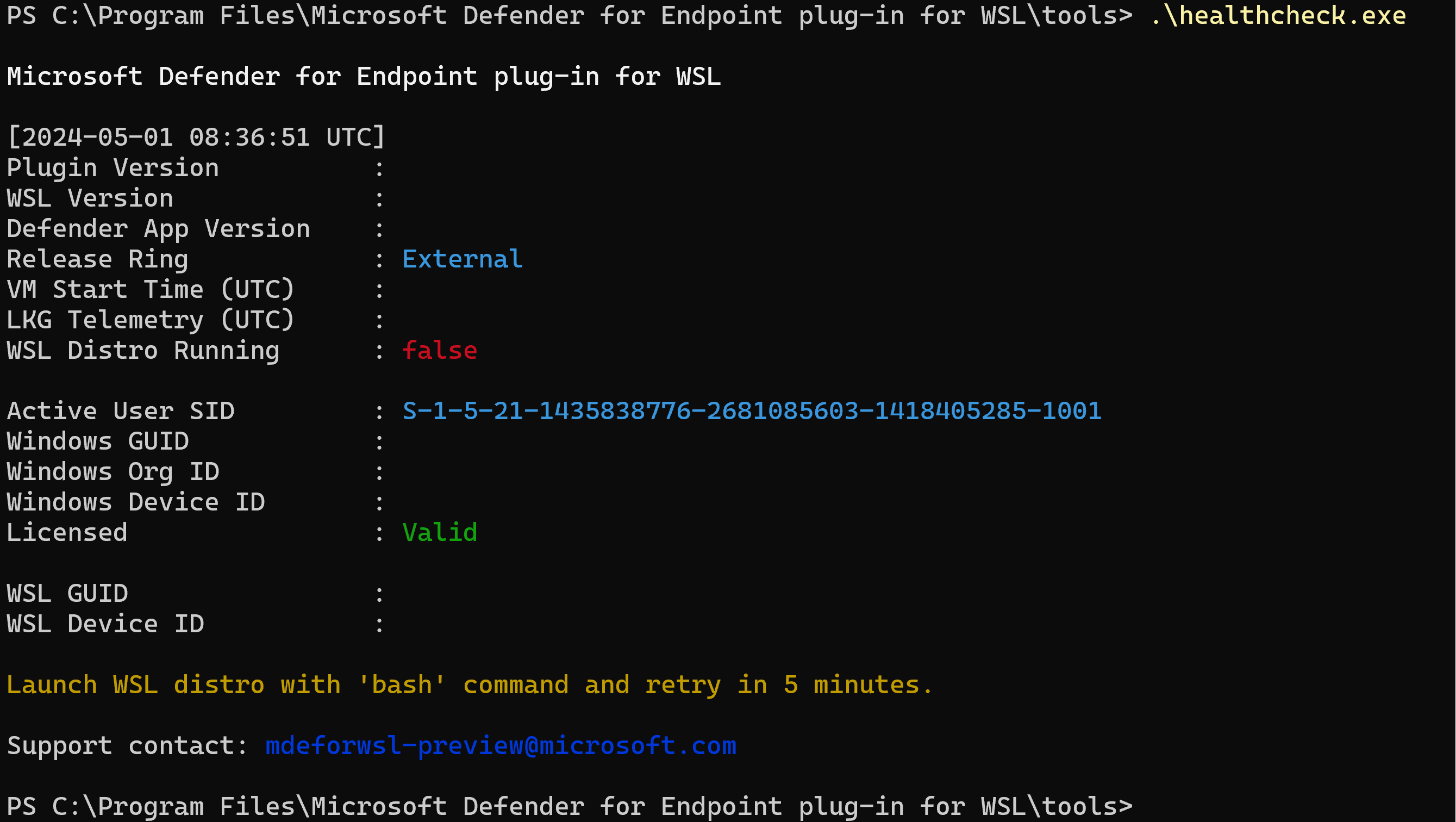

El comando healthcheck.exe muestra la salida "Launch WSL distro with 'bash' command and retry in five minutes".

Abra una instancia de terminal y ejecute el comando

wsl.Espere al menos cinco minutos antes de volver a ejecutar la comprobación de estado.

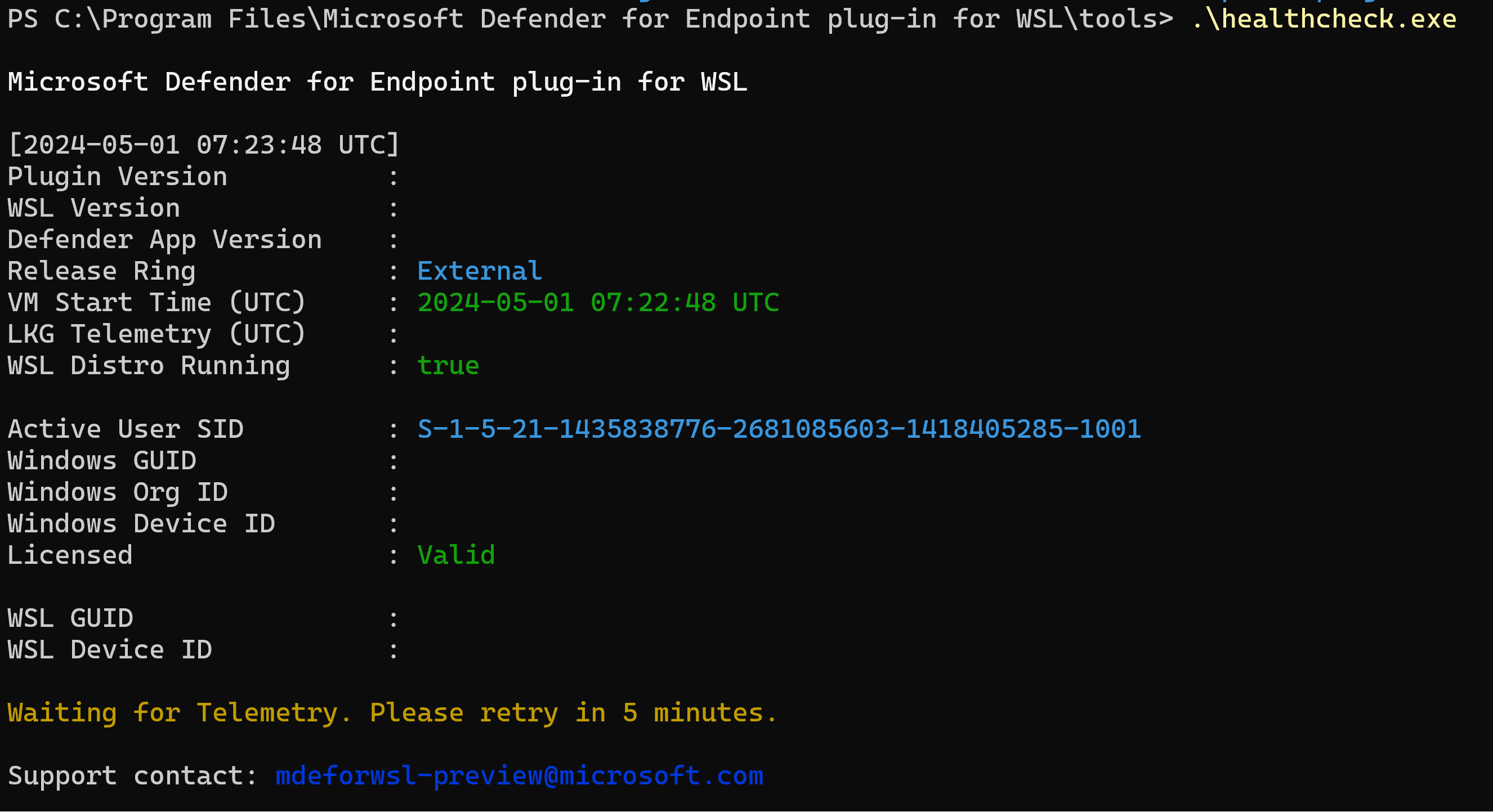

El healthcheck.exe comando podría mostrar la salida " Esperando telemetría. Vuelva a intentarlo en cinco minutos".

Si se produce ese error, espere cinco minutos y vuelva a ejecutar healthcheck.exe.

No ve ningún dispositivo en el portal de Microsoft Defender o no ve ningún evento en la escala de tiempo.

Compruebe lo siguiente:

Si no ve un objeto de máquina, asegúrese de que ha transcurrido suficiente tiempo para completar la incorporación (normalmente hasta 10 minutos).

Asegúrese de usar los filtros adecuados y de que tiene asignados los permisos adecuados para ver todos los objetos de dispositivo. (Por ejemplo, ¿su cuenta o grupo está restringido a un grupo específico?)

Use la herramienta de comprobación de estado para proporcionar información general sobre el estado general del complemento. Abra Terminal y ejecute la

healthcheck.exeherramienta desde%ProgramFiles%\Microsoft Defender for Endpoint plug-in for WSL\tools.Habilite la prueba de conectividad y compruebe la conectividad de Defender para punto de conexión en WSL. Si se produce un error en la prueba de conectividad, proporcione la salida de la herramienta de comprobación de estado a nuestro equipo de soporte técnico.

La prueba de conectividad notifica que no es "válida" en la comprobación de estado

Si la máquina tiene una configuración de proxy, ejecute el comando

healthCheck --extendedProxy. Esto proporcionará información sobre qué proxy se establece en el equipo y si estas configuraciones no son válidas para WSL Defender.

Si los pasos mencionados anteriormente no solucionan el problema, incluya los siguientes valores de configuración en el

.wslconfigque se encuentra y%UserProfile%reinicie WSL. Puede encontrar detalles sobre la configuración en Configuración de WSL.En Windows 11

# Settings apply across all Linux distros running on WSL 2 [wsl2] dnsTunneling=true networkingMode=mirroredEn Windows 10

# Settings apply across all Linux distros running on WSL 2 [wsl2] dnsProxy=false

Los problemas de conectividad persisten

Recopile los registros de red siguiendo estos pasos:

Abra un símbolo del sistema de PowerShell con privilegios elevados (administrador).

Descargue y ejecute:

.\collect-networking-logs.ps1Invoke-WebRequest -UseBasicParsing "https://raw.githubusercontent.com/microsoft/WSL/master/diagnostics/collect-networking-logs.ps1" -OutFile collect-networking-logs.ps1 Set-ExecutionPolicy Bypass -Scope Process -Force .\collect-networking-logs.ps1Abra un nuevo símbolo del sistema y ejecute el siguiente comando:

wsl.Abra un símbolo del sistema con privilegios elevados (admin) y ejecute el siguiente comando:

wsl --debug-shell.En el shell de depuración, ejecute:

mdatp connectivity test.Permitir que se complete la prueba de conectividad.

Detenga el .ps1 se ejecutó en el paso 2.

Comparta el archivo .zip generado junto con la agrupación de soporte técnico que se puede recopilar como se menciona en los pasos.

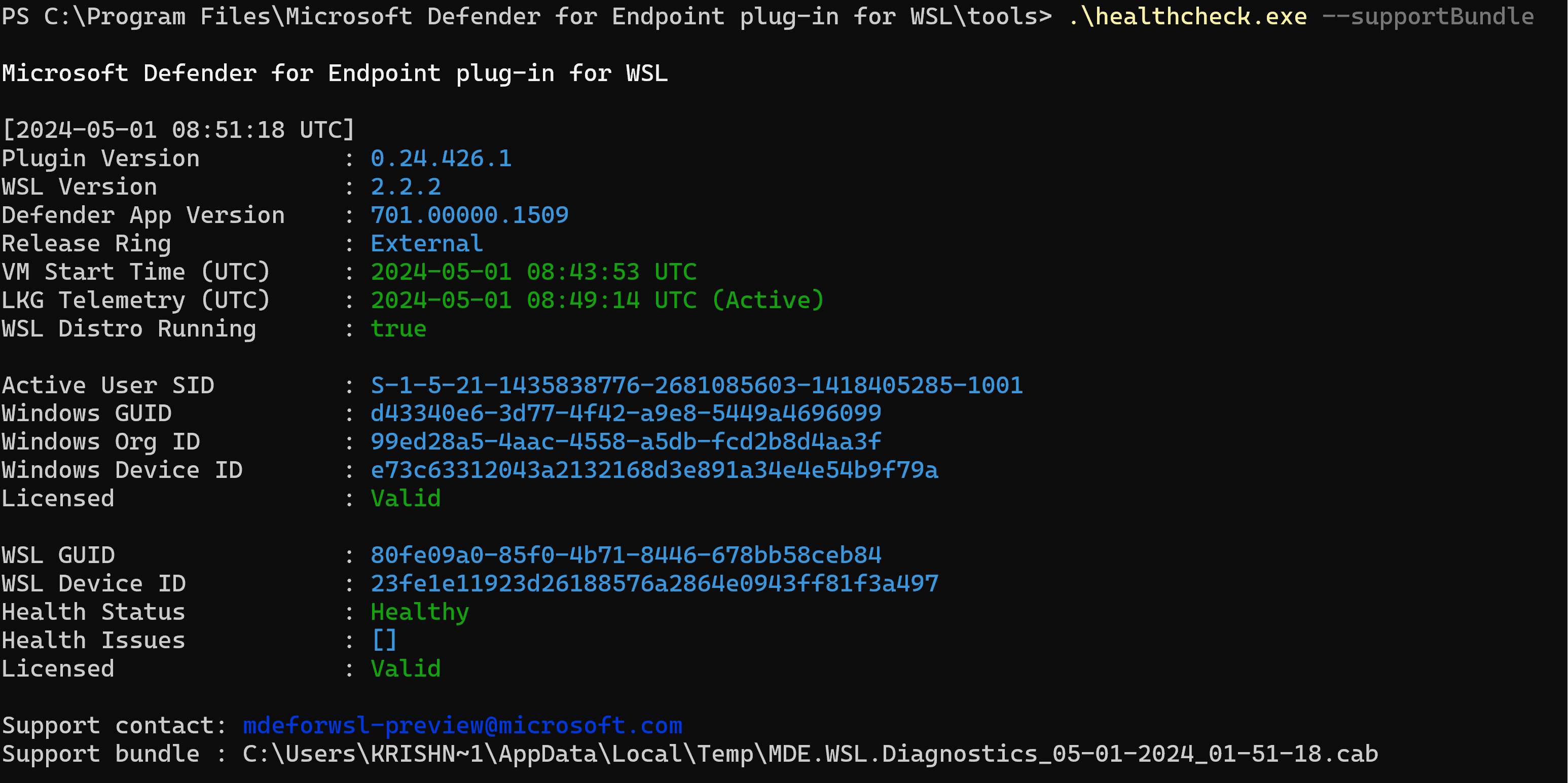

Recopilación de un paquete de soporte técnico

Si se encuentra con otros desafíos o problemas, abra Terminal y ejecute los siguientes comandos para generar una agrupación de soporte técnico:

cd "%ProgramFiles%\Microsoft Defender for Endpoint plug-in for WSL\tools".\healthcheck.exe --supportBundleLa agrupación de compatibilidad se puede encontrar en la ruta de acceso proporcionada por el comando anterior.

Microsoft Defender punto de conexión para WSL admite distribuciones de Linux que se ejecutan en WSL 2. Si están asociadas a WSL 1, es posible que encuentre problemas. Por lo tanto, se recomienda deshabilitar WSL 1. Para hacerlo con la directiva de Intune, siga estos pasos:

Vaya a Dispositivos> Perfiles >de configuraciónCrear>nueva directiva.

Seleccione Windows 10 y elcatálogo de configuración posterior>.

Cree un nombre para el nuevo perfil y busque Subsistema de Windows para Linux para ver y agregar la lista completa de opciones disponibles.

Establezca la opción Allow WSL1 (Permitir WSL1) en Disabled (Deshabilitado) para asegurarse de que solo se pueden usar distribuciones de WSL 2.

Como alternativa, si desea seguir usando WSL 1 o no usar la directiva de Intune, puede asociar de forma selectiva las distribuciones instaladas para ejecutarlas en WSL 2 mediante la ejecución del comando en PowerShell:

wsl --set-version <YourDistroName> 2Para tener WSL 2 como versión de WSL predeterminada para que se instalen nuevas distribuciones en el sistema, ejecute el siguiente comando en PowerShell:

wsl --set-default-version 2

El complemento usa el anillo de Windows EDR de forma predeterminada. Si desea cambiar a un anillo anterior, establezca

OverrideReleaseRingen uno de los siguientes elementos en el Registro y reinicie WSL:-

Nombre:

OverrideReleaseRing -

Tipo:

REG_SZ -

Valor:

Dogfood or External or InsiderFast or Production -

Ruta de acceso:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Microsoft Defender for Endpoint plug-in for WSL

-

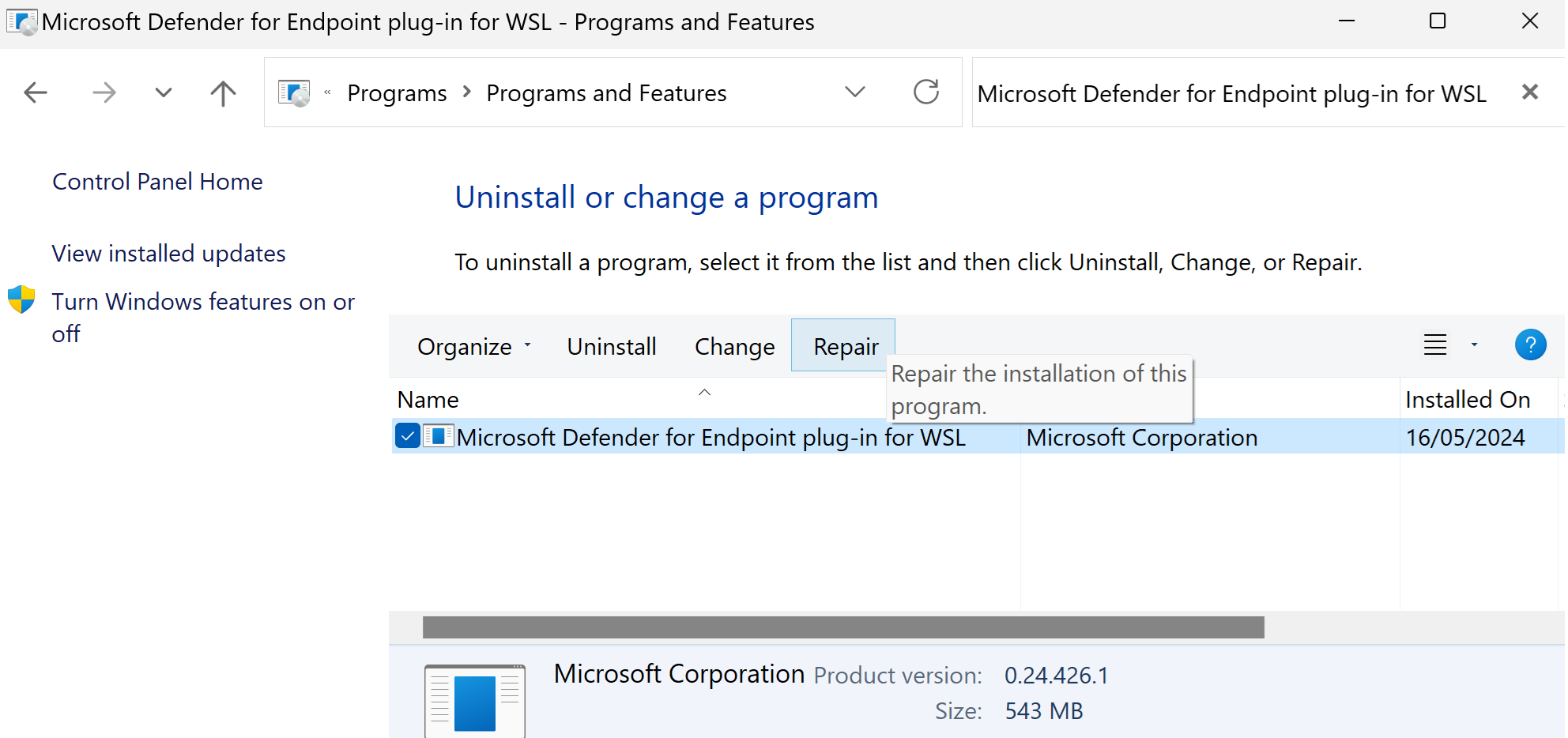

Nombre:

Si ve un error al iniciar WSL, como "Se devolvió un error irrecuperable por el complemento 'DefenderforEndpointPlug-in' Código de error: Wsl/Service/CreateInstance/CreateVm/Plugin/ERROR_FILE_NOT_FOUND", significa que el complemento Defender para punto de conexión para la instalación de WSL es defectuoso. Para repararlo, siga estos pasos: