Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Las opciones de configuración de Microsoft Entra ID pueden afectar a cualquier recurso del inquilino de Microsoft Entra a través de acciones de administración dirigidas o para todo el inquilino.

¿Qué es una configuración?

Las configuraciones son cambios en Microsoft Entra ID que modifican el comportamiento o las funcionalidades de un servicio o característica de Microsoft Entra. Por ejemplo, cuando se configura una directiva de acceso condicional, se modifica quién puede acceder a las aplicaciones de destino y en qué circunstancias.

Es necesario comprender los elementos de configuración que son importantes para la organización. Las siguientes configuraciones tienen un gran impacto en la posición de seguridad.

Configuraciones para todo el inquilino

Identidades externas: los administradores del inquilino identifican y controlan las identidades externas que se pueden aprovisionar en el inquilino. Determinan lo siguiente:

- Si se permiten identidades externas en el inquilino.

- Desde qué dominios se pueden agregar identidades externas.

- Si los usuarios pueden invitar a usuarios de otros inquilinos.

Ubicaciones con nombre: los administradores pueden crear ubicaciones con nombre, que se pueden usar para:

- Bloquear los inicios de sesión desde ubicaciones concretas.

- Desencadenar directivas de acceso condicional como la autenticación multifactor.

Métodos de autenticación permitidos: los administradores establecen los métodos de autenticación permitidos para el inquilino.

Opciones de autoservicio: los administradores establecen opciones de autoservicio, como el autoservicio de restablecimiento de contraseña, y crean grupos de Office 365 en el nivel de inquilino.

La implementación de algunas configuraciones para todo el inquilino se puede limitar, siempre que no se invaliden mediante directivas globales. Por ejemplo:

- Si el inquilino está configurado para permitir identidades externas, un administrador de recursos puede impedir que esas identidades accedan a un recurso.

- Si el inquilino está configurado para permitir el registro de dispositivos personales, un administrador de recursos puede impedir que esos dispositivos accedan a recursos específicos.

- Si se configuran ubicaciones con nombre, un administrador de recursos puede configurar directivas que permitan o impidan el acceso desde esas ubicaciones.

Configuraciones de acceso condicional

Las directivas de acceso condicional son configuraciones de control de acceso que reúnen señales para tomar decisiones y aplicar directivas de la organización.

Consulte ¿Qué es el acceso condicional en Microsoft Entra ID? para obtener más información sobre las directivas de acceso condicional.

Nota:

Aunque una configuración modifica el comportamiento o las funcionalidades de un objeto o directiva, no todos los cambios en un objeto son configuraciones. Puede cambiar los datos o atributos asociados a un elemento, como la dirección de un usuario, sin que afecte a la funcionalidad de ese objeto de usuario.

¿Qué es una configuración incorrecta?

Una configuración incorrecta es una configuración de un recurso o directiva que difiere de las directivas o planes de la organización y provoca consecuencias involuntarias o no deseadas.

Una configuración incorrecta de la configuración para todo el inquilino o las directivas de acceso condicional puede afectar gravemente a la seguridad y a la imagen pública de su organización de las siguientes formas:

Cambia la forma en que interactúan los administradores, los usuarios de los inquilinos y los usuarios externos con los recursos del inquilino:

- Limita innecesariamente el acceso a los recursos.

- Suaviza los controles de acceso en recursos confidenciales.

Cambia la capacidad de los usuarios para interactuar con otros inquilinos y de los usuarios externos para interactuar con el inquilino.

Provoca la denegación de servicio, por ejemplo, al no permitir que los clientes accedan a sus cuentas.

Interrumpe las dependencias entre los datos, los sistemas y las aplicaciones, de forma que se producen errores de los procesos de negocio.

¿Cuándo se producen las configuraciones incorrectas?

Las configuraciones incorrectas es más probable que se produzcan en las siguientes situaciones:

- Se comete un error durante los cambios ad hoc.

- Se comete un error como resultado de los ejercicios de solución de problemas.

- Una acción se llevó a cabo con mala intención por parte de un actor inapropiado.

Prevención de las configuraciones incorrectas

Es fundamental que las modificaciones en la configuración prevista de un inquilino de Microsoft Entra estén sujetas a procesos sólidos de administración de cambios, entre los que se incluyen los siguientes:

- La documentación del cambio, incluido el estado anterior y el estado previsto posterior al cambio.

- El uso de Privileged Identity Management (PIM) para asegurarse de que los administradores con intención de realizar cambios deban escalar deliberadamente sus privilegios para ello. Para obtener más información sobre PIM, consulte Qué es Privileged Identity Management.

- El uso de un flujo de trabajo de aprobación seguro para los cambios, por ejemplo, requerir la aprobación de la escalación de privilegios de PIM.

Supervisión de los cambios de configuración

Aunque quiera evitar las configuraciones incorrectas, no puede establecer el estándar de los cambios tan alto que afecte a la capacidad de los administradores para hacer eficazmente su trabajo.

Supervise detenidamente los cambios de configuración. Para ello, observe las siguientes operaciones en el registro de auditoría de Microsoft Entra:

- Sumar

- Crear

- Actualizar

- Set

- Eliminar

En la tabla siguiente se incluyen entradas informativas en el registro de auditoría que puede buscar.

Cambios en la configuración del método de autenticación y el acceso condicional

Las directivas de acceso condicional se crean en la página Acceso condicional de Azure Portal. Los cambios en las directivas se realizan en la página Detalles de la directiva de acceso condicional de la directiva.

| Filtro de servicio | Actividades | Impactos potenciales |

|---|---|---|

| Acceso condicional | Agregar, actualizar o eliminar una directiva de acceso condicional | Se concede o bloquea el acceso de usuario cuando no se debería. |

| Acceso condicional | Agregar, actualizar o eliminar una ubicación con nombre | Las ubicaciones de red consumidas por la directiva de acceso condicional no están configuradas según lo previsto, lo que crea brechas en las condiciones de la directiva de acceso condicional. |

| Método de autenticación | Actualizar la directiva de métodos de autenticación | Los usuarios pueden usar métodos de autenticación más débiles o no tienen acceso a un método que deberían usar. |

Cambios de configuración de restablecimiento de contraseña y usuario

Los cambios en la configuración de usuario se realizan en la página Configuración de usuario de Azure Portal. Los cambios de restablecimiento de contraseña se realizan en la página Restablecimiento de contraseña. Los cambios realizados en estas páginas se capturan en el registro de auditoría, como muestra la tabla siguiente.

| Filtro de servicio | Actividades | Impactos potenciales |

|---|---|---|

| Core Directory (Directorio principal) | Actualización de configuración de compañía | Los usuarios pueden o no ser capaces de registrar aplicaciones, contrariamente a la intención. |

| Core Directory (Directorio principal) | Establecer la información de la compañía | Los usuarios pueden ser capaces o no de acceder al portal de administración de Microsoft Entra, contrariamente a la intención. Las páginas de inicio de sesión no representan la marca de la empresa, lo que puede dañar la reputación. |

| Core Directory (Directorio principal) | Actividad: Entidad de servicio actualizada Destino: Conexión de LinkedIn 0365 |

Los usuarios pueden ser capaces o no de conectar su cuenta de Microsoft Entra con LinkedIn, contrariamente a la intención. |

| Self-service group management (Administración de grupos de autoservicio) | Actualizar el valor de la característica Myapps | Los usuarios pueden o no ser capaces de usar características de usuario, contrariamente a la intención. |

| Self-service group management (Administración de grupos de autoservicio) | Actualizar el valor de la característica ConvergedUXV2 | Los usuarios pueden o no ser capaces de usar características de usuario, contrariamente a la intención. |

| Self-service group management (Administración de grupos de autoservicio) | Actualizar el valor de la característica MyStaff | Los usuarios pueden o no ser capaces de usar características de usuario, contrariamente a la intención. |

| Core Directory (Directorio principal) | Actividad: Actualizar la entidad de servicio Destino: Servicio de restablecimiento de contraseña de Microsoft |

Los usuarios pueden o no restablecer su contraseña, contrariamente a la intención. Los usuarios deben o no registrarse para el autoservicio de restablecimiento de contraseña, contrariamente a la intención. Los usuarios pueden restablecer su contraseña mediante métodos no aprobados, por ejemplo, usar preguntas de seguridad. |

Cambios de configuración de identidades externas

Puede realizar cambios en esta configuración en las páginas Identidades externas o Configuración de colaboración externa de Azure Portal.

| Filtro de servicio | Actividades | Impactos potenciales |

|---|---|---|

| Core Directory (Directorio principal) | Agregar un asociado a la configuración de acceso entre inquilinos, actualizarlo o eliminarlo de ella | Los usuarios tienen acceso saliente a inquilinos que deberían estar bloqueados. Los usuarios de inquilinos externos que deberían estar bloqueados tienen acceso de entrada. |

| B2C | Crear o eliminar un proveedor de identidades | Faltan proveedores de identidades para los usuarios que deberían poder colaborar, lo que bloquea el acceso a esos usuarios. |

| Core Directory (Directorio principal) | Establecimiento de característica de directorio en inquilino | Los usuarios externos tienen más o menos visibilidad de la prevista sobre los objetos de directorio. Los usuarios externos pueden o no invitar a otros usuarios externos al inquilino, contrariamente a la intención. |

| Core Directory (Directorio principal) | Establecer la configuración de la federación en el dominio | Las invitaciones de los usuarios externos pueden o no enviarse a los usuarios de otros inquilinos, contrariamente a la intención. |

| Directivade autorización | Actualizar la directiva de autorización | Las invitaciones de los usuarios externos pueden o no enviarse a los usuarios de otros inquilinos, contrariamente a la intención. |

| Core Directory (Directorio principal) | Actualización de directiva | Las invitaciones de los usuarios externos pueden o no enviarse a los usuarios de otros inquilinos, contrariamente a la intención. |

Cambios en la configuración de definición de movilidad y roles personalizados

| Filtro de servicio | Actividades/portal | Impactos potenciales |

|---|---|---|

| Core Directory (Directorio principal) | Agregar definición de roles | El ámbito del rol personalizado es más reducido o amplio de lo previsto. |

| PIM | Actualizar configuración de roles | El ámbito del rol personalizado es más reducido o amplio de lo previsto. |

| Core Directory (Directorio principal) | Actualizar definición de roles | El ámbito del rol personalizado es más reducido o amplio de lo previsto. |

| Core Directory (Directorio principal) | Eliminación de definiciones de roles | Faltan roles personalizados. |

| Core Directory (Directorio principal) | Agregar concesión de permisos delegados | Falta la configuración de administración de dispositivos móviles o administración de aplicaciones móviles o está mal, lo que provoca un error en la administración de dispositivos o aplicaciones. |

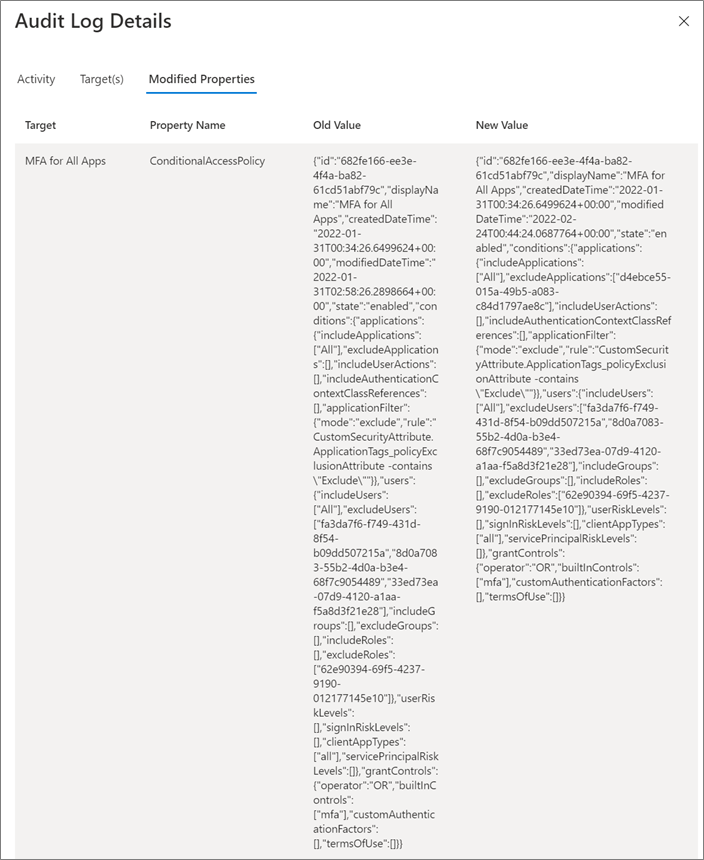

Visualización de detalles del registro de auditoría

La selección de algunas entradas de auditoría en el registro de auditoría proporcionará detalles sobre los valores de configuración antiguos y nuevos. Por ejemplo, para los cambios de configuración de la directiva de acceso condicional, puede ver la información en la captura de pantalla siguiente.

Uso de libros para supervisar los cambios

Los libros de Azure Monitor pueden ayudarle a supervisar los cambios de configuración.

El libro de informes de operaciones confidenciales puede ayudar a identificar actividades sospechosas de la aplicación y la entidad de servicio que podrían indicar un riesgo, entre las que se incluyen:

- Los métodos de autenticación o las credenciales de aplicaciones o entidades de servicio que se han modificado.

- Los permisos nuevos que se han otorgado a las entidades de servicio.

- Las actualizaciones de pertenencia a grupos y roles de directorio para entidades de servicio.

- La configuración de federación que se ha modificado.

El libro de actividad de acceso entre inquilinos puede ayudar a supervisar las aplicaciones de los inquilinos externos a las que acceden los usuarios y las aplicaciones a las que acceden los usuarios externos del inquilino. Use este libro para buscar cambios anómalos en el acceso entrante o saliente de las aplicaciones entre inquilinos.

Pasos siguientes

- Para obtener información básica sobre la capacidad de recuperación, consulte Procedimientos recomendados para la capacidad de recuperación.

- Para obtener información sobre cómo recuperarse de las eliminaciones, consulte Recuperación de eliminaciones.