¿Cuáles son los permisos de usuario predeterminados en Microsoft Entra ID?

En Microsoft Entra ID, a todos los usuarios se les concede un conjunto de permisos predeterminados. El acceso de un usuario consta del tipo de usuario, sus asignaciones de roles y su propiedad de objetos individuales.

En este artículo se describen dichos permisos predeterminados y se ofrece una comparación de los valores predeterminados de los usuarios miembros e invitados. Los permisos de usuario predeterminados solo se pueden cambiar en la configuración del usuario en Microsoft Entra ID.

Usuarios miembros e invitados

El conjunto de permisos predeterminados depende de si el usuario es miembro nativo del inquilino (usuario miembro) o si se incorpora desde otro directorio, como un invitado de la colaboración B2B (usuario invitado). Para obtener más información sobre cómo añadir usuarios invitados, consulte ¿Qué es la colaboración B2B de Microsoft Entra?. Estas son las funcionalidades de los permisos predeterminados:

Los usuarios miembro pueden registrar aplicaciones, administrar el número de teléfono móvil y la fotografía de su propio perfil, cambiar su contraseña e invitar a los invitados de B2B. Estos usuarios también pueden leer toda la información del directorio (con algunas excepciones).

Los usuarios invitados tienen permisos de directorio restringidos. Pueden administrar su propio perfil, cambiar su propia contraseña y recuperar algo de información sobre otros usuarios, grupos y aplicaciones. Sin embargo, no pueden leer toda la información del directorio.

Por ejemplo, los usuarios invitados no pueden enumerar la lista de todos los usuarios, los grupos y otros objetos de directorio. Los invitados se pueden agregar a los roles de administrador, que les conceden permisos completos de lectura y escritura. Los invitados también pueden invitar a otros usuarios.

Comparación de los permisos predeterminados de miembros e invitados

| Ámbito | Permisos de usuarios miembros | Permisos de usuarios invitados predeterminados | Permisos de usuarios administrados restringidos |

|---|---|---|---|

| Usuarios y contactos |

|

|

|

| Grupos |

|

|

|

| Aplicaciones |

|

|

|

| Dispositivos |

|

Sin permisos | Sin permisos |

| Organización |

|

|

|

| Roles y ámbitos |

|

Sin permisos | Sin permisos |

| Suscripciones |

|

Sin permisos | Sin permisos |

| Directivas |

|

Sin permisos | Sin permisos |

Restringir los permisos predeterminados de los usuarios miembros

Es posible agregar restricciones a los permisos predeterminados de los usuarios.

Puede restringir los permisos predeterminados de los usuarios miembros de las maneras siguientes:

Precaución

El uso del switch Restringir el acceso al portal de administración de Microsoft Entra NO es una medida de seguridad . Para obtener más información sobre la funcionalidad, consulte la siguiente tabla.

| Permiso | Explicación del valor |

|---|---|

| Registrar aplicaciones | Si se selecciona No en esta opción, se impide que los usuarios creen registros de aplicaciones. Después, puede devolver la capacidad a personas concretas agregándolas al rol de desarrollador de aplicaciones. |

| Permitir a los usuarios conectar su cuenta profesional o educativa con LinkedIn | Si se selecciona No en esta opción, se impide que los usuarios conecten su cuenta profesional o educativa con su cuenta de LinkedIn. Para más información, consulte Consentimiento y uso compartido de datos de conexiones de cuentas de LinkedIn. |

| Crear grupos de seguridad | Si se selecciona No en esta opción, se impide que los usuarios creen grupos de seguridad. Aquellos usuarios que tengan asignado al menos el rol de Administrador de usuarios sí pueden crear grupos de seguridad. Para obtener más información, consulte Microsoft Enters cmdlets for configuring group settings. |

| Crear grupos de Microsoft 365 | Si esta opción se establece en No, se impide que los usuarios creen grupos de Microsoft 365. Si esta opción se establece en Algunos, se permite que un conjunto de usuarios creen grupos de Microsoft 365. Cualquier usuario que tenga asignado al menos el rol de Administrador de usuarios puede crear grupos de Microsoft 365. Para obtener más información, consulte Microsoft Enters cmdlets for configuring group settings. |

| Restringir el acceso al portal de administración de Microsoft Entra | ¿Qué hace este cambio? No permite a los no administradores navegar por el portal de administración de Microsoft Entra. Sí impide a los usuarios que no son administradores examinar el portal de administración de Microsoft Entra. Los usuarios que no son administradores y que son propietarios de grupos o aplicaciones no pueden utilizar Azure Portal para administrar los recursos que les pertenecen. ¿Qué es lo que no hace? ¿Cuándo debo usar este cambio? ¿Cuándo no debo usar este cambio? ¿Cómo puedo otorgar solo a un usuario no administrador específico la capacidad de usar el portal de administración de Microsoft Entra? Restricción del acceso al portal de administración de Microsoft Entra |

| Impedir que los usuarios que no sean administradores creen inquilinos | Los usuarios pueden crear inquilinos en el ID de Microsoft Entra y en el portal de administración de Microsoft Entra en Administrar inquilino. La creación de un inquilino se registra en el registro de auditoría bajo la categoría DirectoryManagement y la actividad Create Company (Crear empresa). Cualquier persona que cree un inquilino se convierte en el administrador global de ese inquilino. El inquilino recién creado no hereda ningún ajuste ni configuración. ¿Qué hace este cambio? Cómo conceder solo a los usuarios específicos que no sea administradores la capacidad de crear nuevos inquilinos? |

| Restricción de recuperación de claves de BitLocker para los dispositivos de propiedad de los usuarios | Esta configuración se puede encontrar en el centro de administración de Microsoft Entra en configuración del dispositivo. Si establece esta opción en Sí, se impide que los usuarios puedan recuperar las claves de BitLocker de autoservicio para sus dispositivos en propiedad. Los usuarios deben ponerse en contacto con el departamento de soporte técnico de la organización para recuperar las claves de BitLocker. Establecer esta opción en No permite a los usuarios recuperar sus claves de BitLocker. |

| Leer a otros usuarios | Esta configuración solo está disponible en Microsoft Graph y PowerShell. Si establece esta marca en $false, se impide que quienes no son administradores lean la información de los usuarios desde el directorio. Esta marca podría impedir la lectura de información del usuario en otros servicios de Microsoft, como Microsoft Teams.Esta configuración está pensada para circunstancias especiales, por lo que no se recomienda establecer la marca en |

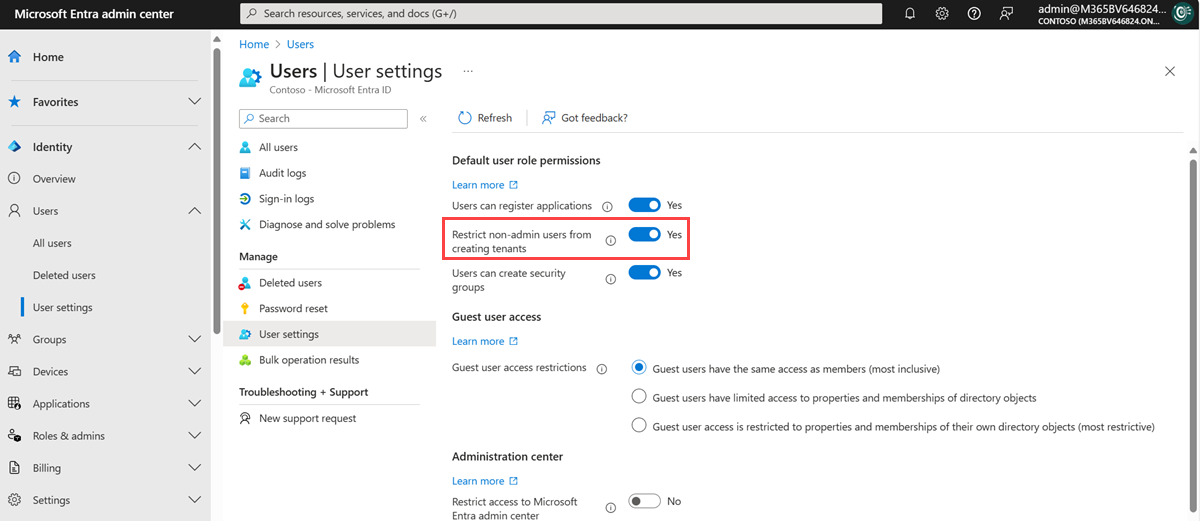

En la siguiente captura de pantalla se muestra la opción Impedir que los usuarios que no sean administradores creen inquilinos.

Restringir los permisos predeterminados de los usuarios invitados

Puede restringir los permisos predeterminados de los usuarios invitados de las maneras siguientes.

Nota

La opción Restricciones del acceso de usuarios invitados reemplazó a la opción Los permisos de los usuarios invitados están limitados. Para obtener orientación sobre el uso de esta función, consulte Restringir permisos de acceso de invitado en Microsoft Entra ID.

| Permiso | Explicación del valor |

|---|---|

| Restricciones de acceso de usuarios invitados | Establecer esta opción en Los usuarios invitados tienen el mismo acceso que los miembros concede de manera predeterminada todos los permisos de usuario miembro a los usuarios invitados. Establecer esta opción en El acceso de los usuarios invitados está restringido a las propiedades y pertenencias de sus propios objetos de directorio restringe de manera predeterminada el acceso de un invitado solo a su propio perfil de usuario. Ya no se permite el acceso a otros usuarios ni siquiera al buscar por nombre principal de usuario, Id. de objeto o nombre para mostrar. Además, ya no se permite el acceso a la información de grupos, incluidas las pertenencias a grupos. Esta configuración no impide el acceso a grupos unidos de otros servicios de Microsoft 365, como Microsoft Teams. Para más información, consulte Microsoft Teams guest access (Acceso de invitado en Microsoft Teams). Los usuarios invitados se pueden seguir agregando a los roles Administrador independientemente de esta configuración de permiso. |

| Los invitados pueden invitar | Establecer esta opción en Sí permite que los invitados inviten a otros usuarios. Para más información, consulte Configuración de la colaboración externa. |

Propiedad del objeto

Permisos de propietario del registro de una aplicación

Cuando un usuario registra una aplicación, se agrega automáticamente como propietario de la misma. Como propietario, puede administrar los metadatos de la aplicación, como el nombre y los permisos que solicita la aplicación. También pueden administrar la configuración específica del inquilino de la aplicación, como la configuración de inicio de sesión único (SSO) y las asignaciones de usuarios.

Un propietario también puede agregar o quitar otros propietarios. A diferencia de los usuarios asignados al menos el rol de Administrador de aplicaciones, los propietarios solo pueden administrar las aplicaciones que poseen.

Permisos de propietario de las aplicaciones empresariales

Cuando un usuario agrega una aplicación empresarial, se agrega automáticamente como propietario. Como propietario, también puede administrar la configuración específica del inquilino de la aplicación, como la configuración de SSO, el aprovisionamiento y las asignaciones de usuarios.

Un propietario también puede agregar o quitar otros propietarios. A diferencia de los usuarios asignados al menos el rol de Administrador de aplicaciones, los propietarios solo pueden administrar las aplicaciones que poseen.

Permisos de propietario de grupo

Cuando un usuario crea un grupo, se agrega automáticamente como propietario de dicho grupo. Como propietario, puede administrar las propiedades del grupo (como el nombre) y administrar la pertenencia al grupo.

Un propietario también puede agregar o quitar otros propietarios. A diferencia de aquellos usuarios con al menos el rol de Administrador de grupos, los propietarios solo pueden administrar los grupos que poseen y solo pueden agregar o quitar miembros de un grupo si se asigna el tipo de pertenencia al grupo.

Para asignar un propietario de grupo, consulte Administración de propietarios de un grupo.

Para usar Privileged Access Management (PIM) para que un grupo sea apto para una asignación de roles, vea Uso de grupos de Microsoft Entra para administrar asignaciones de roles.

Permisos de propiedad

Las siguientes tablas describen los permisos específicos en Microsoft Entra ID que los usuarios miembros tienen sobre los objetos de su propiedad. Los usuarios solo tienen estos permisos en los objetos que poseen.

Registros de aplicación que se poseen

Los usuarios pueden realizar las siguientes acciones en los registros de aplicación que poseen:

| Acción | Descripción |

|---|---|

| microsoft.directory/applications/audience/update | Actualice la propiedad applications.audience en Microsoft Entra ID. |

| microsoft.directory/applications/authentication/update | Actualice la propiedad applications.authentication en Microsoft Entra ID. |

| microsoft.directory/applications/basic/update | Actualice las propiedades básicas de las aplicaciones en Microsoft Entra id. |

| microsoft.directory/applications/credentials/update | Actualice la propiedad applications.credentials en Microsoft Entra ID. |

| microsoft.directory/applications/delete | Elimine las aplicaciones en Microsoft Entra ID. |

| microsoft.directory/applications/owners/update | Actualice la propiedad applications.owners en Microsoft Entra ID. |

| microsoft.directory/applications/permissions/update | Actualice la propiedad applications.permissions en Microsoft Entra ID. |

| microsoft.directory/applications/policies/update | Actualice la propiedad applications.policies en Microsoft Entra ID. |

| microsoft.directory/applications/restore | Restaurar aplicaciones en Microsoft Entra ID. |

Aplicaciones empresariales que se poseen

Los usuarios pueden realizar las siguientes acciones en las aplicaciones empresariales que poseen. Una aplicación empresarial se compone de la entidad de servicio, una o varias directivas de aplicación y, a veces, un objeto de aplicación en el mismo inquilino que la entidad de servicio.

| Acción | Descripción |

|---|---|

| microsoft.directory/auditLogs/allProperties/read | Leer todas las propiedades (incluidas las propiedades con privilegios) de los registros de auditoría en Microsoft Entra ID. |

| microsoft.directory/policies/basic/update | Actualice las propiedades básicas de las directivas en Microsoft Entra id. |

| microsoft.directory/policies/delete | Eliminar directivas en Microsoft Entra ID. |

| microsoft.directory/policies/owners/update | Actualice la propiedad policies.owners en Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/appRoleAssignedTo/update | Actualice la propiedad servicePrincipals.appRoleAssignedTo en Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/appRoleAssignments/update | Actualice la propiedad users.appRoleAssignments en Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/audience/update | Actualice la propiedad servicePrincipals.audience en Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/authentication/update | Actualice la propiedad servicePrincipals.authentication en Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/basic/update | Actualice las propiedades básicas de las entidades de servicio en Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/credentials/update | Actualice la propiedad servicePrincipals.credentials en Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/delete | Elimine las entidades de servicio en Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/owners/update | Actualice la propiedad servicePrincipals.owners en Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/permissions/update | Actualice la propiedad servicePrincipals.permissions en Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/policies/update | Actualice la propiedad servicePrincipals.policies en Microsoft Entra ID. |

| microsoft.directory/signInReports/allProperties/read | Leer todas las propiedades (incluidas las propiedades con privilegios) de los informes de inicio de sesión en Microsoft Entra ID. |

| microsoft.directory/servicePrincipals/synchronizationCredentials/manage | Administrar las credenciales y los secretos de aprovisionamiento de aplicaciones |

| microsoft.directory/servicePrincipals/synchronizationJobs/manage | Inicio, reinicio y detención de los trabajos de sincronización de aprovisionamiento de aplicaciones |

| microsoft.directory/servicePrincipals/synchronizationSchema/manage | Creación y administración de esquemas y trabajos de sincronización de aprovisionamiento de aplicaciones |

| microsoft.directory/servicePrincipals/synchronization/standard/read | Lectura de la configuración de aprovisionamiento asociada a la entidad de servicio |

Dispositivos que se poseen

Los usuarios pueden realizar las siguientes acciones en los dispositivos que poseen:

| Acción | Descripción |

|---|---|

| microsoft.directory/devices/bitLockerRecoveryKeys/read | Lea la propiedad devices.bitLockerRecoveryKeys en Microsoft Entra ID. |

| microsoft.directory/devices/disable | Deshabilite los dispositivos en Microsoft Entra ID. |

Grupos que se poseen

Los usuarios pueden realizar las siguientes acciones en los grupos que poseen.

Nota

Los propietarios de grupos de pertenencia dinámica deben tener un rol de Administrador de grupos, Administrador de Intune o Administrador de usuarios para editar las reglas de para grupos de pertenencia dinámica. Para obtener más información, consulte Crear o actualizar un grupo de pertenencia dinámica en Microsoft Entra ID.

| Acción | Descripción |

|---|---|

| microsoft.directory/groups/appRoleAssignments/update | Actualice la propiedad groups.appRoleAssignments en Microsoft Entra ID. |

| microsoft.directory/groups/basic/update | Actualice las propiedades básicas de los grupos en Microsoft Entra ID. |

| microsoft.directory/groups/delete | Elimine grupos en Microsoft Entra ID. |

| microsoft.directory/groups/members/update | Actualice la propiedad groups.members en Microsoft Entra ID. |

| microsoft.directory/groups/owners/update | Actualice la propiedad groups.owners en Microsoft Entra ID. |

| microsoft.directory/groups/restore | Restaure grupos en Microsoft Entra ID. |

| microsoft.directory/groups/settings/update | Actualice la propiedad groups.settings en Microsoft Entra ID. |

Pasos siguientes

Para obtener más información sobre la configuración de Restricciones de acceso de usuario invitado , consulte Restringir permisos de acceso de invitado en Microsoft Entra ID.

Para obtener más información sobre cómo asignar roles de administrador de Microsoft Entra, consulte Asignar un usuario a roles de administrador en Microsoft Entra ID.

Para más información sobre cómo se controla el acceso a los recursos en Microsoft Azure, consulte Descripción de acceso a los recursos de Azure.